Autenticación

Seguridad mejorada de Citrix® con nombre de usuario precargado

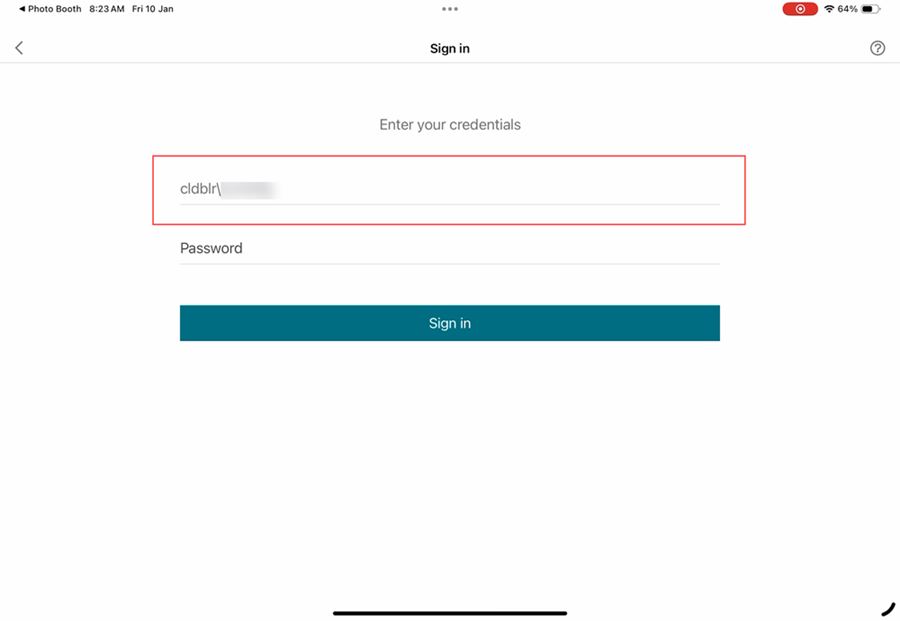

A partir de la versión 25.1.0, puedes usar Unified Endpoint Management (UEM) para enviar el nombre de usuario en un formato específico a los dispositivos administrados. En iOS, la aplicación Citrix Workspace lee esta configuración, recupera el nombre de usuario y lo precarga en el mensaje de autenticación, dejándolo como solo lectura. Esto garantiza que solo el propietario del dispositivo registrado pueda autenticarse y acceder a la aplicación en ese dispositivo específico.

Los administradores obtienen la capacidad de gestionar la autenticación de usuarios de manera eficiente en múltiples dispositivos iOS desde una ubicación central, al tiempo que garantizan que solo los usuarios autorizados puedan iniciar sesión.

Esta función también simplifica el proceso de inicio de sesión al eliminar la necesidad de que los usuarios introduzcan manualmente sus credenciales, lo que reduce el riesgo de errores y mejora la experiencia general del usuario. Al combinar un control de acceso robusto con un flujo de inicio de sesión fluido, la aplicación Citrix Workspace™ para iOS admite tanto una seguridad mejorada como una usabilidad optimizada.

Puedes configurar esta función a través de UEM usando las siguientes opciones:

Nota: - > - > Este ejemplo usa Microsoft Intune como solución UEM para la demostración. Los pasos y la interfaz de usuario pueden variar según tu proveedor de UEM.

- Inicia sesión en tu proveedor de UEM.

- Agrega la aplicación Citrix Workspace a tu proveedor de UEM para su administración. Súbela a través del portal de UEM o vincúlala a la App Store.

- Crea una política de configuración de aplicaciones para tu aplicación.

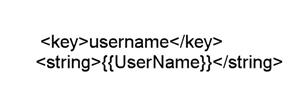

- Agrega un par de clave y valor a la lista de propiedades XML y rellena los siguientes valores:

-

clave:

username -

tipo de valor:

String - valor: Variable de carga útil documentada en el portal de Microsoft Intune.

-

clave:

Microsoft Intune:

Para obtener más información, consulta: Configuración de dispositivos iOS y iPadOS para usar funciones comunes de iOS/iPadOS en Intune.

Jamf:

<key>username</key>

- <string>$USERNAME</string>

<!--NeedCopy-->

Para obtener más información, consulta: Variables de carga útil para perfiles de configuración.

Limitación:

El sistema solo admite la página de inicio de sesión nativa. Para el inicio de sesión basado en web, no se admite la precarga del nombre de usuario.

-

Tarjeta inteligente rápida

-

A partir de la versión 24.12.0, la aplicación Citrix Workspace para iOS introduce mejoras en la tarjeta inteligente para un rendimiento y una usabilidad de autenticación optimizados. Esta actualización aporta mejoras significativas al soporte de tarjetas inteligentes, haciendo que la experiencia del usuario sea más fluida y eficiente. Con la integración del soporte de protocolo concurrente y el protocolo de tarjeta inteligente rápida, los usuarios pueden esperar una autenticación más rápida y un uso sin interrupciones de los lectores de tarjetas inteligentes. La tarjeta inteligente rápida es compatible con la API CNG (Crypto Next Generation) en el escritorio de Windows.

-

Nota:

Contacta con el servicio de asistencia de Citrix para activar esta función.

Limitaciones:

- La concurrencia no es totalmente compatible con la aplicación Citrix Workspace para iOS.

- Plug and Play no es compatible.

Aplicación de acceso a Citrix mediante la aplicación Citrix Workspace

A partir de la versión 24.12.0, los administradores pueden exigir a los usuarios de dispositivos iOS que accedan a Citrix Workspace exclusivamente a través de la aplicación nativa. Cuando esta función está habilitada, los usuarios que intentan acceder a la URL de la tienda y a navegadores de terceros son redirigidos automáticamente a la aplicación Citrix Workspace. Esto garantiza que puedan aprovechar todas las capacidades de la aplicación nativa y disfrutar de una experiencia de usuario fluida. Además, esta función otorga a los administradores un mayor control sobre el entorno del usuario y mejora la seguridad al mantener el proceso de autenticación dentro de la aplicación nativa, eliminando la necesidad de descargar archivos ICA.

- Los administradores pueden habilitar esta función usando su cuenta de Citrix Cloud. Esta función actualmente solo es compatible con las tiendas en la nube. Para obtener más información, consulta Exigir a los usuarios finales que se autentiquen y accedan a aplicaciones y escritorios a través de la aplicación nativa.

Omitir el mensaje para habilitar la biometría

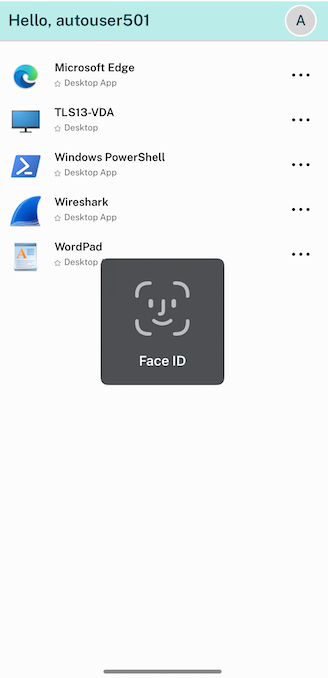

Anteriormente, se pedía a los usuarios finales que eligieran si usar la biometría Touch ID o Face ID para la autenticación en la aplicación Citrix Workspace. A partir de la versión 24.9.0, los administradores ahora pueden omitir este mensaje, lo que agiliza el proceso de inicio de sesión para los usuarios.

Cuando la biometría está habilitada, las contraseñas de los usuarios se almacenan de forma segura en el llavero y están protegidas por autenticación biométrica. Al caducar el token de autenticación, se solicita automáticamente a los usuarios la verificación biométrica. Si la biometría no está configurada en el dispositivo, los usuarios deben introducir manualmente sus credenciales cuando el token caduca.

Esta función solo es compatible actualmente con almacenes locales que utilizan autenticación Lightweight Directory Access Protocol (LDAP).

Configuración

Se pueden usar los siguientes métodos para habilitar la autenticación biométrica:

- Mobile Device Management (MDM)

- Global App Configuration service (GACS)

Para habilitar la autenticación biométrica a través de MDM, los administradores deben usar la siguiente configuración:

- Clave:

settings_skip_consent_for_biometric_protected_password_saving- Valor:

true/false -

Valor predeterminado:

false -

Si se establece en

true, la función de inicio de sesión biométrico se aplica automáticamente a los usuarios finales, sin darles la opción de seleccionarla o rechazarla. - Si se establece en

false, la función de inicio de sesión biométrico es opcional y los usuarios pueden elegir aceptarla o rechazarla.

- Valor:

Para habilitar la autenticación biométrica a través de GACS, los administradores deben seguir estos pasos:

- Navega a Configuración de Workspace > Configuración de la aplicación > Configurar en Citrix Cloud.

- En aplicación Citrix Workspace, selecciona Seguridad y autenticación.

- En Autenticación, habilita Omitir solicitud de uso de biometría.

Para obtener más información, consulta Compatibilidad con la configuración de los ajustes de la aplicación Citrix Workspace a través de UEM.

Compatibilidad con la aplicación de la autenticación biométrica para acceder a la aplicación Citrix Workspace

Los administradores ahora pueden aplicar la autenticación biométrica de un dispositivo para que sus usuarios accedan a la aplicación Citrix Workspace. Con esta función, cuando abres la aplicación Citrix Workspace después de cerrarla o la traes al primer plano después de minimizarla, aparece una solicitud de verificación de Face ID o Touch ID para desbloquear e iniciar sesión. Si el dispositivo no es compatible con la autenticación biométrica, se usa el método de autenticación por contraseña o código de acceso para acceder a la aplicación. Si el código de acceso no está habilitado en el dispositivo, la cuenta se cierra, lo que requiere que el usuario inicie sesión de nuevo para acceder a la aplicación Citrix Workspace.

Los administradores pueden configurar esta función usando la solución de administración unificada de puntos finales con los siguientes pares clave-valor:

- clave: verify_biometric_on_app_foreground_transition

- tipo de valor: Boolean

-

valor: true o false

- Si se establece en true, se requiere autenticación biométrica para que los usuarios finales accedan a la aplicación Citrix Workspace.

-

Si se establece en false, la autenticación biométrica no se aplica para acceder a la aplicación Citrix Workspace. Los usuarios tienen la opción de deshabilitar la autenticación biométrica.

Compatibilidad con la autenticación mediante FIDO2 al conectarse a un almacén local

A partir de la versión 24.7.0, los usuarios pueden autenticarse en la aplicación Citrix Workspace para iOS mediante autenticación sin contraseña basada en FIDO2 al conectarse a un almacén local. FIDO2 ofrece un método de autenticación sin interrupciones, lo que permite a los empleados de la empresa acceder a la aplicación Citrix Workspace para iOS sin necesidad de introducir nombre de usuario ni contraseña. Esta función es compatible con autenticadores de itinerancia (solo USB) y de plataforma (solo código PIN, Touch ID y Face ID).

Puedes configurar esta función usando el servicio Global App Configuration y la administración unificada de puntos finales.

Nota:

- >Esta función solo es compatible con el navegador del sistema.

- ### Uso del servicio Global App Configuration

Para configurar el servicio Global App Configuration, sigue estos pasos:

- Inicia sesión en Citrix Cloud con tus credenciales.

- Navega a Configuración de Workspace > Configuración de la aplicación.

- En la página Configuración de la aplicación, selecciona el almacén y, a continuación, toca Configurar.

- En la página URL de Workspace, navega a Seguridad y autenticación > Autenticación.

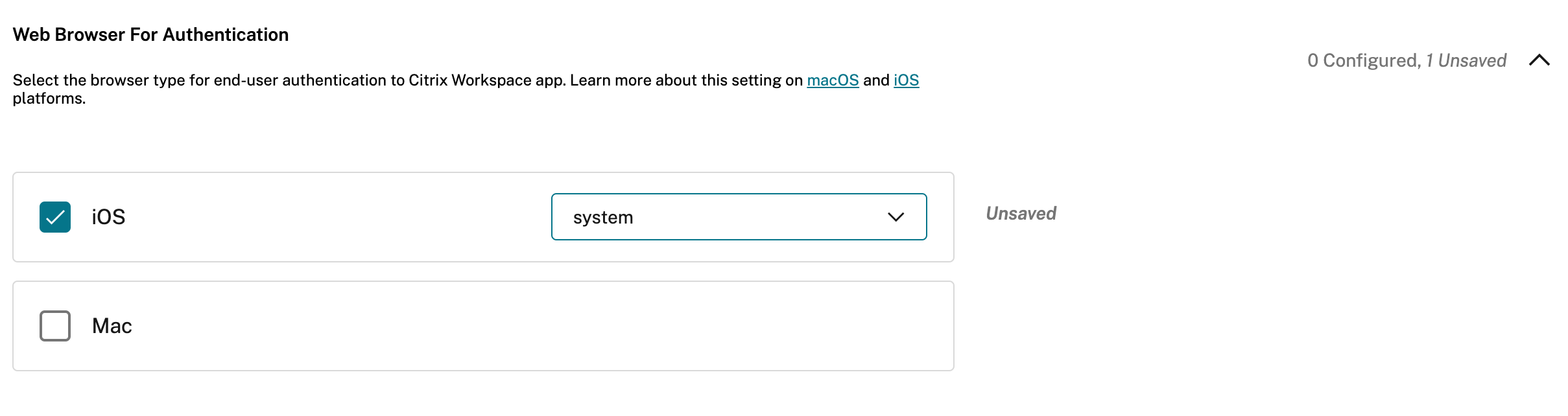

-

En Tipo de explorador de autenticación, selecciona iOS y, a continuación, selecciona sistema en el menú desplegable.

- Toca Publicar borradores para publicar la configuración del almacén seleccionado.

Para obtener más información sobre el servicio Global App Configuration, consulta Configurar los ajustes para almacenes locales en la documentación del servicio Global App Configuration.

- ### Uso de las soluciones de administración unificada de puntos finales

- Para configurar el uso de la administración unificada de puntos de conexión, sigue estos pasos:

- Inicia sesión en tu proveedor de administración unificada de puntos de conexión (UEM). - 1. Agrega la aplicación Citrix Workspace que quieres que administre tu proveedor de UEM. Puedes cargar la aplicación usando el portal de tu proveedor de UEM para habilitar la administración por parte de este. Alternativamente, puedes enlazar la aplicación en la App Store.

- Crea una política de configuración de aplicaciones para tu aplicación. - 1. Agrega el par clave-valor a la lista de propiedades XML y rellena los siguientes valores:

- <dict>

- <key>category</key>

<string>authentication</string>

<key>userOverride</key>

<false/>

<key>settings</key>

<array>

<dict>

<key>name</key>

<string>settings_auth_web_browser</string>

<key>value</key>

<string>system</string>

</dict>

</array>

</dict>

<!--NeedCopy-->

Para obtener más información, consulta Configurar la aplicación Workspace con soluciones de administración unificada de puntos de conexión.

Autenticación de certificados de cliente

Importante:

- Al usar StoreFront, la aplicación Citrix Workspace es compatible con:

- Citrix Access Gateway Enterprise Edition versión 9.3

- NetScaler Gateway versión 10.x hasta la versión 11.0

- Citrix Gateway versión 11.1 y posteriores

- La aplicación Citrix Workspace para iOS es compatible con la autenticación de certificados de cliente.

- Solo Access Gateway Enterprise Edition 9.x y 10.x (y versiones posteriores) son compatibles con la autenticación de certificados de cliente.

- Los tipos de autenticación de doble origen deben ser CERT y LDAP.

- La aplicación Citrix Workspace también es compatible con la autenticación opcional de certificados de cliente.

- Solo se admiten certificados con formato P12.

Los usuarios que inician sesión en un servidor virtual de Citrix Gateway también pueden autenticarse según los atributos del certificado de cliente que se presenta al servidor virtual. La autenticación de certificados de cliente también se puede usar con otro tipo de autenticación, LDAP, para proporcionar autenticación de doble origen.

Los administradores pueden autenticar a los usuarios finales según los atributos del certificado del lado del cliente de la siguiente manera:

- la autenticación de cliente está habilitada en el servidor virtual.

- el servidor virtual solicita un certificado de cliente.

- para vincular un certificado raíz al servidor virtual en Citrix Gateway.

Cuando los usuarios inician sesión en el servidor virtual de Citrix Gateway, después de la autenticación, pueden extraer el nombre de usuario y la información de dominio del campo SubjectAltName:OtherName:MicrosoftUniversalPrincipalName del certificado. El formato es nombredeusuario@dominio.

La autenticación se completa cuando el usuario extrae el nombre de usuario y el dominio, y proporciona la información requerida (como la contraseña). Si el usuario no proporciona un certificado y credenciales válidos, o si la extracción del nombre de usuario/dominio falla, la autenticación falla.

Puedes autenticar a los usuarios según el certificado de cliente configurando el tipo de autenticación predeterminado para usar el certificado de cliente. También puedes crear una acción de certificado que defina qué se debe hacer durante la autenticación según un certificado SSL de cliente.

Para configurar la granja de XenApp®

Crea una granja de XenApp para dispositivos móviles en la consola de Citrix Virtual Apps™ o en la consola de Web Interface. La consola depende de la versión de Citrix Virtual Apps que tengas instalada.

- La aplicación Citrix Workspace usa una granja de XenApp para obtener información sobre las aplicaciones a las que un usuario tiene derechos. La misma información se comparte con las aplicaciones que se ejecutan en el dispositivo. Este método es similar a la forma en que usas Web Interface para las conexiones tradicionales de Citrix Virtual Apps basadas en SSL, donde puedes configurar Citrix Gateway.

Configura la granja de XenApp para la aplicación Citrix Workspace para dispositivos móviles para admitir conexiones desde Citrix Gateway de la siguiente manera:

- En la granja de XenApp, selecciona Manage secure client access (Administrar acceso seguro de cliente) > Edit secure client access (Modificar configuración de acceso seguro de cliente).

- Cambia el método de acceso a Gateway Direct.

- Introduce el FQDN del dispositivo Citrix Gateway.

- Introduce la información de Secure Ticket Authority (STA).

Para configurar el dispositivo Citrix Gateway

Para la autenticación de certificados de cliente, configura Citrix Gateway con autenticación de dos factores usando las políticas de autenticación Cert y LDAP. Para configurar el dispositivo Citrix Gateway:

-

Crea una política de sesión en Citrix Gateway para permitir las conexiones entrantes de Citrix Virtual Apps desde la aplicación Citrix Workspace. Especifica la ubicación de tu granja de XenApp recién creada.

-

Crea una política de sesión para identificar que la conexión proviene de la aplicación Citrix Workspace. Al crear la política de sesión, configura la siguiente expresión y elige Match All Expressions (Coincidir todas las expresiones) como operador para la expresión:

-

REQ.HTTP.HEADER User-Agent CONTAINS CitrixWorkspace -

En la configuración de perfil asociada para la política de sesión, en la ficha Security (Seguridad), establece Default Authorization (Autorización predeterminada) en Allow (Permitir).

-

En la ficha Published Applications (Aplicaciones publicadas), si la configuración no es global (seleccionaste la casilla Override Global), verifica si el campo ICA® Proxy está establecido en ON.

- En el campo Address (Dirección) de Web Interface, introduce la URL, incluido el archivo config.xml para la granja de XenApp que usan los usuarios del dispositivo, por ejemplo:

- /XenAppServerName/Citrix/PNAgent/config.xml

- o

- /XenAppServerName/CustomPath/config.xml.

-

Vincula la política de sesión a un servidor virtual.

-

Crea políticas de autenticación para Cert y LDAP.

-

Vincula las políticas de autenticación al servidor virtual.

- Configura el servidor virtual para solicitar certificados de cliente en el protocolo de enlace TLS. Para ello, ve a Certificate > open SSL Parameters > Client Authentication > y establece Client Certificate en Mandatory.

Importante:

- Si el certificado de servidor que se utiliza en Citrix Gateway forma parte de una cadena de certificados (por ejemplo, si es un certificado intermedio), instala los certificados en Citrix Gateway. Para obtener información sobre cómo instalar certificados, consulta la documentación de Citrix Gateway.

- El usuario debe importar manualmente el certificado si el certificado de cliente está configurado como obligatorio antes de que se pueda realizar la autenticación.

-

Para configurar el dispositivo móvil

Si la autenticación de certificado de cliente está habilitada en Citrix Gateway, los usuarios se autentican en función de ciertos atributos del certificado de cliente. Después de la autenticación, puedes extraer el nombre de usuario y el dominio del certificado. Puedes aplicar políticas específicas para cada usuario.

- Desde la aplicación Citrix Workspace, abre la Cuenta y, en el campo Servidor, escribe el FQDN correspondiente a tu servidor Citrix Gateway. Por ejemplo, GatewayClientCertificateServer.organization.com. La aplicación Citrix Workspace detecta automáticamente que se requiere el certificado de cliente.

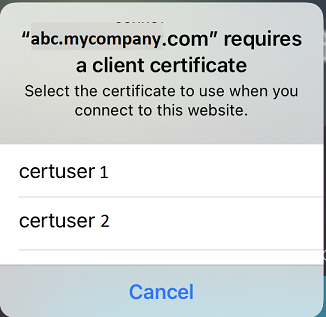

- Los usuarios pueden instalar un nuevo certificado o elegir uno de la lista de certificados ya instalados. Para la autenticación de certificado de cliente de iOS, descarga e instala el certificado solo desde la aplicación Citrix Workspace.

- Después de seleccionar un certificado válido, los campos de nombre de usuario y dominio de la pantalla de inicio de sesión se rellenan automáticamente utilizando el nombre de usuario del certificado. Un usuario final puede escribir otros detalles, incluida la contraseña.

- Si la autenticación de certificado de cliente está configurada como opcional, los usuarios pueden omitir la selección de certificado pulsando Atrás en la página de certificados. En este caso, la aplicación Citrix Workspace continúa con la conexión y proporciona al usuario la pantalla de inicio de sesión.

- Una vez que los usuarios completan el inicio de sesión inicial, pueden iniciar aplicaciones sin proporcionar el certificado de nuevo. La aplicación Citrix Workspace almacena el certificado para la cuenta y lo utiliza automáticamente para futuras solicitudes de inicio de sesión.

Compatibilidad para cambiar el navegador web para la autenticación

A partir de la versión 23.2.0, los administradores ahora pueden cambiar el navegador utilizado para el proceso de autenticación de un navegador incrustado a un navegador del sistema en dispositivos iOS o iPad, cuando se configura una política de autenticación avanzada en la implementación local de Citrix Gateway y StoreFront.

Configurar la política de reescritura para el proceso de autenticación

Los administradores pueden cambiar el navegador utilizado para el proceso de autenticación de un navegador incrustado a un navegador del sistema. Esto solo es posible cuando se configura una política de autenticación avanzada en la implementación local de Citrix Gateway y StoreFront. Para configurar una política de autenticación avanzada, configura la política de reescritura de NetScaler mediante la línea de comandos de NetScaler:

enable ns feature REWRITEadd rewrite action insert_auth_browser_type_hdr_act insert_http_header X-Auth-WebBrowser "\"System\""add rewrite policy insert_auth_browser_type_hdr_pol "HTTP.REQ.URL.EQ(\"/cgi/authenticate\")" insert_auth_browser_type_hdr_actbind vpn vserver <VPN-vserver-Name> -policy insert_auth_browser_type_hdr_pol -priority 10 -gotoPriorityExpression END -type AAA_RESPONSE

Cambiar al navegador del sistema proporciona más capacidades, como:

- Mejor experiencia con la autenticación basada en certificados.

- Capacidad de usar un certificado de usuario existente del almacén de claves del dispositivo durante el proceso de autenticación.

- Compatibilidad con algunos autenticadores de terceros como SITHS eID.

El navegador incrustado se utiliza como navegador predeterminado para la autenticación si el administrador no ha configurado la política de reescritura anterior.

Esta tabla enumera los navegadores que se utilizan para la autenticación según la configuración en NetScaler® Gateway y Global App Config Service:

| NetScaler Gateway | Servicio de configuración global de aplicaciones | Navegador utilizado para la autenticación |

|---|---|---|

| Sistema | Sistema | Sistema |

| Sistema | Incrustado | Sistema |

| Incrustado | Sistema | Sistema |

| Incrustado | Incrustado | Incrustado |

| Sin configuración | Sistema | Sistema |

| Sin configuración | Incrustado | Incrustado |

Compatibilidad con la autenticación basada en certificados para tiendas locales

Los usuarios finales ahora pueden gestionar la autenticación basada en certificados, donde los certificados se guardan en el llavero del dispositivo. Al iniciar sesión, la aplicación Citrix Workspace detecta la lista de certificados en tu dispositivo y puedes elegir un certificado para la autenticación.

Importante:

Después de elegir el certificado, la selección persiste para el siguiente inicio de la aplicación Citrix Workspace. Para elegir otro certificado, puedes “Restablecer Safari” desde la configuración del dispositivo iOS o reinstalar la aplicación Citrix Workspace.

Nota:

Esta función es compatible con implementaciones locales.

Para configurar:

- Ve a la URL de la API de configuración de la tienda de aplicaciones global e introduce la URL de la tienda en la nube. Por ejemplo,

https://discovery.cem.cloud.us/ads/root/url/<hash coded store URL>/product/workspace/os/ios. - Ve a API Exploration > SettingsController > postDiscoveryApiUsingPOST > haz clic en POST.

- Haz clic en INVOKE API.

-

Introduce y carga los detalles de la carga útil. Selecciona uno de los siguientes valores:

- “Embedded”: puedes usar WKWebView. Esta opción está configurada de forma predeterminada.

- “system”: puedes usar el controlador de vista de Safari.

Por ejemplo,

"category": "Authentication", "userOverride": false, "settings": [ { "name": "Web Browser to use for Authentication", "value": "*Embedded*/*System*" }, <!--NeedCopy-->En dispositivos iOS o iPad, los administradores pueden cambiar el navegador utilizado para el proceso de autenticación. Puedes cambiar de un navegador incrustado a un navegador del sistema cuando se configura una política de autenticación avanzada en la implementación local de Citrix Gateway y StoreFront. Para obtener más información, consulta Configurar la política de reescritura para el proceso de autenticación.

- Haz clic en EXECUTE para enviar el servicio.

Tarjetas inteligentes

La aplicación Citrix Workspace es compatible con las tarjetas inteligentes SITHS solo para conexiones dentro de la sesión.

Si usas dispositivos FIPS Citrix Gateway, configura tus sistemas para denegar las renegociaciones SSL. Para obtener más información, consulta el artículo del Centro de conocimientos CTX123680.

Se admiten los siguientes productos y configuraciones:

- Lectores compatibles:

- Precise Biometrics Tactivo para iPad Mini Firmware versión 3.8.0

- Precise Biometrics Tactivo para iPad (cuarta generación) y Tactivo para iPad (tercera generación) y iPad 2 Firmware versión 3.8.0

- Lectores de tarjetas inteligentes BaiMobile® 301MP y 301MP-L

- Lector USB Thursby PKard

- Lector USB Feitian iR301

- Lectores compatibles con CCID tipo C

- Lector de utilidad de tarjeta inteligente Twocanoes

- Middleware de tarjeta inteligente VDA compatible

- ActiveIdentity

- Tarjetas inteligentes compatibles:

- Tarjetas PIV

- Tarjeta de acceso común (CAC)

- Configuraciones compatibles:

- Autenticación con tarjeta inteligente en Citrix Gateway con StoreFront 2.x y XenDesktop 7.x o posterior, o XenApp 6.5 o posterior

Para configurar la aplicación Citrix Workspace para acceder a las aplicaciones

-

Si quieres configurar la aplicación Citrix Workspace automáticamente para acceder a las aplicaciones al crear una cuenta, en el campo Dirección, escribe la URL correspondiente de tu tienda. Por ejemplo:

- StoreFront.organization.com

- netscalervserver.organization.com

-

Selecciona la opción Usar tarjeta inteligente cuando uses una tarjeta inteligente para autenticarte.

Nota:

Los inicios de sesión en la tienda son válidos durante aproximadamente una hora. Después de ese tiempo, los usuarios deben iniciar sesión de nuevo para actualizar o iniciar otras aplicaciones.

Compatibilidad con lectores genéricos basados en tipo C

A partir de la versión 23.12.0, la aplicación Citrix Workspace para iOS ahora es compatible con lectores compatibles con CCID tipo C para la autenticación con tarjeta inteligente. Anteriormente, solo se admitían lectores basados en puerto Lightning. La inclusión de lectores de tarjetas inteligentes tipo C en la aplicación Citrix Workspace ofrece dos ventajas: los usuarios pueden autenticarse a través de la aplicación Citrix Workspace y usar la tarjeta inteligente sin problemas dentro de sus sesiones de escritorio virtual.

Compatibilidad con el lector de utilidad de tarjeta inteligente Twocanoes

A partir de la versión 24.3.5, la aplicación Citrix Workspace para iOS es compatible con los lectores de utilidad de tarjeta inteligente Twocanoes. Para obtener más información sobre los lectores de tarjetas inteligentes compatibles, consulta Tarjetas inteligentes.

Nota:

El lector USB-C de utilidad de tarjeta inteligente Twocanoes es compatible tanto para el inicio de sesión en la aplicación Citrix Workspace como para el inicio de sesión en sesiones virtuales. Sin embargo, el lector Bluetooth de utilidad de tarjeta inteligente Twocanoes solo es compatible para el inicio de sesión en la aplicación Citrix Workspace y no para el inicio de sesión en sesiones virtuales.

Para configurar el lector Bluetooth de utilidad de tarjeta inteligente Twocanoes, sigue estos pasos:

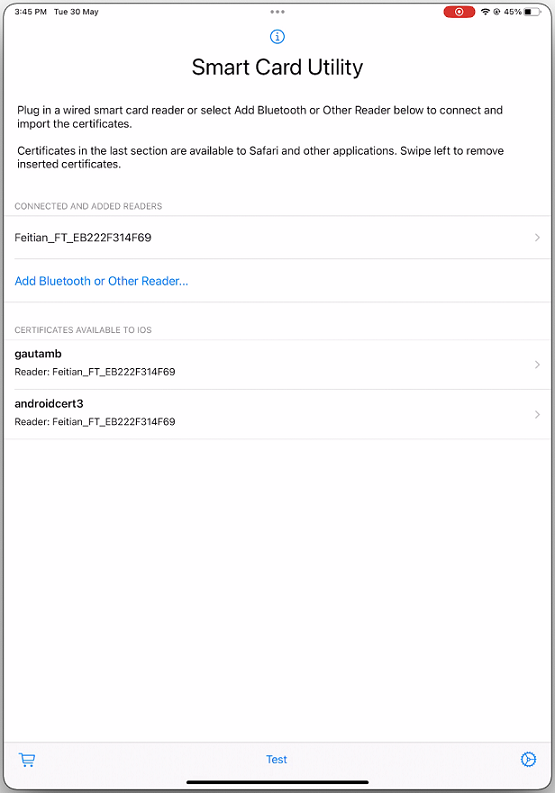

- Descarga e instala la aplicación Smart Card Utility desde la App Store. Para obtener más información, consulta Smart Card Utility Bluetooth Reader Quick Start en la base de conocimientos de Twocanoes.

- Asegúrate de que el Bluetooth de tu dispositivo esté encendido y de que la tarjeta inteligente esté insertada en el lector.

-

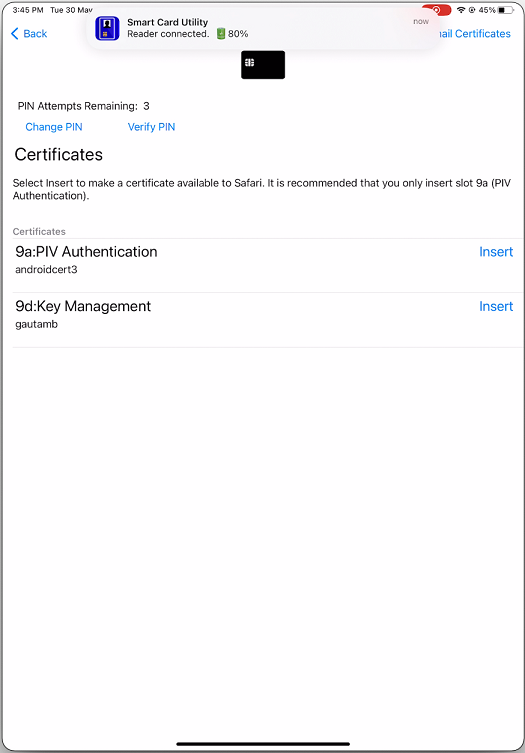

Abre la aplicación Smart Card Utility.

- Si usas el lector Bluetooth, pulsa Añadir Bluetooth u otro lector… y selecciona tu lector para conectarte.

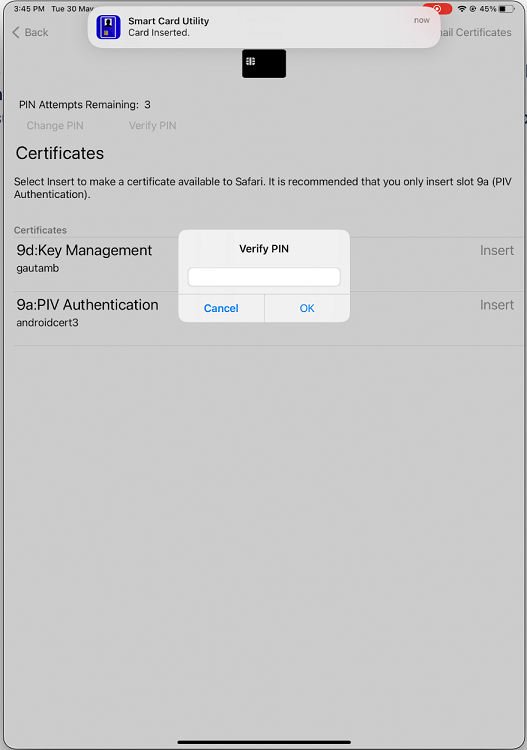

Nota:

Si el lector está habilitado con emparejamiento de PIN, debes introducir el PIN cuando se te solicite. El PIN está disponible en la parte trasera del lector.

- Pulsa Insertar en el certificado requerido para copiarlo a la interfaz del llavero.

Nota:

La aplicación Smart Card Utility ha implementado una extensión cryptokit proporcionada por Apple para escribir certificados en la interfaz del llavero en forma de tokens. Para obtener más información, consulta Configurar la autenticación con tarjeta inteligente en la documentación para desarrolladores de Apple.

- Asegúrate de que el lector permanezca conectado al dispositivo.

-

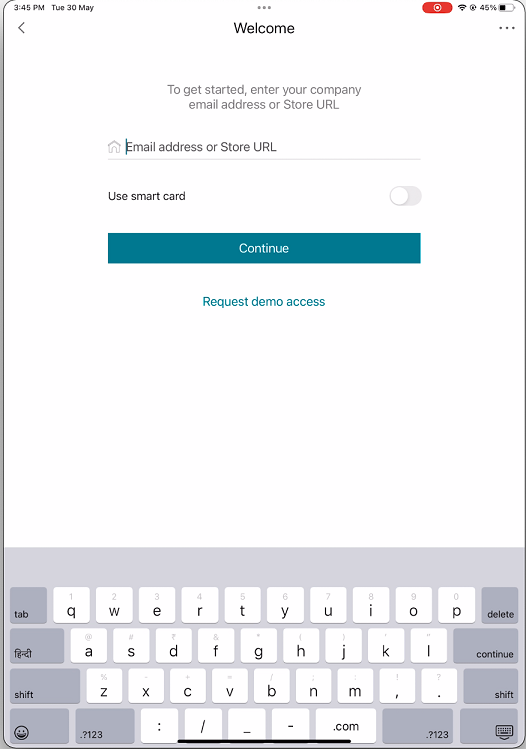

Abre la aplicación Citrix Workspace e introduce la URL de la tienda que está configurada con autenticación de tarjeta inteligente.

-

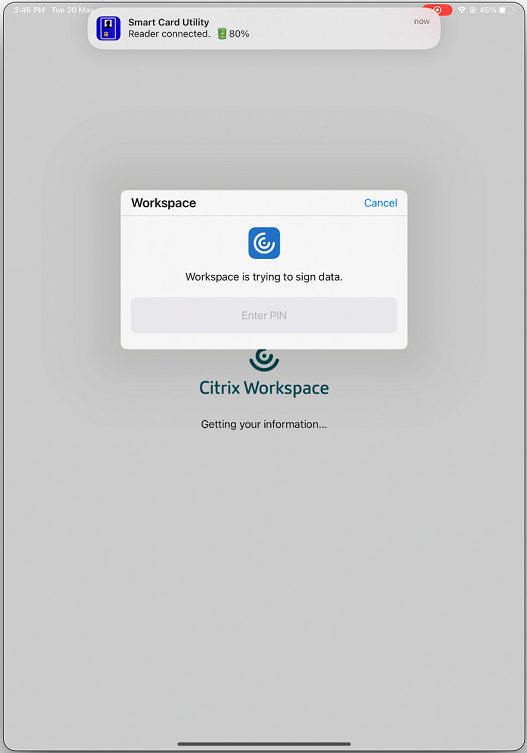

En la pantalla Certificados, selecciona el certificado requerido e introduce el PIN de la tarjeta inteligente proporcionado por tu administrador de TI para iniciar sesión.

-

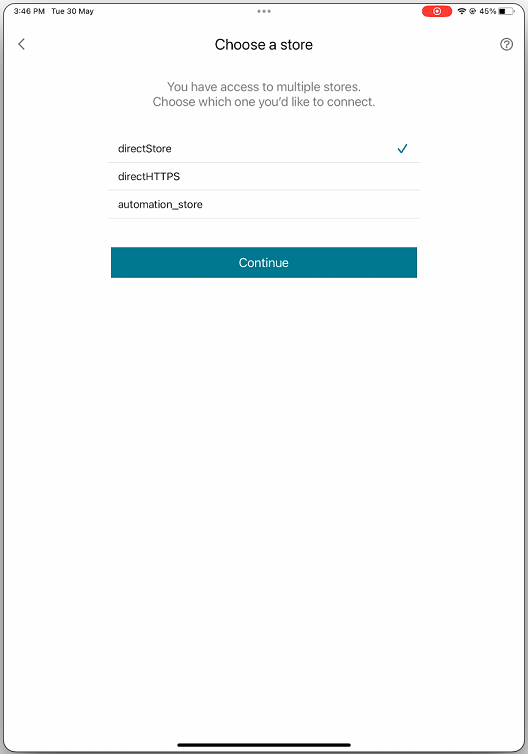

Si tienes acceso a varias tiendas, selecciona la tienda requerida y pulsa Continuar.

- Después de una autenticación exitosa, habrás iniciado sesión en la aplicación Citrix Workspace.

Compatibilidad con YubiKey para la autenticación con tarjeta inteligente

A partir de la versión 23.12.0, ahora puedes realizar la autenticación con tarjeta inteligente usando YubiKey. Esta función proporciona una experiencia de autenticación de un solo dispositivo para la aplicación Citrix Workspace y para las sesiones virtuales y aplicaciones publicadas en la sesión VDA. Elimina la necesidad de conectar lectores de tarjetas inteligentes u otros autenticadores externos. Simplifica la experiencia del usuario final, ya que YubiKey es compatible con una amplia variedad de protocolos, como OTP, FIDO, etc.

Para iniciar sesión en la aplicación Citrix Workspace, los usuarios finales deben insertar la YubiKey en su iPhone o iPad, activar el interruptor de tarjeta inteligente y proporcionar la URL de su tienda.

Nota:

Esta función solo es compatible con la conexión directa a la aplicación Citrix Workspace en implementaciones de StoreFront y no a través de Citrix Gateway. La compatibilidad con YubiKey para la autenticación con tarjeta inteligente a través de Citrix Gateway estará disponible en una versión futura. La aplicación Citrix Workspace para iOS solo es compatible con la serie YubiKey 5. Para obtener más información sobre YubiKey, consulta Serie YubiKey 5.

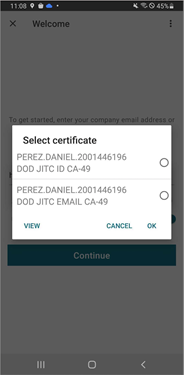

Compatibilidad con varios certificados en la autenticación con tarjeta inteligente

Anteriormente, la aplicación Citrix Workspace para iOS mostraba el certificado disponible en la primera ranura de la tarjeta inteligente conectada.

A partir de la versión 24.1.0, la aplicación Citrix Workspace para iOS muestra todos los certificados disponibles en la tarjeta inteligente. Esta función te permite seleccionar el certificado necesario al autenticarte mediante la autenticación con tarjeta inteligente.

Ver todos los certificados disponibles en la tarjeta inteligente

A partir de la versión 23.7.5, la aplicación Citrix Workspace para iOS ahora muestra varios certificados disponibles en la tarjeta inteligente y te permite seleccionar el certificado para la autenticación basada en tarjeta inteligente. El certificado necesario se puede seleccionar desde la página Seleccionar certificado una vez que se haya habilitado el botón de alternancia de la tarjeta inteligente.

Autenticación RSA SecurID

La aplicación Citrix Workspace es compatible con la autenticación RSA SecurID para las configuraciones de Secure Web Gateway. Las configuraciones se realizan a través de la interfaz web y para todas las configuraciones de Citrix Gateway.

Esquema de URL necesario para el token de software en la aplicación Citrix Workspace para iOS: El token de software RSA SecurID utilizado por la aplicación Citrix Workspace registra únicamente el esquema de URL com.citrix.securid.

Si los usuarios finales han instalado tanto la aplicación Citrix Workspace como la aplicación RSA SecurID en su dispositivo iOS, deben seleccionar el esquema de URL com.citrix.securid para importar el autenticador de software RSA SecurID (token de software) a la aplicación Citrix Workspace en sus dispositivos.

Para importar un token de software RSA SecurID

Para usar un token de software RSA con la aplicación Citrix Workspace, como administrador, asegúrate de que los usuarios finales sigan:

- la política de longitud del PIN

- el tipo de PIN (solo numérico y alfanumérico)

- los límites de reutilización del PIN

Después de que el usuario final se autentique correctamente en el servidor RSA, solo necesita configurar el PIN una vez. Después de la verificación del PIN, también se autentica con el servidor StoreFront. Después de todas las verificaciones, la aplicación Workspace muestra las aplicaciones y escritorios publicados disponibles.

Para usar un token de software RSA

-

Importa el token de software RSA que te ha proporcionado tu organización.

-

Desde el correo electrónico con tu archivo SecurID adjunto, selecciona Abrir en Workspace como destino de importación. Después de importar el token de software, la aplicación Citrix Workspace se abre automáticamente.

-

Si tu organización te proporcionó una contraseña para completar la importación, introduce la contraseña que te ha proporcionado tu organización y haz clic en Aceptar. Después de hacer clic en Aceptar, verás un mensaje que indica que el token se importó correctamente.

-

Cierra el mensaje de importación y, en la aplicación Citrix Workspace, toca Agregar cuenta.

-

Introduce la URL del Store que te ha proporcionado tu organización y haz clic en Siguiente.

-

En la pantalla de inicio de sesión, introduce tus credenciales: nombre de usuario, contraseña y dominio. En el campo PIN, introduce 0000, a menos que tu organización te haya proporcionado un PIN predeterminado diferente. El PIN 0000 es un valor predeterminado de RSA, pero tu organización podría haberlo cambiado para cumplir con sus políticas de seguridad.

-

En la parte superior izquierda, haz clic en Iniciar sesión. Aparece un mensaje para crear un PIN.

- Introduce un PIN de 4 a 8 dígitos y haz clic en Aceptar. Aparece un mensaje para verificar tu nuevo PIN.

- Introduce tu PIN de nuevo y haz clic en Aceptar. Ahora puedes acceder a tus aplicaciones y escritorios.

Código de token siguiente

La aplicación Citrix Workspace es compatible con la función de código de token siguiente cuando configuras Citrix Gateway con autenticación RSA SecurID. Si introduces tres contraseñas incorrectas, aparece un mensaje de error en el complemento de Citrix Gateway. Para iniciar sesión, espera al siguiente token. El servidor RSA se puede configurar para deshabilitar la cuenta de un usuario si este inicia sesión demasiadas veces con una contraseña incorrecta.

Credenciales derivadas

La aplicación Citrix Workspace es compatible con las credenciales derivadas de Purebred. Al conectarse a un Store que permite credenciales derivadas, los usuarios pueden iniciar sesión en la aplicación Citrix Workspace utilizando una tarjeta inteligente virtual. Esta función solo es compatible con implementaciones locales.

Nota:

Se requiere Citrix Virtual Apps and Desktops™ 7 1808 o posterior para usar esta función.

Para habilitar las credenciales derivadas en la aplicación Citrix Workspace:

- Ve a Configuración > Avanzado > Credenciales derivadas.

- Toca Usar credenciales derivadas.

Para crear una tarjeta inteligente virtual para usar con credenciales derivadas:

- En Configuración > Avanzado > Credenciales derivadas, toca Agregar nueva tarjeta inteligente virtual.

- Modifica el nombre de la tarjeta inteligente virtual.

- Introduce un PIN de 8 dígitos, solo numérico, y confírmalo.

- Toca Siguiente.

- En Certificado de autenticación, toca Importar certificado…

- Se muestra el selector de documentos. Toca Explorar.

- En Ubicaciones, selecciona Cadena de claves Purebred.

- Selecciona el certificado de autenticación adecuado de la lista.

- Toca Importar clave.

- Repite los pasos 5 a 9 para el Certificado de firma digital y el Certificado de cifrado, si lo deseas.

- Toca Guardar.

Puedes importar tres certificados o menos para tu tarjeta inteligente virtual. El certificado de autenticación es necesario para que la tarjeta inteligente virtual funcione correctamente. El certificado de cifrado y el certificado de firma digital se pueden agregar para usarlos en una sesión VDA.

Nota:

Cuando te conectas a una sesión HDX™, la tarjeta inteligente virtual creada se redirige a la sesión.

Limitaciones conocidas

- Los usuarios solo pueden tener una tarjeta activa a la vez.

- Una vez que se crea una tarjeta inteligente virtual, no se puede modificar. Quita y crea la tarjeta.

- Un PIN puede ser inválido hasta diez veces. Si es inválido después de diez intentos, la tarjeta inteligente virtual se quita.

- Cuando seleccionas credenciales derivadas, la tarjeta inteligente virtual anula una tarjeta inteligente física.

User-Agent

La aplicación Citrix Workspace envía una cadena de User-Agent en las solicitudes de red que se puede usar para configurar políticas de autenticación, incluida la redirección de la autenticación a otros proveedores de identidades (IdP).

Nota

Los números de versión mencionados como parte del User-Agent en la siguiente tabla son ejemplos y se actualizan automáticamente según las versiones que estés usando.

| Escenario | iOS (WkWebView) | iOS (Safari View Controller) | iPadOS (WkWebView) | iPadOS (Safari View Controller) |

|---|---|---|---|---|

| Tienda en la nube | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPhone AuthManager/24.7.0.1 | Cadena de User-Agent predeterminada de Safari. | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad AuthManager/24.7.0.1. | Cadena de User-Agent predeterminada de Safari. |

| Tienda en la nube - SaaS y aplicación web

|

Cadena de User-Agent predeterminada de WKWebview.

|

Cadena de User-Agent predeterminada de Safari.

|

Si isFeatureUseSafariUserAgentForSaasWebviewEnabled está habilitado, se envía el siguiente User-Agent

Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15) AppleWebKit/605.1.15 (KHTML, like Gecko) / Version/13.4 Si Safari/605.1.15 shouldTunnelWebViewTraffic se establece en True, se envía el siguiente User-Agent Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15) AppleWebKit/605.1.15 (KHTML, like Gecko) / Version/13.4 Safari/605.1.15/CitrixReceiver/24.5.0/ X1Class CWACapable |

Cadena de User-Agent predeterminada de Safari.

|

| Tienda local | Cadena de User-Agent predeterminada de WKWebview. | Cadena de User-Agent predeterminada de Safari. | – | Cadena de User-Agent predeterminada de Safari. |

| Tienda local con NetScaler Gateway | Cadena de User-Agent predeterminada de WKWebview. | Cadena de User-Agent predeterminada de Safari. | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad AuthManager/24.7.0.1 | Cadena de User-Agent predeterminada de Safari. |

| Tienda local con NetScaler Gateway y autenticación nFactor | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPhone AuthManager/24.7.0.1 | Cadena de User-Agent predeterminada de Safari. | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad AuthManager/24.7.0.1 | Cadena de User-Agent predeterminada de Safari. |

Cadena de User-Agent para WKWebView

A partir de la versión 23.3.5, la cadena de User-Agent utilizada durante algunas de las solicitudes de red iniciadas a través de WKWebView ahora incluye el identificador de la aplicación Citrix Workspace de forma predeterminada.

Por lo tanto, ha cambiado de:

Mozilla/5.0 (iPhone; CPU iPhone OS 15_2 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 AuthManager/3.2.4.0

A una de las siguientes:

Mozilla/5.0 (iPhone; CPU iPhone OS 15_0 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/23.3.0 iOS/15.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPhone (ejemplo de iPhone)

O

Mozilla/5.0 (iPhone; CPU iPhone OS 15_0 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/23.3.0 iOS/15.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad (ejemplo de iPad)

Autenticación nFactor

Compatibilidad con la autenticación multifactor (nFactor)

La autenticación multifactor mejora la seguridad de una aplicación al requerir que los usuarios proporcionen varias pruebas de identificación para obtener acceso. La autenticación multifactor hace que los pasos de autenticación y los formularios de recopilación de credenciales asociados sean configurables por el administrador.

La aplicación nativa Citrix Workspace puede admitir este protocolo basándose en la compatibilidad de inicio de sesión de formularios ya implementada para StoreFront. La página de inicio de sesión web para los servidores virtuales de Citrix Gateway y Traffic Manager también consume este protocolo.

Para obtener más información, consulta Autenticación SAML y Autenticación multifactor (nFactor).

Limitaciones:

- Con la compatibilidad con nFactor habilitada, no puedes usar la autenticación biométrica, como Touch ID y Face ID.

Compatibilidad con políticas de autenticación avanzada nFactor

Ahora admitimos la autenticación basada en certificados en la aplicación Citrix Workspace cuando se configura a través de políticas de autenticación avanzada nFactor en Citrix Gateway. La autenticación nFactor ayuda a configurar esquemas multifactor flexibles y ágiles.

Cadena de agente de usuario:

Al realizar la autenticación avanzada (nFactor) para la aplicación Citrix Workspace en un iPhone o iPad, el proceso de autenticación se redirige a una WebView incrustada. La cadena de agente de usuario resultante puede variar ligeramente según la versión del sistema operativo, la versión de compilación de CWA, el modelo del dispositivo y la versión de AuthManager. Por ejemplo, considera las siguientes cadenas de agente de usuario para iPhone y iPad.

Para iPhone:

Mozilla/5.0 (iPhone; CPU iPhone OS 16_2 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/23.5.0 iOS/16.2 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPhone AuthManager/3.3.0.0

Para iPad:

Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_6) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/23.5.0 iOS/15.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad AuthManager/3.3.0.0

Nota:

- La información de la versión o del modelo del dispositivo puede variar según el entorno.

- Para aplicar políticas basadas en el agente de usuario específicas de la aplicación Citrix Workspace para iOS durante la autenticación, usa las siguientes palabras clave:

- iOS

- CWA

- CWACapable

Compatibilidad con la autenticación basada en FIDO2 al conectarse a una sesión HDX

A partir de la versión 23.9.0, la aplicación Citrix Workspace para iOS ahora es compatible con la autenticación sin contraseña dentro de una sesión de Citrix Virtual Apps and Desktops mediante métodos de autenticación basados en FIDO2. Esta función permite a los usuarios iniciar sesión en un sitio web compatible con WebAuthn en navegadores como Google Chrome o Microsoft Edge utilizando claves de seguridad Yubico compatibles con FIDO2. Simplemente abrir un sitio web compatible con WebAuthn activa la autenticación sin contraseña. Solo se admiten dispositivos basados en puerto Lightning (los dispositivos con puertos USB-C o USB 4 no son compatibles). No se admite el inicio de sesión en la aplicación Citrix Workspace o en la sesión de escritorio mediante autenticación sin contraseña.

Para obtener más información sobre los requisitos previos, consulta Autorización local y autenticación virtual mediante FIDO2 en la documentación de Citrix Virtual Apps and Desktops.

Compatibilidad con la autenticación mediante FIDO2 al conectarse a un almacén en la nube

A partir de la versión 24.5.0, los usuarios pueden autenticarse en la aplicación Citrix Workspace mediante la autenticación sin contraseña basada en FIDO2 al conectarse a un almacén en la nube. FIDO2 ofrece un método de autenticación fluido, que permite a los empleados de la empresa acceder a aplicaciones y escritorios dentro de sesiones virtuales sin necesidad de introducir un nombre de usuario o contraseña. Esta función es compatible con autenticadores itinerantes (solo USB) y de plataforma (solo código PIN, Touch ID y Face ID). Esta función está habilitada de forma predeterminada.

Nota:

La autenticación FIDO2 es compatible con las pestañas personalizadas de Chrome de forma predeterminada. Si te interesa usar la autenticación FIDO2 con WebView, registra tu interés mediante este formulario de Podio.

Compatibilidad con la configuración del almacenamiento de tokens de autenticación en la implementación local

La aplicación Citrix Workspace para iOS ahora ofrece una opción para configurar el almacenamiento de tokens de autenticación en el disco local para los almacenes locales. Con esta función, puedes deshabilitar el almacenamiento del token de autenticación para mejorar la seguridad. Después de deshabilitarlo, cuando el sistema o la sesión se reinicie, deberás autenticarte de nuevo para acceder a la sesión.

Para deshabilitar el almacenamiento de tokens de autenticación en la implementación local mediante el archivo de configuración de administración, haz lo siguiente:

- Usa un editor de texto para abrir el archivo web.config, que normalmente se encuentra en el directorio

C:\inetpub\wwwroot\Citrix\Roaming. - Busca el elemento de la cuenta de usuario en el archivo (store es el nombre de la cuenta de tu implementación).

Por ejemplo:

<account id=... name="Store"> - Antes de la etiqueta

</account>, navega a las propiedades de esa cuenta de usuario y agrega lo siguiente:

<properties>

<property name="TokenPersistence" value="false" />

</properties>

<!--NeedCopy-->

El siguiente es un ejemplo del archivo web.config:

<account id="#########################################" name="Store Service"

description="" published="true" updaterType="None" remoteAccessType="StoresOnly">

<annotatedServices>

<clear />

<annotatedServiceRecord serviceRef="1__Citrix_Store">

<metadata>

<plugins>

<clear />

</plugins>

<trustSettings>

<clear />

</trustSettings>

<properties>

<clear />

<property name="TokenPersistence" value="false" />

</properties>

</metadata>

</annotatedServiceRecord>

</annotatedServices>

<metadata>

<plugins>

<clear />

</plugins>

<trustSettings>

<clear />

</trustSettings>

<properties>

</properties>

</metadata>

</account>

<!--NeedCopy-->

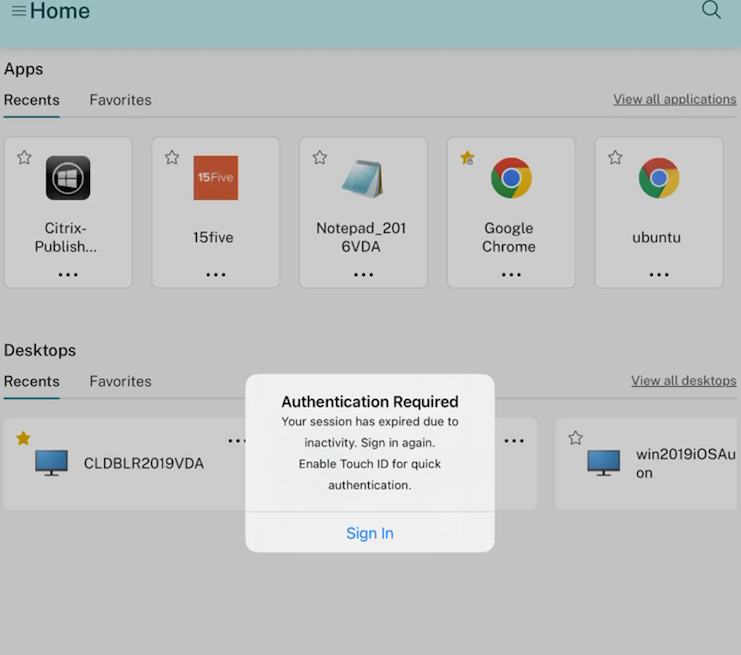

Reautenticación después de que caduque la sesión

A partir de la versión 23.3.0, se te pedirá que te vuelvas a autenticar en la aplicación Citrix Workspace si tu sesión ha caducado desde tu último inicio de sesión. Se te pedirá la autenticación de dos factores o un nombre de usuario y una contraseña al conectarte a la aplicación Citrix Workspace desde la web o un cliente nativo.

En este artículo

- Seguridad mejorada de Citrix® con nombre de usuario precargado

- Tarjeta inteligente rápida

- Aplicación de acceso a Citrix mediante la aplicación Citrix Workspace

- Omitir el mensaje para habilitar la biometría

- Compatibilidad con la autenticación mediante FIDO2 al conectarse a un almacén local

- Autenticación de certificados de cliente

- Tarjetas inteligentes

- Compatibilidad con YubiKey para la autenticación con tarjeta inteligente

- Compatibilidad con varios certificados en la autenticación con tarjeta inteligente

- Ver todos los certificados disponibles en la tarjeta inteligente

- Autenticación RSA SecurID

- Credenciales derivadas

- User-Agent

- Cadena de User-Agent para WKWebView

- Autenticación nFactor

- Compatibilidad con la autenticación basada en FIDO2 al conectarse a una sesión HDX

- Compatibilidad con la autenticación mediante FIDO2 al conectarse a un almacén en la nube

- Compatibilidad con la configuración del almacenamiento de tokens de autenticación en la implementación local

- Reautenticación después de que caduque la sesión