Absicherung von StoreFront mit HTTPS

Citrix empfiehlt dringend, die Kommunikation zwischen StoreFront und den Geräten der Benutzer mit HTTPS abzusichern. Dies stellt sicher, dass Passwörter und andere Daten, die zwischen dem Client und StoreFront gesendet werden, verschlüsselt sind. Darüber hinaus können unverschlüsselte HTTP-Verbindungen durch verschiedene Angriffe, wie Man-in-the-Middle-Angriffe, kompromittiert werden, insbesondere wenn Verbindungen von unsicheren Standorten wie öffentlichen Wi-Fi-Hotspots hergestellt werden. Ohne die entsprechende IIS-Konfiguration verwendet StoreFront HTTP für die Kommunikation.

Je nach Konfiguration können Benutzer über ein Gateway oder einen Load Balancer auf StoreFront zugreifen. Sie können die HTTPS-Verbindung am Gateway oder Load Balancer beenden. In diesem Fall empfiehlt Citrix jedoch weiterhin, dass Sie sichere Verbindungen zwischen dem Gateway, dem Load Balancer und StoreFront über HTTPS herstellen. Bei Verwendung eines NetScaler Load Balancers finden Sie die Zertifikatsanforderungen unter dem Link Serverzertifikat-Supportmatrix auf der ADC-Appliance.

Wenn StoreFront nicht für HTTPS konfiguriert ist, wird die folgende Warnung angezeigt:

Zertifikat erstellen oder importieren

-

Stellen Sie sicher, dass die Basis-URL von StoreFront im DNS-Feld als Common Name oder Subject Alternative Name (SANs) enthalten ist. Wenn Sie einen Load Balancer vor Ihren StoreFront-Servern verwenden, wird empfohlen, sowohl den FQDN des Servers als auch den FQDN des Load Balancers als SANs aufzunehmen. Dies ermöglicht Ihnen, sich zur Fehlerbehebung direkt mit einem bestimmten StoreFront-Server zu verbinden.

-

Signieren Sie das Zertifikat mit einer Unternehmens-Stammzertifizierungsstelle (CA) Ihrer Organisation oder einer öffentlichen CA.

-

Wenn Benutzer über einen Load Balancer oder ein Gateway auf StoreFront zugreifen, muss das Zertifikat nur vom Load Balancer oder Gateway als vertrauenswürdig eingestuft werden. Wenn Benutzer sich direkt mit dem StoreFront-Server verbinden, müssen die Clients dem Zertifikat vertrauen.

Sie müssen ein Zertifikat in den Zertifikatspeicher Persönlich unter Windows erstellen oder importieren. So zeigen Sie installierte Zertifikate an:

- Öffnen Sie den IIS-Manager (Internetinformationsdienste).

- Wählen Sie im Bereich Verbindungen den Server aus.

- Öffnen Sie Serverzertifikate.

Weitere Informationen zur Verwaltung von Zertifikaten finden Sie unter Zertifikate verwalten.

IIS für HTTPS konfigurieren

So konfigurieren Sie Microsoft Internet Information Services (IIS) für HTTPS auf dem StoreFront-Server:

-

Wählen Sie in der Strukturansicht auf der linken Seite die Standardwebsite (oder die entsprechende Website) aus.

-

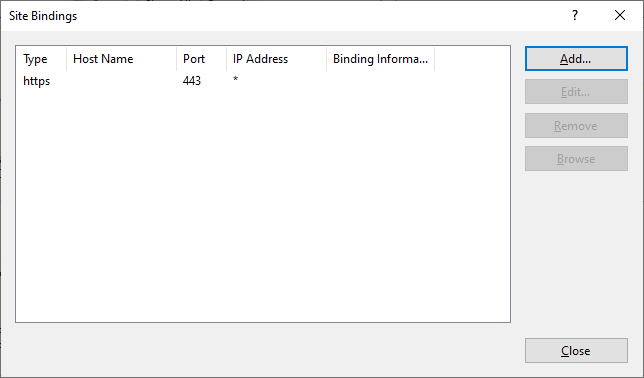

Klicken Sie im Bereich “Aktionen” auf Bindungen…

-

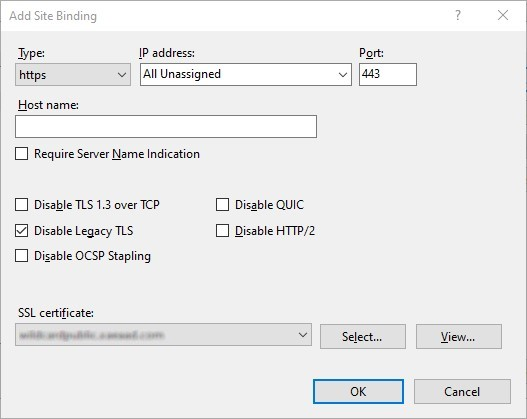

Klicken Sie im Fenster “Bindungen” auf Hinzufügen…

-

Wählen Sie im Dropdown-Menü Typ die Option https aus.

-

Klicken Sie unter Windows Server 2022 oder höher auf Legacy-TLS deaktivieren, um TLS-Versionen älter als 1.2 zu deaktivieren.

Auf älteren Windows Server-Versionen können Sie ältere TLS-Versionen mithilfe von Windows-Registrierungseinstellungen deaktivieren. Siehe Windows Server-Dokumentation.

-

Wählen Sie das zuvor importierte Zertifikat aus. Drücken Sie OK.

-

Um den HTTP-Zugriff zu entfernen, wählen Sie HTTP aus und klicken Sie auf Entfernen.

-

Aktualisieren Sie die Basis-URL, um das HTTPS-Protokoll zu verwenden.

HSTS

Das Clientgerät des Benutzers ist auch dann anfällig, wenn Sie HTTPS auf der Serverseite aktiviert haben. Beispielsweise könnte ein Man-in-the-Middle-Angreifer den StoreFront-Server fälschen und den Benutzer dazu verleiten, sich über unverschlüsseltes HTTP mit dem gefälschten Server zu verbinden. Dadurch könnten sie Zugriff auf sensible Informationen wie die Anmeldeinformationen des Benutzers erhalten. Die Lösung besteht darin, sicherzustellen, dass der Browser des Benutzers nicht versucht, über HTTP auf den Server zuzugreifen. Dies erreichen Sie mit der HTTP Strict Transport Security (HSTS).

Wenn HSTS aktiviert ist, weist der Server Webbrowser an, dass Anfragen an die Website ausschließlich über HTTPS erfolgen sollen. Wenn ein Benutzer versucht, die URL über HTTP aufzurufen, wechselt der Browser automatisch zur Verwendung von HTTPS. Dies gewährleistet eine clientseitige Validierung einer sicheren Verbindung sowie die serverseitige Validierung in IIS. Der Webbrowser behält diese Validierung für einen konfigurierten Zeitraum bei.

Hinweis:

Die Aktivierung von HSTS wirkt sich auf alle Websites derselben Domäne aus. Wenn die Website beispielsweise unter

https://www.company.com/Citrix/StoreWebzugänglich ist, gilt die HSTS-Richtlinie für alle Websites unterhttps://www.company.com, was möglicherweise nicht erwünscht ist.

Es gibt mehrere Optionen zur Aktivierung von HSTS.

Option 1 - IIS

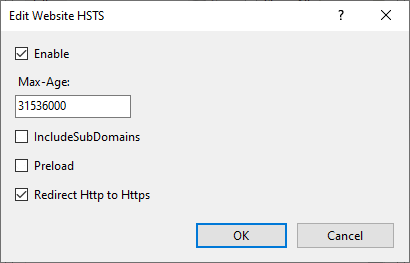

Unter Windows Server 2019 und höher können Sie HSTS in IIS konfigurieren.

- Öffnen Sie den IIS-Manager (Internetinformationsdienste).

- Wählen Sie die Standardwebsite (oder die entsprechende Website) aus.

- Klicken Sie im Bereich “Aktionen” auf der rechten Seite auf HSTS….

- Wählen Sie Aktivieren aus.

- Geben Sie ein maximales Alter ein, z. B. 31536000 für ein Jahr.

- Wählen Sie optional HTTP zu HTTPS umleiten aus.

- Drücken Sie OK.

Option 2 - StoreFront™-Verwaltungskonsole

Für jede Store-Website:

- Wählen Sie den Store aus und klicken Sie auf Websites verwalten.

- Wählen Sie die Website aus und klicken Sie auf Konfigurieren…

- Gehen Sie zur Registerkarte Erweiterte Einstellungen.

- Wählen Sie Strikte Transportsicherheit aktivieren aus.

- Aktualisieren Sie die Dauer der Richtlinie für strikte Transportsicherheit auf den erforderlichen Wert.

- Klicken Sie auf OK.

Option 3 - NetScaler® Load Balancer

Wenn Sie einen NetScaler Load Balancer vor Ihren StoreFront-Servern verwenden, können Sie HSTS auf dem virtuellen Server konfigurieren. Weitere Informationen finden Sie in der NetScaler-Dokumentation.