Sicherheit und Netzwerkkonfiguration

Der Federated Authentication Service (FAS) ist eng in Microsoft Active Directory und die Microsoft-Zertifizierungsstelle integriert. Es ist unerlässlich, sicherzustellen, dass das System angemessen verwaltet und gesichert wird, indem eine Sicherheitsrichtlinie entwickelt wird, wie Sie es für einen Domänencontroller oder eine andere kritische Infrastruktur tun würden.

Dieses Dokument bietet einen Überblick über Sicherheitsaspekte, die bei der Bereitstellung von FAS zu berücksichtigen sind. Es bietet auch einen Überblick über verfügbare Funktionen, die zur Sicherung Ihrer Infrastruktur beitragen können.

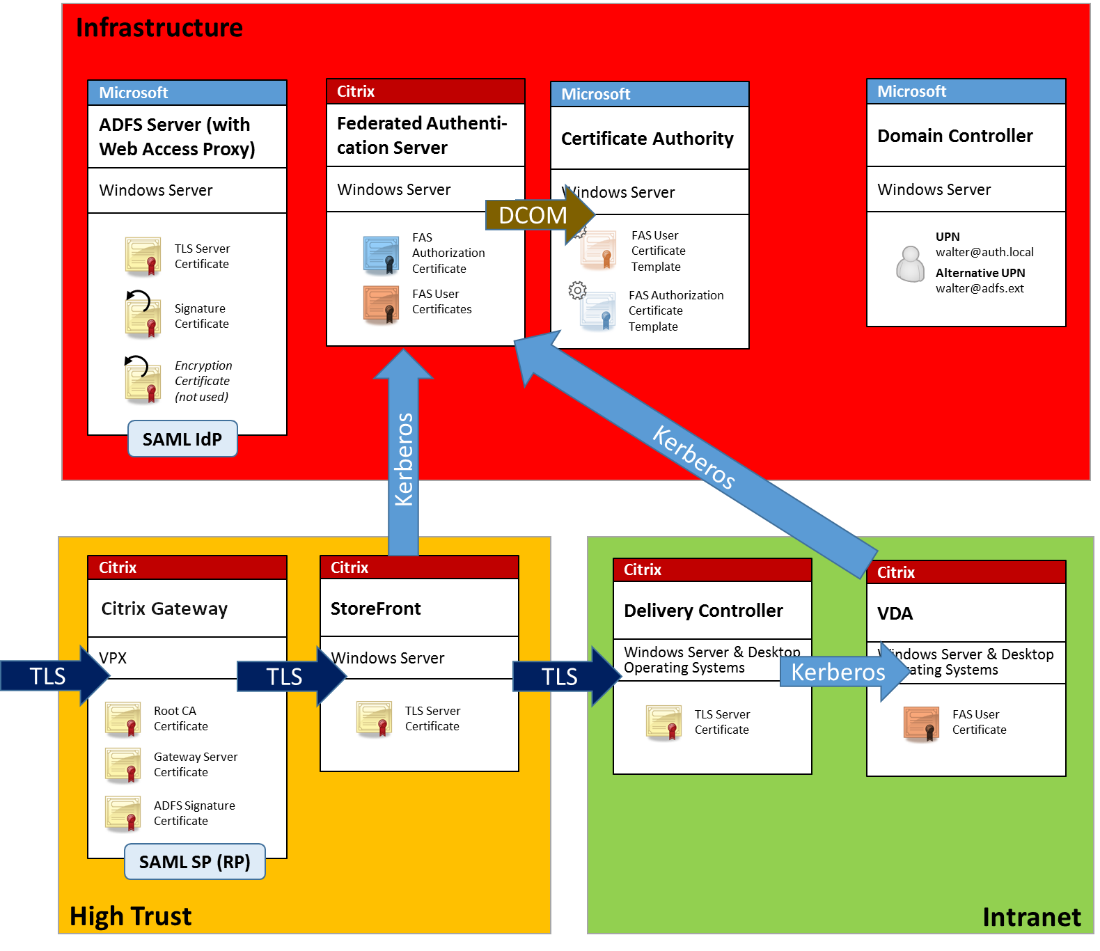

Netzwerkarchitektur

Das folgende Diagramm zeigt die Hauptkomponenten und Sicherheitsgrenzen, die in einer FAS-Bereitstellung verwendet werden.

Der FAS-Server sollte als Teil der sicherheitskritischen Infrastruktur behandelt werden, zusammen mit der Zertifizierungsstelle und dem Domänencontroller. In einer föderierten Umgebung sind Citrix Gateway und Citrix StoreFront Komponenten, denen die Durchführung der Benutzerauthentifizierung vertraut wird; andere Citrix Virtual Apps and Desktops™-Komponenten sind von der Einführung von FAS unberührt.

Firewall- und Netzwerksicherheit

Die Kommunikation zwischen Citrix Gateway, StoreFront und den Delivery Controller™-Komponenten sollte durch TLS über Port 443 geschützt werden. Der StoreFront-Server stellt nur ausgehende Verbindungen her, und das Citrix Gateway sollte nur Verbindungen über das Internet über HTTPS-Port 443 akzeptieren.

Der StoreFront-Server kontaktiert den FAS-Server über Port 80 unter Verwendung von gegenseitig authentifiziertem Kerberos. Die Authentifizierung verwendet die Kerberos HOST/FQDN-Identität des FAS-Servers und die Kerberos-Maschinenkonto-Identität des StoreFront-Servers. Dies erzeugt ein einmal verwendbares “Anmeldeinformations-Handle”, das vom Citrix Virtual Delivery Agent (VDA) benötigt wird, um den Benutzer anzumelden.

Wenn eine HDX-Sitzung mit dem VDA verbunden ist, kontaktiert der VDA den FAS-Server ebenfalls über Port 80. Die Authentifizierung verwendet die Kerberos HOST/FQDN-Identität des FAS-Servers und die Kerberos-Maschinenidentität des VDA. Zusätzlich muss der VDA das “Anmeldeinformations-Handle” bereitstellen, um auf das Zertifikat und den privaten Schlüssel zuzugreifen.

-

Die Microsoft-Zertifizierungsstelle akzeptiert die Kommunikation über Kerberos-authentifiziertes DCOM, das so konfiguriert werden kann, dass es einen festen TCP-Port verwendet. Die Zertifizierungsstelle verlangt zusätzlich, dass der FAS-Server ein CMC-Paket bereitstellt, das von einem vertrauenswürdigen Registrierungsagenten-Zertifikat signiert ist.

-

Server Firewall-Ports - |—|—|

-

Federated Authentication Service [eingehend] Kerberos über HTTP von StoreFront™ und VDAs, [ausgehend] DCOM zur Microsoft-Zertifizierungsstelle -

Citrix Gateway [eingehend] HTTPS von Client-Maschinen, [eingehend/ausgehend] HTTPS zu/von StoreFront-Server, [ausgehend] HDX zum VDA -

StoreFront [eingehend] HTTPS von Citrix Gateway, [ausgehend] HTTPS zum Delivery Controller, [ausgehend] Kerberos HTTP zum FAS Delivery Controller [eingehend] HTTPS vom StoreFront-Server, [eingehend/ausgehend] Kerberos über HTTP von VDAs VDA [eingehend/ausgehend] Kerberos über HTTP vom Delivery Controller, [eingehend] HDX von Citrix Gateway, [ausgehend] Kerberos HTTP zum FAS Microsoft-Zertifizierungsstelle [eingehend] DCOM & signiert von FAS

-

Verbindungen zwischen Citrix Federated Authentication Service und Citrix Cloud™

Die Konsole und FAS greifen über das Benutzerkonto bzw. das Netzwerkdienstkonto auf die folgenden Adressen zu.

- FAS-Verwaltungskonsole, unter dem Benutzerkonto

- `*.cloud.com`

- `*.citrixworkspacesapi.net`

- Adressen, die von einem Drittanbieter-Identitätsanbieter benötigt werden, falls dieser in Ihrer Umgebung verwendet wird

- FAS-Dienst, unter dem Netzwerkdienstkonto:

*.citrixworkspacesapi.net*.citrixnetworkapi.net

Wenn Ihre Umgebung Proxyserver umfasst, konfigurieren Sie den Benutzerproxy mit den Adressen für die FAS-Verwaltungskonsole. Stellen Sie außerdem sicher, dass die Adresse für das Netzwerkdienstkonto mit netsh oder einem ähnlichen Tool konfiguriert ist.

Sicherheitsüberlegungen

FAS verfügt über ein Registrierungsagenten-Zertifikat, das es ihm ermöglicht, autonom Zertifikate im Namen Ihrer Domänenbenutzer auszustellen. Daher ist es wichtig, eine Sicherheitsrichtlinie zum Schutz von FAS-Servern zu entwickeln und zu implementieren und deren Berechtigungen einzuschränken.

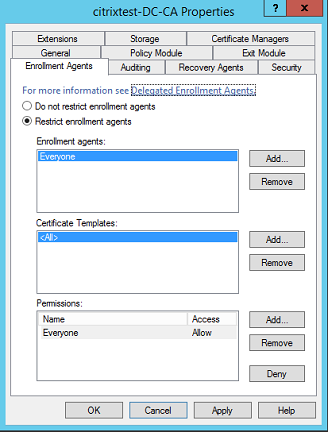

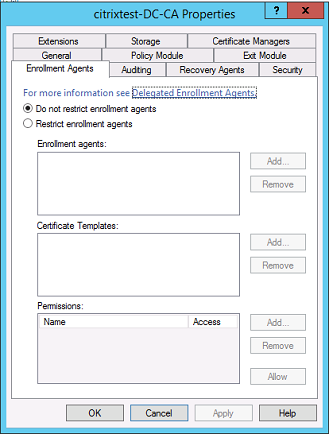

Delegierte Registrierungsagenten

FAS stellt Benutzerzertifikate aus, indem es als Registrierungsagent fungiert. Die Microsoft-Zertifizierungsstelle ermöglicht es Ihnen, Registrierungsagenten, Zertifikatvorlagen und Benutzer einzuschränken, für die Registrierungsagenten Zertifikate ausstellen können.

Sie können dieses Dialogfeld verwenden, um sicherzustellen, dass:

- Die Liste der *Registrierungsagenten* nur FAS-Server enthält.

- Die Liste der Zertifikatvorlagen nur die FAS-Vorlagen enthält.

- Die Liste der Berechtigungen nur Benutzer enthält, die FAS verwenden dürfen. Es ist beispielsweise eine gute Praxis, FAS daran zu hindern, Zertifikate für Benutzer in einer Administrator- oder geschützten Benutzergruppe auszustellen.

Access Control List-Konfiguration

Wie im Abschnitt Regeln konfigurieren beschrieben, müssen Sie eine Liste von StoreFront-Servern konfigurieren, denen vertraut wird, Benutzeridentitäten gegenüber FAS zu bestätigen, wenn Zertifikate ausgestellt werden. Ebenso können Sie einschränken, welchen Benutzern Zertifikate ausgestellt werden und an welchen VDA-Maschinen sie sich authentifizieren können. Dies geschieht zusätzlich zu allen standardmäßigen Active Directory- oder Zertifizierungsstellen-Sicherheitsfunktionen, die Sie konfigurieren.

Firewall-Einstellungen

Die gesamte Kommunikation zu FAS-Servern verwendet gegenseitig authentifizierte Windows Communication Foundation (WCF) Kerberos-Netzwerkverbindungen über Port 80.

Überwachung der Ereignisprotokolle

FAS und der VDA schreiben Informationen in das Windows-Ereignisprotokoll. Dies kann zur Überwachung und Prüfung von Informationen verwendet werden. Der Abschnitt Ereignisprotokolle listet Ereignisprotokolleinträge auf, die generiert werden können.

-

Hardwaresicherheitsmodule

- Alle privaten Schlüssel, einschließlich der von FAS ausgestellten Benutzerzertifikate, werden vom Netzwerkdienstkonto als nicht exportierbare private Schlüssel gespeichert. FAS unterstützt die Verwendung eines kryptografischen Hardwaresicherheitsmoduls, falls Ihre Sicherheitsrichtlinie dies erfordert.

Eine kryptografische Konfiguration auf niedriger Ebene ist in der Datei FederatedAuthenticationService.exe.config verfügbar. Diese Einstellungen werden angewendet, wenn private Schlüssel zum ersten Mal erstellt werden. Daher können unterschiedliche Einstellungen für private Schlüssel der Registrierungsstelle (z. B. 4096 Bit, TPM-geschützt) und Laufzeit-Benutzerzertifikate verwendet werden.

| Parameter | Beschreibung |

|---|---|

| ProviderLegacyCsp | Wenn auf „true“ festgelegt, verwendet FAS die Microsoft CryptoAPI (CAPI). Andernfalls verwendet FAS die Microsoft Cryptography Next Generation API (CNG). |

| ProviderName | Name des zu verwendenden CAPI- oder CNG-Anbieters. |

| ProviderType | Bezieht sich auf die Microsoft KeyContainerPermissionAccessEntry.ProviderType-Eigenschaft PROV_RSA_AES 24. Sollte immer 24 sein, es sei denn, Sie verwenden ein HSM mit CAPI und der HSM-Anbieter gibt etwas anderes an. |

| KeyProtection | Steuert das Flag „Exportierbar“ privater Schlüssel. Ermöglicht auch die Verwendung des TPM-Schlüsselspeichers (Trusted Platform Module), falls von der Hardware unterstützt. |

| KeyLength | Schlüssellänge für private RSA-Schlüssel. Unterstützte Werte sind 1024, 2048 und 4096 (Standard: 2048). |

Administratoraufgaben

Die Administration der Umgebung kann in die folgenden Gruppen unterteilt werden:

| Name | Zuständigkeit | | – | – |

-

Unternehmensadministrator Installieren und Sichern von Zertifikatvorlagen in der Gesamtstruktur -

Domänenadministrator Konfigurieren von Gruppenrichtlinieneinstellungen Administrator der Zertifizierungsstelle Konfigurieren der Zertifizierungsstelle FAS-Administrator Installieren und Konfigurieren des FAS-Servers StoreFront-/Citrix Gateway-Administrator Konfigurieren der Benutzerauthentifizierung Citrix Virtual Desktops™-Administrator Konfigurieren von VDAs und Controllern

Jeder Administrator steuert verschiedene Aspekte des gesamten Sicherheitsmodells, was einen mehrschichtigen Sicherheitsansatz zur Absicherung des Systems ermöglicht.

Gruppenrichtlinieneinstellungen

Vertrauenswürdige FAS-Maschinen werden durch eine über Gruppenrichtlinien konfigurierte Nachschlagetabelle „Indexnummer -> FQDN“ identifiziert. Beim Kontaktieren eines FAS-Servers überprüfen Clients die Kerberos-Identität HOST\<fqdn> des FAS-Servers. Alle Server, die auf den FAS-Server zugreifen, müssen identische FQDN-Konfigurationen für denselben Index aufweisen; andernfalls können StoreFront und VDAs unterschiedliche FAS-Server kontaktieren.

Um Fehlkonfigurationen zu vermeiden, empfiehlt Citrix, dass eine einzige Richtlinie auf alle Maschinen in der Umgebung angewendet wird. Seien Sie vorsichtig, wenn Sie die Liste der FAS-Server ändern, insbesondere beim Entfernen oder Neuanordnen von Einträgen.

Die Kontrolle über dieses GPO sollte auf FAS-Administratoren (und/oder Domänenadministratoren) beschränkt sein, die FAS-Server installieren und außer Betrieb nehmen. Achten Sie darauf, einen Maschinen-FQDN-Namen nicht kurz nach der Außerbetriebnahme eines FAS-Servers wiederzuverwenden.

Zertifikatvorlagen

Wenn Sie die mit FAS gelieferte Zertifikatvorlage Citrix_SmartcardLogon nicht verwenden möchten, können Sie eine Kopie davon ändern. Die folgenden Änderungen werden unterstützt.

Zertifikatvorlage umbenennen

Wenn Sie Citrix_SmartcardLogon umbenennen möchten, um Ihrem organisationsinternen Vorlagenbenennungsstandard zu entsprechen, müssen Sie:

- Erstellen Sie eine Kopie der Zertifikatvorlage und benennen Sie sie um, um Ihrem organisationsinternen Vorlagenbenennungsstandard zu entsprechen.

- Verwenden Sie FAS-PowerShell-Befehle zur Administration von FAS anstelle der administrativen Benutzeroberfläche. (Die administrative Benutzeroberfläche ist nur für die Verwendung mit den Citrix-Standardvorlagennamen vorgesehen.)

- Verwenden Sie entweder das Microsoft MMC-Snap-In „Zertifikatvorlagen“ oder den Befehl Publish-FasMsTemplate, um Ihre Vorlage zu veröffentlichen, und

- Verwenden Sie den Befehl New-FasCertificateDefinition, um FAS mit dem Namen Ihrer Vorlage zu konfigurieren.

Allgemeine Eigenschaften ändern

Sie können den Gültigkeitszeitraum in der Zertifikatvorlage ändern.

Ändern Sie den Verlängerungszeitraum nicht. FAS ignoriert diese Einstellung in der Zertifikatvorlage. FAS verlängert das Zertifikat automatisch nach der Hälfte seiner Gültigkeitsdauer.

Eigenschaften der Anforderungsbehandlung ändern

Ändern Sie diese Eigenschaften nicht. FAS ignoriert diese Einstellungen in der Zertifikatvorlage. FAS deaktiviert immer Export des privaten Schlüssels zulassen und deaktiviert Mit demselben Schlüssel erneuern.

Kryptografieeigenschaften ändern

Ändern Sie diese Eigenschaften nicht. FAS ignoriert diese Einstellungen in der Zertifikatvorlage.

Siehe Schutz privater Schlüssel für äquivalente Einstellungen, die FAS bereitstellt.

Eigenschaften der Schlüsselbestätigung ändern

Ändern Sie diese Eigenschaften nicht. FAS unterstützt keine Schlüsselbestätigung.

Eigenschaften der ersetzten Vorlagen ändern

Diese Eigenschaften dürfen nicht geändert werden. FAS unterstützt keine übergeordneten Vorlagen.

-

Eigenschaften der Erweiterungen ändern

- Sie können diese Einstellungen an die Richtlinien Ihres Unternehmens anpassen.

Hinweis: Ungeeignete Erweiterungseinstellungen können Sicherheitsprobleme verursachen oder zu unbrauchbaren Zertifikaten führen.

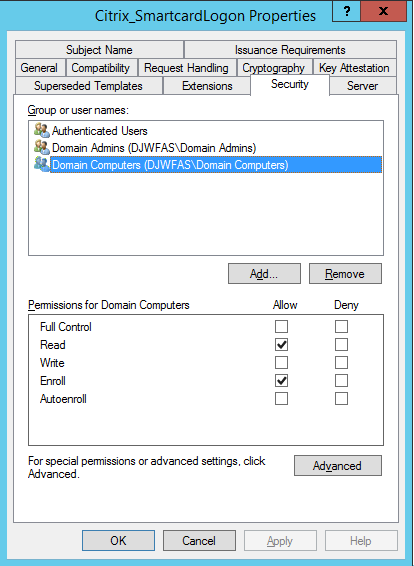

Sicherheitseigenschaften ändern

Citrix empfiehlt, diese Einstellungen so zu ändern, dass die Berechtigungen Lesen und Registrieren nur für die Computerkonten der FAS-Server zugelassen werden. Der FAS-Dienst benötigt keine weiteren Berechtigungen. Wie bei anderen Zertifikatvorlagen können Sie jedoch Folgendes festlegen:

- Administratoren dürfen die Vorlage lesen oder schreiben

- Authentifizierte Benutzer dürfen die Vorlage lesen

Eigenschaften des Antragstellernamens ändern

Citrix empfiehlt, diese Eigenschaften nicht zu ändern.

Die Vorlage hat Aus diesen Active Directory-Informationen erstellen ausgewählt, wodurch die Zertifizierungsstelle die SID des Benutzers in eine Zertifikaterweiterung aufnimmt. Dies ermöglicht eine starke Zuordnung zum Active Directory-Konto des Benutzers.

Servereigenschaften ändern

Obwohl Citrix dies nicht empfiehlt, können Sie diese Einstellungen bei Bedarf an die Richtlinien Ihres Unternehmens anpassen.

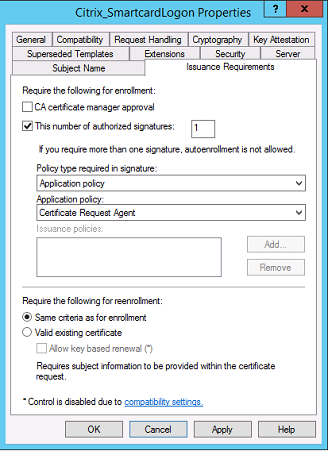

Eigenschaften der Ausstellungsanforderungen ändern

Diese Einstellungen dürfen nicht geändert werden. Diese Einstellungen sollten wie abgebildet sein:

Kompatibilitätseigenschaften ändern

Sie können diese Einstellungen ändern. Die Einstellung muss mindestens Windows Server 2003-CAs (Schemaversion 2) sein. FAS unterstützt jedoch nur Windows Server 2008 und spätere CAs. Wie oben erläutert, ignoriert FAS auch die zusätzlichen Einstellungen, die durch Auswahl von Windows Server 2008-CAs (Schemaversion 3) oder Windows Server 2012-CAs (Schemaversion 4) verfügbar sind.

Verwaltung der Zertifizierungsstelle

Der Administrator der Zertifizierungsstelle ist für die Konfiguration des Zertifizierungsstellenservers und des privaten Schlüssels des ausstellenden Zertifikats verantwortlich, den dieser verwendet.

Vorlagen veröffentlichen

Damit eine Zertifizierungsstelle Zertifikate auf der Grundlage einer vom Unternehmensadministrator bereitgestellten Vorlage ausstellen kann, muss der Administrator der Zertifizierungsstelle diese Vorlage veröffentlichen.

Eine einfache Sicherheitspraxis besteht darin, nur die Zertifikatvorlagen der Registrierungsstelle zu veröffentlichen, wenn FAS-Server installiert werden, oder auf einen vollständig Offline-Ausstellungsprozess zu bestehen. In beiden Fällen sollte der Administrator der Zertifizierungsstelle die vollständige Kontrolle über die Autorisierung von Zertifikatanforderungen der Registrierungsstelle behalten und eine Richtlinie für die Autorisierung von FAS-Servern haben.

Firewalleinstellungen

Im Allgemeinen hat der Administrator der Zertifizierungsstelle auch die Kontrolle über die Netzwerk-Firewalleinstellungen der Zertifizierungsstelle, was die Kontrolle über eingehende Verbindungen ermöglicht. Der Administrator der Zertifizierungsstelle kann DCOM-TCP- und Firewallregeln so konfigurieren, dass nur FAS-Server Zertifikate anfordern können.

Eingeschränkte Registrierung

Standardmäßig kann jeder Inhaber eines Registrierungsstellenzertifikats Zertifikate für jeden Benutzer ausstellen, indem er eine beliebige Zertifikatvorlage verwendet, die den Zugriff erlaubt. Dies sollte auf eine Gruppe nicht privilegierter Benutzer beschränkt werden, indem die Eigenschaft “Registrierungsagenten einschränken” der Zertifizierungsstelle verwendet wird.

Richtlinienmodule und Überwachung

Für erweiterte Bereitstellungen können benutzerdefinierte Sicherheitsmodule verwendet werden, um die Zertifikatsausstellung zu verfolgen und zu unterbinden.

FAS-Verwaltung

FAS verfügt über mehrere Sicherheitsfunktionen.

StoreFront, Benutzer und VDAs über eine ACL einschränken

Im Mittelpunkt des FAS-Sicherheitsmodells steht die Steuerung, welche Kerberos-Konten auf Funktionen zugreifen können:

| Zugriffsvektor | Beschreibung |

|---|---|

| StoreFront [IdP] | Diesen Kerberos-Konten wird vertraut, dass sie die korrekte Authentifizierung eines Benutzers bestätigen. Wenn eines dieser Konten kompromittiert wird, können Zertifikate für Benutzer erstellt und verwendet werden, die durch die FAS-Konfiguration zugelassen sind. |

| VDAs [Relying Party] | Dies sind die Maschinen, die auf die Zertifikate und privaten Schlüssel zugreifen dürfen. Ein vom IdP abgerufener Anmeldeinformations-Handle ist ebenfalls erforderlich, sodass ein kompromittiertes VDA-Konto in dieser Gruppe nur einen begrenzten Spielraum hat, das System anzugreifen. |

| Benutzer | Dies steuert, welche Benutzer vom IdP bestätigt werden können. Beachten Sie, dass es Überschneidungen mit den Konfigurationsoptionen für „Eingeschränkte Registrierungsstelle“ bei der Zertifizierungsstelle gibt. Im Allgemeinen ist es ratsam, in dieser Liste nur nicht-privilegierte Konten aufzunehmen. Dies verhindert, dass ein kompromittiertes StoreFront-Konto Berechtigungen auf eine höhere administrative Ebene eskaliert. Insbesondere sollten Domänenadministratorkonten von dieser ACL nicht zugelassen werden. |

Regeln konfigurieren

Regeln sind nützlich, wenn mehrere unabhängige Citrix Virtual Apps™- oder Citrix Virtual Desktops-Bereitstellungen dieselbe FAS-Serverinfrastruktur verwenden. Jede Regel verfügt über einen separaten Satz von Konfigurationsoptionen; insbesondere können die Kerberos-Zugriffssteuerungslisten (ACLs) unabhängig voneinander konfiguriert werden.

Zertifizierungsstelle und Vorlagen konfigurieren

Für unterschiedliche Zugriffsrechte können verschiedene Zertifikatvorlagen und CAs konfiguriert werden. Erweiterte Konfigurationen können je nach Umgebung weniger oder leistungsfähigere Zertifikate verwenden. Beispielsweise können als „extern“ identifizierte Benutzer ein Zertifikat mit weniger Berechtigungen als „interne“ Benutzer haben.

In-Session- und Authentifizierungszertifikate

Der FAS-Administrator kann steuern, ob das zur Authentifizierung verwendete Zertifikat in der Benutzersitzung verfügbar ist. Dies könnte beispielsweise dazu verwendet werden, nur „Signatur“-Zertifikate in der Sitzung verfügbar zu machen, wobei das leistungsfähigere „Anmelde“-Zertifikat nur bei der Anmeldung verwendet wird.

Schutz des privaten Schlüssels und Schlüssellänge

Der FAS-Administrator kann FAS so konfigurieren, dass private Schlüssel in einem Hardware Security Module (HSM) oder Trusted Platform Module (TPM) gespeichert werden. Citrix empfiehlt, dass mindestens der private Schlüssel des Registrierungsstellenzertifikats durch Speicherung in einem TPM geschützt wird; diese Option wird als Teil des „Offline“-Zertifikatsanforderungsprozesses bereitgestellt.

Ähnlich können private Schlüssel von Benutzerzertifikaten in einem TPM oder HSM gespeichert werden. Alle Schlüssel sollten als „nicht exportierbar“ generiert werden und mindestens 2048 Bit lang sein.

Ereignisprotokolle

Der FAS-Server stellt detaillierte Konfigurations- und Laufzeit-Ereignisprotokolle bereit, die für Auditing und Intrusion Detection verwendet werden können.

Administratorzugriff und Verwaltungstools

FAS umfasst Funktionen und Tools für die Remote-Verwaltung (gegenseitig authentifiziertes Kerberos). Mitglieder der „Gruppe der lokalen Administratoren“ haben die volle Kontrolle über die FAS-Konfiguration. Diese Liste sollte sorgfältig gepflegt werden.

Citrix Virtual Apps-, Citrix Virtual Desktops- und VDA-Administratoren

Im Allgemeinen ändert die Verwendung von FAS das Sicherheitsmodell der Delivery Controller- und VDA-Administratoren nicht, da der FAS-„Anmeldeinformations-Handle“ einfach das „Active Directory-Passwort“ ersetzt. Controller- und VDA-Administrationsgruppen sollten nur vertrauenswürdige Benutzer enthalten. Auditing und Ereignisprotokolle sollten gepflegt werden.

Allgemeine Windows-Server-Sicherheit

Alle Server sollten vollständig gepatcht sein und über standardmäßige Firewall- und Antivirensoftware verfügen. Sicherheitskritische Infrastrukturserver sollten an einem physisch sicheren Ort aufbewahrt werden, wobei auf Festplattenverschlüsselung und Wartungsoptionen für virtuelle Maschinen geachtet werden sollte.

Auditing und Ereignisprotokolle sollten sicher auf einer Remote-Maschine gespeichert werden.

Der RDP-Zugriff sollte auf autorisierte Administratoren beschränkt sein. Wo möglich, sollten Benutzerkonten eine Smartcard-Anmeldung erfordern, insbesondere für Zertifizierungsstellen- und Domänenadministratorkonten.

Verwandte Informationen

- Installieren und Konfigurieren ist die primäre Referenz für die FAS-Installation und -Konfiguration.

- FAS-Architekturen werden im Artikel Bereitstellungsarchitekturen vorgestellt.

- Weitere „How-to“-Artikel werden im Artikel Erweiterte Konfiguration vorgestellt.

In diesem Artikel

- Netzwerkarchitektur

- Firewall- und Netzwerksicherheit

- Verbindungen zwischen Citrix Federated Authentication Service und Citrix Cloud™

- Sicherheitsüberlegungen

- Administratoraufgaben

- Gruppenrichtlinieneinstellungen

- Zertifikatvorlagen

- Verwaltung der Zertifizierungsstelle

- FAS-Verwaltung

- Citrix Virtual Apps-, Citrix Virtual Desktops- und VDA-Administratoren

- Allgemeine Windows-Server-Sicherheit

- Verwandte Informationen