Sicher

Um die Kommunikation zwischen Ihrer Serverfarm und der Citrix Workspace-App zu sichern, integrieren Sie Ihre Verbindungen zur Serverfarm mit einer Reihe von Sicherheitstechnologien, einschließlich Citrix Gateway.

Hinweis:

Citrix empfiehlt die Verwendung von Citrix Gateway, um die Kommunikation zwischen StoreFront-Servern und den Geräten der Benutzer zu sichern.

-

Ein SOCKS-Proxyserver oder sicherer Proxyserver (auch als Sicherheitsproxyserver, HTTPS-Proxyserver bezeichnet).

-

Sie können Proxyserver verwenden, um den Zugriff auf und von Ihrem Netzwerk zu beschränken und Verbindungen zwischen der Citrix Workspace-App und Servern zu verwalten. Die Citrix Workspace-App unterstützt SOCKS- und sichere Proxy-Protokolle.

-

Secure Web Gateway.

Sie können Secure Web Gateway mit Web Interface verwenden, um einen einzigen, sicheren und verschlüsselten Zugangspunkt über das Internet zu Servern in internen Unternehmensnetzwerken bereitzustellen.

Sie können Secure Web Gateway mit Web Interface verwenden, um einzelne, sichere und verschlüsselte Daten bereitzustellen. Die Server in internen Unternehmensnetzwerken können über das Internet auf die gesicherten Daten zugreifen.

-

SSL-Relay-Lösungen mit Transport Layer Security (TLS)-Protokollen.

-

Eine Firewall.

Netzwerk-Firewalls können Pakete basierend auf der Zieladresse und dem Port zulassen oder blockieren.

Wenn Sie die Citrix Workspace-App über eine Netzwerk-Firewall verwenden, die die interne Netzwerk-IP-Adresse des Servers einer externen Internetadresse zuordnet (d. h. Network Address Translation oder NAT), konfigurieren Sie die externe Adresse.

Unterstützung für Multi-Site-Store-Failover basierend auf Geo-Location

Ab Version 24.12.0 verbessert die Funktion zur Handhabung von Multi-Store-Failover das Multi-Store-Failover, indem Store-Adressprüfungen asynchron ausgeführt und veraltete Store-Einträge entfernt werden, wenn eine neue Failover-Store-Adresse erkannt wird. Wenn ein Failover aufgrund eines Ausfalls auftritt, leitet der Global Server Load Balancer (GSLB) den Client zu einem neuen Standort um. Diese Funktion stellt sicher, dass beim Starten eines zuvor hinzugefügten Stores der Gateway-Detektor prüft, ob sich die Store-Adresse basierend auf dem Geo-Standort des Benutzers geändert hat. Wird eine neue Adresse gefunden, entfernt der Client automatisch den alten Store-Eintrag und fügt den neuen hinzu. Dieser Prozess läuft im Hintergrund ab und ermöglicht einen nahtlosen Übergang zum neuen Store ohne manuelles Eingreifen. Beachten Sie, dass diese Funktion nur für lokale Stores gilt.

Voraussetzung:

Der Benutzer muss sich beim Store anmelden.

- Einschränkung:

Wenn das Anmeldesitzungs-Cookie abläuft, erfolgt das Multi-Store-Failover nicht automatisch, da die API zum Abrufen der URL fehlschlägt. In diesem Fall wird die Anmeldeseite angezeigt.

Unterstützung für WSUI lokal über Gateway

-

Ab Version 24.12.0 unterstützt die Citrix Workspace-App für iOS auch die Web-Benutzeroberfläche für den lokalen Store, der sich hinter dem Gateway befindet. Der Administrator muss diese Funktion konfigurieren, da sie standardmäßig nicht aktiviert ist. Weitere Informationen zur Konfiguration finden Sie unter Neue Benutzeroberfläche für lokale Stores (Technische Vorschau).

-

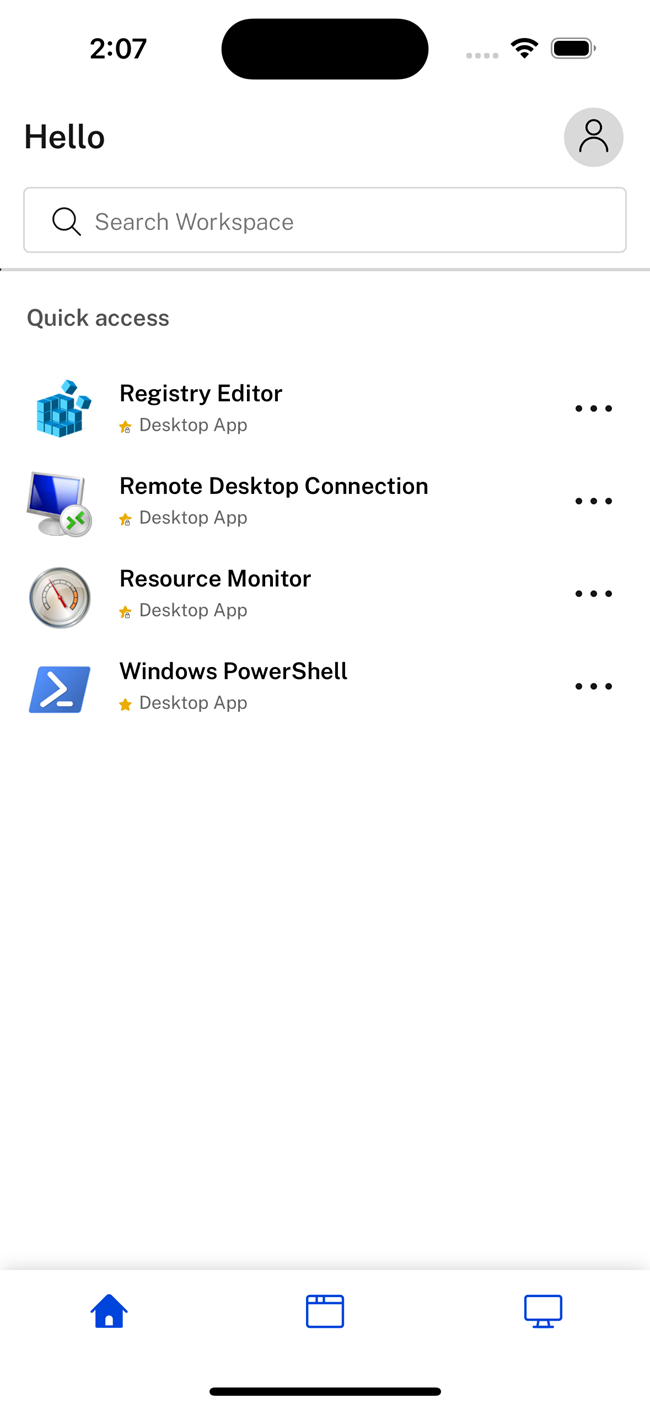

Die folgende Abbildung zeigt die aktuelle Benutzeroberfläche:

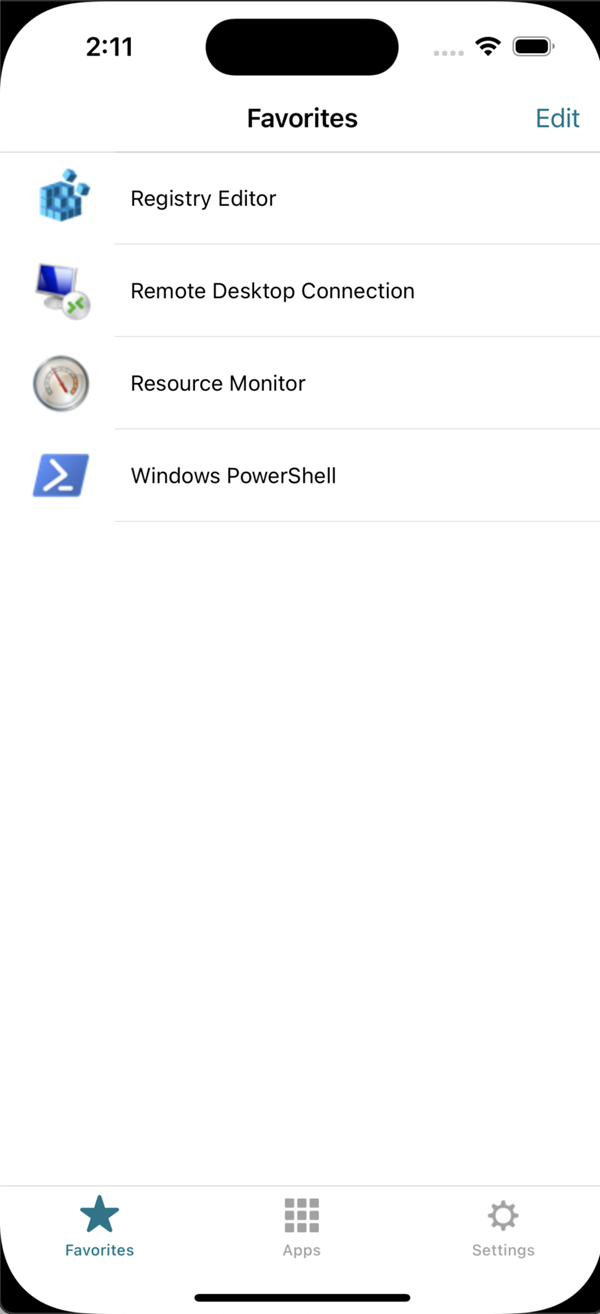

Die folgende Abbildung zeigt die neue Benutzeroberfläche:

Citrix Gateway

Um Remote-Benutzern die Verbindung zu Ihrer Citrix Endpoint Management-Bereitstellung über Citrix Gateway zu ermöglichen, können Sie Zertifikate für die Zusammenarbeit mit StoreFront konfigurieren. Die Methode zur Aktivierung des Zugriffs hängt von der Edition von Citrix Endpoint Management in Ihrer Bereitstellung ab.

-

Wenn Sie Citrix Endpoint Management in Ihrem Netzwerk bereitstellen, ermöglichen Sie Verbindungen von internen oder Remote-Benutzern zu StoreFront über Citrix Gateway, indem Sie Citrix Gateway in StoreFront integrieren. Diese Bereitstellung ermöglicht es Benutzern, sich mit StoreFront zu verbinden, um auf veröffentlichte Anwendungen von XenApp und virtuelle Desktops von XenDesktop zuzugreifen. Benutzer verbinden sich über die Citrix Workspace-App.

-

Secure Web Gateway

- Dieses Thema gilt nur für Bereitstellungen, die das Web Interface verwenden.

Sie können das Secure Web Gateway entweder im Normalmodus oder im Relay-Modus verwenden, um einen sicheren Kanal für die Kommunikation zwischen der Citrix Workspace-App und dem Server bereitzustellen. Wenn Sie das Secure Web Gateway im Normalmodus verwenden, erfordert die Citrix Workspace-App keine Konfiguration. Stellen Sie sicher, dass Endbenutzer über das Web Interface verbunden sind.

Die Citrix Workspace-App verwendet Einstellungen, die remote auf dem Web Interface-Server konfiguriert sind, um eine Verbindung zu Servern herzustellen, auf denen das Secure Web Gateway ausgeführt wird.

Wenn der Secure Web Gateway Proxy auf einem Server im sicheren Netzwerk installiert ist, können Sie den Secure Web Gateway Proxy im Relay-Modus verwenden. Wenn Sie den Relay-Modus verwenden, fungiert der Secure Web Gateway-Server als Proxy, und Sie müssen die Citrix Workspace-App so konfigurieren, dass sie Folgendes verwendet:

- Den vollqualifizierten Domänennamen (FQDN) des Secure Web Gateway-Servers.

- Die Portnummer des Secure Web Gateway-Servers.

Hinweis:

Secure Web Gateway Version 2.0 unterstützt den Relay-Modus nicht.

Der FQDN muss nacheinander die folgenden drei Komponenten auflisten:

- Hostname

- Zwischendomäne

- Top-Level-Domäne

Beispielsweise ist my_computer.example.com ein FQDN, da er nacheinander einen Hostnamen (my_computer), eine Zwischendomäne (example) und eine Top-Level-Domäne (com) auflistet. Die Kombination aus Zwischen- und Top-Level-Domäne (example. com) wird als Domänenname bezeichnet.

Proxyserver

Proxyserver werden verwendet, um den Zugriff auf und von Ihrem Netzwerk zu begrenzen und Verbindungen zwischen der Citrix Workspace-App und Servern zu verwalten. Die Citrix Workspace-App unterstützt sowohl SOCKS- als auch sichere Proxyprotokolle.

Die Citrix Workspace-App verwendet Proxyservereinstellungen, um mit dem Citrix Virtual Apps and Desktops-Server zu kommunizieren. Die Proxyservereinstellungen werden remote auf dem Web Interface-Server konfiguriert.

Wenn die Citrix Workspace-App mit dem Webserver kommuniziert, verwendet die App die Proxyservereinstellungen. Konfigurieren Sie die Proxyservereinstellungen für den Standard-Webbrowser auf dem Benutzergerät entsprechend.

Firewall

Netzwerk-Firewalls können Pakete basierend auf der Zieladresse und dem Port zulassen oder blockieren. Wenn Sie eine Firewall in Ihrer Bereitstellung verwenden, muss die Citrix Workspace-App in der Lage sein, über die Firewall sowohl mit dem Webserver als auch mit dem Citrix-Server zu kommunizieren. Die Firewall muss HTTP-Datenverkehr für die Kommunikation zwischen Benutzergerät und Webserver zulassen. Normalerweise erfolgt der HTTP-Datenverkehr über den Standard-HTTP-Port 80 oder 443, wenn ein sicherer Webserver verwendet wird. Für die Kommunikation mit dem Citrix-Server muss die Firewall eingehenden ICA-Datenverkehr auf den Ports 1494 und 2598 zulassen.

Wenn die Firewall für Network Address Translation (NAT) konfiguriert ist, können Sie die Web Interface verwenden, um Zuordnungen von internen Adressen zu externen Adressen und Ports zu definieren. Wenn beispielsweise Ihr Citrix Virtual Apps and Desktops- und Citrix DaaS-Server (ehemals Citrix Virtual Apps and Desktops-Dienst) nicht mit einer alternativen Adresse konfiguriert ist, können Sie die Web Interface so konfigurieren, dass sie der Citrix Workspace-App für iOS eine alternative Adresse bereitstellt. Die Citrix Workspace-App für iOS stellt dann über die externe Adresse und Portnummer eine Verbindung zum Server her.

TLS

Die Citrix Workspace-App unterstützt TLS 1.2 und 1.3 mit den folgenden Cipher Suites für TLS-Verbindungen zu XenApp und XenDesktop:

- TLS_RSA_WITH_AES_256_GCM_SHA384

- TLS_RSA_WITH_AES_128_GCM_SHA256

- TLS_RSA_WITH_AES_256_CBC_SHA

- TLS_RSA_WITH_AES_128_CBC_SHA

- TLS_RSA_WITH_RC4_128_SHA

- TLS_RSA_WITH_RC4_128_MD5

- TLS_RSA_WITH_3DES_EDE_CBC_SHA

Hinweis:

Die Citrix Workspace-App, die unter iOS 9 und höher oder Version 21.2.0 ausgeführt wird, unterstützt die folgenden TLS-Cipher Suites nicht:

- TLS_RSA_WITH_RC4_128_SHA

- TLS_RSA_WITH_RC4_128_MD5

Transport Layer Security (TLS) ist die neueste, standardisierte Version des TLS-Protokolls. Die Internet Engineering Task Force (IETF) benannte es in TLS um, als sie die Verantwortung für die Entwicklung von TLS als offenen Standard übernahm.

TLS sichert die Datenkommunikation durch Serverauthentifizierung, Verschlüsselung des Datenstroms und Nachrichtenintegritätsprüfungen. Einige Organisationen, einschließlich US-Regierungsorganisationen, verlangen die Verwendung von TLS zur Sicherung der Datenkommunikation. Diese Organisationen könnten auch die Verwendung validierter Kryptografie verlangen, wie z. B. den Federal Information Processing Standard (FIPS) 140. FIPS 140 ist ein Standard für Kryptografie.

Die Citrix Workspace-App unterstützt RSA-Schlüssel mit Längen von 1024, 2048 und 3072 Bit. Root-Zertifikate mit RSA-Schlüsseln von 4096 Bit Länge werden ebenfalls unterstützt.

Hinweis:

- Die Citrix Workspace-App verwendet die iOS-Plattformkryptografie für Verbindungen zwischen der Citrix Workspace-App und StoreFront.

TLS konfigurieren und aktivieren

Für die Einrichtung von TLS sind zwei Hauptschritte erforderlich:

- Richten Sie SSL Relay auf Ihrem Citrix Virtual Apps and Desktops™-Server und Ihrem Web Interface-Server ein und beschaffen und installieren Sie das erforderliche Serverzertifikat.

- Installieren Sie das entsprechende Root-Zertifikat auf dem Benutzergerät.

Root-Zertifikate auf Benutzergeräten installieren

- Um die Kommunikation zwischen der TLS-fähigen Citrix Workspace-App und Citrix Virtual Apps and Desktops zu sichern, benötigen Sie ein Root-Zertifikat auf dem Benutzergerät. Das Zertifikat kann die Signatur der Zertifizierungsstelle auf dem Serverzertifikat überprüfen.

iOS wird mit etwa 100 kommerziellen Root-Zertifikaten ausgeliefert, die vorinstalliert sind. Wenn Sie ein anderes Zertifikat verwenden möchten, können Sie eines von der Zertifizierungsstelle erhalten und auf jedem Benutzergerät installieren.

Je nach den Richtlinien und Verfahren Ihrer Organisation können Sie das Root-Zertifikat auf jedem Benutzergerät installieren, anstatt die Benutzer anzuweisen, es selbst zu installieren. Der einfachste und sicherste Weg ist, Root-Zertifikate zum iOS-Schlüsselbund hinzuzufügen.

So fügen Sie ein Root-Zertifikat zum Schlüsselbund hinzu

- Senden Sie sich selbst eine E-Mail mit der Zertifikatsdatei.

- Öffnen Sie die Zertifikatsdatei auf dem Gerät. Diese Aktion startet automatisch die Anwendung „Schlüsselbundverwaltung“.

- Befolgen Sie die Anweisungen, um das Zertifikat hinzuzufügen.

-

Ab iOS 10 überprüfen Sie, ob das Zertifikat vertrauenswürdig ist, indem Sie zu iOS Einstellungen > Info > Zertifikatsvertrauenseinstellungen navigieren.

Unter Zertifikatsvertrauenseinstellungen finden Sie den Abschnitt „VOLLSTÄNDIGES VERTRAUEN FÜR ROOT-ZERTIFIKATE AKTIVIEREN“. Stellen Sie sicher, dass Ihr Zertifikat für volles Vertrauen ausgewählt wurde.

Das Stammzertifikat ist installiert. Die TLS-fähigen Clients und andere Anwendungen können das Stammzertifikat über TLS verwenden.

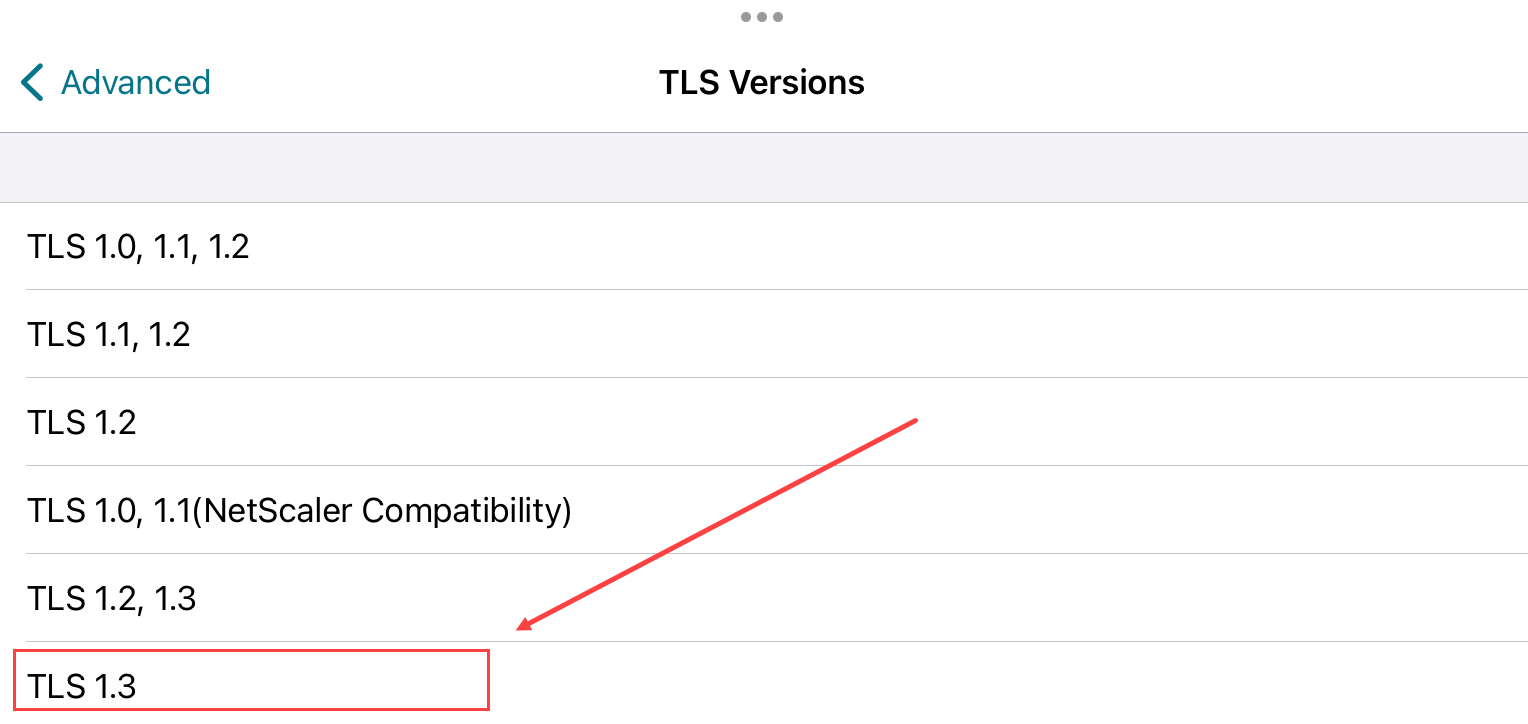

Unterstützung für Transport Layer Security 1.3

Ab Version 23.9.0 unterstützt die Citrix Workspace-App für iOS jetzt Transport Layer Security (TLS) 1.3, was die Leistung und Effizienz steigert. TLS 1.3 bietet robuste Sicherheit mit seinen starken Cipher Suites und einmaligen Sitzungsschlüsseln.

Endbenutzer können dies in der Citrix Workspace-App für iOS wie folgt aktivieren.

- Gehen Sie zu Erweiterte Einstellungen > TLS-Versionen.

- Wählen Sie TLS 1.3-Version aus.

Unterstützung für DTLS 1.2

Ab Version 24.7.0 unterstützt die Citrix Workspace-App für iOS das DTLS-Protokoll Version 1.2. DTLS 1.2 bietet Erweiterungen und Verbesserungen gegenüber der vorherigen Version, darunter robuste Verschlüsselungsalgorithmen, bessere Handshake-Protokolle und Schutz vor verschiedenen Angriffen. Dieses Protokoll verbessert die allgemeine Sicherheit.

Hinweis:

Sollte es ein Problem mit dem DTLS-Protokoll Version 1.2 geben, wechselt die Citrix Workspace-App für iOS nahtlos zu den zuvor unterstützten Versionen zurück.

Unterstützung für den Citrix Device Posture-Dienst

Ab Version 2402 unterstützt die Citrix Workspace™-App für iOS den Citrix Device Posture-Dienst. Der Citrix Device Posture-Dienst ist eine cloudbasierte Lösung, die Administratoren dabei hilft, bestimmte Anforderungen durchzusetzen, die Endgeräte erfüllen müssen, um Zugriff auf Citrix DaaS (virtuelle Apps und Desktops) oder Citrix Secure Private Access™-Ressourcen zu erhalten.

Für die Citrix Workspace-App für iOS unterstützt die Gerätehaltung (Device Posture) nur das Scannen der Version der Citrix Workspace-App und der Betriebssystemversion des iOS-Geräts.

Weitere Informationen finden Sie in der Device Posture-Dokumentation.

Hinweis

Diese Funktion wird nur für Cloud-Stores unterstützt.

XenApp- und XenDesktop®-Site

So konfigurieren Sie die XenApp®- und XenDesktop-Site:

Wichtig:

- Die Citrix Workspace-App verwendet XenApp- und XenDesktop-Sites, die Citrix Secure Gateway 3.x unterstützen.

- Die Citrix Workspace-App verwendet Citrix Virtual Apps-Websites, die Citrix Secure Gateway 3.x unterstützen.

- XenApp- und XenDesktop-Sites unterstützen nur die Ein-Faktor-Authentifizierung.

- Citrix Virtual Apps™-Websites unterstützen sowohl die Ein-Faktor- als auch die Zwei-Faktor-Authentifizierung.

- Alle integrierten Browser unterstützen Web Interface 5.4.

Bevor Sie mit dieser Konfiguration beginnen, installieren und konfigurieren Sie Citrix Gateway für den Betrieb mit Web Interface. Sie können diese Anweisungen an Ihre spezifische Umgebung anpassen.

Wenn Sie eine Citrix Secure Gateway-Verbindung verwenden, konfigurieren Sie keine Citrix Gateway-Einstellungen in der Citrix Workspace-App.

Die Citrix Workspace-App verwendet eine XenApp- und XenDesktop-Site, um Informationen über die Anwendungen abzurufen, für die ein Endbenutzer Berechtigungen besitzt. Dabei werden die Informationen der auf Ihrem Gerät ausgeführten Citrix Workspace-App präsentiert. Ähnlich können Sie das Web Interface für traditionelle SSL-basierte Citrix Virtual Apps-Verbindungen verwenden. Für dieselbe SSL-basierte Verbindung können Sie Citrix Gateway konfigurieren. XenApp- und XenDesktop-Sites, die auf dem Web Interface 5.x ausgeführt werden, verfügen über diese Konfigurationsmöglichkeit.

Konfigurieren Sie die XenApp- und XenDesktop-Site so, dass sie Verbindungen von einer Citrix Secure Gateway-Verbindung unterstützt:

- Wählen Sie auf der XenApp- und XenDesktop-Site Sicheren Clientzugriff verwalten > Einstellungen für sicheren Clientzugriff bearbeiten aus.

- Ändern Sie die Zugriffsmethode in Gateway Direct.

- Geben Sie den FQDN des Secure Web Gateway ein.

- Geben Sie die Secure Ticket Authority (STA)-Informationen ein.

Hinweis:

Für das Citrix Secure Gateway empfiehlt Citrix die Verwendung des Citrix-Standardpfads (//XenAppServerName/Citrix/PNAgent). Der Standardpfad ermöglicht es den Endbenutzern, den FQDN des Secure Web Gateway anzugeben, mit dem sie sich verbinden. Verwenden Sie nicht den vollständigen Pfad zur Datei config.xml, die sich auf der XenApp- und XenDesktop-Site befindet. Zum Beispiel (//XenAppServerName/CustomPath/config.xml).

So konfigurieren Sie das Citrix Secure Gateway

-

Verwenden Sie den Citrix Secure Gateway-Konfigurationsassistenten, um das Gateway zu konfigurieren.

Das Citrix Secure Gateway unterstützt den Server im sicheren Netzwerk, der die XenApp Service-Site hostet.

Nachdem Sie die Option Indirekt ausgewählt haben, geben Sie den FQDN-Pfad Ihres Secure Web Gateway-Servers ein und fahren Sie mit den Assistentenschritten fort.

-

Testen Sie eine Verbindung von einem Benutzergerät, um zu überprüfen, ob das Secure Web Gateway korrekt für die Netzwerk- und Zertifikatszuweisung konfiguriert ist.

So konfigurieren Sie das Mobilgerät

- Geben Sie beim Hinzufügen eines Citrix Secure Gateway-Kontos den passenden FQDN Ihres Citrix Secure Gateway-Servers in das Feld Adresse ein:

- Wenn Sie die XenApp- und XenDesktop-Site mit dem Standardpfad (/Citrix/PNAgent) erstellt haben, geben Sie den FQDN des Secure Web Gateway ein: FQDNofSecureGateway.companyName.com

- Wenn Sie den Pfad der XenApp- und XenDesktop-Site angepasst haben, geben Sie den vollständigen Pfad der Datei config.xml ein, z. B.: FQDNofSecureGateway.companyName.com/CustomPath/config.xml

- Wenn Sie das Konto manuell konfigurieren, deaktivieren Sie die Option Citrix Gateway im Dialogfeld Neues Konto.