配置 Citrix Gateway

使用 Citrix Gateway 为 StoreFront 和您的 Virtual Delivery Agents (VDA) 提供身份验证和远程访问。Citrix Gateway 在硬件或软件 NetScaler ADC 上运行。

有关配置 Gateway 的更多信息,请参阅将 NetScaler Gateway 与 StoreFront 集成。

您必须在 StoreFront 中配置您的 Gateway,然后 StoreFront 才能允许通过该 Gateway 进行访问。

查看 Gateway

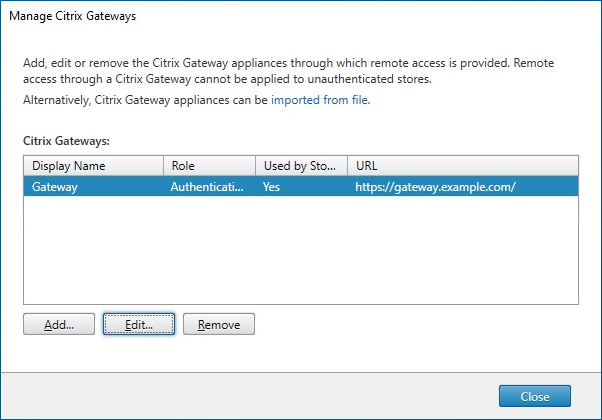

要查看在 StoreFront 中配置的 Gateway,请在 Citrix StoreFront 管理控制台的左窗格中选择“Stores”节点,然后单击“Manage Citrix Gateways”。这将显示“Manage Citrix Gateways”窗口。

PowerShell

要获取 Gateway 及其配置的列表,请调用 Get-STFRoamingGateway。

添加 Citrix Gateway

-

在“Manage Citrix Gateways”窗口中,单击“Add”。

-

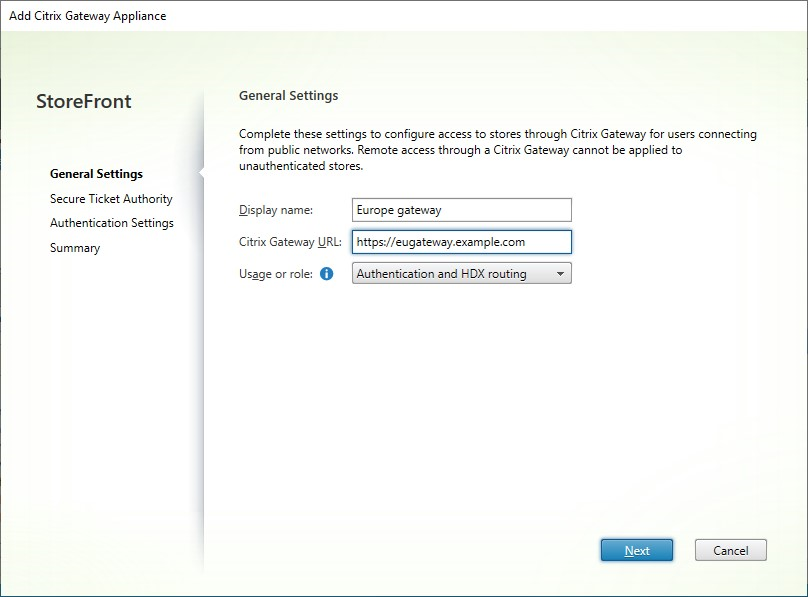

在“General Settings”选项卡上输入设置,然后按“Next”。

-

为 Citrix Gateway 部署指定一个显示名称,以帮助用户识别它。

用户在 Citrix Workspace app 中会看到您指定的显示名称,因此请在名称中包含相关信息,以帮助用户决定是否使用该部署。例如,您可以在 Citrix Gateway 部署的显示名称中包含地理位置,以便用户可以轻松识别最适合其位置的部署。

-

输入 Gateway 的 URL。

您的 StoreFront 部署的完全限定域名 (FQDN) 必须是唯一的,并且不同于 Citrix Gateway 虚拟服务器 FQDN。不支持将相同的 FQDN 用于 StoreFront 和 Citrix Gateway 虚拟服务器。Gateway 会将 URL 添加到

X-Citrix-ViaHTTP 标头。StoreFront 使用此标头来确定正在使用哪个 Gateway。使用 GUI 只能添加单个 Gateway URL。如果可以通过多个 URL 访问 Gateway,则需要添加两次相同的 Gateway,除了 URL 之外,配置完全相同。为了简化配置,您可以配置一个用于访问 Gateway 的辅助 URL。此选项无法通过 GUI 使用,因此您必须使用 PowerShell 进行配置。在运行任何 PowerShell 命令之前,您应该关闭管理控制台。例如,如果您在全局服务器负载平衡器后面有多个 Gateway,通常添加 GSLB URL 和可用于访问每个特定区域 Gateway 的 URL(例如用于测试或故障排除目的)会很有用。创建 Gateway 后,您可以使用

Set-STFRoamingGateway并使用-GSLBurl参数添加辅助 URL。尽管该参数名为GSLBurl,但它可用于您希望添加第二个 URL 的任何情况。例如:Set-STFRoamingGateway -Name "Europe Gateway" -GSLBurl "eugateway.example.com" -GatewayUrl "gslb.example.com" <!--NeedCopy-->备注:

在此示例中,

GSLBurl参数包含区域 URL,而GatewayUrl参数包含 GSLB URL,这与直觉相反。对于大多数用途,这些 URL 被视为相同,如果商店仅通过 Web 浏览器访问,则可以以任何一种方式配置它们。但是,当通过 Citrix Workspace app 访问 StoreFront 时,它会从 StoreFront 读取GatewayUrl,然后将其用于远程访问,并且最好将其配置为始终连接到 GSLB URL。如果您需要两个以上的 URL,则需要将其配置为单独的 Gateway。

-

选择“Usage or Role”(用法或角色):

用法或角色 描述 Authentication and HDX routing(身份验证和 HDX 路由) 使用 Gateway 为 StoreFront 提供远程访问并访问 VDA。 Authentication only(仅身份验证) 如果 Gateway 仅用于对 StoreFront 进行远程访问,请选择此选项。此选项会阻止 Citrix Workspace 启动器工作。因此,如果您需要使用混合启动,即使 Gateway 仅用于身份验证,也请选择“Authentication and HDX routing”。 HDX routing only(仅 HDX 路由) 如果 Gateway 仅用于为 VDA 提供 HDX 访问,例如在没有 StoreFront 实例的站点,请选择此选项。

-

-

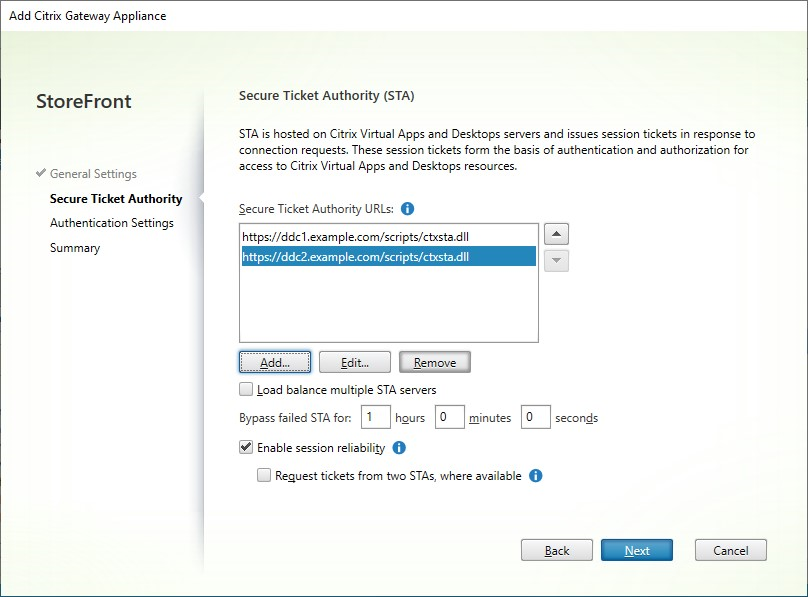

填写“Secure Ticketing Authority”选项卡上的设置。

安全票证颁发机构根据连接请求颁发会话票证。这些会话票证构成了 Citrix Workspace app 检测和访问 VDA 的身份验证和授权的基础。

-

输入一个或多个 Secure Ticket Authority 服务器 URL。

- 如果您使用的是 Citrix Virtual Apps and Desktops™,则可以将交付控制器用作 STA 服务器。

- 如果您使用的是 Citrix Desktop as a Service,则可以将您的云连接器用作 STA 服务器。这些服务器要么将请求代理到 Citrix Cloud™ Ticketing Authority,要么在 LHC 模式下生成自己的票证。将来,这将发生变化,它们将始终生成自己的票证以提高弹性。

- 建议您至少使用 2 个 STA 服务器以实现冗余。使用云连接器时,建议您在同一资源位置包含多个云连接器,因为每个资源位置一次只升级一个云连接器。

- 确保 StoreFront 中列出的所有 STA 服务器也作为 STA 服务器列在 Citrix Gateway 虚拟服务器中。如果 Citrix Gateway 中缺少任何服务器,这可能会导致启动失败。目前,当使用云连接器作为 STA 时,这在正常使用中可能不明显,因为任何连接器都可以用于从 Citrix Cloud Ticking Authority 兑换票证。但是,在 Local Host Cache 模式下,连接器会生成自己的票证,将来这将成为默认行为。

- 交付控制器或云连接器可能已配置为 StoreFront 必须包含安全密钥。无法使用 GUI 添加安全密钥;请参阅后续步骤,了解如何使用 PowerShell 添加它们。

-

选择“Load balance multiple STA servers”(负载平衡多个 STA 服务器)以在 STA 服务器之间分配请求。如果清除此选项,则 StoreFront 将按照列出的顺序尝试服务器。

-

如果 StoreFront 无法访问 STA 服务器,则它会在一段时间内避免使用该服务器。默认情况下,此时间为 1 小时,但您可以自定义此值。

-

如果您希望 Citrix Virtual Apps and Desktops 在 Citrix Workspace app 尝试自动重新连接时保持断开连接的会话打开,请选择“Enable session reliability”(启用会话可靠性)。

-

如果您配置了多个 STA,可以选择“Request tickets from two STAs, where available”(从两个可用的 STA 请求票证)。

当选择“Request tickets from two STAs, where available”时,StoreFront 会从两个不同的 STA 获取会话票证,这样即使其中一个 STA 在会话期间变得不可用,用户会话也不会中断。如果由于任何原因 StoreFront 无法联系两个 STA,它将回退到使用单个 STA。

完成填写设置后,按“Next”。

-

-

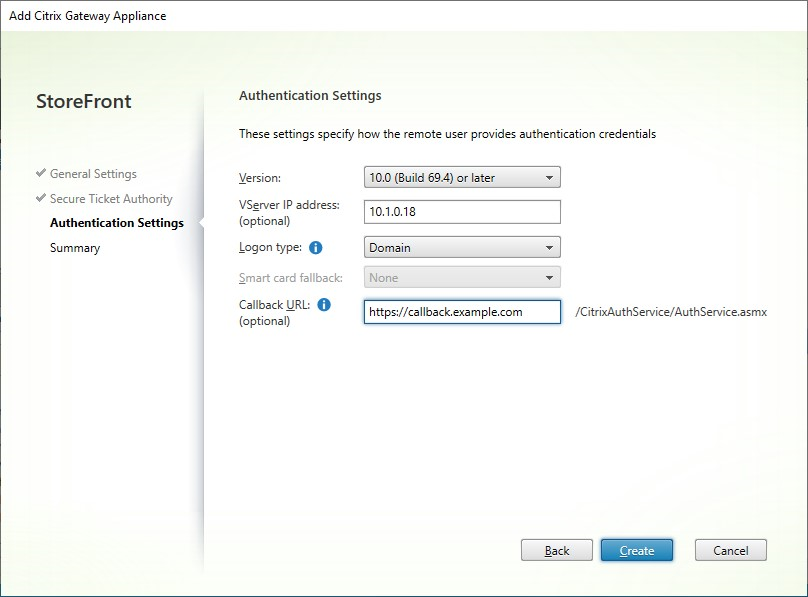

填写“Authentication Settings”选项卡上的设置。

-

选择 NetScaler® 版本。

-

如果存在多个具有相同 URL 的 Gateway(通常在使用全局服务器负载平衡器时),并且您已输入回调 URL,则必须输入 Gateway 的 VIP。这允许 StoreFront 确定请求来自哪个 Gateway,从而确定要使用回调 URL 联系哪个服务器。否则,您可以将其留空。

-

从“Logon type”(登录类型)列表中选择您在设备上为 Citrix Workspace app 用户配置的身份验证方法。

您提供的有关 Citrix Gateway 设备配置的信息将添加到商店的预配文件中。这使得 Citrix Workspace app 能够在首次联系设备时发送适当的连接请求。

- 对于 LDAP 身份验证,选择“Domain”(域)。

- 对于本机 OTP 身份验证,选择“Security token”(安全令牌)。

- 对于 LDAP 加 OTP 身份验证,选择“Domain and security token”(域和安全令牌)。

- 对于通过短信的 OTP,选择“SMS authentication”(短信身份验证)。

- 对于证书身份验证,选择“Smart card”(智能卡)。

- 对于 SAML 身份验证,选择“Domain”(域)。

如果您配置了智能卡身份验证,并带有辅助身份验证方法,以便用户在智能卡出现任何问题时可以回退,请从“Smart card fallback”(智能卡回退)列表中选择辅助身份验证方法。

- (可选)在“Callback URL”(回调 URL)框中输入 Gateway 的内部可访问 URL。这允许 StoreFront 联系 Citrix Gateway 身份验证服务,以验证从 Citrix Gateway 收到的请求是否源自该设备。智能访问和无密码身份验证场景(例如智能卡或 SAML)需要此项,否则您可以将其留空。如果您有多个具有相同 URL 的 Citrix Gateway,则此 URL 必须是特定 Gateway 服务器的 URL。

完成填写设置后,按“Next”。

-

-

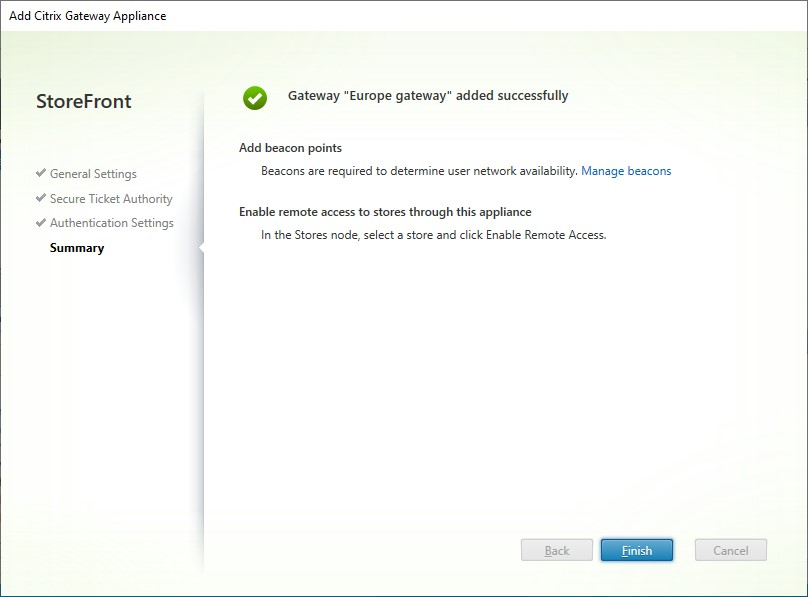

单击“Create”(创建)以应用配置。

-

部署应用后,单击“Finish”(完成)。

-

如果您已配置安全密钥(推荐),则必须关闭管理控制台并使用 PowerShell 进行配置。例如:

$gateway = Get-STFRoamingGateway -Name [Gateway name] $sta1 = New-STFSecureTicketAuthority -StaUrl [STA1 URL] -StaValidationEnabled $true -StaValidationSecret [secret] $sta2 = New-STFSecureTicketAuthority -StaUrl [STA2 URL] -StaValidationEnabled $true -StaValidationSecret [secret] Set-STFRoamingGateway -Gateway $gateway -SecureTicketAuthorityObjs $sta1,$sta2 <!--NeedCopy--> -

要使用户能够通过 Gateway 访问您的商店,请配置远程用户访问。

-

默认情况下,StoreFront 使用对用户进行身份验证的 Gateway 进行 HDX 路由以访问其资源。您可以选择配置 StoreFront 在访问特定资源时使用 Gateway,方法是使用最佳 HDX 路由。

PowerShell SDK

要使用 PowerShell SDK 添加 Gateway,请调用 cmdlet New-STFRoamingGateway。

编辑 Citrix Gateway

-

在“Manage Citrix Gateways”窗口中,单击您要更改的 Gateway,然后按“Edit”。

有关参数的说明,请参阅添加 Citrix Gateway。

-

按“Save”(保存)以保存您的更改。

PowerShell SDK

要使用 PowerShell SDK 修改 Gateway 配置,请调用 cmdlet Set-STFRoamingGateway。

删除 Citrix Gateway

-

在“Manage Citrix Gateways”窗口中,单击您要更改的 Gateway,然后按“Remove”。

-

在确认窗口中,按“Yes”(是)。

PowerShell SDK

要使用 PowerShell SDK 删除 Gateway,请调用 Remove-STFRoamingGateway。