配置虚拟磁盘以实现 Active Directory 管理

将 Citrix Provisioning 与 Active Directory 集成后,管理员将能够:

- 选择 Citrix Provisioning 目标设备计算机帐户的 Active Directory 组织单位 (OU)。

- 使用 Active Directory 管理功能,例如控制委派和组策略。

- 将 Citrix Provisioning 服务器配置为自动管理目标设备的计算机帐户密码。

在场内集成 Active Directory 之前,请确认满足以下必备条件:

- 在构建虚拟磁盘之前,主目标设备已添加到域中。

- 在运行映像优化向导时,选择了禁用计算机帐户密码更改选项。

确认满足所有必备条件后,可以为虚拟磁盘添加及分配新的目标设备。然后为每个目标设备创建计算机帐户。

提示:

在不指定参数的情况下运行 PowerShell 命令

Add-PvsDeviceToDomain会将每个站点中的所有目标都添加到 Active Directory 中的计算机容器中。

管理域密码

当目标设备访问各自处于专有映像模式的虚拟磁盘时,对于管理域密码没有特殊要求。但是,当目标设备访问处于标准映像模式的虚拟磁盘时,Provisioning 服务器将为该目标设备指定名称。如果目标设备属于域成员,则该服务器指定的名称和密码必须与该域中对应计算机帐户的相应信息相匹配。否则,目标设备将无法成功登录。因此,Provisioning 服务器必须为共享一个虚拟磁盘的多个目标设备管理域密码。

要启用域密码管理功能,必须禁用 Active Directory(或 NT 4.0 域)控制的计算机密码自动重新协商功能。此过程是通过在域或目标设备级别启用“禁用计算机帐户密码更改功能”安全策略来完成的。Provisioning 服务器通过其自身的自动密码重新协商功能提供等效功能。

从虚拟磁盘引导的目标设备不再需要 Active Directory 密码重新协商。在域级别配置的禁用密码更改策略将应用于从本地硬盘驱动器引导的任何域成员。如果您的环境不希望使用禁用密码更改的策略,请禁用本地级别的计算机帐户密码更改。要禁用计算机帐户密码更改功能,请在构建虚拟磁盘映像时选择优化选项。此设置将应用于从共享虚拟磁盘映像引导的任何目标设备。

注意:

Citrix Provisioning 服务器不会以任何方式更改或扩展 Active Directory 架构。Provisioning 服务器的功能是在 Active Directory 中创建或修改计算机帐户以及重置密码。

域密码管理功能启用后可以:

- 为一个目标设备设置唯一的密码。

- 将密码存储在各自的域计算机帐户中。

- 提供必要的信息,以在目标设备登录到域之前重置密码。

密码管理过程

启用密码管理功能后,域密码验证过程将包括:

- 在数据库中为目标设备创建计算机帐户,然后为该帐户指定密码。

- 使用 Streaming Service 为目标设备提供帐户名称。

- 让域控制器对目标设备提供的密码进行验证。

启用域管理

登录到域的每个目标设备都需要在域控制器上有一个计算机帐户。该计算机帐户有一个密码,由 Windows 桌面操作系统维护,并对用户透明。该帐户密码同时存储在域控制器和目标设备上。如果存储在目标设备上的密码与存储在域控制器上的密码不匹配,用户将无法从目标设备登录域。

通过完成以下任务可以激活域管理功能:

- 启用计算机帐户密码管理功能

- 启用自动密码管理功能

启用计算机帐户密码管理功能

要启用计算机帐户密码管理功能,请完成以下操作:

- 在 Citrix Provisioning 控制台中右键单击虚拟磁盘,然后选择文件属性菜单选项。

- 在选项选项卡上,选择 Active Directory 计算机帐户密码管理。

- 单击确定,然后关闭属性对话框,再重新启动 Streaming Service。

启用自动密码管理功能

如果目标设备属于一个 Active Directory 域且共享一个虚拟磁盘,请完成以下额外的步骤。

要启用自动密码支持功能,请完成以下操作:

- 在控制台中的 Provisioning 服务器上单击鼠标右键,然后选择属性菜单选项。

- 在选项选项卡上,选择“启用自动密码支持”选项。

- 设置密码更改的间隔天数。

- 单击确定以关闭服务器属性对话框。

- 重新启动 Streaming Service。

管理域计算机帐户

必须使用 Citrix Provisioning 服务器执行本文档中记录的任务,而非在 Active Directory 中执行,以便完全利用产品功能。

支持跨林方案

支持跨林方案:

- 确保正确设置 DNS。有关如何为创建林信任关系而准备 DNS 的信息,请参阅 Microsoft Web 站点。

- 确保两个林的林功能级别为相同版本的 Windows Server。

- 创建林信任关系。要在另一个林的某个域中创建帐户,请从 Citrix Provisioning 所在林的外部林创建入站信任。

父子域方案

常用的跨域配置包括将 Citrix Provisioning 服务器放在父域中,而用户则来自一个或多个子域。这些用户可以管理 Citrix Provisioning 及其各自域中的 Active Directory 帐户。

实施此配置:

-

在子域中创建一个安全组;该安全组可以是通用、全局或本地域组。将该子域中的某个用户设置为该组的成员。

-

在父域中,从 Provisioning 服务器控制台将子域安全组设置为 Citrix Provisioning 管理员。

-

如果子域用户没有 Active Directory 权限,请使用 Active Directory 用户和计算机管理控制台中的委派向导。使用此方法可以为指定的 OU 分配、创建和删除用户的计算机帐户权限。

-

在子域中安装 Citrix Provisioning 控制台。不需要进行任何配置。以子域用户身份登录 Provisioning 服务器。

跨林配置

此配置与跨域方案相似。但是,在此配置中,Citrix Provisioning 控制台、用户和管理员组位于属于单独林的某个域中。其实现步骤与父-子域方案相同,不同之处在于必须先建立林信任关系。

注意:

Microsoft 建议管理员不要委派默认计算机容器的权限。最佳做法是在 OU 中创建帐户。

向其他域中的用户授予对 Provisioning 控制台的访问权限

管理角色的组仅限于本机域中的组和对本机域具有双向信任的域。授予访问权限时,请注意:

- Domain1 表示包含 Provisioning 服务器和服务帐户的域。

- Domain2 表示具有对 Domain1 的双向信任的域。它包含被授予对 Provisioning 控制台的访问权限的用户帐户。

要向其他域中的用户授予 Provisioning 控制台访问权限,请执行以下操作:

- 在 Domain2 中创建域本地组,并将用户帐户添加到此组。

- 使用现有管理员帐户登录 Provisioning 控制台。

- 单击场属性。选择组选项卡。

- 在“域”下拉菜单中,选择 Domain2。

- 保留 * 以查看与 Domain2 关联的所有组,或者通过输入要添加的组的名称来筛选组。单击搜索。

- 通过单击关联的复选框选择组。单击添加。

将目标设备添加到域中

注意:

在您的环境中,不得重复使用虚拟磁盘映像所使用的计算机名称。

- 在控制台窗口中右键单击一个或多个目标设备。或者,您可以右键单击设备集合本身,以将该集合中的所有目标设备都添加到域中。选择 Active Directory,然后选择创建计算机帐户。此时将显示 Active Directory 管理对话框。

- 从“域”滚动列表中,选择目标设备所属的域。或者,在域控制器文本框中,键入将目标设备添加到的域控制器的名称。如果将该文本框留空,则将使用找到的第一个域控制器。

- 从“组织单位 (OU)”滚动列表中,选择或键入目标设备所属的组织单位。语法为“父项/子项”,列表以逗号分隔。如果嵌套,则父项在最前面。

- 单击 Add devices(添加设备)按钮,以将所选目标设备添加到域和域控制器中。此时将显示状态消息,指示每个目标设备是否成功添加。单击关闭退出对话框。

从域中删除目标设备

- 在控制台窗口中右键单击一个或多个目标设备。或者,右键单击设备集合本身,以将该集合中的所有目标设备都添加到域中。选择 Active Directory 管理,然后选择删除计算机帐户。此时将显示 Active Directory 管理对话框。

- 在目标设备表中,突出显示从域中删除的目标设备,然后单击删除设备按钮。单击关闭退出对话框。

重置计算机帐户

注意:

仅当目标设备处于非活动状态时才能设置 Active Directory 计算机帐户。

在 Active Directory 域中为目标设备重置计算机帐户:

-

在控制台窗口中右键单击一个或多个目标设备。或者,右键单击设备集合本身,以将该集合中的所有目标设备都添加到域中。然后选择 Active Directory 管理,再选择重置计算机帐户。此时将显示 Active Directory 管理对话框。

-

在目标设备表中,突出显示要重置的目标设备,然后单击重置设备按钮。

注意:

当准备第一个目标设备时,将此目标设备添加到您的域中。

-

单击关闭退出对话框。

-

禁用 Windows Active Directory 自动密码重新协商功能。要在域控制器上禁用自动密码重新协商功能,请启用以下组策略:域成员:禁用计算机帐户密码更改功能。

注意:

要更改此项安全策略,您必须具有足够的权限,能够在 Active Directory 中添加和更改计算机帐户。可以选择在域级别或本地级别禁用计算机帐户密码更改功能。如果在域级别禁用计算机帐户密码更改功能,这项更改将应用到域中的所有成员。如果在本地级别进行更改(在连接到专有映像模式虚拟磁盘的目标设备上更改本地安全策略),此项更改仅应用到使用该虚拟磁盘的目标设备。

-

引导每台目标设备。

基于 Active Directory 的激活

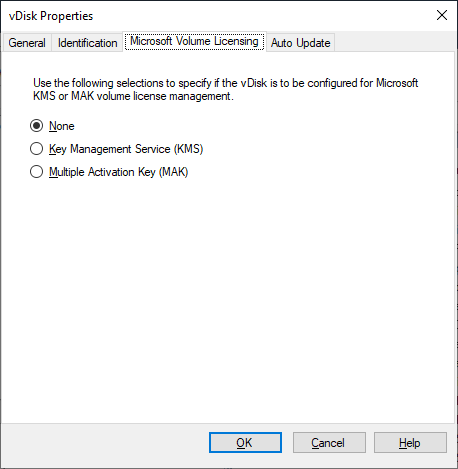

使用基于 Active Directory 的激活更新为单个虚拟磁盘配置 Microsoft 批量许可的方式。借助此功能,您可以指定虚拟磁盘不使用批量许可。

注意:

对虚拟磁盘使用 Microsoft 批量许可时,请注意,不能同时使用密钥管理服务 (KMS)、多次激活密钥 (MAK) 和基于 Active Directory 的激活 (ADBA)。

要改进基于 Active Directory 的激活,请执行以下操作:

- 在“虚拟磁盘属性”屏幕中,将虚拟磁盘 Microsoft 许可属性设置为无。

- 在目标设备上,请对 Microsoft 映像使用

slmgr-dlv,对 Microsoft Office 映像使用cscript ospp.vbs/dstatus。

提示:

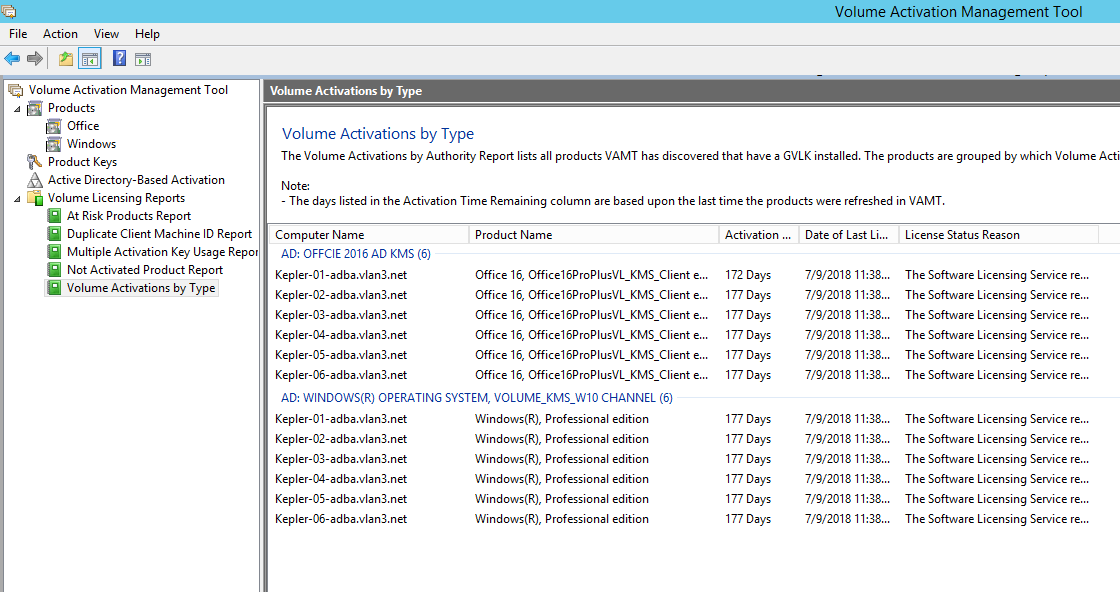

存在已知问题,即 VAMT 显示与 ADBA 激活的设备的重复 CMID 条目有关的错误。尽管 ADBA 不利用 CMID,也会出现此错误。ADBA 即使与 KMS 相似,也不使用 CMID。Microsoft 在编译 CMID 信息时重复使用 KMS 数据。下图显示了 ADBA 的 VAMT 工具屏幕。Volume Activation by Type(按类型批量激活)屏幕显示这些设备的重复 CMID 条目的冲突。