-

-

Criar e gerenciar conexões e recursos

-

Pools de identidade de diferentes tipos de associação de identidade de máquina

-

Serviço Citrix Secure Ticketing Authority (STA) Autônomo do Cloud Connector

-

-

-

-

-

-

Coletar um Rastreamento do Citrix Diagnostic Facility (CDF) na Inicialização do Sistema

-

Chaves de segurança

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Gerenciar chaves de segurança

Importante:

- Você deve usar este recurso em combinação com o StoreFront™ 1912 LTSR CU2 ou posterior.

- O recurso Secure XML é compatível apenas com o Citrix ADC e o Citrix Gateway versão 12.1 e posterior.

Observação:

Você pode gerenciar sua implantação do Citrix Virtual Apps and Desktops™ usando dois consoles de gerenciamento: Web Studio (baseado na web) e Citrix Studio (baseado no Windows). Este artigo aborda apenas o Web Studio. Para obter informações sobre o Citrix Studio, consulte o artigo equivalente no Citrix Virtual Apps and Desktops 7 2212 ou anterior.

Este recurso permite que você permita que apenas máquinas StoreFront e Citrix Gateway aprovadas se comuniquem com os Delivery Controllers. Depois de habilitar este recurso, quaisquer solicitações que não contenham a chave serão bloqueadas. Use este recurso para adicionar uma camada extra de segurança para proteger contra ataques originados da rede interna.

Um fluxo de trabalho geral para usar este recurso é o seguinte:

- Habilite o Web Studio para mostrar as configurações do recurso.

- Configure as definições para o seu site.

- Configure as definições para o StoreFront.

- Configure as definições para o Citrix ADC.

Configurar definições para o site

Você pode usar o Web Studio ou o PowerShell para configurar as definições da chave de segurança para o seu site.

Usar o Web Studio

- Faça login no Web Studio, selecione “Configurações” no painel esquerdo.

-

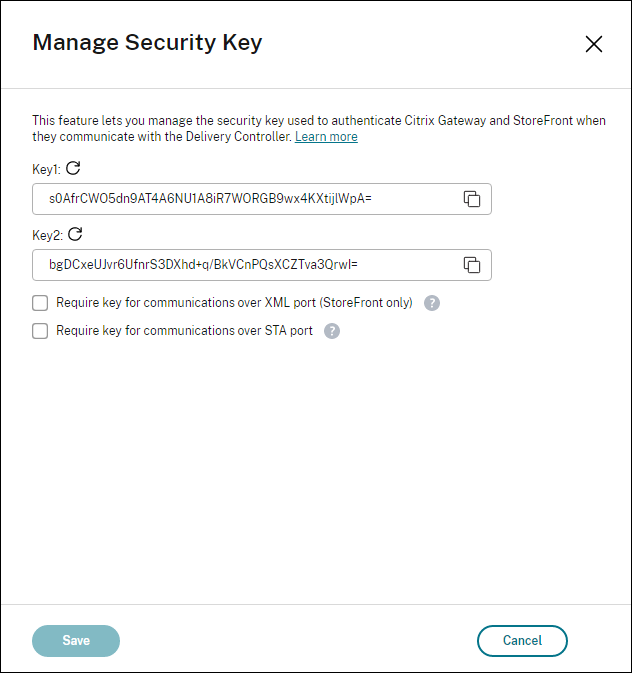

Localize o bloco “Gerenciar chave de segurança” e clique em “Editar”. A página “Gerenciar Chave de Segurança” é exibida.

-

Clique no ícone de atualização para gerar as chaves.

Importante:

- Existem duas chaves disponíveis para uso. Você pode usar a mesma chave ou chaves diferentes para comunicações pelas portas XML e STA. Recomendamos que você use apenas uma chave por vez. A chave não utilizada é usada apenas para rotação de chaves.

- Não clique no ícone de atualização para atualizar a chave já em uso. Se o fizer, ocorrerá interrupção do serviço.

-

Selecione onde uma chave é necessária para comunicações:

-

Exigir chave para comunicações pela porta XML (somente StoreFront). Se selecionado, exige uma chave para autenticar comunicações pela porta XML. O StoreFront se comunica com o Citrix Cloud por esta porta. Para obter informações sobre como alterar a porta XML, consulte o artigo da Central de Conhecimento CTX127945.

-

Exigir chave para comunicações pela porta STA. Se selecionado, exige uma chave para autenticar comunicações pela porta STA. O Citrix Gateway e o StoreFront se comunicam com o Citrix Cloud por esta porta. Para obter informações sobre como alterar a porta STA, consulte o artigo da Central de Conhecimento CTX101988.

-

- Clique em “Salvar” para aplicar suas alterações e fechar a janela.

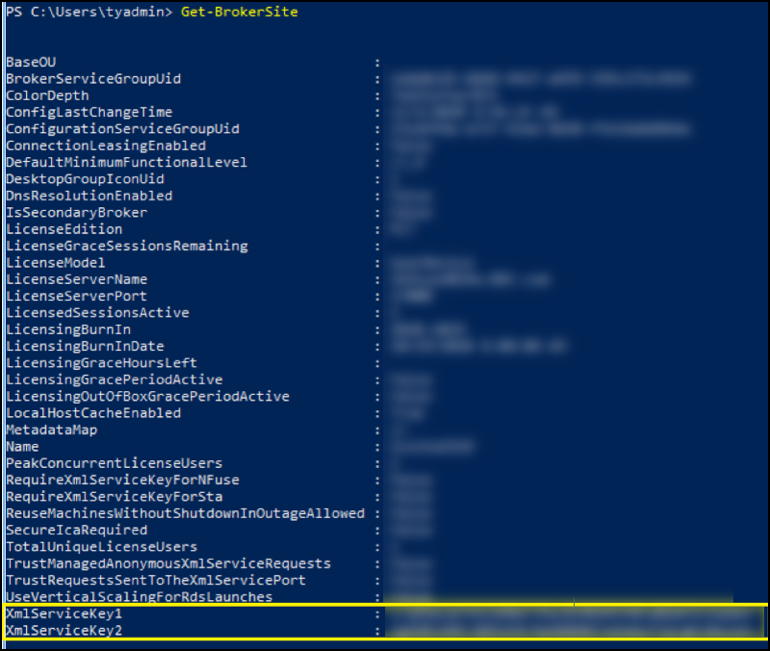

Usar o PowerShell

As etapas do PowerShell a seguir são equivalentes às operações do Web Studio.

- Execute o SDK do PowerShell Remoto do Citrix Virtual Apps and Desktops.

- Em uma janela de comando, execute o seguinte comando:

Add-PSSnapIn Citrix*

- Execute os seguintes comandos para gerar uma chave e configurar a Chave1:

New-BrokerXmlServiceKeySet-BrokerSite -XmlServiceKey1 <the key you generated>

- Execute os seguintes comandos para gerar uma chave e configurar a Chave2:

New-BrokerXmlServiceKeySet-BrokerSite -XmlServiceKey2 <the key you generated>

- Execute um ou ambos os comandos a seguir para habilitar o uso de uma chave na autenticação de comunicações:

- Para autenticar comunicações pela porta XML:

Set-BrokerSite -RequireXmlServiceKeyForNFuse $true

- Para autenticar comunicações pela porta STA:

Set-BrokerSite -RequireXmlServiceKeyForSta $true

- Para autenticar comunicações pela porta XML:

Consulte a ajuda do comando PowerShell para obter orientação e sintaxe.

Configurar definições para o StoreFront

Após concluir a configuração do seu site, você precisa configurar as definições relevantes para o StoreFront usando o PowerShell.

No servidor StoreFront, execute os seguintes comandos do PowerShell:

| Para configurar a chave para comunicações pela porta XML, use o comando [Set-STFStoreFarm | https://developer-docs.citrix.com/en-us/storefront-powershell-sdk/current-release/Set-STFStoreFarm.html]. Por exemplo |

$store = Get-STFStoreService -VirtualPath [Path to store]

$farm = Get-STFStoreFarm -StoreService $store -FarmName [Resource feed name]

Set-STFStoreFarm -Farm $farm -XMLValidationEnabled $true -XMLValidationSecret [secret]

<!--NeedCopy-->

Insira os valores apropriados para os seguintes parâmetros:

Path to storeResource feed namesecret

Para configurar a chave para comunicações pela porta STA, use os comandos New-STFSecureTicketAuthority e Set-STFRoamingGateway. Por exemplo:

$gateway = Get-STFRoamingGateway -Name [Gateway name]

$sta1 = New-STFSecureTicketAuthority -StaUrl [STA1 URL] -StaValidationEnabled $true -StaValidationSecret [secret]

$sta2 = New-STFSecureTicketAuthority -StaUrl [STA2 URL] -StaValidationEnabled $true -StaValidationSecret [secret]

Set-STFRoamingGateway -Gateway $gateway -SecureTicketAuthorityObjs $sta1,$sta2

<!--NeedCopy-->

Insira os valores apropriados para os seguintes parâmetros:

Gateway nameSTA URLSecret

Consulte a ajuda do comando PowerShell para obter orientação e sintaxe.

Configurar definições para o Citrix ADC

Observação:

A configuração deste recurso para o Citrix ADC não é necessária, a menos que você use o Citrix ADC como seu gateway. Se você usa o Citrix ADC, siga estas etapas:

-

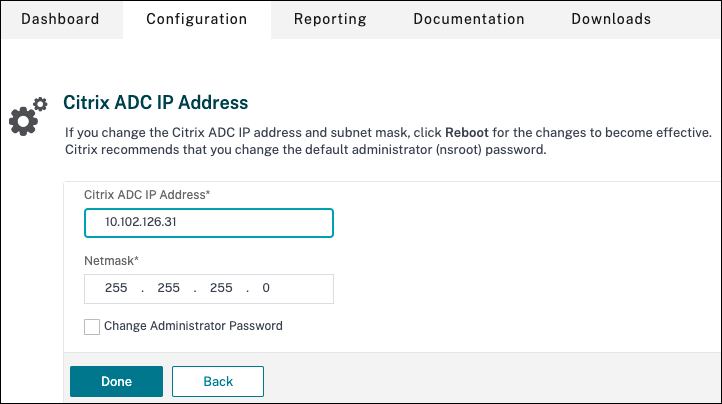

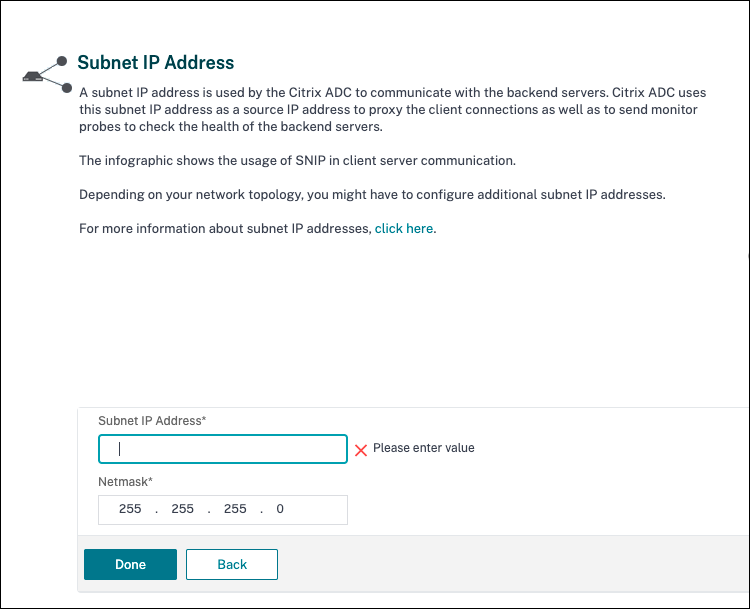

Certifique-se de que a seguinte configuração de pré-requisito já esteja em vigor:

- Os seguintes endereços IP relacionados ao Citrix ADC estão configurados.

- Endereço IP de Gerenciamento do Citrix ADC (NSIP) para acessar o console do Citrix ADC. Para obter detalhes, consulte Configuring the NSIP address.

- Endereço IP de Sub-rede (SNIP) para habilitar a comunicação entre o dispositivo Citrix ADC e os servidores de back-end. Para obter detalhes, consulte Configuring Subnet IP Addresses.

- Endereço IP virtual do Citrix Gateway e endereço IP virtual do balanceador de carga para fazer login no dispositivo ADC para iniciar a sessão. Para obter detalhes, consulte Create a virtual server.

- Os modos e recursos necessários no dispositivo Citrix ADC estão habilitados.

- Para habilitar os modos, na GUI do Citrix ADC, vá para “Sistema” > “Configurações” > “Configurar Modo”.

- Para habilitar os recursos, na GUI do Citrix ADC, vá para “Sistema” > “Configurações” > “Configurar Recursos Básicos”.

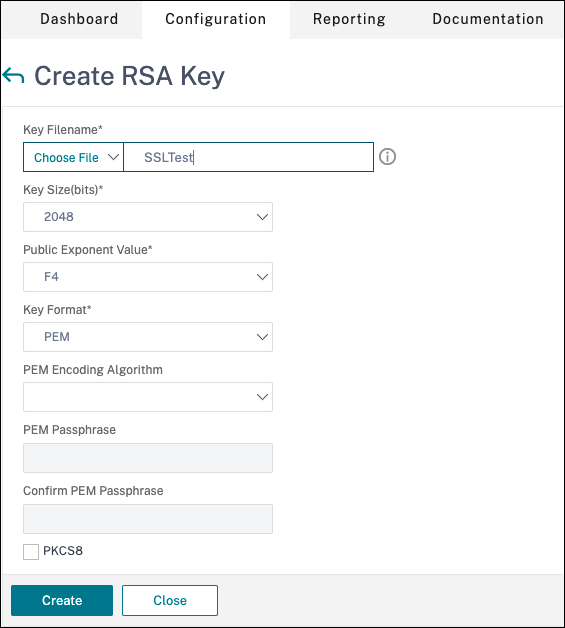

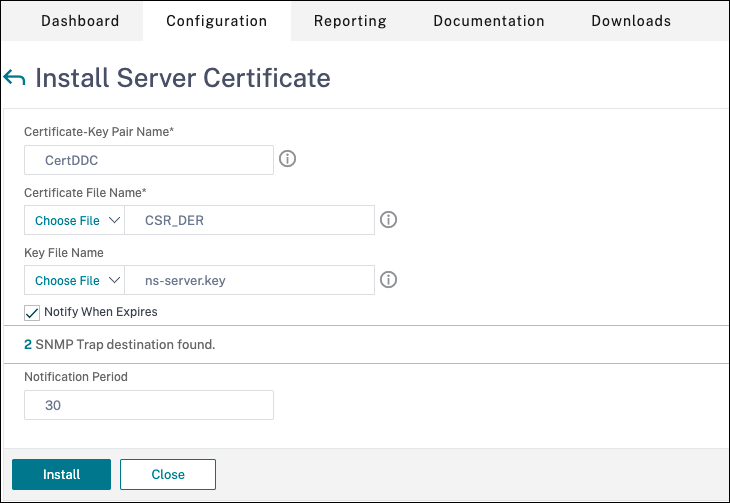

- As configurações relacionadas a certificados estão completas.

- A Solicitação de Assinatura de Certificado (CSR) é criada. Para obter detalhes, consulte Create a certificate.

- Os certificados de servidor e CA e os certificados raiz são instalados. Para obter detalhes, consulte Install, link, and updates.

- Um Citrix Gateway foi criado para o Citrix Virtual Desktops. Teste a conectividade clicando no botão “Testar Conectividade STA” para confirmar que os servidores virtuais estão online. Para obter detalhes, consulte Setting up Citrix ADC for Citrix Virtual Apps and Desktops.

- Os seguintes endereços IP relacionados ao Citrix ADC estão configurados.

-

Adicione uma ação de reescrita. Para obter detalhes, consulte Configuring a Rewrite Action.

- Vá para “AppExpert” > “Reescrever” > “Ações”.

- Clique em “Adicionar” para adicionar uma nova ação de reescrita. Você pode nomear a ação como “definir Tipo para INSERT_HTTP_HEADER”.

- Em “Tipo”, selecione INSERT_HTTP_HEADER.

- Em “Nome do Cabeçalho”, insira X-Citrix-XmlServiceKey.

- Em “Expressão”, adicione

<XmlServiceKey1 value>com as aspas. Você pode copiar o valor de XmlServiceKey1 da sua configuração do Desktop Delivery Controller™.

- Adicione uma política de reescrita. Para obter detalhes, consulte Configuring a Rewrite Policy.

-

Vá para “AppExpert” > “Reescrever” > “Políticas”.

-

Clique em “Adicionar” para adicionar uma nova política.

- Em “Ação”, selecione a ação criada na etapa anterior.

- Em “Expressão”, adicione HTTP.REQ.IS_VALID.

- Clique em “OK”.

-

-

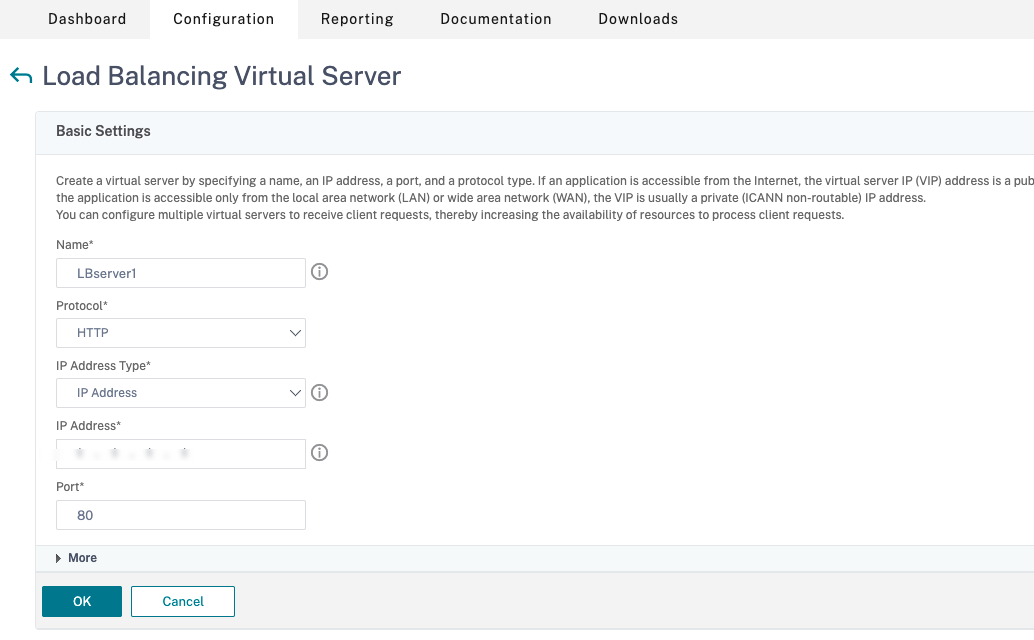

Configure o balanceamento de carga. Você deve configurar um servidor virtual de balanceamento de carga por servidor STA. Caso contrário, as sessões falharão ao iniciar.

Para obter detalhes, consulte Set up basic load balancing.

- Crie um servidor virtual de balanceamento de carga.

- Vá para “Gerenciamento de Tráfego” > “Balanceamento de Carga” > “Servidores”.

- Na página “Servidores Virtuais”, clique em “Adicionar”.

- Em “Protocolo”, selecione HTTP.

- Adicione o endereço IP virtual de balanceamento de carga e em “Porta” selecione 80.

- Clique em “OK”.

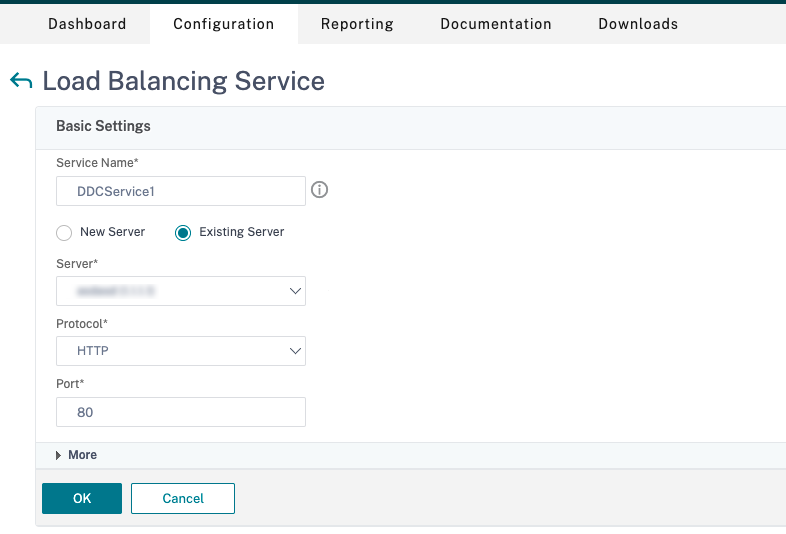

- Crie um serviço de balanceamento de carga.

- Vá para “Gerenciamento de Tráfego” > “Balanceamento de Carga” > “Serviços”.

- Em “Servidor Existente”, selecione o servidor virtual criado na etapa anterior.

- Em “Protocolo”, selecione HTTP e em “Porta” selecione 80.

- Clique em “OK” e, em seguida, clique em “Concluído”.

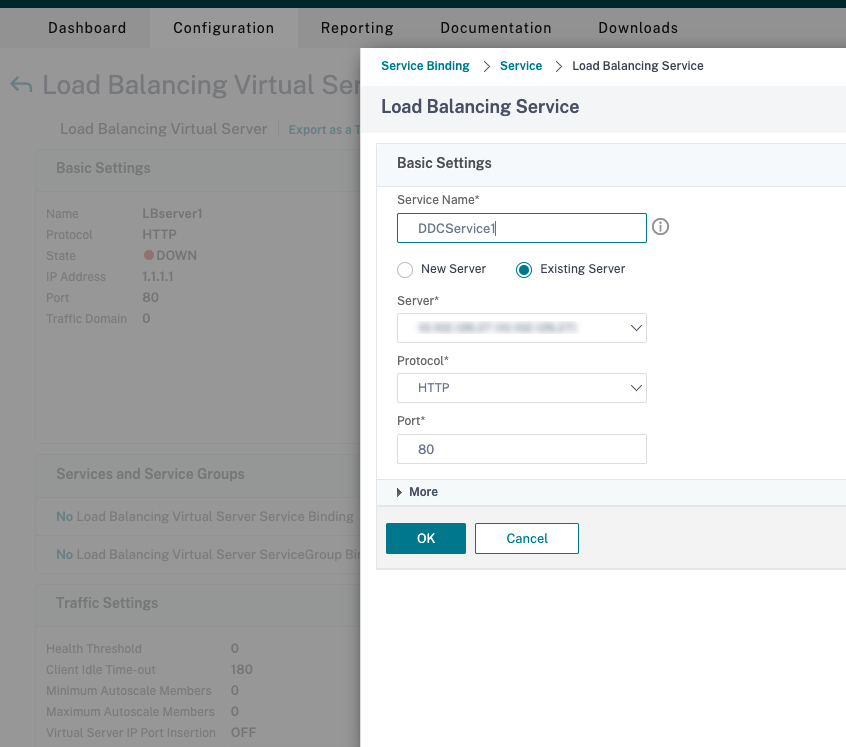

- Vincule o serviço ao servidor virtual.

- Selecione o servidor virtual criado anteriormente e clique em “Editar”.

- Em “Serviços e Grupos de Serviços”, clique em “Nenhuma Vinculação de Serviço de Servidor Virtual de Balanceamento de Carga”.

- Em “Vinculação de Serviço”, selecione o serviço criado anteriormente.

- Clique em “Vincular”.

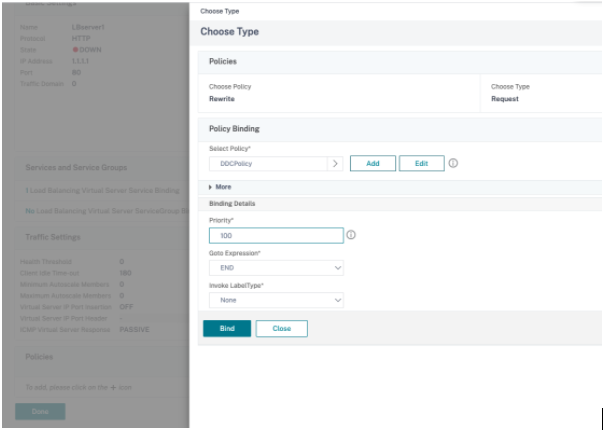

- Vincule a política de reescrita criada anteriormente ao servidor virtual.

- Selecione o servidor virtual criado anteriormente e clique em “Editar”.

- Em “Configurações Avançadas”, clique em “Políticas” e, em seguida, na seção “Políticas”, clique em ”+”.

- Em “Escolher Política”, selecione “Reescrever” e em “Escolher Tipo”, selecione “Solicitação”.

- Clique em “Continuar”.

- Em “Selecionar Política”, selecione a política de reescrita criada anteriormente.

- Clique em “Vincular”.

- Clique em “Concluído”.

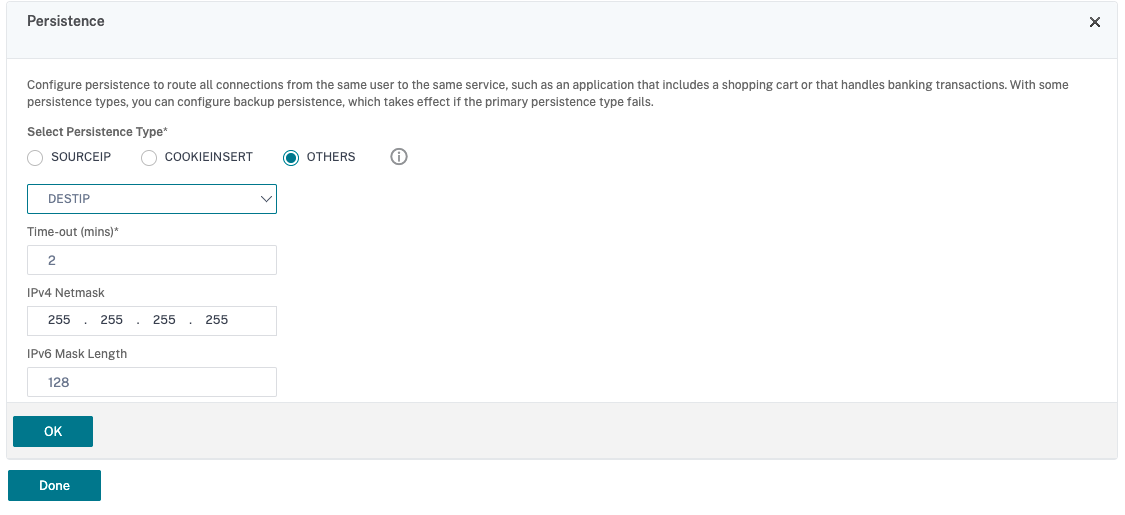

- Configure a persistência para o servidor virtual, se necessário.

- Selecione o servidor virtual criado anteriormente e clique em “Editar”.

- Em “Configurações Avançadas”, clique em “Persistência”.

- Selecione o tipo de persistência como “Outros”.

- Selecione DESTIP para criar sessões de persistência com base no endereço IP do serviço selecionado pelo servidor virtual (o endereço IP de destino).

- Em “Máscara de Rede IPv4”, adicione a máscara de rede igual à do DDC.

- Clique em “OK”.

- Repita estas etapas para o outro servidor virtual também.

- Crie um servidor virtual de balanceamento de carga.

Alterações de configuração se o dispositivo Citrix ADC já estiver configurado com o Citrix Virtual Desktops™

Se você já configurou o dispositivo Citrix ADC com o Citrix Virtual Desktops, para usar o recurso Secure XML, você deve fazer as seguintes alterações de configuração.

- Antes do início da sessão, altere a URL da Autoridade de Ticket de Segurança do gateway para usar os FQDNs dos servidores virtuais de balanceamento de carga.

- Certifique-se de que o parâmetro

TrustRequestsSentToTheXmlServicePortesteja definido comoFalse. Por padrão, o parâmetroTrustRequestsSentToTheXmlServicePorté definido comoFalse. No entanto, se o cliente já configurou o Citrix ADC para o Citrix Virtual Desktops, oTrustRequestsSentToTheXmlServicePorté definido comoTrue.

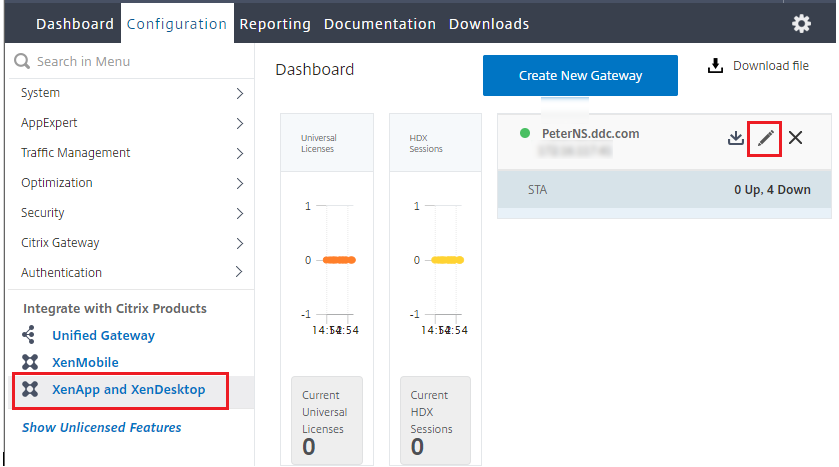

- Na GUI do Citrix ADC, vá para “Configuração” > “Integrar com Produtos Citrix” e clique em “XenApp and XenDesktop®”.

-

Selecione a instância do gateway e clique no ícone de edição.

-

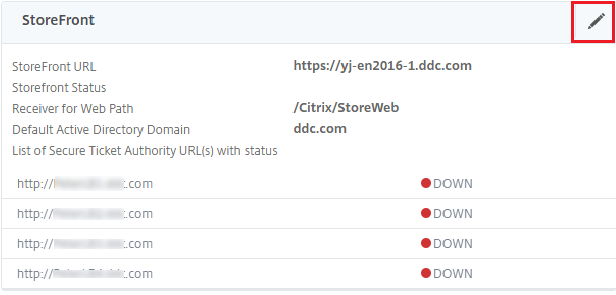

No painel do StoreFront, clique no ícone de edição.

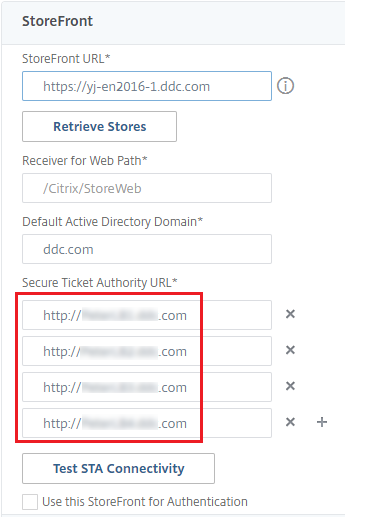

- Adicione a URL da Autoridade de Ticket de Segurança.

- Se o recurso Secure XML estiver habilitado, a URL do STA deve ser a URL do serviço de balanceamento de carga.

- Se o recurso Secure XML estiver desabilitado, a URL do STA deve ser a URL do STA (endereço do DDC) e o parâmetro

TrustRequestsSentToTheXmlServicePortno DDC deve ser definido comoTrue.

Compartilhar

Compartilhar

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.