HTTPSによるStoreFrontの保護

Citrixは、StoreFrontとユーザーデバイス間の通信をHTTPSで保護することを強く推奨しています。これにより、クライアントとStoreFront間で送信されるパスワードやその他のデータが暗号化されます。さらに、特に公共のWi-Fiホットスポットなどの安全でない場所から接続する場合、プレーンなHTTP接続は中間者攻撃などのさまざまな攻撃によって危険にさらされる可能性があります。適切なIIS構成がない場合、StoreFrontは通信にHTTPを使用します。

構成によっては、ユーザーはゲートウェイまたはロードバランサーを介してStoreFrontにアクセスする場合があります。HTTPS接続はゲートウェイまたはロードバランサーで終端できます。ただし、この場合でもCitrixは、ゲートウェイとStoreFront間の安全な接続にHTTPSを使用することを推奨しています。NetScalerロードバランサーを使用する場合の証明書要件については、リンク ADCアプライアンスでのサーバー証明書サポートマトリックス を参照してください。

StoreFrontがHTTPS用に構成されていない場合、次の警告が表示されます。

証明書の作成またはインポート

-

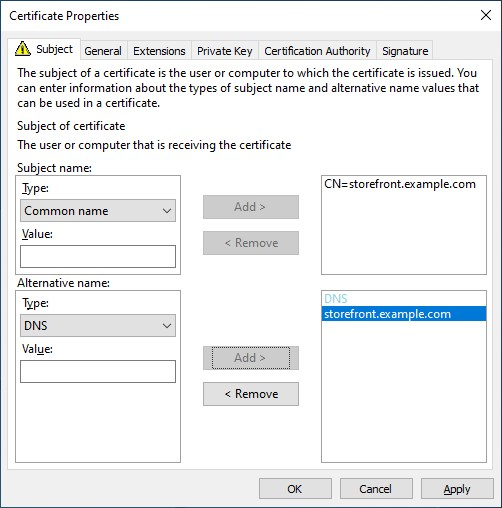

StoreFrontへのアクセスに使用されるベースURL FQDNが、DNSフィールドにサブジェクト代替名 (SAN) として含まれていることを確認します。StoreFrontサーバーの前にロードバランサーを使用する場合、ベースURLはStoreFrontサーバーのFQDNではなく、ロードバランサーのFQDNです。IISの Create Domain Certificate… オプションはSANを設定しないため、使用しないでください。

-

VerisignなどのサードパーティCA、または組織のエンタープライズルートCAを使用して証明書に署名します。

-

内部証明機関を使用しており、デバイスがStoreFrontサーバーに直接接続する場合は、それらのデバイスにルート証明書をインストールする必要があります。ユーザーがロードバランサーまたはゲートウェイを介してStoreFrontにアクセスする場合、ルート証明書はそのロードバランサーまたはゲートウェイにのみインストールする必要があります。

Windows証明機関を使用した証明書の作成

ドメインにActive Directory証明書サービスサーバーがある場合、それを使用してStoreFrontサーバーまたはドメイン上の別のコンピューターから証明書を作成できます。

-

[スタート] を押し、検索フィールドに「Manage Computer Certificates」と入力します。

-

Personal > Certificates を展開します。

-

Certificates を右クリックし、メニューから All Tasks > Request new certificate を選択します。

-

Select Certificate Enrolment Policy 画面で、Active Directory Enrollment Policy を選択します。

-

テンプレート Web server exportable、または別の適切なテンプレートを選択します。

-

「More information is require to enroll this certificate. Click here to configure settings.」をクリックします。

-

Certificate Properties 画面で:

- Subject name の下で Common name を選択し、FQDNを入力します。

- Alternative name の下で DNS を選択し、FQDNを入力します。

- 必要に応じて、General タブに移動し、フレンドリ名を入力します。

- OK を押します。

-

Enroll を押します。

StoreFrontサーバーで証明書を作成した場合、IISで使用できるようになります。別のマシンで作成した場合は、エクスポートしてStoreFrontサーバーにインポートする必要があります。

既存の証明書のインポート

別のシステムで作成された証明書をインポートできます。証明書はPFX形式であり、秘密鍵を含んでいる必要があります。

-

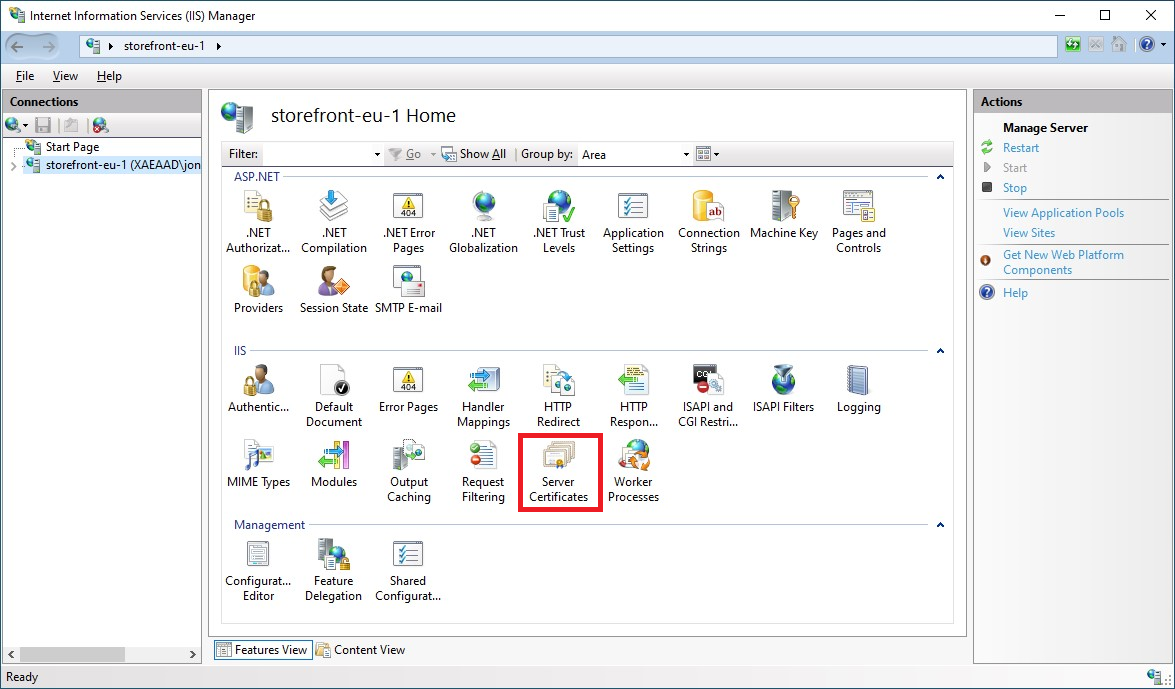

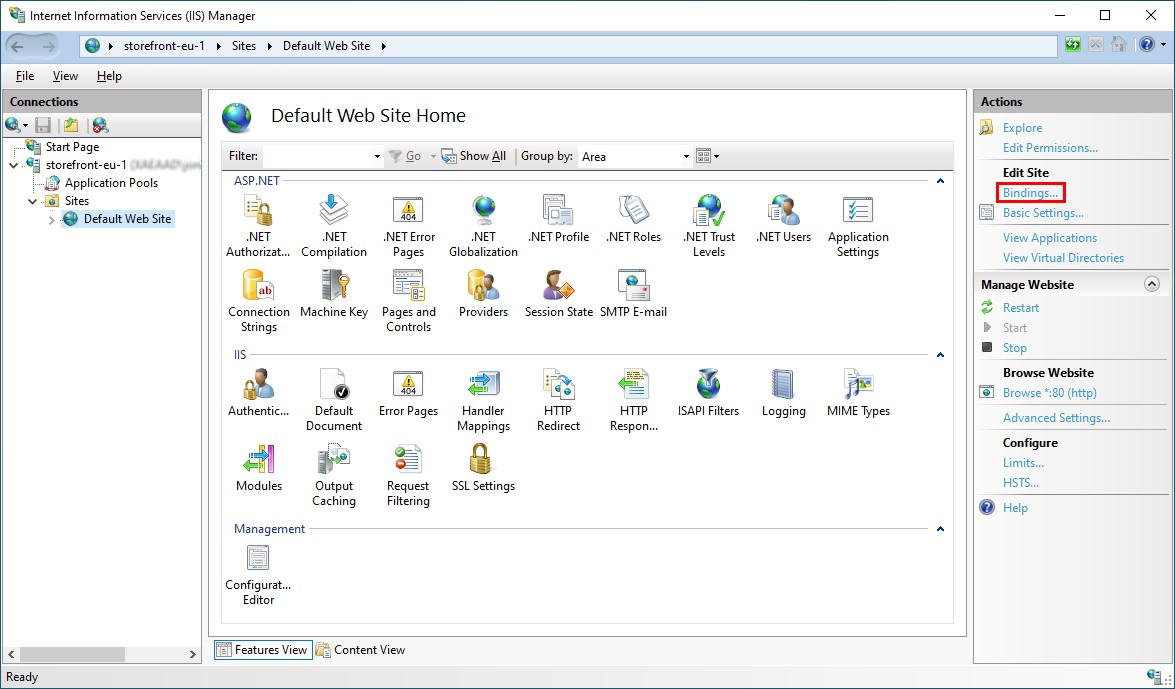

Internet Information Services (IIS) マネージャーコンソールを開きます。

-

左側のツリービューでサーバーを選択します。

-

右側のペインで Server Certificates をダブルクリックします。

-

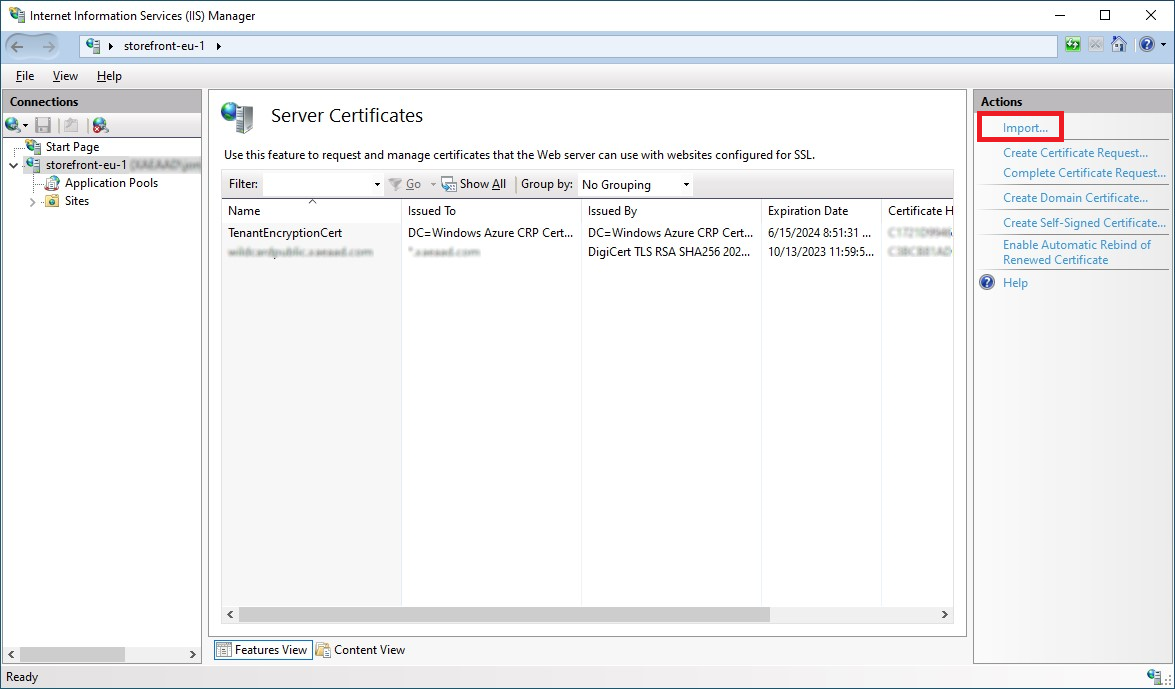

Server Certificates画面から Import… を押し、証明書ファイルを選択します。

IISのHTTPS構成

StoreFrontサーバーでMicrosoft Internet Information Services (IIS) をHTTPS用に構成するには:

-

左側のツリービューで Default Web Site (または適切なWebサイト) を選択します。

-

[操作] ペインで Bindings… をクリックします。

-

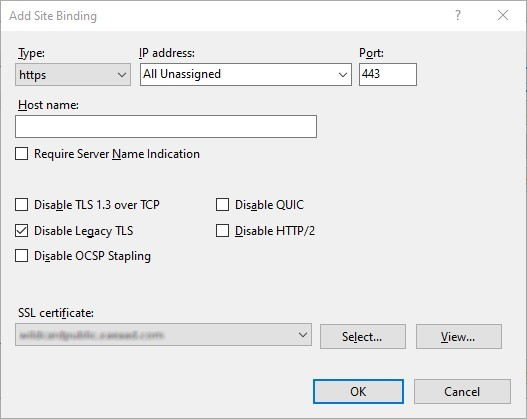

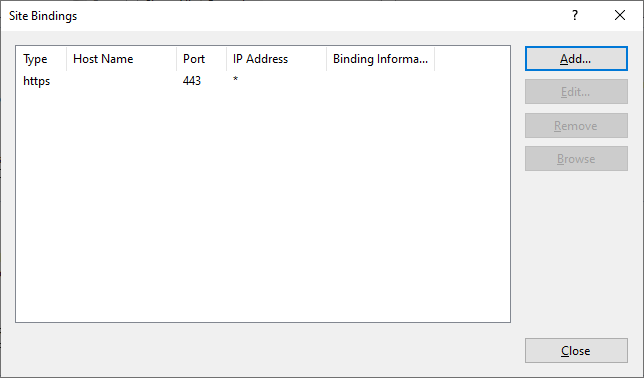

バインディングウィンドウで Add… をクリックします。

-

Type ドロップダウンで https を選択します。

-

Windows Server 2022以降では、Disable Legacy TLS をクリックしてTLS 1.2より古いバージョンを無効にします。

古いWindows Serverバージョンでは、Windowsレジストリ設定を使用してレガシーTLSバージョンを無効にできます。詳細については、Windows Server Documentation を参照してください。

-

以前にインポートした証明書を選択します。OK を押します。

-

HTTPアクセスを削除するには、HTTPを選択して Remove をクリックします。

StoreFrontサーバーのベースURLをHTTPからHTTPSに変更

SSL証明書をインストールおよび構成せずにCitrix StoreFrontをインストールおよび構成した場合、StoreFrontは通信にHTTPを使用します。

後でSSL証明書をインストールおよび構成する場合は、次の手順を使用してStoreFrontとそのサービスがHTTPS接続を使用するようにします。

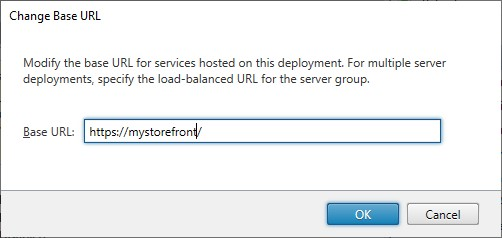

- Citrix StoreFront管理コンソールの左ペインで Server Group を選択します。

- [操作] ペインで Change Base URL を選択します。

-

ベースURLを

https:で始まるように更新し、OK をクリックします。

HSTS

HTTPSをサーバー側で有効にした後でも、ユーザーのクライアントデバイスは脆弱です。たとえば、中間者攻撃者はStoreFrontサーバーを偽装し、ユーザーをだましてプレーンなHTTP経由で偽装サーバーに接続させることができます。これにより、ユーザーの資格情報などの機密情報にアクセスされる可能性があります。この解決策は、ユーザーのブラウザーがHTTP経由でサーバーにアクセスしようとしないようにすることです。これは、HTTP Strict Transport Security (HSTS) を使用して実現できます。

HSTSが有効になっている場合、サーバーはWebブラウザーに対し、Webサイトへのリクエストは常にHTTPS経由でのみ行うべきであることを示します。ユーザーがHTTPを使用してURLにアクセスしようとすると、ブラウザーは自動的にHTTPSを使用するように切り替わります。これにより、IISでのサーバー側検証だけでなく、安全な接続のクライアント側検証も保証されます。Webブラウザーは、構成された期間、この検証を維持します。

注:

HSTSを有効にすると、同じドメイン上のすべてのWebサイトに影響します。たとえば、Webサイトが

https://www.company.com/Citrix/StoreWebでアクセスできる場合、HSTSポリシーはhttps://www.company.comの下のすべてのWebサイトに適用されますが、これは望ましくない場合があります。

HSTSを有効にするには、いくつかのオプションがあります。

オプション1 - IIS

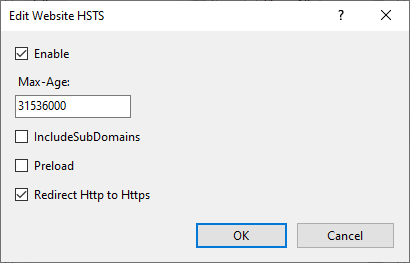

Windows Server 2019以降では、IISでHSTSを構成できます。

- Internet Information Services (IIS) Manager を開きます。

- Default Web Site (または適切なWebサイト) を選択します。

- 右側の [操作] ペインで HSTS… をクリックします。

- Enable を選択します。

- 最大有効期間 (例: 1年間は31536000) を入力します。

- 必要に応じて Redirect HTTP to HTTPS を選択します。

- OK を押します。

オプション2 - StoreFront™管理コンソール

各ストアWebサイトの場合:

- ストアを選択し、Manage Receiver for Web Sites をクリックします。

- Webサイトを選択し、Configure… をクリックします。

- Advanced Settings タブに移動します。

- Enable strict transport security を選択します。

- Strict transport security policy duration を必要な値に更新します。

- OK をクリックします。

オプション3 - NetScaler®ロードバランサー

StoreFrontサーバーの前にNetScalerロードバランサーを使用している場合、仮想サーバーでHSTSを構成できます。詳細については、NetScaler documentation を参照してください。