プライベートキーの保護

はじめに

FAS証明書は、FASサーバー上の組み込みデータベースに保存されます。FAS証明書に関連付けられたプライベートキーは、FASサーバーのネットワークサービスアカウントの下に保存されます。デフォルトでは、キーはエクスポート不可の2048ビットRSAであり、Microsoftソフトウェアキーストレージプロバイダーで作成および保存されます。

FAS PowerShellコマンド(PowerShellコマンドレット)を使用すると、プライベートキーのプロパティと保存場所を変更できます。

注:

FASの構成と証明書は、FASサーバーにローカルに保存されます。データはFASサーバー間で共有されません。

Citrix Virtual Apps and Desktops 2411より前のFASリリースでは、プライベートキーのプロパティは、

%programfiles%\Citrix\Federated Authentication Service\Citrix.Authentication.FederatedAuthenticationService.exe.configにあるXMLファイルを編集することで構成されていました。 これはPowerShellコマンドに置き換えられ、より柔軟性があり、FASサーバーを再起動せずに適用できます。 さらに、XMLファイルの設定とは異なり、PowerShellを使用して行われた構成は、FASサーバーがアップグレードされても保持されます。 したがって、以下の設定に対するXMLファイルを使用した構成はサポートされなくなりました。

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyProtectionCitrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderLegacyCspCitrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderNameCitrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderTypeCitrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyLength

詳細については、「Citrix Virtual Apps and Desktops™ 2411より前のFASバージョンからのアップグレード」のセクションを参照してください。

FAS証明書とテンプレートに関する情報

FASが保持する証明書には、通常1つのインスタンスである承認証明書と、ユーザー証明書の2種類があります。

-

注:

-

FAS承認証明書は、登録機関または要求エージェント(RA)証明書と呼ばれることもあります。

-

FASは、次のセクションで説明するように、証明書を要求する際に証明書テンプレートを使用します。FASは証明書要求でテンプレートの名前を指定しますが、テンプレートの内容は読み取りません。したがって、テンプレートの設定を変更しても、FASが行う証明書要求には影響しません。テンプレートの特定のプロパティを変更すると、CAによって生成される証明書に影響します。たとえば、テンプレートを使用して有効期間を変更できます。

FAS承認証明書

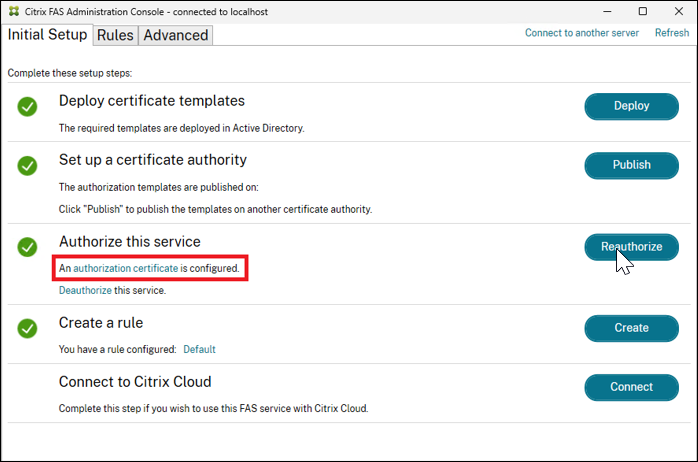

この証明書は、FASを構成するときに作成されます。FAS管理コンソールの承認または再承認ボタンを使用して、新しい承認証明書を要求できます。

より柔軟性を提供するPowerShellコマンドを使用することも可能です。

-

New-FasAuthorizationCertificate:このコマンドはFAS管理コンソールと同様に動作しますが、承認プロセスで使用する証明書テンプレートを指定できます。 -

New-FasAuthorizationCertificateRequest:このコマンドは、承認証明書のオフライン要求を作成します。オフライン承認。

承認証明書は、FASが登録機関として機能し、ユーザーに代わって証明書を要求するため、RA証明書と呼ばれることもあります。この証明書には、拡張キー使用法証明書要求エージェントがあり、FASユーザー証明書を要求する際の承認資格情報として使用できます。

-

デフォルトでは、承認プロセスは次のテンプレートを使用します。

-

Citrix_RegistrationAuthority_ManualAuthorization:このテンプレートを使用して作成された証明書は一時的で短期間有効であり、承認プロセスをブートストラップするために使用されます。 -

Citrix_RegistrationAuthority:このテンプレートを使用して作成された証明書は長期間有効であり、FASサーバーによって保存されます。

FASを承認すると、次の手順が実行されます。

-

FASはキーペアを作成し、キーペアの公開キーとテンプレート

Citrix_RegistrationAuthority_ManualAuthorizationを指定して、証明書署名要求(CSR)をCAに送信します。 -

テンプレートの発行要件では、CSRがCA管理者によって手動で承認される必要があると指定されています。

-

- CA管理者がCSRを承認すると、CAはFASが取得する証明書を作成します。この証明書は1日間の短い有効期間を持ち、次の手順にのみ使用されます。使用後、FASは証明書とそのキーペアを破棄します。

-

FASは別のキーペアを作成し、このキーペアの公開キーとテンプレート

Citrix_RegistrationAuthorityを指定して、2番目のCSRをCAに送信します。この要求は、前の手順で取得した証明書によって承認され、署名されます。 -

CAは自動的に証明書を発行し、FASは証明書を取得し、FASは承認済みになります。デフォルトでは、この承認証明書は2年間の有効期間を持ちます。

前述のキーペアの作成に使用される設定は、次のPowerShellコマンドを使用して表示できます。

Get-FasKeyConfig -Address localhost -CertificateType ra

FASユーザー証明書

FASは、ユーザーをVDAにサインインさせるためにユーザー証明書を作成します。

FASがユーザー証明書を作成すると、次の手順が実行されます。

- FASはキーペアを作成し、キーペアの公開キー、ユーザーのID、およびデフォルトでテンプレート

Citrix_SmartcardLogon(使用されるテンプレートは構成可能)を指定して、CSRをCAに送信します。 - CSRはFAS承認証明書を使用して署名されます。

-

Citrix_SmartcardLogonテンプレートには、発行要件Application Policy: Certificate Request Agentがあります。この属性がFAS承認証明書に存在するため、CAはユーザー証明書を自動的に発行します。 - FASは証明書を取得し、FASサーバー上の組み込みデータベースに保存します。

-

デフォルトでは、証明書は1週間の有効期間を持ちます。

-

その後、ユーザー証明書はVDAで利用可能になり、ユーザーをサインインさせます。

- 前述のキーペアの作成に使用される設定は、次のPowerShellコマンドを使用して表示できます。

Get-FasKeyConfig -Address localhost -CertificateType user

プライベートキーの保存オプション

FASは、キーペアを作成および保存するために、次の3種類のストレージカテゴリを設定できます。

- ソフトウェア: 通常、Microsoft Software Key Storage Providerを使用します。これはソフトウェアのみで保護され、データはディスクに保存されます。

- Trusted Platform Module (TPM): TPMは、コンピューター上の物理ハードウェアであるか、ハイパーバイザーによって提供される仮想TPMである場合があります。

- Hardware Security Module (HSM): これは、暗号化キーを安全に保存するように設計されたハードウェア周辺機器またはネットワークデバイスです。

注:

考慮すべきトレードオフがあります。ハードウェアストレージはより安全である可能性がありますが、特に多数のユーザー証明書キーペアを作成および保存する場合、パフォーマンスが低下することがよくあります。

FAS承認証明書に関連付けられているプライベートキーは特に機密性が高く、証明書のポリシーにより、プライベートキーを所有する者は誰でも、任意のユーザーの証明書要求を承認できるためです。結果として、このキーを制御する者は誰でも、任意のユーザーとして環境に接続できます。

注:

Microsoft CAは、証明書を発行できるユーザーのセットを含め、FAS承認証明書の権限を制限するように構成できます。詳細については、「委任された登録エージェント」を参照してください。

このため、FASでは、承認証明書とユーザー証明書のプライベートキープロパティを個別に構成できます。

一般的な構成を次に示します。

| 承認証明書キー | ユーザー証明書キー | コメント |

|---|---|---|

| ソフトウェア | ソフトウェア | デフォルト構成 |

| TPM | ソフトウェア | 承認証明書はハードウェア保護を備えています |

| HSM | HSM | すべての証明書はハードウェア保護を備えています |

注:

ハードウェアTPMはユーザーキーには推奨されません。承認証明書キーにのみTPMを使用してください。仮想化環境でFASサーバーを実行する予定がある場合は、ハイパーバイザーベンダーにTPM仮想化がサポートされているか確認してください。

キー構成のPowerShellコマンド

プライベートキーの構成に関連するコマンドは次のとおりです。

Get-FasKeyConfigSet-FasKeyConfigReset-FasKeyConfigTest-FasKeyConfig

詳細については、「PowerShellコマンドレット」を参照してください。

承認証明書とユーザー証明書のキー構成は独立しており、CertificateType引数によって指定されます。たとえば、承認証明書(RA証明書)を要求するときに使用されるプライベートキー構成を取得するには、次のようにします。

Get-FasKeyConfig -Address localhost -CertificateType ra

ユーザー証明書を要求するときに使用されるプライベートキー構成を取得するには、次のようにします。

Get-FasKeyConfig -Address localhost -CertificateType user

Set-FasKeyConfigとGet-FasKeyConfigを使用して、次のプライベートキープロパティを設定および検査できます。

| プロパティ | デフォルト | コメント |

|---|---|---|

| 長さ

|

2048

|

ビット単位のキー長。MicrosoftテンプレートGUIでは、Cryptograhyタブで最小キーサイズが指定されていることに注意してください。FASで構成されたキー長がテンプレートで指定された最小キーサイズよりも短い場合、CSRはCAによって拒否されます。

RSAキーの場合、長さは1024ビット、2048ビット、または4096ビットです。 ECCキーの場合、長さは256ビット、384ビット、または521ビットです。 |

| エクスポート可能 | false | プライベートキーをプロバイダーからエクスポートできるかどうか。 |

| プレフィックス | なし | FASによって生成されたプライベートキーの識別子に追加するプレフィックスを指定します。生成される識別子は、プレフィックスとGUIDで構成されます。例: MyPrefix70277985-6908-4C6F-BE59-B08691456804。 |

| 楕円曲線 | false | trueの場合、ECCキーペアが生成され、それ以外の場合はRSAキーペアが生成されます。 |

| キー保存プロバイダー (KSP)

|

true

|

trueの場合、FASは最新のWindows CNG APIを使用し、ProviderプロパティでKSPを指定する必要があります。

falseの場合、FASはレガシーCAPI APIを使用し、Providerプロパティで暗号化サービスプロバイダー(CSP)を指定する必要があります。CitrixはKSPの使用を推奨しています。 |

| プロバイダー | Microsoft Software Key Storage Provider | キーペアが作成および保存されるプロバイダーの名前。このプロパティを変更して、TPMまたはHSMを指定できます。HSMのKSP(またはCSP)はHSMベンダーによって提供されます。ベンダーは、ソフトウェアのインストール方法とプロバイダーの名前に関する指示を提供します。 |

| CSPタイプ

|

24

|

KSPプロパティがfalseに設定されている場合にのみ関連します。

Microsoft KeyContainerPermissionAccessEntry.ProviderType Property PROV_RSA_AES 24を参照します。HSMをCSPと共に使用しており、HSMベンダーが別途指定しない限り、常に24である必要があります。 |

さらに、Set-FasKeyConfigは、便宜のために次のスイッチと共に使用できます。

| フラグ | 説明 |

|---|---|

| -UseDefaultSoftwareProvider | ProviderプロパティをMicrosoft Software Key Storage Providerに設定し、KSPフィールドをtrueに設定します。 |

| -UseDefaultTpmProvider | ProviderプロパティをMicrosoft Platform Crypto Providerに設定し、KSPフィールドをtrueに設定します。 |

Microsoft Software Key Storage Providerは、通常、ディスク上にキーを作成および保存するために使用されるプロバイダーです。

Microsoft Platform Crypto Providerは、通常、TPMにキーを作成および保存するために使用されるプロバイダーです。

- Get-FasKeyConfigは、どのプロバイダーとアルゴリズムが使用されているかを確認するのに役立つフィールドも提供します。

| フィールド | 意味 |

|---|---|

| IsDefaultSoftwareProvider | trueの場合、プロバイダーがMicrosoft Software Key Storage Providerに設定され、KSPフィールドがtrueに設定されていることを示します。 |

| IsDefaultTpmProvider | trueの場合、プロバイダーがMicrosoft Platform Crypto Providerに設定され、KSPフィールドがtrueに設定されていることを示します。 |

| アルゴリズム

|

RSAは、RSAキーが作成されることを示します(EllipticCurveプロパティはfalseです)。

ECCは、ECCキーが作成されることを示します(EllipticCurveプロパティはtrueです)。 |

Reset-FasKeyConfigを使用して、設定をデフォルトに戻すことができます。

Reset-FasKeyConfig -Address localhost -CertificateType ra

Reset-FasKeyConfig -Address localhost -CertificateType user

<!--NeedCopy-->

注:

プライベートキー構成に加えられた変更(

Set-FasKeyConfigまたはReset-FasKeyConfigを使用)は、新しく作成された証明書にすぐに適用されます。ただし、異なる構成を持つ既存の承認証明書およびユーザー証明書には影響しません。既存の証明書は、管理コンソールからFASサービスを非承認にするか、「FASの非承認とFAS証明書の削除」のPowerShellコマンドを使用して削除できます。

現在のユーザーキー構成に準拠しないキープール内の事前生成されたキーはすべて破棄されます。

構成シナリオの例

各例では、既存の証明書は構成変更の影響を受けないため、FASサービスを承認する前に、提供されているPowerShellを使用してキー構成を設定してください。

誤ったキー構成の認証またはユーザー証明書が既にある場合は、FAS証明書の検査およびFASの認証解除とFAS証明書の削除によってそれらを削除できます。

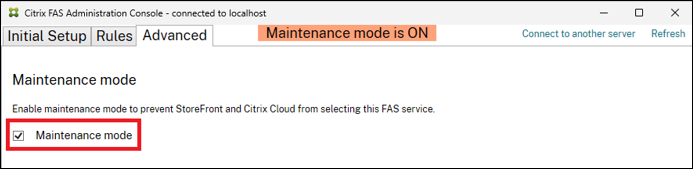

FASサーバーがライブ展開環境にある場合は、構成変更を行う間、メンテナンスモードにすることを検討してください。

例 1 - すべてのキーをMicrosoftソフトウェアキーストレージプロバイダーに保存

これはデフォルトであるため、追加の構成は不要です。

以前にキー構成を変更したことがある場合は、次のコマンドを使用してMicrosoftソフトウェアキーストレージプロバイダーの使用に戻すことができます。

Set-FasKeyConfig -Address localhost -CertificateType ra -UseDefaultSoftwareProvider

Set-FasKeyConfig -Address localhost -CertificateType user -UseDefaultSoftwareProvider

<!--NeedCopy-->

Reset-FasKeyConfigを使用してMicrosoftソフトウェアキーストレージプロバイダーに戻し、さらに他のすべてのキー構成設定をデフォルトに復元できます。

例 2 - 認証証明書キーをTPMに保存

この例は、FAS認証証明書キーをTPM(物理または仮想)に保存し、ユーザー証明書キーをMicrosoftソフトウェアキーストレージプロバイダーに保存する方法を示しています。

FASはTPMで保護されたキーを持つユーザー証明書を生成できますが、大規模な展開ではTPMハードウェアが遅すぎたり、サイズが制約されたりする可能性があります。

次のPowerShellコマンドを使用します。

Set-FasKeyConfig -Address localhost -CertificateType ra -UseDefaultTpmProvider

Set-FasKeyConfig -Address localhost -CertificateType user -UseDefaultSoftwareProvider

<!--NeedCopy-->

例 3 - すべてのキーをHSMに保存

この例は、HSMを使用して認証証明書とユーザー証明書の秘密キーの両方を保存する方法を示しています。この例では、HSMが構成されていることを前提としています。HSMにはプロバイダー名があります。例: HSMベンダーキーストレージプロバイダー。

次のPowerShellコマンドを使用します(例のテキストをHSMのプロバイダーの実際の名前で置き換えてください)。

- Set-FasKeyConfig -Address localhost -CertificateType ra -Provider "HSM Vendor Key Storage Provider"

- Set-FasKeyConfig -Address localhost -CertificateType user -Provider "HSM Vendor Key Storage Provider"

<!--NeedCopy-->

デフォルトでは、FASはRSAキーを生成します。この例では、認証証明書とユーザー証明書の両方に楕円曲線(ECC)キーが構成されています。

この例では、異なるキー長を使用しています。認証証明書は384ビットキーで構成され、ユーザー証明書は256ビットキーで構成されています。

- Set-FasKeyConfig -Address localhost -CertificateType ra -EllipticCurve $true -Length 384

Set-FasKeyConfig -Address localhost -CertificateType user -EllipticCurve $true -Length 256

<!--NeedCopy-->

この時点では、FAS証明書テンプレートの最小キーサイズがデフォルトで1024ビットに設定されているため、認証およびユーザー証明書要求はCAによって拒否される可能性があります。

-

したがって、この例では、テンプレートの最小キーサイズを次のように変更する必要があります。

-

Citrix_RegistrationAuthority_ManualAuthorizationおよびCitrix_RegistrationAuthority:最小キーサイズを384(またはそれ以下)に変更 -

Citrix_SmartcardLogon:最小キーサイズを256(またはそれ以下)に変更

テンプレートを編集するには、mmc.exeを実行し、証明書テンプレートスナップインを追加します。テンプレートを見つけて、そのプロパティを開きます。最小キーサイズの設定は、テンプレートのプロパティの暗号化タブにあります。

注:

ECCキーを持つユーザー証明書は、Citrix Virtual Apps and Desktops 2411以降を実行しているWindows VDAでのみサポートされます。

ECCキーはLinux VDAではサポートされていません。

秘密キー構成のテスト

Set-FasKeyConfigコマンドは一部の検証を行いますが、無効なキー構成を設定することは依然として可能です。たとえば、HSMのプロバイダー名で間違いを犯したり、指定したキー長がハードウェアでサポートされていない場合があります。

Test-FasKeyConfigコマンドが役立ちます。これは現在のキー構成を使用してキーペアを作成しようとし、成功または失敗を報告します。失敗が発生した場合、失敗理由の表示が提供されます。成功した場合、キーペアはすぐに破棄されます。

次のPowerShellコマンドは、認証およびユーザーキー構成をそれぞれテストします。

- Test-FasKeyConfig -Address localhost -CertificateType ra

- Test-FasKeyConfig -Address localhost -CertificateType user

<!--NeedCopy-->

FASサーバーを認証し、ルールを作成したら、さらに、ユーザー証明書のテストCSRを次のように作成できます。

Test-FasCertificateSigningRequest -Address localhost -UserPrincipalName user@example.com -Rule default

\<user@example.com\> を、Active Directory展開の実際のUPNに置き換えます。FASルールは通常、defaultという名前です。ただし、設定済みの別のルールをテストしたい場合は、代わりにその名前を指定してください。

CSRが成功した場合、FASは結果の証明書を破棄します。

FAS証明書の検査

PowerShellを使用して、証明書のプロパティを検査し、関連付けられた秘密キーがどこに保存されているかを判断できます。

承認証明書の検査

FAS管理コンソールで承認証明書リンクをクリックすると、承認証明書を確認できます。

ただし、より詳細な情報については、PowerShellを使用してください。

Get-FasAuthorizationCertificate -Address localhost -FullCertInfo

PrivateKeyProviderを含むいくつかのフィールドが返され、証明書が作成および保存されたプロバイダーが示されます。

| PrivateKeyProvider | キーの保存場所 |

|---|---|

| Microsoft Software Key Storage Provider | キーはディスクに保存され、Microsoftのソフトウェアプロバイダーによって保護されます。 |

| Microsoft Platform Crypto Provider | キーはTPM(物理または仮想)に保存されます。 |

| HSM Vendor Key Storage Provider (例のみ) | キーはHSMに保存されます(この例では、ベンダーのプロバイダーはHSM Vendor Key Storage Providerという名前です)。 |

ユーザー証明書の検査

FASサーバーにキャッシュされているすべてのユーザー証明書のリストを次のように取得できます。

Get-FasUserCertificate -Address localhost -KeyInfo $true

KeyInfoパラメーターにより、出力には証明書に関連付けられた秘密キーに関する詳細情報が含まれます。特に、PrivateKeyProviderフィールドは、証明書に関連付けられたキーペアがどこに保存されているかを示します(この値の解釈については、前のセクションを参照してください)。

-UserPrincipalNameなどのさまざまなオプションパラメーターを使用して、返される証明書のセットをフィルター処理できます。

コマンド出力の証明書フィールドは、PEMエンコードされたユーザー証明書です。Windows証明書GUIを使用して証明書を表示するには、テキストを.crtファイルにコピーします。

| コマンド | 説明 |

|---|---|

$CertInfos = Get-FasUserCertificate -Address localhost |

このリストには複数のユーザー証明書が含まれる場合があります。 |

$CertInfo = $CertInfos[0] |

この例では、最初のユーザー証明書を選択します。 |

$CertInfo.Certificate > c:\temp\user.crt |

PEMデータを.crtファイルにパイプします。 |

c:\temp\user.crt |

Windows GUIで.crtファイルを開きます。 |

Citrix Virtual Apps and Desktops 2411以前のFASバージョンからのアップグレード

Citrix Virtual Apps and Desktops 2411以前のFASリリースでは、秘密キーのプロパティは次のXMLファイルを編集して構成されていました。

%programfiles%\Citrix\Federated Authentication Service\Citrix.Authentication.FederatedAuthenticationService.exe.config

<!--NeedCopy-->

これは、このドキュメントで説明されているPowerShellコマンドに置き換えられました。これらのコマンドは、より柔軟性があり、FASサーバーを再起動せずに適用できます。

さらに、XMLファイルの設定とは異なり、PowerShellを使用して行われた構成は、FASサーバーがアップグレードされても保持されます。

秘密キー構成に関連するXMLファイルの設定は、対応するPowerShellパラメーター(Get-FasKeyConfigおよびSet-FasKeyConfigで使用されるもの)とともに、次のようにリストされています。

| XMLファイル設定 | XMLファイルのデフォルト値 | PowerShellの同等機能 | コメント |

|---|---|---|---|

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyLength |

2048 | -Length | - |

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyProtection

|

GenerateNonExportableKey

|

-Exportable

-UseDefaultTpmProvider |

|

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderLegacyCsp

|

false

|

-Ksp

|

-Kspを$trueに設定することで、-ProviderLegacyCsp falseが実現されます。

-Kspを$falseに設定することで、-ProviderLegacyCsp trueが実現されます。 |

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderName |

- | -Provider | - |

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderType |

- | -CspType | - |

XML構成のデフォルトとPowerShellのデフォルトは機能的に同等です。つまり、デフォルトでは、このバージョンおよびCitrix Virtual Apps and Desktops 2411以前のバージョンでFASによって生成されるキーペアのプロパティは同じです。

したがって、XML構成ファイルで上記のいずれの設定も変更していない場合は、FASをアップグレードする際に何もアクションを実行する必要はありません。

ただし、上記のいずれかの設定を変更した場合は、次のようにFASをアップグレードしてください。

- FASをメンテナンスモードにします。メンテナンスモード。

- FASインストーラーを実行するだけで、FASをインプレースアップグレードします。アップグレード後、以前の設定はすべてXMLファイルに存在せず、XMLファイルで構成することはできません。

-

キー構成PowerShellコマンドで説明されているように、PowerShellコマンド

Set-FasKeyConfigを使用して、FAS秘密キー構成を必要に応じて設定します。承認証明書とユーザー証明書に必要な設定を検討してください。 - 秘密キー構成のテストで説明されているように、構成をテストします。

- FASサーバーをメンテナンスモードから解除します。

次回アップグレードするときは、FAS秘密キー構成設定が保持され、特別なアクションを実行する必要はありません。

暗号化リモーティング

FASユーザー証明書に関連付けられた秘密キーがVDAに転送されることはありません。代わりに、VDAがユーザーのFAS証明書をVDAへのサインインまたはセッション内での使用のために必要とする場合、暗号化要求はFASサーバーにリモート処理されます。これにより、秘密キーがFASキー格納場所(ソフトウェア格納場所、TPM、またはHSMのいずれであっても)から離れることがないため、セキュリティが向上します。

Windows VDAでは、VDA上のプロバイダーのペアを使用することでこれが実現されます。暗号化要求を行うアプリケーションまたはオペレーティングシステムコードは、その操作がFASサーバーにリモート処理されていることを認識しません。

Citrix Virtual Apps and Desktops 2411より前は、プロバイダーは暗号化サービスプロバイダー(CSP)であり、アプリケーションおよびオペレーティングシステムコードは古いWindows CAPI APIを介してアクセスしていました。プロバイダーは次のとおりでした。

-

CitrixLogonCsp.dll: VDAへのシングルサインオン用 -

CitrixVirtualSmartcardCsp.dll: セッション内証明書用

Citrix Virtual Apps and Desktops 2411以降、追加のキー格納プロバイダー(KSP)がVDAに提供されます。アプリケーションおよびオペレーティングシステムコードは、新しいWindows CNG APIを使用してこれらにアクセスします。新しいプロバイダーは次のとおりです。

-

CitrixLogonKsp.dll: VDAへのシングルサインオン用 -

CitrixVirtualSmartcardKsp.dll: セッション内証明書用

KSPは、Windowsアプリケーションに暗号化操作を公開するためのより最新の方法であり、より多くの機能を提供します。例:

- ECCキーを持つ証明書がサポートされます

- 確率的署名スキーム(PSS)パディングがサポートされます

FASとVDAの両方がCitrix Virtual Apps and Desktops 2411以降を実行している場合、KSPリモーティング(つまり、新しいKSPを介したリモーティング)が使用されます。それ以外の場合、システムは古いCSPを使用してリモーティングにフォールバックします。

KSPリモーティングの無効化

互換性の問題が発生した場合、KSPリモーティングを無効にして、常に古いCSPリモーティングを使用できるようにすることが可能です。

次のPowerShellを使用します。

Set-FasServer -Address localhost -KspRemoting $false

メンテナンスモード

稼働中のFASサーバーの構成に変更を加える際は、メンテナンスモードにすることを検討してください。

FASがメンテナンスモードの場合、次のことが当てはまります。

- WorkspaceまたはStoreFront™が公開アプリケーションまたはデスクトップの起動シーケンスの一部としてFASを呼び出すと、FASはメンテナンスモードであることを示します。呼び出し元は、別のFASサーバーを選択することでこれに対応する必要があります

- 追加の予防策として、FASはメンテナンスモード中にユーザー証明書の自動作成を許可しません。これにより、意図しない設定でのユーザー証明書の偶発的な作成が回避されます

- ただし、VDAサインインやセッション内使用など、既存のユーザー証明書に関するアクティビティは引き続き許可されます

ユーザー証明書の自動作成は許可されていませんが、管理者はNew-FasUserCertificateやTest-FasCertificateSigningRequestなどのPowerShellコマンドを使用してユーザー証明書を作成できます。

管理コンソールの使用

PowerShellの使用

FASサーバーをメンテナンスモードにするには、次のようにします。

Set-FasServer -Address localhost -MaintenanceMode $true

FASサーバーをメンテナンスモードから解除(通常操作に戻す)するには、次のようにします。

Set-FasServer -Address localhost -MaintenanceMode $false

関連情報

- インストールと構成は、FASのインストールと構成に関する主要なリファレンスです

- 一般的なFAS展開は、Federated Authentication Servicesのアーキテクチャの概要 の記事にまとめられています

- その他のハウツー記事は、高度な構成 の記事で紹介されています