認証局の構成

この記事では、Federated Authentication Service(FAS)を認証局(CA)サーバーと統合するための高度な構成について説明します。これらの構成のほとんどは、FAS管理コンソールではサポートされていません。手順では、FASが提供するPowerShell APIを使用します。この記事の指示を実行する前に、PowerShellの基本的な知識が必要です。

FASで使用する複数CAサーバーのセットアップ

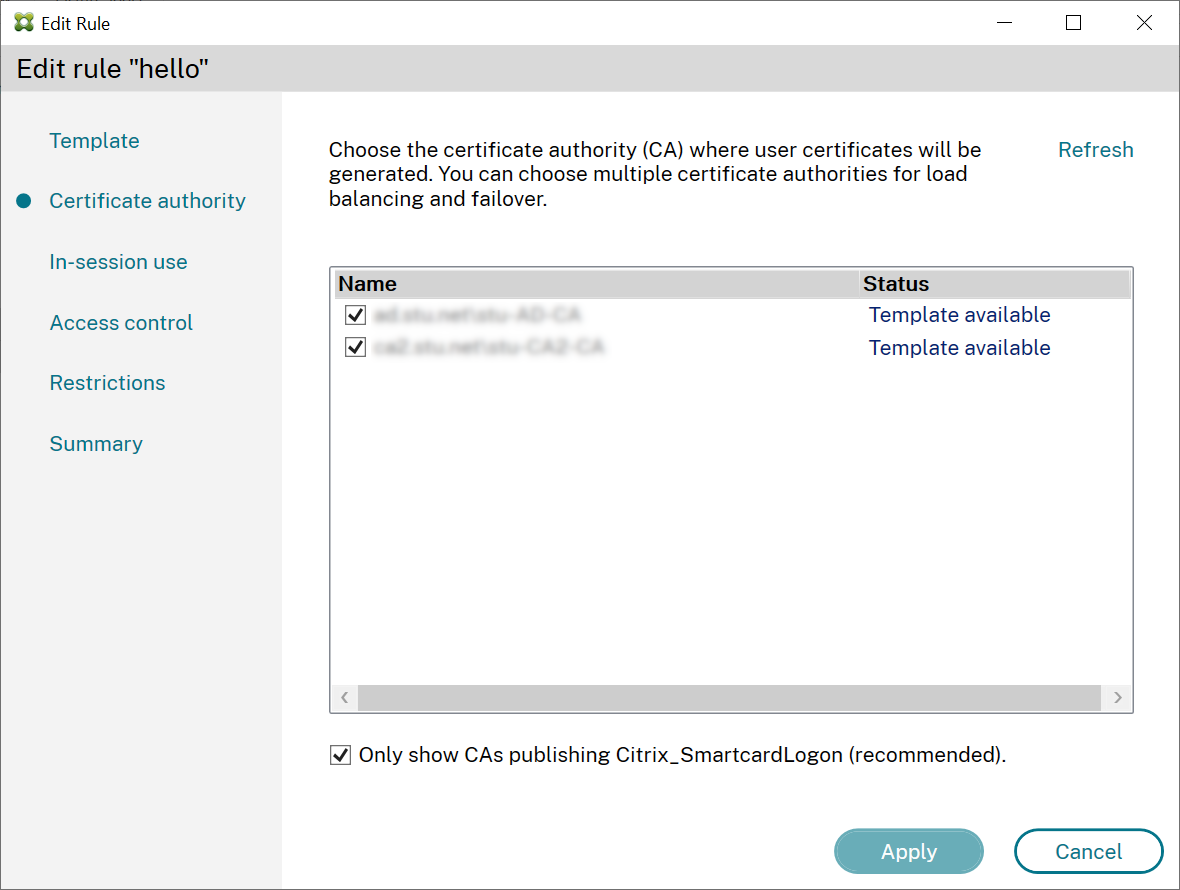

ルールを作成または編集する際に、FAS管理コンソールを使用して、複数のCAでFASを構成できます。

選択するすべてのCAは、Citrix_SmartcardLogon証明書テンプレート(またはルールで選択したテンプレート)を公開している必要があります。

使用したいCAのいずれかが目的のテンプレートを公開していない場合は、そのCAに対して認証局のセットアップの手順を実行してください。

注:

この手順で構成された承認証明書は、どのCAでも使用できるため、すべてのCAに対してこのサービスの承認の手順を実行する必要はありません。

予期される動作の変更

FASサーバーを複数のCAサーバーで構成すると、ユーザー証明書の生成は構成されているすべてのCAサーバーに分散されます。また、構成されているCAサーバーのいずれかが失敗した場合、FASサーバーは別の利用可能なCAサーバーに切り替わります。

TCPアクセス用のMicrosoft認証局の構成

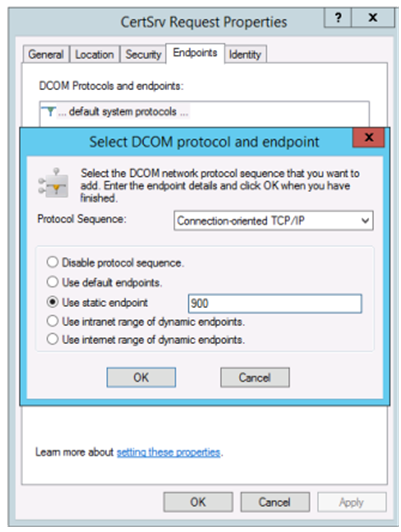

FASはDCOMを使用してMicrosoft CAにアクセスします。DCOMはポート135を使用して、サービスがリッスンしているポートを検出します。デフォルトでは、リッスンポートは動的に割り当てられます。

これにより、ファイアウォールセキュリティを実装する際に複雑さが発生する可能性があります。そのため、Microsoftには静的ポートを構成する機能があります。

Microsoft CAで静的ポートを構成するには、スタート > ファイル名を指定して実行 > dcomcnfg.exe を選択して、DCOM構成パネルを開きます。コンピューター > マイコンピューター > DCOMの構成を展開して、CertSrv Requestノードを表示します。次に、CertSrv Request DCOMアプリケーションのプロパティを編集します。

エンドポイントを変更して静的エンドポイントを選択し、TCPポート番号(上記のグラフィックでは900)を指定します。

この例では、ファイアウォールでポート135とポート900を許可する必要があります。

変更を適用するには、Microsoft認証局を再起動します。

DCOMにはRPCポート135を使用したネゴシエーション段階があるため、FASサーバー(または認証局を使用するその他のマシン)を構成する必要はありません。クライアントがDCOMを使用する必要がある場合、サーバー上のDCOM RPCサービスに接続し、特定のDCOMサーバーへのアクセスを要求します。これにより、ポート900(この例では)が開かれ、DCOMサーバーはクライアントにそのポートに接続するように指示します。

ユーザー証明書の事前生成

FASサーバー内でユーザー証明書が事前生成されると、ユーザーのログオン時間が大幅に改善されます。以下のセクションでは、単一または複数のFASサーバーでこれを実行する方法について説明します。

Active Directoryユーザーのリストの取得

次の例に示すように、ADをクエリし、ユーザーのリストをファイル(たとえば、.csvファイル)に保存することで、証明書の生成を改善できます。

Import-Module ActiveDirectory

$searchbase = "cn=users,dc=bvt,dc=local" # AD User Base to Look for Users, leave it blank to search all

$filename = "user_list.csv" # Filename to save

if ($searchbase -ne ""){

Get-ADUser -Filter {(UserPrincipalName -ne "null") -and (Enabled -eq "true")} -SearchBase $searchbase -Properties UserPrincipalName | Select UserPrincipalName | Export-Csv -NoTypeInformation -Encoding utf8 -delimiter "," $filename

} else {

Get-ADUser -Filter {(UserPrincipalName -ne "null") -and (Enabled -eq "true")} -Properties UserPrincipalName | Select UserPrincipalName | Export-Csv -NoTypeInformation -Encoding utf8 -delimiter "," $filename

}

<!--NeedCopy-->

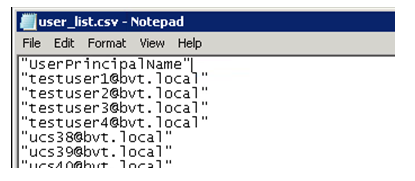

Get-ADUserは、ユーザーのリストをクエリするための標準的なコマンドレットです。上記の例には、UserPrincipalNameを持ち、アカウントステータスが「有効」なユーザーのみをリストするためのフィルター引数が含まれています。

SearchBase引数は、ADのどの部分でユーザーを検索するかを絞り込みます。AD内のすべてのユーザーを含める場合は、これを省略できます。

注:

このクエリは、多数のユーザーを返す可能性があります。

- CSVは次のようになります。

FASサーバー

次のPowerShellスクリプトは、以前に生成されたユーザーリストを取得し、ユーザー証明書のリストを作成します。

Add-PSSnapin Citrix.A*

$csv = "user_list.csv"

$rule = "default" # rule/role in your admin console

$users = Import-Csv -encoding utf8 $csv

- foreach ( $user in $users )

{

- $server = Get-FasServerForUser -UserPrincipalNames $user.UserPrincipalName

if( $server.Server -ne $NULL) {

New-FasUserCertificate -Address $server.Server -UserPrincipalName $user.UserPrincipalName -CertificateDefinition $rule"_Definition" -Rule $rule

}

if( $server.Failover -ne $NULL) {

New-FasUserCertificate -Address $server.Failover -UserPrincipalName $user.UserPrincipalName -CertificateDefinition $rule"_Definition" -Rule $rule

}

}

<!--NeedCopy-->

FASサーバーが複数ある場合、特定のユーザーの証明書は、メインサーバーとフェイルオーバーサーバーで2回生成されます。

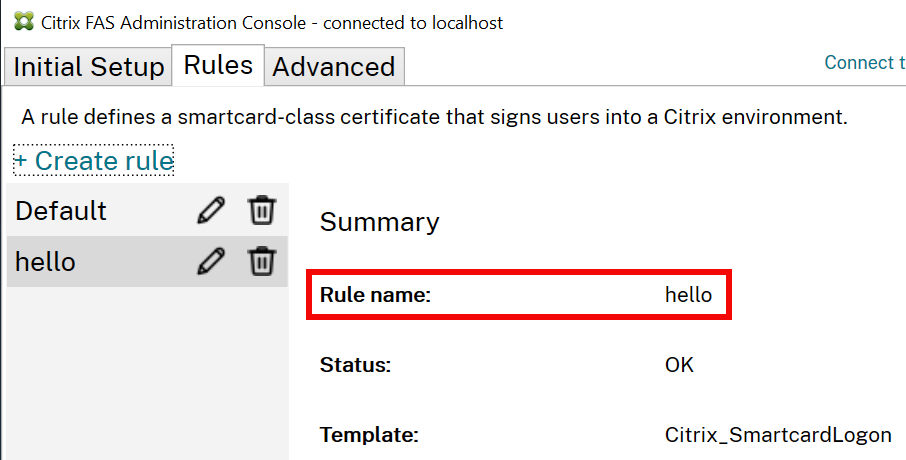

これより前のスクリプトは、「default」という名前のルールに対応しています。別のルール名(たとえば、「hello」)を使用している場合は、スクリプト内の$rule変数を変更してください。

FAS承認証明書の更新

FASユーザーに影響を与えることなく、FAS承認証明書を更新できます。

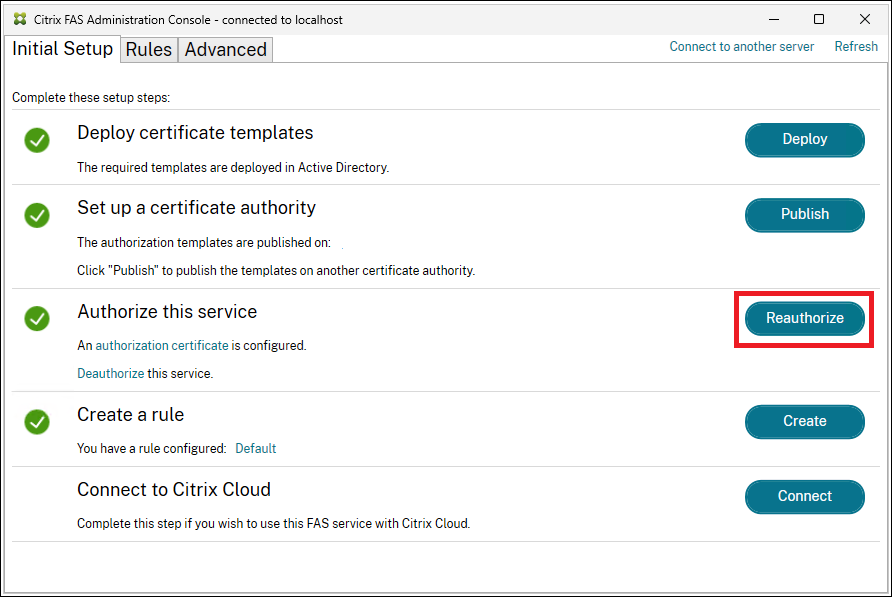

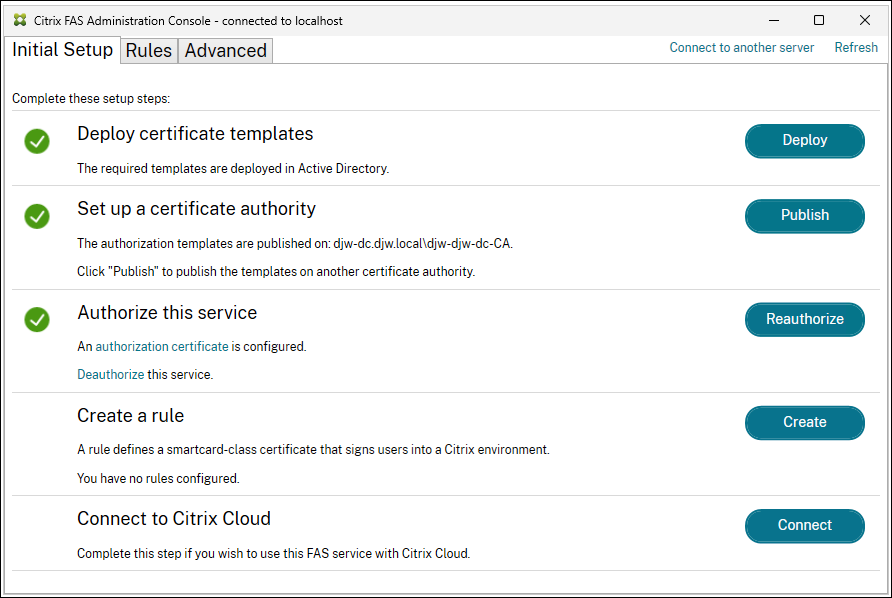

FAS管理コンソールの使用

-

再承認をクリックして、新しいFAS承認証明書要求を生成します。

CAで要求を手動で承認する必要があります。詳細については、「Federated Authentication Serviceの承認」を参照してください。

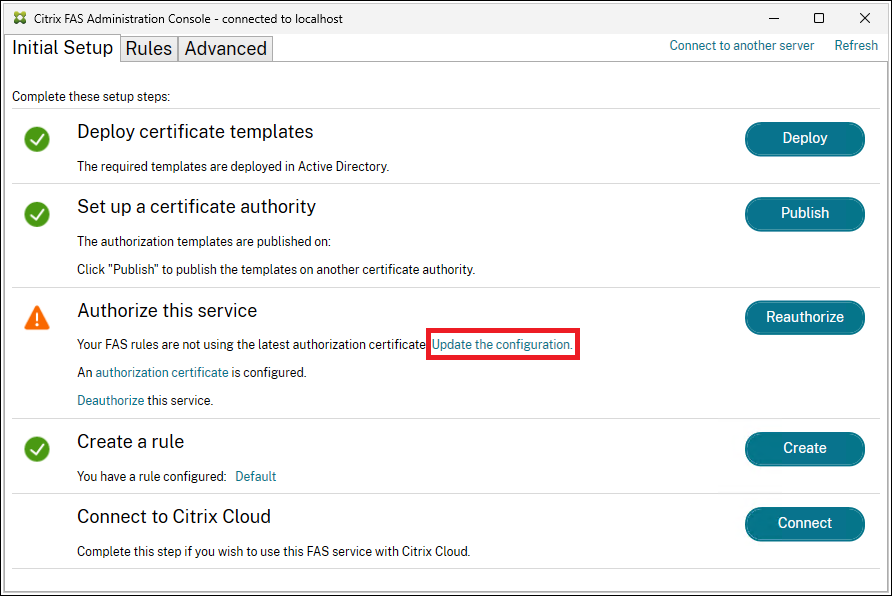

- 新しい承認証明書が生成されると、FASはそれがまだルールに関連付けられていないことを示します。構成の更新をクリックして、新しい承認証明書をルールに関連付けます。

PowerShellの使用

次の手順を完了します。

-

承認証明書を作成します:

New-FasAuthorizationCertificate -

Get-FasAuthorizationCertificateによって返される新しい承認証明書のGUIDをメモします。 -

新しい承認証明書を交換します:

Set-FasCertificateDefinition –AuthorizationCertificate <GUID> -

古い承認証明書を削除します:

Remove-FasAuthorizationCertificate。ユーザーアクティビティが中断されないように、DeleteUserCerts $falseオプションを使用してください。

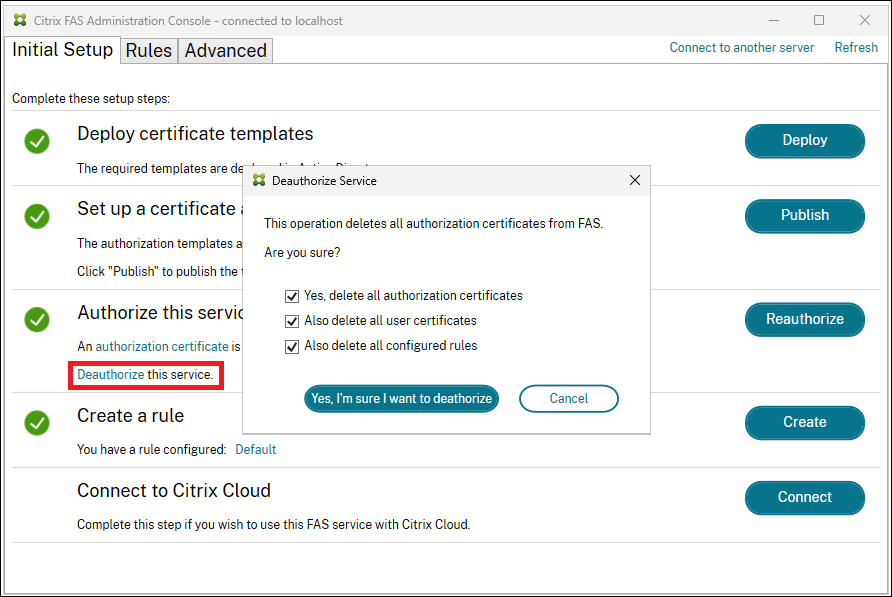

FASの承認解除とFAS証明書の削除

FAS管理コンソールの使用

- **承認解除**リンクをクリックし、承認証明書を削除します。すべてのユーザー証明書とすべてのルールを削除できます(ただし、証明書をクリアするために必須ではありません)。

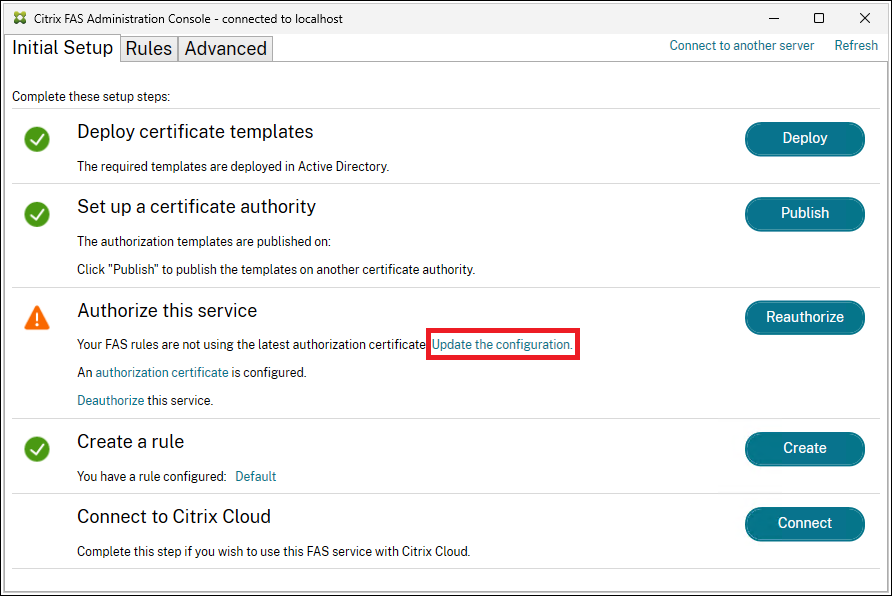

- ルールを削除しない場合、後でFASを承認すると警告が表示されます。

この警告は、承認証明書がまだルールに関連付けられていないことを示しています。構成の更新をクリックして、新しい承認証明書をルールに関連付けます。

PowerShellの使用

承認証明書とユーザー証明書を削除するには、次のPowerShellコマンドを使用します。

$AuthCert = Get-FasAuthorizationCertificate -Address localhost

Remove-FasAuthorizationCertificate -Address localhost -Id $AuthCert.Id

<!--NeedCopy-->

- > **注記:**

- > > `Get-FasAuthorizationCertificate`は、認証証明書と保留中の認証証明書要求のリストを返し、`Remove-FasAuthorizationCertificate`に進む前に`$AuthCert`の値を検査できるようにします。

DeleteUserCertsパラメーターをfalseに設定することで、認証証明書を削除し、ユーザー証明書を保持できます。

Remove-FasAuthorizationCertificate -Address localhost -Id $AuthCert.Id -DeleteUserCerts $false

残りのユーザー証明書は、FASによってVDAサインインおよびセッション内証明書に引き続き使用でき、FAS認証を更新する際に役立ちます。詳細については、「FAS認証証明書の更新」を参照してください。

- ユーザー証明書は次のように削除できます。

Remove-FasUserCertificate -Address localhost

このコマンドは、FASサーバーからすべてのユーザー証明書を削除します。このコマンドには、削除される証明書のセットをフィルターするオプションがあります。

注記:

FASが内部ストレージから認証証明書またはユーザー証明書を削除すると、関連するキーペアも削除されます。

オフライン認証

- FAS認証証明書は、PowerShellを使用してオフラインで要求できます。これは、オンライン証明書署名要求を通じて認証証明書を発行することを証明機関に望まない組織に適しています。

-

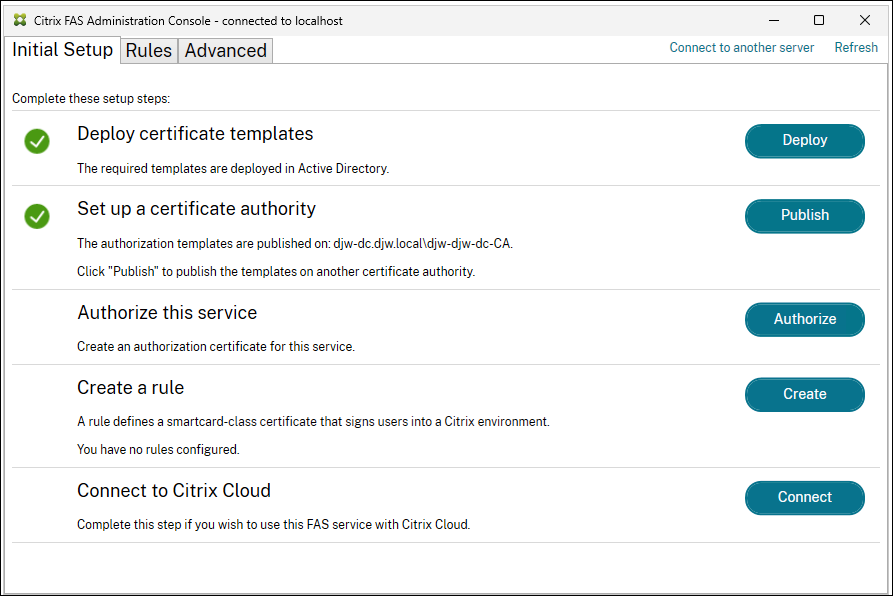

管理コンソールを使用してFASの初期構成を行う際に、最初の2つの手順のみを完了します: 証明書テンプレートの展開と証明機関のセットアップ。

-

FASサーバーで次のPowerShellコマンドレットをロードします。

Add-PSSnapin Citrix.Authentication.FederatedAuthenticationService.V1` <!--NeedCopy--> -

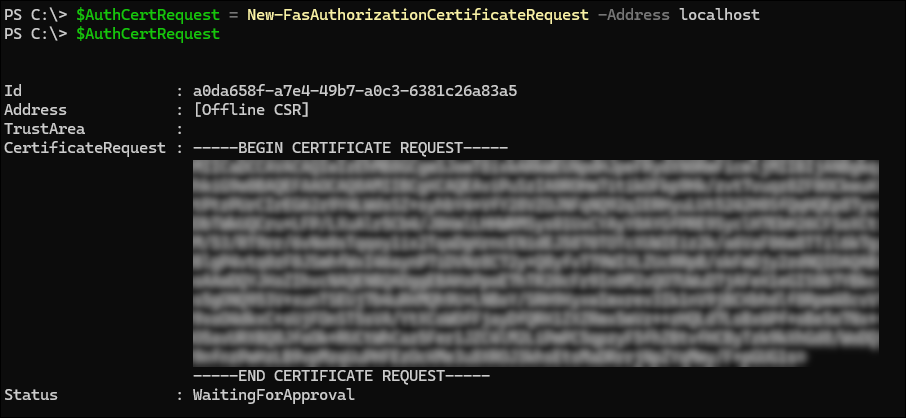

FASサーバーで次のPowerShellコマンドレットを入力して、キーペアを生成し、証明書署名要求を作成します。

$AuthCertRequest = New-FasAuthorizationCertificateRequest -Address localhost $AuthCertRequest <!--NeedCopy-->結果は次のとおりです。

注記:

生成されるキーペアのプロパティは、FAS認証キー構成によって決定されます。詳細については、「秘密キーの保護」を参照してください。

-

証明書要求をディスクにコピーします。

`$AuthCertRequest.CertificateRequest > c:\temp\authcert.csr <!--NeedCopy--> -

証明書要求ファイル(この例ではauthcert.csr)を証明機関に提示し、要求を承認して、証明書応答を取得します。

次の5つの手順は、Microsoft Enterprise証明機関を使用する場合に固有のものです。その他のCAについては、CAベンダーに問い合わせてサポートを受けてください。

-

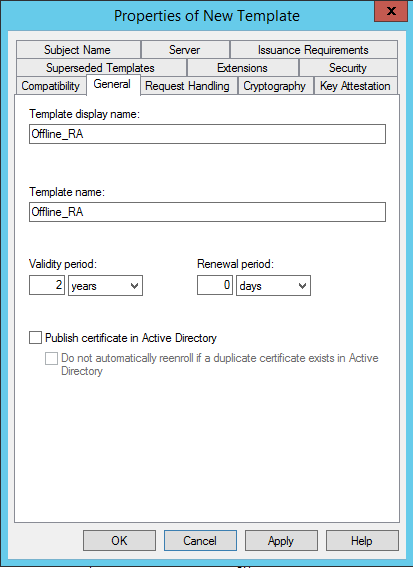

証明機関サーバーで、証明書テンプレートMMCスナップインを追加します。Citrix_RegistrationAuthority_ManualAuthorizationテンプレートを右クリックし、テンプレートの複製を選択します。全般タブを選択します。名前と有効期間を変更します。この例では、名前はOffline_RAで、有効期間は2年です。

-

証明機関サーバーで、証明機関MMCスナップインを追加します。証明書テンプレートを右クリックします。新規を選択し、発行する証明書テンプレートをクリックします。作成したテンプレートを選択します。

-

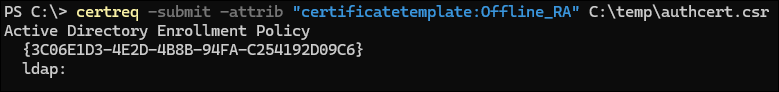

FASサーバーのPowerShellコマンドプロンプトに次のように入力して、証明書署名要求を証明機関に送信します。

certreq -submit -attrib "certificatetemplate:<certificate template from step 5a>" <certificate request file from step 4> <!--NeedCopy-->例:

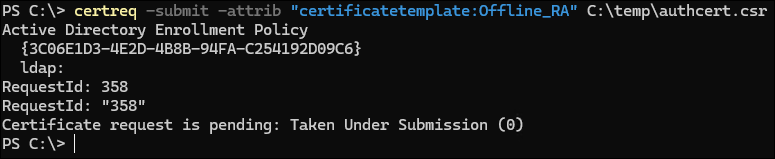

certreq -submit -attrib "certificatetemplate:Offline_RA" C:\temp\authcert.csr <!--NeedCopy-->前述のコマンドを実行すると、次の結果が得られます。

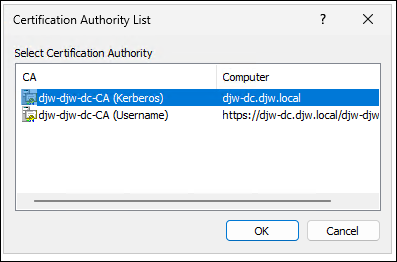

この時点で、証明機関リストウィンドウが表示される場合があります。この例の証明機関では、DCOM(上)とHTTP(下)の両方の登録が有効になっています。利用可能な場合はDCOMを選択し、OKをクリックします。

証明機関が指定されると、コマンドが完了し、RequestIDが表示されます。

-

証明機関サーバーで、証明機関MMCスナップインの保留中の要求をクリックします。要求IDを見つけます。次に、要求を右クリックし、発行を選択します。

-

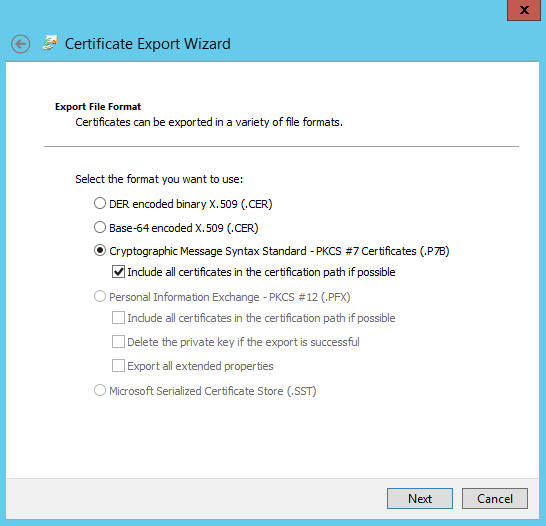

発行済み証明書ノードを選択します。発行された証明書を見つけます(要求IDが一致する必要があります)。証明書をダブルクリックして開きます。詳細タブを選択します。ファイルにコピーをクリックします。証明書のエクスポートウィザードが起動します。次へをクリックします。ファイル形式について次のオプションを選択します。

形式は暗号メッセージ構文標準 – PKCS #7 証明書 (.P7B)である必要があり、可能であれば、証明のパスにあるすべての証明書を含めるが選択されている必要があります。

-

-

エクスポートした証明書ファイルをFASサーバーにコピーします。

-

FASサーバーで次のPowerShellコマンドレットを入力して、登録機関証明書をFASサーバーにインポートします。

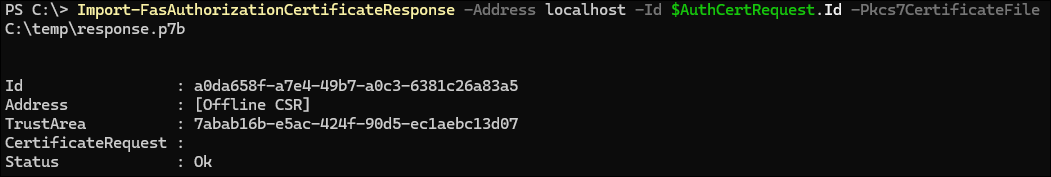

Import-FasAuthorizationCertificateResponse -Address localhost -Id $AuthCertRequest.Id -Pkcs7CertificateFile <Certificate file from step 6> <!--NeedCopy-->例:

Import-FasAuthorizationCertificateResponse -Address localhost -Id $AuthCertRequest.Id -Pkcs7CertificateFile C:\temp\response.p7b <!--NeedCopy-->このコマンドを実行すると、次の結果が得られます。

-

FAS管理コンソールを確認します。FASが認証済みであることが表示されているはずです。

注記:

このサービスを認証の手順の横に緑色のチェックマークが表示されます。

-

ルールを作成して構成を続行します。詳細については、「ルールの構成」を参照してください。