Windowsログオンの問題のトラブルシューティング

この記事では、ユーザーが証明書またはスマートカード、あるいはその両方を使用してログオンする際にWindowsが提供するログとエラーメッセージについて説明します。これらのログは、認証の失敗をトラブルシューティングするために使用できる情報を提供します。

-

証明書と公開鍵インフラストラクチャ

-

Windows Active Directoryは、ログオンするユーザーの証明書を管理するいくつかの証明書ストアを保持しています。

-

NTAuth証明書ストア: Windowsに認証するには、ユーザー証明書を直接発行する認証局(つまり、チェーンはサポートされていません)をNTAuthストアに配置する必要があります。これらの証明書を表示するには、certutilプログラムから次を入力します:

certutil –viewstore –enterprise NTAuth - ルートおよび中間証明書ストア: 通常、証明書ログオンシステムは単一の証明書しか提供できないため、チェーンが使用されている場合、すべての中間証明書ストアにはこれらの証明書が含まれている必要があります。ルート証明書は信頼されたルートストアに、最後から2番目の証明書はNTAuthストアに存在する必要があります。

- ログオン証明書拡張機能とグループポリシー: Windowsは、EKUおよびその他の証明書ポリシーの検証を強制するように構成できます。Microsoftのドキュメントを参照してください: https://docs.microsoft.com/en-us/previous-versions/windows/it-pro/windows-server-2008-R2-and-2008/ff404287(v=ws.10)。

| レジストリポリシー | 説明 |

|---|---|

| AllowCertificatesWithNoEKU | 無効にすると、証明書にはスマートカードログオン拡張キー使用法 (EKU) が含まれている必要があります。 |

-

AllowSignatureOnlyKeys 既定では、WindowsはRSA復号化を許可しない証明書の秘密鍵を除外します。このオプションはこのフィルターを上書きします。 AllowTimeInvalidCertificates 既定では、Windowsは期限切れの証明書を除外します。このオプションはこのフィルターを上書きします。 EnumerateECCCerts 楕円曲線認証を有効にします。 X509HintsNeeded 証明書に一意のユーザープリンシパル名 (UPN) が含まれていない場合、または曖昧な場合、このオプションを使用すると、ユーザーはWindowsログオンアカウントを手動で指定できます。 UseCachedCRLOnlyAnd, IgnoreRevocationUnknownErrors 失効チェックを無効にします(ドメインコントローラーで設定)。 - ドメインコントローラー証明書: Kerberos接続を認証するには、すべてのサーバーに適切な「ドメインコントローラー」証明書が必要です。これらは、「ローカルコンピューター証明書個人ストア」MMCスナップインメニューを使用して要求できます。

UPN名と証明書マッピング

ユーザー証明書には、サブジェクト代替名拡張機能に一意のユーザープリンシパル名 (UPN) を含めることをお勧めします。

Active DirectoryにおけるUPN名

既定では、Active Directoryのすべてのユーザーは、<samUsername>@<domainNetBios> および <samUsername>@<domainFQDN> のパターンに基づいた暗黙的なUPNを持っています。利用可能なドメインとFQDNは、フォレストのRootDSEエントリに含まれています。単一のドメインは、RootDSEに複数のFQDNアドレスを登録できます。

また、Active Directoryのすべてのユーザーは、明示的なUPNとaltUserPrincipalNamesを持っています。これらは、ユーザーのUPNを指定するLDAPエントリです。

UPNでユーザーを検索する場合、Windowsはまず現在のドメイン(UPNを検索するプロセスのIDに基づく)で明示的なUPNを検索し、次に代替UPNを検索します。一致するものがない場合、暗黙的なUPNを検索します。これはフォレスト内の異なるドメインに解決される可能性があります。

証明書マッピングサービス

証明書に明示的なUPNが含まれていない場合、Active Directoryには、各使用のために正確な公開証明書を「x509certificate」属性に保存するオプションがあります。そのような証明書をユーザーに解決するために、コンピューターはこの属性を直接クエリできます(既定では単一ドメイン内)。

ユーザーがユーザーアカウントを指定するオプションが提供されており、これによりこの検索が高速化され、この機能をクロスドメイン環境でも使用できるようになります。

フォレスト内に複数のドメインがあり、ユーザーがドメインを明示的に指定しない場合、Active DirectoryのrootDSEは証明書マッピングサービスの場所を指定します。これはグローバルカタログマシンにあり、フォレスト内のすべてのx509certificate属性のキャッシュされたビューを持っています。このコンピューターは、証明書のみに基づいて、任意のドメイン内のユーザーアカウントを効率的に見つけるために使用できます。

ログオンドメインコントローラーの選択制御

複数のドメインコントローラーを含む環境では、認証に使用されるドメインコントローラーを確認し、制限することが有用です。これにより、ログを有効にして取得できます。

ドメインコントローラーの選択を制御

Windowsが特定のWindowsドメインコントローラーをログオンに使用するように強制するには、lmhostsファイル(\Windows\System32\drivers\etc\lmhosts)を構成することで、Windowsマシンが使用するドメインコントローラーのリストを明示的に設定できます。

通常、その場所には「lmhosts.sam」という名前のサンプルファイルがあります。単に次の行を含めます。

1.2.3.4 dcnetbiosname #PRE #DOM:mydomai

ここで、「1.2.3.4」はmydomainドメイン内のdcnetbiosnameという名前のドメインコントローラーのIPアドレスです。

再起動後、Windowsマシンはその情報を使用してmydomainにログオンします。デバッグが完了したら、この構成を元に戻す必要があります。

使用中のドメインコントローラーの特定

ログオン時に、Windowsはユーザーをログオンさせたドメインコントローラーを含むMSDOS環境変数を設定します。これを確認するには、コマンドプロンプトをコマンド **echo %LOGONSERVER%** で起動します。

認証に関連するログは、このコマンドによって返されるコンピューターに保存されます。

アカウント監査イベントの有効化

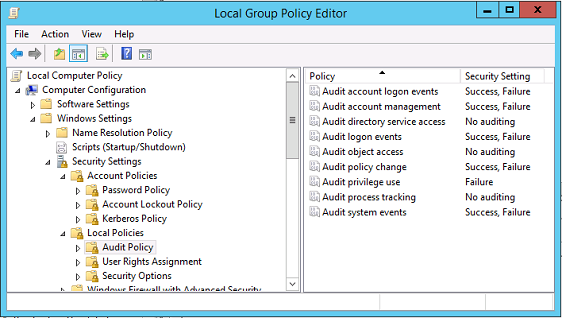

デフォルトでは、Windowsドメインコントローラーは完全なアカウント監査ログを有効にしません。これは、グループポリシーエディターのセキュリティ設定にある監査ポリシーを通じて制御できます。グループポリシーエディターを開くには、ドメインコントローラーで gpedit.msc を実行します。監査ポリシーが有効になると、ドメインコントローラーはセキュリティログに追加のイベントログ情報を生成します。

証明書検証ログ

証明書の有効性確認

- スマートカード証明書がDER証明書としてエクスポートされている場合(秘密鍵は不要)、コマンド `certutil –verify user.cer` を使用して検証できます。

- ### CAPIログの有効化

ドメインコントローラーおよびユーザーのマシンで、イベントビューアーを開き、Microsoft/Windows/CAPI2/Operational Logs のログを有効にします。

-

ドメインコントローラーとVDAマシンで、イベントビューアーを開き、アプリケーションとサービスログ > Microsoft > Windows > CAPI2 > Operational に移動します。Operational を右クリックし、ログの有効化 を選択します。

-

さらに、HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\crypt32 にあるレジストリ値を使用してCAPIログを微調整します。以下の値はデフォルトでは存在しません。これらを作成する必要があります。デフォルトのCAPI2ログ設定に戻したい場合は、これらの値を削除してください。

| 値 | 説明 |

|---|---|

| DiagLevel (DWORD) | 詳細レベル (0~5) |

| DiagMatchAnyMask (QUADWORD) | イベントフィルター (すべてに 0xffffff を使用) |

| DiagProcessName (MULTI_SZ) | プロセス名でフィルター (例: LSASS.exe) |

CAPIログ

| メッセージ | 説明 |

|---|---|

| ビルドチェーン | LSAがCertGetCertificateChainを呼び出しました (結果を含む) |

| 失効の検証 | LSAがCertVerifyRevocationを呼び出しました (結果を含む) |

| X509オブジェクト | 詳細モードでは、証明書と証明書失効リスト (CRL) がAppData\LocalLow\Microsoft\X509Objectsにダンプされます |

| チェーンポリシーの検証 | LSAがCertVerifyChainPolicyを呼び出しました (パラメーターを含む) |

エラーメッセージ

| エラーコード | 説明 |

|---|---|

| 信頼されていない証明書 | コンピューターの中間証明書ストアおよび信頼されたルート証明書ストアの証明書を使用して、スマートカード証明書を構築できませんでした。 |

| 証明書失効チェックエラー | 証明書CRL配布ポイントで指定されたアドレスから、スマートカードのCRLをダウンロードできませんでした。失効チェックが義務付けられている場合、これによりログオンが失敗します。証明書と公開鍵インフラストラクチャセクションを参照してください。 |

| 証明書使用エラー | 証明書はログオンに適していません。たとえば、サーバー証明書または署名証明書である可能性があります。 |

Kerberosログ

Kerberosログを有効にするには、ドメインコントローラーとエンドユーザーマシンで、以下のレジストリ値を作成します。

| ハイブ | 値の名前 | 値 [DWORD] |

|---|---|---|

| CurrentControlSet\Control\Lsa\Kerberos\Parameters | LogLevel | 0x1 |

| CurrentControlSet\Control\Lsa\Kerberos\Parameters | KerbDebuglevel | 0xffffffff |

| CurrentControlSet\Services\Kdc | KdcDebugLevel | 0x1 |

| CurrentControlSet\Services\Kdc | KdcExtraLogLevel | 0x1f |

Kerberosログはシステムイベントログに出力されます。

- 信頼されていない証明書などのメッセージは、診断が容易である必要があります。

- 2つのエラーコードは情報提供であり、安全に無視できます。

- KDC_ERR_PREAUTH_REQUIRED (古いドメインコントローラーとの下位互換性のために使用されます)

- 不明なエラー 0x4b

ドメインコントローラーとワークステーションのログ

このセクションでは、ユーザーが証明書でログオンしたときにドメインコントローラーとワークステーションで予想されるログエントリについて説明します。

- ドメインコントローラーCAPI2ログ

- ドメインコントローラーセキュリティログ

- Virtual Delivery Agent (VDA) セキュリティログ

- VDA CAPIログ

- VDAシステムログ

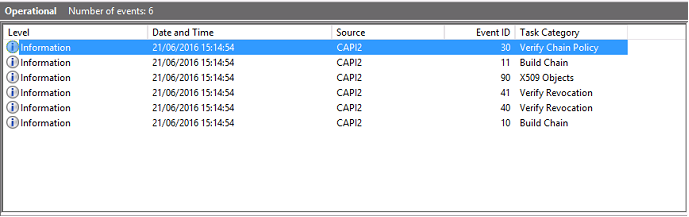

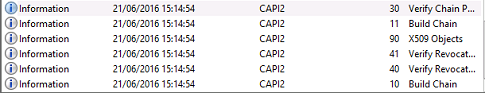

ドメインコントローラーCAPI2ログ

ログオン中に、ドメインコントローラーは呼び出し元の証明書を検証し、以下の形式で一連のログエントリを生成します。

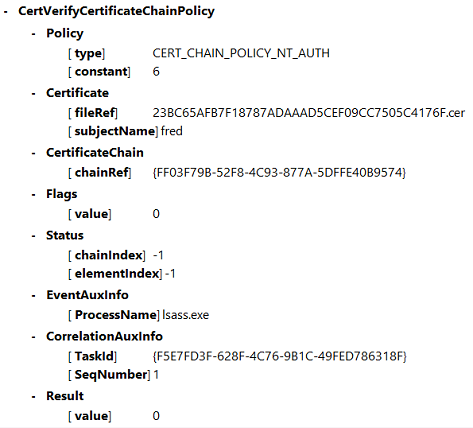

最終的なイベントログメッセージは、ドメインコントローラー上のlsass.exeがVDAによって提供された証明書に基づいてチェーンを構築し、その有効性(失効を含む)を検証していることを示しています。結果は「ERROR_SUCCESS」として返されます。

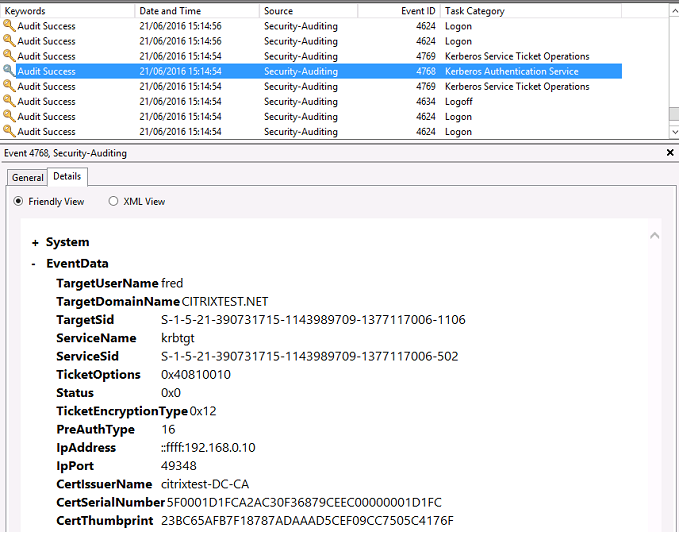

ドメインコントローラーのセキュリティログ

ドメインコントローラーはログオンイベントのシーケンスを示しており、主要なイベントは4768で、証明書がKerberosチケット許可チケット(krbtgt)の発行に使用されます。

これより前のメッセージは、サーバーのマシンアカウントがドメインコントローラーに対して認証を行っていることを示します。これに続くメッセージは、新しいkrbtgtに属するユーザーアカウントがドメインコントローラーに対して認証を行うために使用されていることを示します。

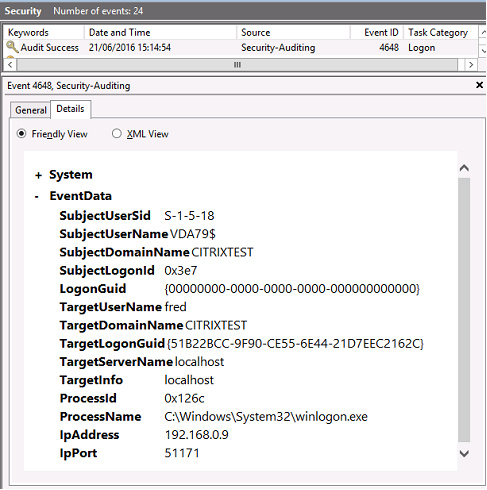

VDAのセキュリティログ

ログオンイベントに対応するVDAのセキュリティ監査ログは、winlogon.exeから発生するイベントID 4648のエントリです。

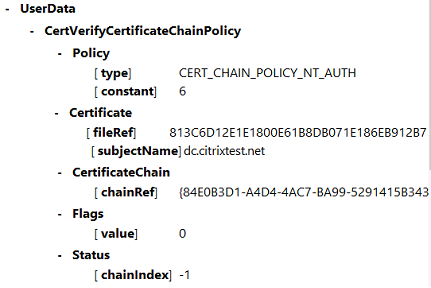

VDAのCAPIログ

このVDA CAPIログの例は、lsass.exeからの単一のチェーン構築と検証シーケンスを示しており、ドメインコントローラー証明書(dc.citrixtest.net)を検証しています。

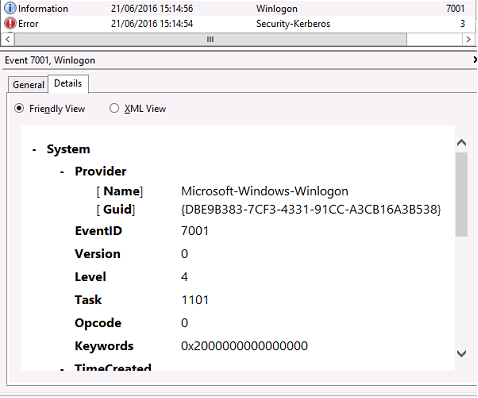

VDAのシステムログ

Kerberosログが有効になっている場合、システムログにはエラーKDC_ERR_PREAUTH_REQUIRED(無視できます)と、Kerberosログオンが成功したことを示すWindowsログオンからのエントリが表示されます。

Windowsイベントログを使用したFASの監視

すべてのFASイベントは、Windowsのアプリケーションイベントログに書き込まれます。System Center Operations Manager (SCOM)などの製品を使用して、ここで説明されているプロセスとイベントを使用し、FASサービスの正常性を監視できます。

FASサービス稼働状況

FASサービスが稼働しているかどうかを確認するには、Citrix.Authentication.FederatedAuthenticationService.exeプロセスを監視します。

このセクションでは、FASサービスを監視するための最も重要なイベントのみを説明します。FASイベントコードの完全なリストについては、「FASイベントログ」を参照してください。

FASヘルスイベント

以下のイベントは、FASサービスが正常であるかどうかを示します。

イベントソースは Citrix.Authentication.FederatedAuthenticationService です。

| イベント | イベントテキスト | 説明 | 注 |

|---|---|---|---|

| [S003] | 管理者 [{0}] がメンテナンスモードを [{1}] に設定 | FASサービスがメンテナンスモードに移行したか、メンテナンスモードから解除されました。 | メンテナンスモード中は、FASサーバーはシングルサインオンに使用できません。 |

| [S022] | 管理者 [{0}] がメンテナンスモードをオフに設定 | FASサービスがメンテナンスモードから解除されました。 | FAS 10.7 / Citrix Virtual Apps and Desktops 2109以降で利用可能です。 |

| [S023] | 管理者 [{0}] がメンテナンスモードをオンに設定 | FASサービスがメンテナンスモードに移行しました。 | FAS 10.7 / Citrix Virtual Apps and Desktops 2109以降で利用可能です。 |

| [S123] | いずれかのCAで証明書の発行に失敗しました [upn: {0} role: {1}] [例外: {2}] | このイベントは、FASが構成されているCAのいずれもユーザー証明書を正常に発行できなかった場合に、[S124]の後に発生します。そのユーザーのシングルサインオンは失敗します。 | このイベントは、構成されているすべてのCAが機能していないことを示します。FASがHSMを使用するように構成されている場合、HSMが機能していない可能性も示します。 |

| [S124] | [証明機関: {2}] で [upn: {0} role: {1}] の証明書の発行に失敗しました [例外: {3}] | FASが指定されたCAからユーザー証明書を要求しようとしたときに失敗が発生しました。FASが複数のCAで構成されている場合、FASは別のCAで要求を試行します。 | このイベントは、CAが機能していないか、連絡できないことを示している可能性があります。FASがHSMを使用するように構成されている場合、HSMが機能していない可能性も示します。例外は、問題の原因を特定するのに役立ちます。 |

| [S413] | 認証証明書の有効期限が間もなく切れます(残り{0}日)。証明書の詳細: {1} | このイベントは、FAS認証証明書の有効期限が近づいているときに定期的に生成されます。デフォルトでは、認証証明書の有効期限が30日以内である場合、毎日イベントが生成されます。 | デフォルト設定は、Set-FasRaCertificateMonitor コマンドレットを使用して調整できます。「PowerShellコマンドレット」を参照してください。 |

| [S414] | 認証証明書の有効期限が切れました。証明書の詳細: {0} | このイベントは、FAS認証証明書の有効期限が切れたときに定期的に生成されます。デフォルトでは、毎日イベントが生成されます。 | 有効期限が切れると、FASは新しいユーザー証明書を生成できなくなり、シングルサインオンが失敗し始めます。 |

クラウド接続FASイベント

Citrix Cloud™でFASを使用している場合、以下のイベントはFASサービスが正常であるかどうかを示します。

イベントソースは Citrix.Fas.Cloud です。

| イベント | イベントテキスト | 説明 | 注 |

|---|---|---|---|

| [S012] | FASサービスはCitrix Cloudからのシングルサインオンに利用可能です | このイベントは、Workspace(つまりCitrix Cloud)からのシングルサインオンが機能しているはずであることを示します。 | このイベントを発行する前に、FASは(1)構成されていること、(2)メンテナンスモードではないこと、および(3)Citrix Cloudに接続されていることを確認します。 |

| [S013] | FASサービスはCitrix Cloudからのシングルサインオンに利用できません。[{0}] 詳細については、管理コンソールで確認できます。 | このイベントは、FASがWorkspace(つまりCitrix Cloud)からのシングルサインオンを提供できないことを示します。メッセージには、シングルサインオンが機能しない理由が含まれています。 | FASはCitrix Cloudへの永続的な接続を維持します。この接続は、ネットワークの不具合やプロキシサーバーの接続ライフタイムポリシーなど、さまざまな理由で時折終了する場合があります。この場合、イベントテキストには「Service is not connected to the cloud」と表示されます。これは通常の動作であり、FASはCitrix Cloudへの接続を直ちに再確立しようとします。 |

セキュリティイベント

以下のイベントは、不正なエンティティがFASを使用しようとしたことを示します。

イベントソースは Citrix.Authentication.FederatedAuthenticationService です。

| イベント | イベントテキスト | 説明 |

|---|---|---|

| [S001] | アクセス拒否: ユーザー [{0}] はAdministratorsグループのメンバーではありません | FASの構成を表示または変更しようとしましたが、呼び出し元はFAS管理者ではありませんでした。 |

| [S002] | アクセス拒否: ユーザー [{0}] はロール [{1}] の管理者ではありません | FASルールの構成を表示または変更しようとしましたが、呼び出し元はFAS管理者ではありませんでした。 |

| [S101] | サーバー [{0}] はロール [{1}] でIDをアサートする権限がありません | ユーザーIDをアサートしようとしましたが、呼び出し元にはその権限がありません。FASルール構成で許可されているStoreFront™サーバー(および該当する場合はWorkspace)のみがユーザーIDをアサートできます。 |

| [S104] | サーバー [{0}] がUPN [{1}] のアサートに失敗しました(UPNはルール [{2}] で許可されていません) | ユーザーIDをアサートしようとしましたが、FASルール構成によりそのユーザーアカウントは許可されていません。 |

| [S205] | 証明書利用者アクセス拒否 - 呼び出し元アカウント [{0}] はルール [{1}] の許可された証明書利用者ではありません | VDAがFASでシングルサインオンを実行しようとしましたが、FASルール構成によりそのVDAは許可されていません。 |

FASイベントログ

以下の表は、FASによって生成されるイベントログエントリを一覧表示します。

管理イベント [Federated Authentication Service]

[イベントソース: Citrix.Authentication.FederatedAuthenticationService]

これらのイベントは、FASサーバーの構成変更に応じてログに記録されます。

| ログコード |

|---|

| [S001] アクセス拒否: ユーザー [{0}] は管理者グループのメンバーではありません |

| [S002] アクセス拒否: ユーザー [{0}] はロール [{1}] の管理者ではありません |

| [S003] 管理者 [{0}] がメンテナンスモードを [{1}] に設定しています |

| [S004] 管理者 [{0}] がテンプレート [{2} および {3}] を使用して CA [{1}] から認証証明書を要求しています |

| [S005] 管理者 [{0}] が FAS 認証を削除しています [RA 証明書 ID: {1}] |

| [S006] 管理者 [{0}] が証明書定義 [{1}] を作成しています |

| [S007] 管理者 [{0}] が証明書定義 [{1}] を更新しています |

| [S008] 管理者 [{0}] が証明書定義 [{1}] を削除しています |

| [S009] 管理者 [{0}] がルール [{1}] を作成しています |

| [S010] 管理者 [{0}] がルール [{1}] を更新しています |

| [S011] 管理者 [{0}] がルール [{1}] を削除しています |

| [S012] 管理者 [{0}] が証明書を作成しています [UPN: {1} SID: {2} ルール: {3} 証明書定義: {4} セキュリティコンテキスト: {5}] |

| [S013] 管理者 [{0}] が証明書を削除しています [UPN: {1} ロール: {2} 証明書定義: {3} セキュリティコンテキスト: {4}] |

| [S015] 管理者 [{0}] が証明書要求を作成しています [TPM: {1}] |

| [S016] 管理者 [{0}] が認証証明書をインポートしています [参照: {1}] |

| [S022] 管理者 [{0}] がメンテナンスモードをオフに設定しています |

| [S023] 管理者 [{0}] がメンテナンスモードをオンに設定しています |

| [S024] 管理者 [{0}] がシステムヘルスモニターを設定しています |

| [S025] 管理者 [{0}] がシステムヘルスモニターを設定しています |

| [S026] 管理者 [{0}] が RA 証明書モニターを設定しています |

| [S027] 管理者 [{0}] が RA 証明書モニターをリセットしています |

| [S028] 管理者 [{0}] が [{1}] 証明書のキー構成を [{2}] に設定しています |

| [S029] 管理者 [{0}] が [{1}] 証明書のキー構成をデフォルト値 [{2}] にリセットしています |

| [S030] 管理者 [{0}] がサービスプロパティを [{1}] に設定しています |

| [S031] 管理者 [{0}] が CA の認証を解除しています [RA 証明書 ID: {1}] |

| [S050] 管理者 [{0}] がクラウド構成を作成しています: [{1}] |

| [S051] 管理者 [{0}] がクラウド構成を更新しています: [{1}] |

| [S052] 管理者 [{0}] がクラウド構成を削除しています |

| [S060] 管理者 [{0}] がクラウド登録を要求しています。インスタンス: {1} |

| [S060] 管理者 [{0}] がダイレクトトラストクラウド登録を要求しています。インスタンス: {1} CloudServiceUrlFormat: {2} |

| [S061] 管理者 [{0}] がクラウド登録を完了しています。リソースの場所: {1}、ルール名: {2} |

| [S062] 管理者 [{0}] がクラウド登録を完了しました。リソースの場所: {1} ({2})、ルール名: {3}、顧客: {4} ({5}) |

| [S063] クラウド登録中に KRS エラーが発生しました。例外は {0} でした |

| [S064] クラウド登録中に不明なエラーが発生しました。例外は {0} でした |

| [S065] 管理者 [{0}] がダイレクトトラストクラウド登録を要求しています。インスタンス: {1} CloudServiceUrlFormat: {2} |

| ログコード |

| [S401] 構成アップグレードを実行中 - [バージョン {0} からバージョン {1} へ] |

| [S402] エラー: Citrix Federated Authentication Service はネットワークサービスとして実行する必要があります [現在実行中のユーザー: {0}] |

| [S404] Citrix Federated Authentication Service データベースを強制的に消去しています |

| [S405] レジストリからデータベースへのデータ移行中にエラーが発生しました: [{0}] |

| [S406] レジストリからデータベースへのデータ移行が完了しました (注: ユーザー証明書は移行されません) |

| [S407] データベースが既に存在するため、レジストリベースのデータはデータベースに移行されませんでした |

| [S408] 構成をダウングレードできません - [バージョン {0} からバージョン {1} へ] |

| [S409] ThreadPool 構成に成功しました - MinThreads が [ワーカー: {0} 完了: {1}] から [ワーカー: {2} 完了: {3}] に調整されました |

| [S410] ThreadPool 構成に失敗しました - MinThreads を [ワーカー: {0} 完了: {1}] から [ワーカー: {2} 完了: {3}] に調整できませんでした。これは FAS サーバーのスケーラビリティに影響を与える可能性があります |

| [S411] FAS サービスの開始中にエラーが発生しました: [{0}] |

| [S412] 構成アップグレードが完了しました - [バージョン {0} からバージョン {1} へ] |

| [S413] 認証証明書の有効期限が間もなく切れます (残り {0} 日)。証明書の詳細: {1} |

| [S414] 認証証明書の有効期限が切れました。証明書の詳細: {0} |

| [S415] 認証証明書のチェックが完了しました。{0} 件の問題がログに記録されました。次回のチェックは {1} に予定されています |

ID アサーションの作成 [Federated Authentication Service]

[イベントソース: Citrix.Authentication.FederatedAuthenticationService]

これらのイベントは、信頼されたサーバーがユーザーログオンをアサートする際に、FASサーバーで実行時にログに記録されます。

| ログコード |

|---|

| [S101] サーバー [{0}] はロール [{1}] で ID をアサートする権限がありません |

| [S102] サーバー [{0}] は UPN [{1}] のアサートに失敗しました (例外: {2}{3}) |

| [S103] サーバー [{0}] は UPN [{1}] SID {2} を要求しましたが、ルックアップは SID {3} を返しました |

| [S104] サーバー [{0}] は UPN [{1}] のアサートに失敗しました (UPN はルール [{2}] で許可されていません) |

| [S105] サーバー [{0}] が ID アサーションを発行しました [UPN: {1}、ロール {2}、セキュリティコンテキスト: [{3}]] |

| [S120] 証明書を発行しています [UPN: {0} ロール: {1} セキュリティコンテキスト: [{2}]] |

| [S121] 証明書が [UPN: {0} ロール: {1}] に [証明機関: {2}] によって発行されました |

| [S122] 警告: サーバーが過負荷です [UPN: {0} ロール: {1}][1 分あたりの要求数 {2}]。 |

| [S123] [UPN: {0} ロール: {1}] の証明書をいずれの CA でも発行できませんでした [例外: {2}] |

| [S124] [UPN: {0} ロール: {1}] の証明書を [証明機関: {2}] で発行できませんでした [例外: {3}] |

| [S125] 保留中の証明書要求が完了するまで {0} 秒間待機しましたが、呼び出しがタイムアウトしました [UPN: {1} ロール: {2} セキュリティコンテキスト: [{3}]] |

| [S126] サーバー [{0}] が未定義のルール [{1}] を使用して ID をアサートしようとしました |

| [S127] サーバーがメンテナンスモードであるため、FAS は [UPN: {0} ロール: {1} 定義: {2}] の証明書を要求できませんでした。メンテナンスモード中に動作を変更するには、PowerShell コマンドレット Set-FasServer を使用してください |

証明書利用者としての動作 [Federated Authentication Service]

[イベントソース: Citrix.Authentication.FederatedAuthenticationService]

これらのイベントは、VDA がユーザーをログオンする際に、FASサーバーで実行時にログに記録されます。

| ログコード |

|---|

| [S201] 依拠当事者 [{0}] はパスワードへのアクセス権がありません。 |

| [S202] 依拠当事者 [{0}] は証明書へのアクセス権がありません。 |

| [S203] 依拠当事者 [{0}] はログオンプロバイダーへのアクセス権がありません。 |

| [S204] 依拠当事者 [{0}] は、[UPN: {1}] のログオンプロバイダーに、ロール: [{2}]、操作: [{3}] で、[{4}] によって承認されてアクセスしています。 |

| [S205] 依拠当事者のアクセスが拒否されました - 呼び出し元アカウント [{0}] は、ルール [{1}] で許可されている依拠当事者ではありません。 |

| [S206] 呼び出し元アカウント [{0}] は依拠当事者ではありません。 |

| [S208] 秘密鍵操作が失敗しました [操作: {0} UPN: {1} ロール: {2} 証明書定義: {3} エラー: {4} {5}]。 |

| [S209] キャッシュされた証明書が見つかりません。 [呼び出し元: {0}] [UPN: {1}] [ロール: {2}] [証明書定義: {3}] [操作: {4}] |

セッション内証明書サーバー [フェデレーション認証サービス]

[イベントソース: Citrix.Authentication.FederatedAuthenticationService]

ユーザーがセッション内証明書を使用すると、これらのイベントはFASサーバーにログ記録されます。

-

ログコード -

[S301] アクセスが拒否されました: ユーザー [{0}] は仮想スマートカードへのアクセス権がありません。 [S302] ユーザー [{0}] は不明な仮想スマートカードを要求しました [サムプリント: {1}]。 [S303] アクセスが拒否されました: ユーザー [{0}] は仮想スマートカードと一致しません [UPN: {1}]。 [S304] ユーザー [{0}] がコンピューター [{2}] でプログラム [{1}] を実行し、秘密鍵操作 [{6}] のために仮想スマートカード [UPN: {3} ロール: {4} サムプリント: {5}] を使用しています。 [S305] 秘密鍵操作が失敗しました [操作: {0}] [UPN: {1} ロール: {2} コンテナー名: {3} エラー: {4} {5}]。

FASアサーションプラグイン [フェデレーション認証サービス]

-

[イベントソース: Citrix.Authentication.FederatedAuthenticationService]

-

これらのイベントはFASアサーションプラグインによってログに記録されます。

-

ログコード [S500] FASアサーションプラグインが構成されていません [S501] 構成されたFASアサーションプラグインをロードできませんでした [例外: {0}] [S502] FASアサーションプラグインがロードされました [プラグインID: {0}] [アセンブリ: {1}] [場所: {2}] [S503] サーバー [{0}] がUPN [{1}] のアサートに失敗しました (ログオン証拠が提供されましたが、プラグイン [{2}] はそれをサポートしていません) [S504] サーバー [{0}] がUPN [{1}] のアサートに失敗しました (ログオン証拠が提供されましたが、構成されたFASプラグインがありません) [S505] サーバー [{0}] がUPN [{1}] のアサートに失敗しました (プラグイン [{2}] がステータス [{3}] とメッセージ [{4}] でログオン証拠を拒否しました) [S506] プラグイン [{0}] がサーバー [{1}] からのUPN [{2}] のログオン証拠をメッセージ [{3}] で受け入れました [S507] サーバー [{0}] がUPN [{1}] のアサートに失敗しました (プラグイン [{2}] がメソッド [{4}] の実行中に例外 [{3}] をスローしました) [S507] サーバー [{0}] がUPN [{1}] のアサートに失敗しました (プラグイン [{2}] が例外 [{3}] をスローしました) [S508] サーバー [{0}] がUPN [{1}] のアサートに失敗しました (アクセス処分が提供されましたが、プラグイン [{2}] はそれをサポートしていません) [S509] サーバー [{0}] がUPN [{1}] のアサートに失敗しました (アクセス処分が提供されましたが、構成されたFASプラグインがありません) [S510] サーバー [{0}] がUPN [{1}] のアサートに失敗しました (アクセス処分がプラグイン [{2}] によって無効と見なされました)

Workspace対応FAS [Federated Authentication Service]

[イベントソース: Citrix.Fas.Cloud]

これらのイベントは、FASがWorkspaceで使用されるときにログに記録されます。

| ログコード |

|---|

| [S001] Citrix Cloud認証キーをローテーションしました [FAS ID: {0}] [古いキーID: {1}] [新しいキーID: {2}] |

| [S002] クラウドサポートモジュールが起動しています。FasHubクラウドサービスURL: {0} |

| [S003] FASがクラウドに登録されました [FAS ID: {0}] [トランザクションID: {1}] |

| [S004] FASのクラウドへの登録に失敗しました [FAS ID: {0}] [トランザクションID: {1}] [例外: {2}] |

| [S005] FASが現在の構成をクラウドに送信しました [FAS ID: {0}] [トランザクションID: {1}] |

| [S006] FASの現在の構成のクラウドへの送信に失敗しました [FAS ID: {0}] [トランザクションID: {1}] [例外: {2}] |

| [S007] FASがクラウドから登録解除されました [FAS ID: {0}] [トランザクションID: {1}] |

| [S009] FASのクラウドからの登録解除に失敗しました [FAS ID: {0}] [トランザクションID: {1}] [例外: {2}] |

| [S010] FASサービスがクラウドメッセージングURLに接続されています: {0} |

| [S011] FASサービスはクラウドに接続されていません |

| [S012] FASサービスはCitrix Cloudからのシングルサインオンに利用可能です |

| [S013] FASサービスはCitrix Cloudからのシングルサインオンに利用できません。[{0}] 詳細については、管理コンソールで確認できます |

[S014] クラウドサービス <service name> への呼び出しに失敗しました [FAS ID: {0}] [トランザクションID: {1}] [例外: {2}] |

| [S015] 発信元が許可されていないため、Citrix Cloudからのメッセージがブロックされました [メッセージID {0}] [トランザクションID {1}] [発信元 {2}] |

[S016] クラウドサービス <service name> への呼び出しが成功しました [FAS ID: {0}] [トランザクションID: {1}] |

| [S019] FASがクラウドから構成をダウンロードしました [FAS ID: {0}] [トランザクションID: {1}] |

| [S020] FASのクラウドからの構成のダウンロードに失敗しました [FAS ID: {0}] [トランザクションID: {1}] [例外: {2}] |

| [S021] クラウドサポートモジュールの起動に失敗しました。例外: {0} |

| [S022] クラウドサポートモジュールが停止しています |

| [S023] Citrix Cloud認証キーのローテーションに失敗しました [FAS ID: {0}] [現在のキーID: {1}] [新しいキーID: {2}] [クラウド内のキー: {3}] |

| [S024] Citrix Cloud認証キーのローテーションを開始しています [FAS ID: {0}] [現在のキーID: {1}] [新しいキーID: {2}] |

| [S025] このサービスの認証キーはCitrix Cloudに存在します [現在のキー: {0}] [クラウド内のキー: {1}] |

| [S026] このサービスの認証キーはCitrix Cloudに存在しません [現在のキー: {0}] [クラウド内のキー: {1}] |

| [S027] Citrix Cloud認証キーのストレージ形式をアップグレードしました [FAS ID: {0}] |

| [S028] FASが現在のテレメトリをクラウドに送信しました [FAS ID: {0}] [トランザクションID: {1}] |

| [S029] FASの現在のテレメトリのクラウドへの送信に失敗しました [FAS ID: {0}] [トランザクションID: {1}] [例外: {2}] |

ログオン [VDA]

[イベントソース: Citrix.Authentication.IdentityAssertion]

これらのイベントは、ログオン段階中にVDAにログ記録されます。

| ログコード |

|---|

| [S101] IDアサーションログオンに失敗しました。認識されないフェデレーション認証サービスGPOインデックス [インデックス: {0}] [レジストリ名: {1}] |

| [S102] IDアサーションログオンに失敗しました。{0} のSIDルックアップに失敗しました [例外: {1}{2}] |

| [S103] IDアサーションログオンに失敗しました。ユーザー {0} のSIDは {1} ですが、予期されるSIDは {2} です |

| [S104] IDアサーションログオンに失敗しました。{0} への呼び出しが返されました [エラー: {1} {2}] |

| [S105] IDアサーションログオン。ログオン中 [ユーザー名: {0} ドメイン: {1}] |

| [S106] IDアサーションログオン。\n\nフェデレーション認証サービス: {0}\n\nログオン中 [証明書: {1}] |

| [S107] IDアサーションログオンに失敗しました [例外: {0}{1}] |

| [S108] IDアサーションサブシステム。ACCESS_DENIED [呼び出し元: {0}] |

セッション内証明書 [VDA]

[イベントソース: Citrix.Authentication.IdentityAssertion]

これらのイベントは、ユーザーがセッション内証明書の使用を試行したときにVDAにログ記録されます。

| ログコード |

|---|

| [S201] 仮想スマートカードアクセスが [{0}] によって承認されました [PID: {1} プログラム名: {2}証明書サムプリント: {3}] |

| [S203] 仮想スマートカードサブシステム。アクセス拒否 [呼び出し元: {0}、セッション {1}] |

| [S204] 仮想スマートカードサブシステム。スマートカードサポートが無効になっています |

証明書要求とキーペアの生成 [Federated Authentication Service]

[イベントソース: Citrix.Fas.PkiCore]

これらのイベントは、FASサーバーが低レベルの暗号化操作を実行したときにログに記録されます。

| ログコード |

|---|

| [S001] TrustArea::TrustArea: 証明書をインストールしました [TrustArea: {0} 証明書 {1}TrustAreaJoinParameters {2}] |

| [S014] Pkcs10Request::Create: PKCS10要求を作成しました [識別名: {0}] [理由: {1}] |

| [S016] PrivateKey::Create [識別子: {0}] [マシンワイド: {1}] [プロバイダー: {2}] [プロバイダータイプ: {3}] [楕円曲線: {4}] [キー長: {5}] [エクスポート可能: {6}] [作成理由: {7}] |

| [S017] PrivateKey::Delete [プロバイダー: {0}] [識別子 {1}] [ツイン: {2}] |

| [S018] PrivateKey::Createに失敗しました [識別子: {0}] [マシンワイド: {1}] [プロバイダー: {2}] [プロバイダータイプ: {3}] [楕円曲線: {4}] [キー長: {5}] [エクスポート可能: {6}] [作成理由: {7}] [例外: {8}] |

| ログコード |

| [S104] FASはCA {0} から認証証明書を受信しました |

| [S105] MicrosoftCertificateAuthority::SubmitCertificateRequest エラー応答の送信 [{0}] |

| [S106] MicrosoftCertificateAuthority::SubmitCertificateRequest 発行済み証明書 [{0}] |

| [S112] MicrosoftCertificateAuthority::SubmitCertificateRequest - 承認待ち [CR_DISP_UNDER_SUBMISSION] [参照: {0}] |

エンドユーザーエラーメッセージ

このセクションでは、Windowsログオンページに表示される一般的なエラーメッセージを一覧表示します。

| 表示されるエラーメッセージ | 説明と参照 |

|---|---|

| 無効なユーザー名またはパスワード | コンピューターは有効な証明書と秘密キーを持っていると認識していますが、Kerberosドメインコントローラーが接続を拒否しました。この記事の「Kerberosログ」セクションを参照してください。 |

| システムにログオンできませんでした。資格情報を検証できませんでした。 / 要求はサポートされていません | ドメインコントローラーに接続できないか、ドメインコントローラーがスマートカード認証をサポートする証明書で構成されていません。「Kerberos認証」、「ドメインコントローラー認証」、または「ドメインコントローラー」証明書をドメインコントローラーに登録してください。既存の証明書が有効に見える場合でも、これを試す価値はあります。 |

| システムにログオンできませんでした。認証に使用されたスマートカード証明書は信頼されていませんでした。 | 中間証明書とルート証明書がローカルコンピューターにインストールされていません。証明書と公開キーインフラストラクチャを参照してください。 |

| 不正な要求 | これは通常、証明書の拡張機能が正しく設定されていないか、RSAキーが短すぎる (<2048ビット) ことを示します。 |

FASの常時トレース

常時トレースを使用すると、FASはそのアクティビティをファイルシステムにログ記録します。これはトラブルシューティングに役立ち、発生したインシデントを再現する必要性を排除できる可能性があります。

常時トレースは、以下のいずれかの方法でFASをインストールまたはアップグレードすると有効になります。

- Citrix Virtual Apps and Desktops™ インストーラー: ISOが挿入されたときの自動実行スプラッシュ画面にあるFederated Authentication Serviceボタンから

-

XenDesktopFasSetup.exe: Citrix Virtual Apps and Desktops ISOのx64\XenDesktop Setup\XenDesktopFasSetup.exeにあります -

FasSetup_2503.exe: Citrix Downloadsから入手できるスタンドアロンのFASインストーラーファイルです。

注:

FASインストーラーMSIファイル

FederatedAuthenticationService_x64.msiを使用してインストールまたはアップグレードする場合、常時トレースは利用できません。

常時トレースの収集

Citrix Scoutを使用して、FASサーバーから常時トレースおよびその他の診断データを収集します。Citrix Scoutは、前述のいずれかの方法でFASをインストールするとインストールされます。

常時トレースの無効化

何らかの理由で常時トレースを無効にしたい場合は、FASサーバーでCitrix Telemetry Serviceを停止して無効にしてください。