Azure Active Directory シングルサインオン

注:

2023 年 7 月以降、Microsoft は Azure Active Directory (Azure AD) を Microsoft Entra ID に名称変更しました。このドキュメントでは、Azure Active Directory、Azure AD、または AAD への言及はすべて Microsoft Entra ID を指します。

Citrix Federated Authentication Service (FAS) は、ドメイン参加済み Virtual Delivery Agent (VDA) へのシングルサインオン (SSO) を提供します。FAS は、VDA にユーザー証明書を提供することで SSO を実現します。VDA はこれを使用してユーザーを Active Directory (AD) に対して認証します。VDA セッションにサインオンすると、再認証なしで AD リソースにアクセスできます。

AD と Microsoft Entra ID の間で同期を行い、Microsoft Entra ID (ME-ID) を実装するのが一般的です。これにより、ユーザーとコンピューターの両方にハイブリッド ID が作成されます。この記事では、FAS を使用して VDA セッション内から Microsoft Entra ID への SSO を実現するために必要な追加の構成について説明します。これにより、ユーザーは再認証なしで Microsoft Entra ID で保護されたアプリケーションにアクセスできます。

注:

- Microsoft Entra ID の SSO を使用するために FAS の特別な構成は不要です

- FAS のセッション内証明書は不要です

- 任意のバージョンの FAS を使用できます

- FAS をサポートする任意のバージョンの VDA を使用できます

Microsoft Entra ID SSO の手法を次の表にまとめます。

-

ME-ID 認証タイプ VDA がドメイン参加済み VDA がハイブリッド参加済み -

マネージド ME-ID シームレス SSO を使用 ME-ID 証明書ベース認証を使用 Active Directory フェデレーションサービス (ADFS) にフェデレーション済み ADFS で Windows 認証を有効化 WS-Trust certificatemixed エンドポイントが有効になっていることを確認 サードパーティ ID プロバイダーにフェデレーション済み サードパーティソリューションを使用 サードパーティソリューションを使用 -

マネージド Microsoft Entra ID ドメインは、ユーザー認証が Microsoft Entra ID で行われるドメインであり、ネイティブ Microsoft Entra ID 認証と呼ばれることもあります。

-

フェデレーション済み Microsoft Entra ID ドメインは、Microsoft Entra ID が認証を別の場所にリダイレクトするように構成されているドメインです。たとえば、ADFS またはサードパーティ ID プロバイダーにリダイレクトされます。

- ハイブリッド参加済み VDA は、AD と Microsoft Entra ID の両方に参加しています。

ドメイン参加済み VDA

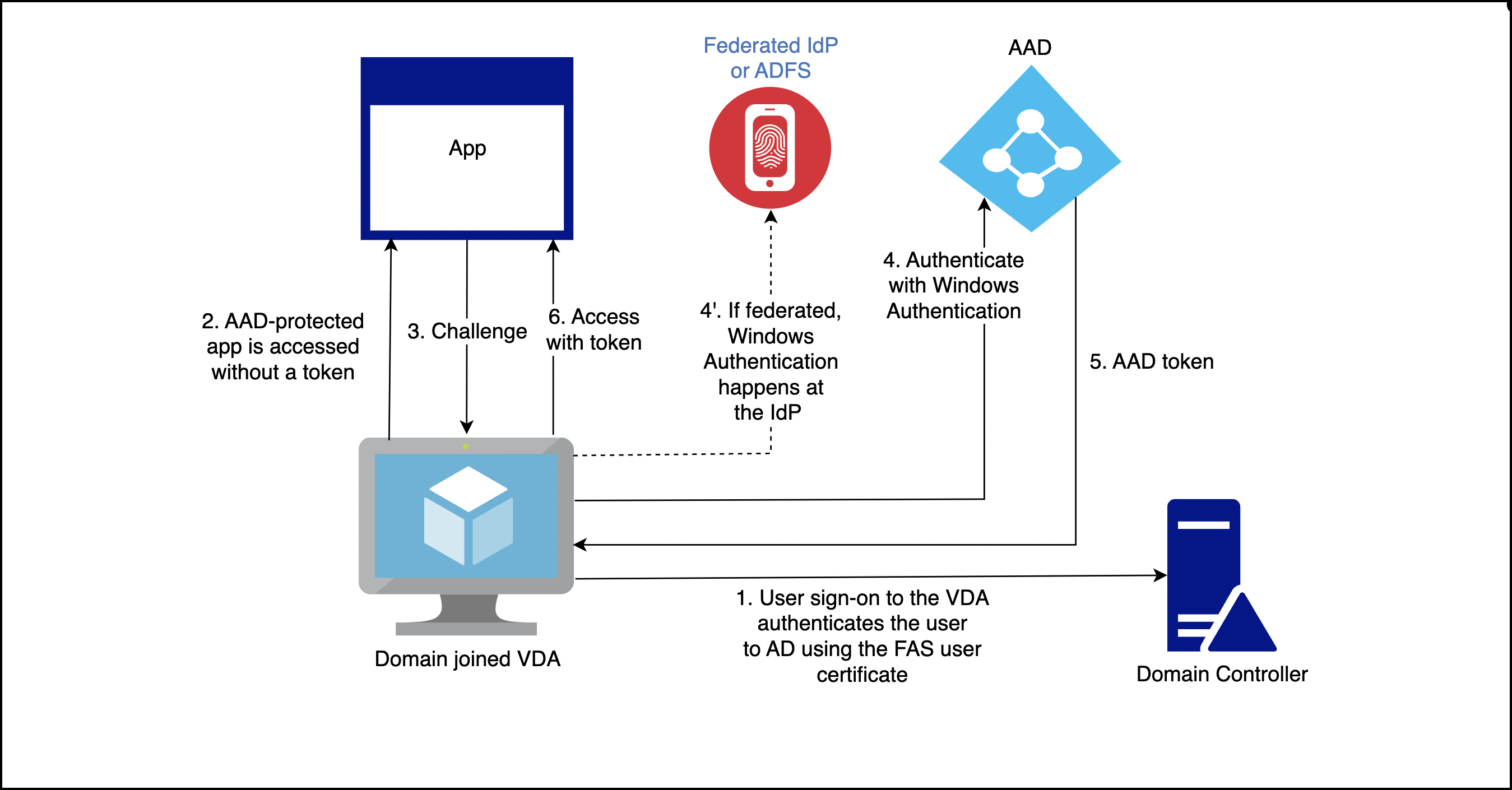

- ドメイン参加済み VDA の場合、Windows 認証 (従来は統合 Windows 認証または Kerberos と呼ばれる) を使用して Microsoft Entra ID への SSO を実現します。Microsoft Entra ID への認証は、ユーザーが VDA セッション内から Microsoft Entra ID で保護されたアプリケーションにアクセスするときに行われます。次の図は、認証プロセスを大まかに示しています。

正確な詳細は、Microsoft Entra ID ドメインがマネージドであるかフェデレーション済みであるかによって異なります。

マネージド Microsoft Entra ID ドメインのセットアップについては、シームレスシングルサインオンを参照してください。

ADFS にフェデレーションされている Microsoft Entra ID ドメインの場合、ADFS サーバーで Windows 認証を有効にします。

サードパーティ ID プロバイダーにフェデレーションされている Microsoft Entra ID ドメインの場合、同様のソリューションが存在する可能性があります。詳細については、ID プロバイダーにお問い合わせください。

注:

ドメイン参加済み VDA に記載されているソリューションは、ハイブリッド参加済み VDA にも使用できます。ただし、FAS を使用する場合、Microsoft Entra ID プライマリ更新トークン (PRT) は生成されません。

ハイブリッド参加済み VDA

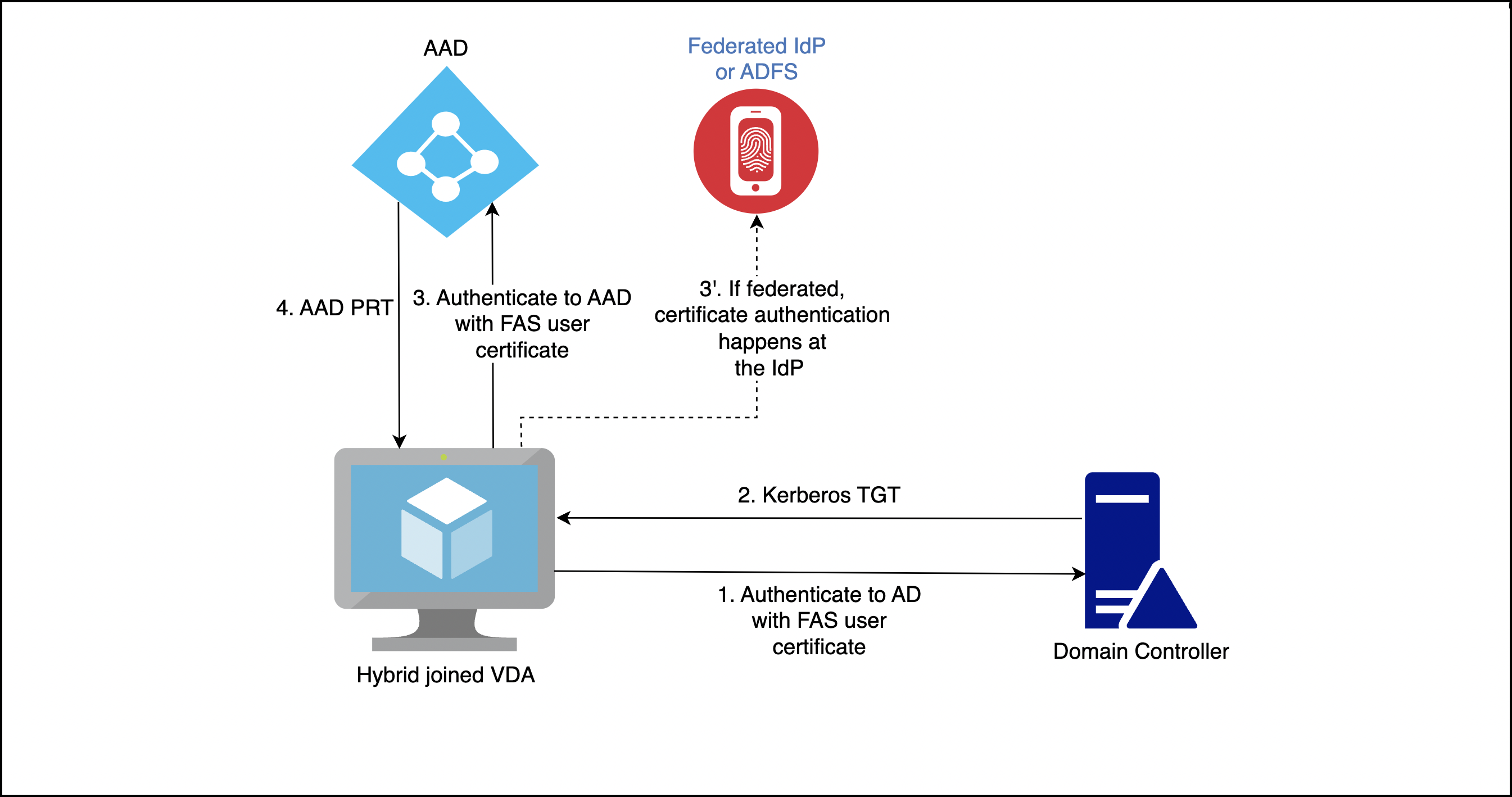

ハイブリッド参加済み VDA は、AD と Microsoft Entra ID の両方に同時に参加しています。ユーザーが VDA にサインインすると、次のアーティファクトが作成されます。

- Kerberos チケット保証チケット (TGT) (AD リソースへの認証用)

- プライマリ更新トークン (PRT) (Microsoft Entra ID リソースへの認証用)

PRT には、ユーザーとコンピューターの両方に関する情報が含まれています。この情報は、必要に応じて Microsoft Entra ID 条件付きアクセス ポリシーで使用されます。

FAS は VDA に証明書を提供することでユーザーを認証するため、Microsoft Entra ID の証明書ベース認証が実装されている場合にのみ PRT を作成できます。次の図は、認証プロセスを大まかに示しています。

正確な詳細は、Microsoft Entra ID ドメインがマネージドであるかフェデレーション済みであるかによって異なります。

マネージド Microsoft Entra ID ドメインの場合、Microsoft Entra ID CBA を構成します。詳細については、Azure AD 証明書ベース認証の概要を参照してください。VDA は Microsoft Entra ID CBA を使用して、ユーザーの FAS 証明書でユーザーを Microsoft Entra ID に対して認証します。

注:

Microsoft のドキュメントではスマートカード証明書でのサインインについて説明していますが、その基盤となる手法は FAS ユーザー証明書でサインインする場合にも適用されます。

ADFS にフェデレーションされている Microsoft Entra ID ドメインの場合、VDA は ADFS サーバーの WS-Trust certificatemixed エンドポイントを使用して、ユーザーの FAS 証明書でユーザーを Microsoft Entra ID に対して認証します。このエンドポイントはデフォルトで有効になっています。

サードパーティ ID プロバイダーにフェデレーションされている Microsoft Entra ID ドメインの場合、同様のソリューションが存在する可能性があります。ID プロバイダーは WS-Trust certificatemixed エンドポイントを実装する必要があります。詳細については、ID プロバイダーにお問い合わせください。