セキュリティとネットワーク構成

Federated Authentication Service (FAS) は、Microsoft Active Directory および Microsoft 証明機関と密接に統合されています。システムが適切に管理され、保護されていることを確認し、ドメインコントローラーやその他の重要なインフラストラクチャと同様に、セキュリティポリシーを策定してください。

このドキュメントでは、FAS を展開する際に考慮すべきセキュリティ問題の概要を説明します。また、インフラストラクチャのセキュリティ保護に役立つ可能性のある利用可能な機能の概要も提供します。

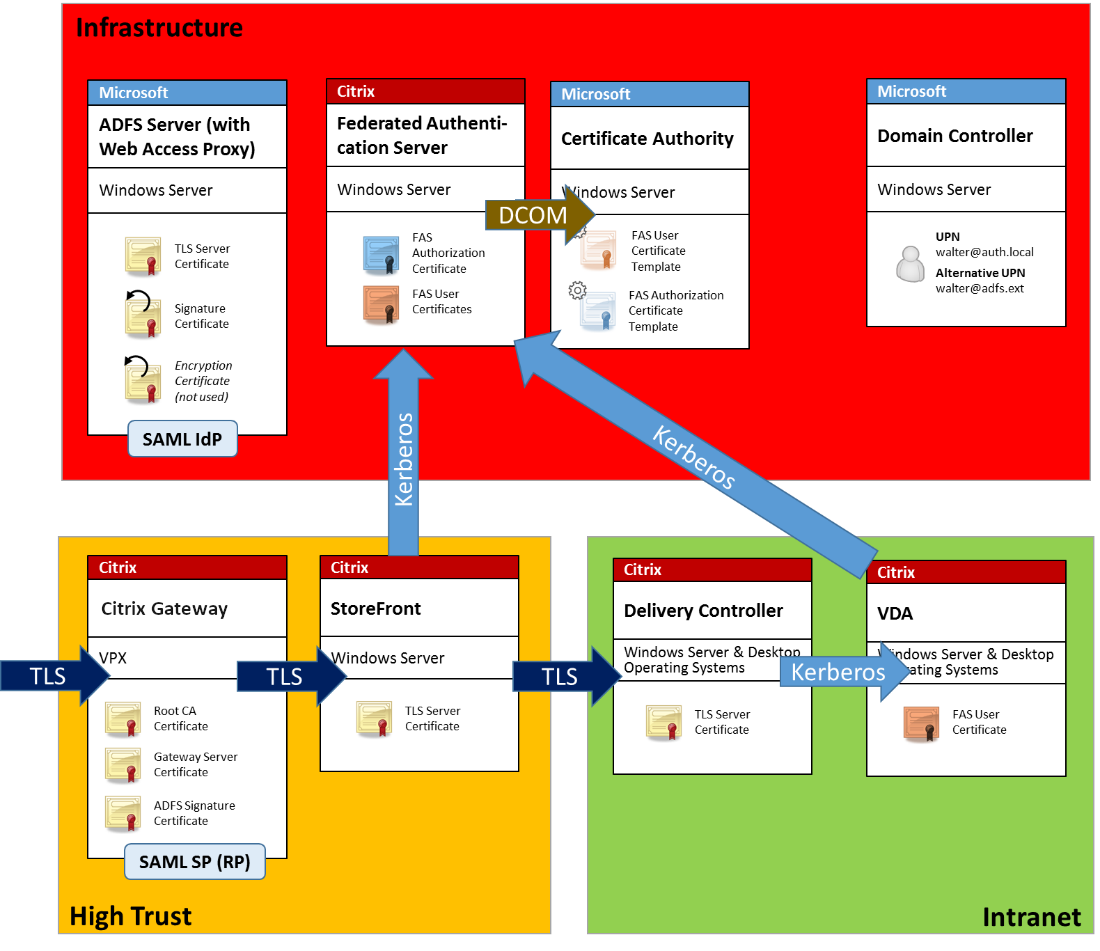

ネットワークアーキテクチャ

次の図は、FAS 展開で使用される主要なコンポーネントとセキュリティ境界を示しています。

FAS サーバーは、証明機関およびドメインコントローラーとともに、セキュリティ上重要なインフラストラクチャの一部です。フェデレーション環境では、Citrix Gateway と Citrix StoreFront は、ユーザー認証を実行するコンポーネントです。その他の Citrix Virtual Apps and Desktops™ コンポーネントは、FAS の導入による影響を受けません。

ファイアウォールとネットワークセキュリティ

ポート 443 を介した TLS は、Citrix Gateway、StoreFront、および Delivery Controller™ コンポーネント間の通信を保護します。StoreFront サーバーは送信接続のみを実行し、Citrix Gateway は HTTPS ポート 443 を使用してインターネット経由の接続のみを受け入れます。

StoreFront サーバーは、相互認証された Kerberos を使用してポート 80 経由で FAS サーバーに接続します。認証には、FAS サーバーの Kerberos HOST/fqdn ID と StoreFront サーバーの Kerberos マシンアカウント ID が使用されます。この認証方法は、Citrix Virtual Delivery Agent (VDA) がユーザーをログオンするために必要な、1 回限りの「資格情報ハンドル」を生成します。

HDX セッションが VDA に接続されると、VDA もポート 80 経由で FAS サーバーに接続します。認証には、FAS サーバーの Kerberos HOST/fqdn ID と VDA の Kerberos マシン ID が使用されます。また、VDA は証明書と秘密鍵にアクセスするために「資格情報ハンドル」を提供する必要があります。

-

Microsoft 証明機関は、Kerberos 認証された DCOM を使用した通信を受け入れます。これは固定 TCP ポートを使用するように構成できます。証明機関は、信頼された登録エージェント証明書によって署名された CMC パケットを FAS サーバーが提供することを要求します。

-

サーバー ファイアウォールポート - |———————————-|——————————————————————————————————————-|

-

フェデレーテッド認証サービス [in] StoreFront™ および VDA からの HTTP 経由 Kerberos、[out] Microsoft 証明機関への DCOM -

Citrix Gateway [in] クライアントマシンからの HTTPS、[in/out] StoreFront サーバーへの/からの HTTPS、[out] VDA への HDX -

StoreFront [in] Citrix Gateway からの HTTPS、[out] Delivery Controller への HTTPS、[out] FAS への Kerberos HTTP Delivery Controller [in] StoreFront サーバーからの HTTPS、[in/out] VDA からの HTTP 経由 Kerberos VDA [in/out] Delivery Controller からの HTTP 経由 Kerberos、[in] Citrix Gateway からの HDX、[out] FAS への Kerberos HTTP Microsoft 証明機関 [in] FAS からの DCOM および署名済み

-

Citrix Federated Authentication Service と Citrix Cloud™ 間の接続

コンソールと FAS は、それぞれユーザーアカウントとネットワークサービスアカウントを使用して次のアドレスにアクセスします。

- FAS 管理コンソール (ユーザーアカウント下)

- `*.cloud.com`

- `*.citrixworkspacesapi.net`

- 環境でサードパーティの ID プロバイダーを使用している場合に必要となるアドレス

- FAS サービス (ネットワークサービスアカウント下):

*.citrixworkspacesapi.net*.citrixnetworkapi.net

環境にプロキシサーバーが含まれている場合、FAS 管理コンソールのアドレスでユーザープロキシを構成してください。また、ネットワークサービスアカウントのアドレスが netsh または同様のツールを使用して構成されていることを確認してください。

セキュリティに関する考慮事項

FAS には、ドメインユーザーに自律的に証明書を発行できる登録機関証明書があります。これは、FAS サーバーを保護し、その権限を制限するためのセキュリティポリシーを策定および実装するのに役立ちます。

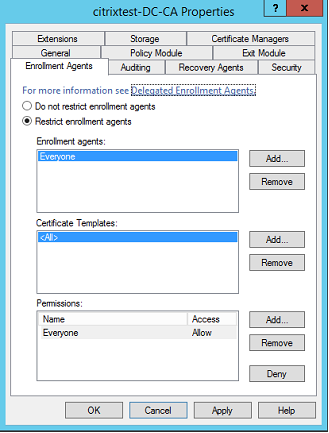

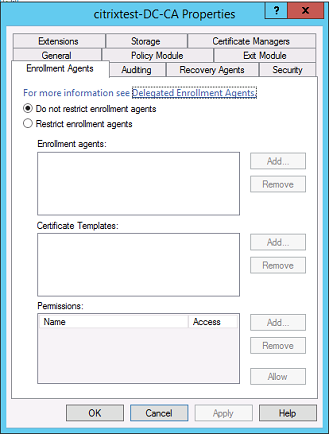

委任された登録エージェント

FAS は、登録エージェントとして機能することでユーザー証明書を発行します。Microsoft 証明機関では、登録エージェント、証明書テンプレート、および登録エージェントが証明書を発行できるユーザーを制限できます。

指定されたダイアログを使用して、以下を確認できます。

- *登録エージェント* リストには FAS サーバーのみが含まれます。

- 証明書テンプレート リストには FAS テンプレートのみが含まれます。

- 権限 リストには FAS の使用が許可されているユーザーが含まれます。たとえば、管理者または保護されたユーザーグループに証明書を発行しないことをお勧めします。

アクセス制御リストの構成

ルールの構成セクションで説明されているように、StoreFront サーバーのリストを構成する必要があります。これらの StoreFront サーバーは、証明書が発行される際に FAS にユーザー ID をアサートします。同様に、証明書が発行されるユーザー、および認証できる VDA マシンを制限できます。この機能は、構成する標準の Active Directory または証明機関のセキュリティ機能に追加されるものです。

-

ファイアウォール設定

- FAS サーバーへのすべての通信は、ポート 80 を介した相互認証された Windows Communication Foundation (WCF) Kerberos ネットワーク接続を使用します。

イベントログの監視

FAS と VDA は Windows イベントログに情報を書き込みます。このログは、監視および監査情報に使用できます。イベントログセクションには、生成可能なイベントログエントリがリストされています。

ハードウェアセキュリティモジュール

FAS によって発行されたユーザー証明書キーを含むすべての秘密鍵は、ネットワークサービスアカウントによってエクスポート不可能な秘密鍵として保存されます。セキュリティポリシーで必要とされる場合、FAS は暗号化ハードウェアセキュリティモジュールの使用をサポートします。

PowerShell コマンドを使用して、低レベルの暗号化構成が可能です。FAS 承認証明書の秘密鍵とユーザー証明書キーには、異なる設定を使用できます。詳細については、秘密鍵の保護を参照してください。

管理者の責任

環境の管理は、次のグループに分けることができます。

| 名前 | 責任 |

|---|---|

| エンタープライズ管理者 | フォレスト内の証明書テンプレートをインストールして保護する |

| ドメイン管理者 | グループポリシー設定を構成する |

| 証明機関管理者 | 証明機関を構成する |

| FAS 管理者 | FAS サーバーをインストールして構成する |

-

StoreFront/Citrix Gateway 管理者 ユーザー認証を構成する -

Citrix Virtual Desktops™ 管理者 VDA とコントローラーを構成する

各管理者は、全体的なセキュリティモデルの異なる側面を制御し、システムを保護するための多層防御アプローチを可能にします。

グループポリシー設定

信頼されたFASマシンは、グループポリシーを通じて構成された「インデックス番号 -> FQDN」のルックアップテーブルによって識別されます。FASサーバーに接続する際、クライアントはFASサーバーのHOST\<fqdn> Kerberos IDを検証します。FASサーバーにアクセスするすべてのサーバーは、同じインデックスに対して同一のFQDN構成を持つ必要があります。そうしないと、StoreFrontとVDAが異なるFASサーバーに接続する可能性があります。

Citrixでは、誤設定を避けるため、環境内のすべてのマシンに単一のポリシーを適用することを推奨しています。FASサーバーのリストを変更する際は、特にエントリの削除や並べ替えを行う場合に注意してください。

このGPOの制御は、FASサーバーをインストールおよび廃止するFAS管理者(および/またはドメイン管理者)に限定する必要があります。FASサーバーの廃止後すぐにマシンのFQDN名を再利用しないように注意してください。

証明書テンプレート

FASに付属のCitrix_SmartcardLogon証明書テンプレートを使用しない場合は、そのコピーを変更できます。以下の変更がサポートされています。

証明書テンプレートの名前変更

Citrix_SmartcardLogonの名前を組織のテンプレート命名標準に合わせて変更する場合は、次の操作を行う必要があります。

- 証明書テンプレートのコピーを作成し、組織のテンプレート命名標準に合わせて名前を変更します。

- 管理ユーザーインターフェイスではなく、FAS PowerShellコマンドを使用してFASを管理します。(管理ユーザーインターフェイスは、Citrixのデフォルトテンプレート名でのみ使用することを目的としています。)

- Microsoft MMC証明書テンプレートスナップインまたはPublish-FasMsTemplateコマンドを使用してテンプレートを公開します。

- New-FasCertificateDefinitionコマンドを使用して、テンプレート名でFASを構成します。

全般プロパティの変更

デフォルトでは、ユーザー証明書の有効期間は7日間です。証明書テンプレートで有効期間を変更できます。

更新期間は変更しないでください。FASは証明書テンプレートのこの設定を無視します。FASは、有効期間の途中で証明書を自動的に更新します。

要求処理プロパティの変更

これらのプロパティは変更しないでください。FASは証明書テンプレートのこれらの設定を無視します。FASは常に秘密キーのエクスポートを許可するの選択を解除し、同じキーで更新するの選択を解除します。

暗号化プロパティの変更

これらのプロパティは変更しないでください。FASは証明書テンプレートのこれらの設定を無視します。

FASが提供する同等の設定については、「秘密キーの保護」を参照してください。

キー構成証明プロパティの変更

これらのプロパティは変更しないでください。FASはキー構成証明をサポートしていません。

廃止されたテンプレートプロパティの変更

これらのプロパティは変更しないでください。FASはテンプレートの廃止をサポートしていません。

拡張機能プロパティの変更

これらの設定は、組織のポリシーに合わせて変更できます。

注:

不適切な拡張機能設定は、セキュリティ上の問題を引き起こしたり、使用できない証明書になったりする可能性があります。

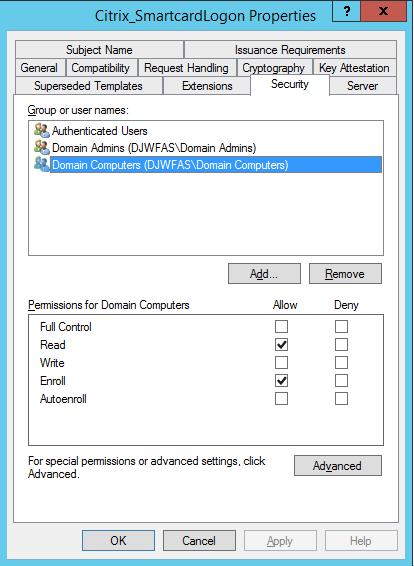

セキュリティプロパティの変更

-

Citrixでは、FASサーバーのマシンアカウントのみに読み取りおよび登録のアクセス許可を付与するようにこれらの設定を変更することを推奨しています。FASサービスは、他のアクセス許可を必要としません。ただし、他の証明書テンプレートと同様に、次のことができます。

- 管理者にテンプレートの読み取りまたは書き込みを許可します。

- 認証済みユーザーにテンプレートの読み取りを許可します。

サブジェクト名プロパティの変更

Citrixでは、これらのプロパティを変更しないことを推奨しています。

テンプレートで[このActive Directory情報から構築する]が選択されているため、証明機関はユーザーのSIDを証明書拡張機能に含め、ユーザーのActive Directoryアカウントへの強力なマッピングを提供します。

サーバープロパティの変更

Citrixは推奨しませんが、必要に応じて、これらの設定を組織のポリシーに合わせて変更できます。

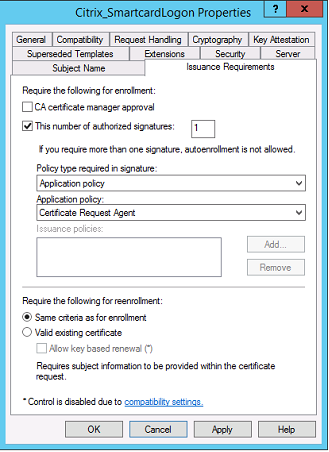

発行要件プロパティの変更

これらの設定は変更しないでください。これらの設定は、次のようにする必要があります。

互換性プロパティの変更

これらの設定は変更できます。設定は少なくともWindows Server 2003 CA(スキーマバージョン2)である必要があります。ただし、FASはWindows Server 2008以降のCAのみをサポートします。また、上記で説明したように、FASはWindows Server 2008 CA(スキーマバージョン3)またはWindows Server 2012 CA(スキーマバージョン4)を選択することで利用できる追加設定を無視します。

証明機関の管理

証明機関管理者は、証明機関サーバーの構成と、それが使用する発行証明書の秘密キーに責任を負います。

テンプレートの公開

企業管理者が提供するテンプレートに基づいて証明機関が証明書を発行するには、証明機関管理者がそのテンプレートを公開することを選択する必要があります。

シンプルなセキュリティ対策として、FASサーバーのインストール時に登録機関の証明書テンプレートのみを公開するか、完全にオフラインの発行プロセスを徹底することが挙げられます。いずれの場合も、証明機関管理者は登録機関の証明書要求の承認を完全に制御し、FASサーバーを承認するためのポリシーを持つ必要があります。

ファイアウォール設定

証明機関管理者は、証明機関のネットワークファイアウォール設定を制御し、受信接続を制御できます。証明機関管理者は、FASサーバーのみが証明書を要求できるように、DCOM TCPおよびファイアウォールルールを構成できます。

登録の制限

デフォルトでは、登録機関の証明書を持つユーザーは、アクセスを許可する任意の証明書テンプレートを使用して、任意のユーザーに証明書を発行できます。この証明書の発行は、「登録エージェントの制限」証明機関プロパティを使用して、非特権ユーザーのグループに制限する必要があります。

ポリシーモジュールと監査

高度な展開では、カスタムセキュリティモジュールを使用して、証明書の発行を追跡および拒否できます。

FAS管理

FASにはいくつかのセキュリティ機能があります。

ACLによるStoreFront、ユーザー、VDAの制限

FASセキュリティモデルの中心は、どのKerberosアカウントが機能にアクセスできるかを制御することです。

| アクセスベクター | 説明 |

|---|---|

| StoreFront [IdP] | これらのKerberosアカウントは、ユーザーが正しく認証されたことを宣言するために信頼されています。これらのアカウントのいずれかが侵害された場合、FASの構成で許可されているユーザーに対して証明書が作成され、使用される可能性があります。 |

| VDA [証明書利用側] | これらは、証明書と秘密キーへのアクセスが許可されているマシンです。IdPによって取得された資格情報ハンドルも必要であるため、このグループ内の侵害されたVDAアカウントがシステムを攻撃する範囲は限られています。 |

| ユーザー | このオプションは、IdPによってアサートできるユーザーを制御します。証明機関の「登録エージェントの制限」構成オプションと重複する点があることに注意してください。一般に、このリストには非特権アカウントのみを含めることをお勧めします。これにより、侵害されたStoreFrontアカウントがより高い管理レベルに特権を昇格させることを防ぎます。特に、ドメイン管理者アカウントは、このACLによって許可されてはなりません。 |

ルールの構成

複数の独立したCitrix Virtual Apps™またはCitrix Virtual Desktops展開が同じFASサーバーインフラストラクチャを使用する場合、ルールは役立ちます。各ルールには個別の構成オプションセットがあり、特にKerberosアクセス制御リスト(ACL)は個別に構成できます。

証明機関とテンプレートの構成

異なる証明書テンプレートとCAは、異なるアクセス権に対して構成できます。高度な構成では、環境に応じて、より強力な証明書またはより強力でない証明書を使用することを選択できます。たとえば、「外部」として識別されたユーザーは、「内部」ユーザーよりも少ない特権を持つ証明書を持つことができます。

セッション内証明書と認証証明書

FAS管理者は、認証に使用される証明書がユーザーのセッションで使用できるかどうかを制御できます。たとえば、ユーザーはセッション内で「署名」証明書のみを使用でき、より強力な「ログオン」証明書はログオン時にのみ使用できます。

秘密キーの保護とキーの長さ

FAS管理者は、秘密キーをハードウェアセキュリティモジュール(HSM)またはトラステッドプラットフォームモジュール(TPM)に保存するようにFASを構成できます。Citrixは、少なくともFAS承認証明書の秘密キーをTPMに保存して保護することを推奨しています。

同様に、ユーザー証明書の秘密キーはTPMまたはHSMに保存できます。すべてのキーは、エクスポート不可として生成され、RSAを使用する場合は少なくとも2048ビットの長さである必要があります。

注:

FASはTPMまたはHSMでユーザー証明書キーを生成および保存できますが、大規模な展開ではハードウェアが遅すぎたり、サイズが制限されたりする場合があります。

詳細については、「秘密キーの保護」を参照してください。

イベントログ

FASサーバーは、監査および侵入検知に使用できる詳細な構成およびランタイムイベントログを提供します。

管理アクセスと管理ツール

FASには、リモート管理機能(相互認証Kerberos)とツールが含まれています。「ローカル管理者グループ」のメンバーは、FAS構成を完全に制御できます。FAS構成は適切に維持する必要があります。

Citrix Virtual Apps、Citrix Virtual Desktops、およびVDA管理者

FASの使用は、FASの「資格情報ハンドル」が「Active Directoryパスワード」を置き換えるだけであるため、Delivery ControllerおよびVDA管理者のセキュリティモデルを変更しません。ControllerおよびVDA管理グループには、信頼できるユーザーのみを含める必要があります。監査およびイベントログは維持する必要があります。

一般的なWindowsサーバーのセキュリティ

すべてのサーバーは完全にパッチが適用され、標準のファイアウォールおよびウイルス対策ソフトウェアが利用可能である必要があります。セキュリティ上重要なインフラストラクチャサーバーは、ディスク暗号化と仮想マシンのメンテナンスオプションに注意を払い、物理的に安全な場所に保管する必要があります。

監査およびイベントログは、リモートマシンに安全に保存する必要があります。

RDPアクセスは、承認された管理者のみに制限する必要があります。Citrixは、ユーザーアカウント、特に証明機関およびドメイン管理者アカウントにはスマートカードログオンを推奨しています。