展開アーキテクチャ

はじめに

フェデレーション認証サービス (FAS) は、Citrix®コンポーネントであり、Active Directory証明機関と統合することで、ユーザーがCitrix環境内でシームレスに認証できるようにします。このドキュメントでは、お客様の展開に適している可能性のあるさまざまな認証アーキテクチャについて説明します。

-

有効にすると、FASはユーザー認証の決定を信頼されたStoreFrontサーバーに委任します。StoreFrontには、最新のWebテクノロジーに基づいて構築された包括的な組み込み認証オプションが用意されており、StoreFront SDKまたはサードパーティのIISプラグインを使用して簡単に拡張できます。基本的な設計目標は、Webサイトにユーザーを認証できるあらゆる認証テクノロジーを、Citrix Virtual AppsまたはCitrix Virtual Desktops™展開へのログインに使用できることです。

-

このドキュメントでは、トップレベルの展開アーキテクチャの例を、複雑さが増す順に説明します。

- 内部展開

- Citrix Gateway展開

- ADFS SAML

- B2Bアカウントマッピング

- Windows 10 Azure AD参加

関連するFAS記事へのリンクが提供されています。すべてのアーキテクチャについて、インストールと構成の記事は、FASのセットアップに関する主要なリファレンスです。

アーキテクチャの概要

FASは、StoreFrontによって認証されたActive Directoryユーザーに代わって、スマートカードクラスの証明書を自動的に発行することを許可されています。これは、管理者が物理スマートカードをプロビジョニングできるツールと同様のAPIを使用します。ユーザーがCitrix Virtual Apps™またはCitrix Virtual Desktops Virtual Delivery Agent (VDA)に仲介されると、証明書がマシンにアタッチされ、Windowsドメインはログオンを標準のスマートカード認証として認識します。

ユーザーがCitrix環境へのアクセスを要求すると、信頼されたStoreFront™サーバーはFASに接続します。FASは、単一のCitrix Virtual AppsまたはCitrix Virtual Desktopsセッションがそのセッションの証明書で認証できるようにするチケットを付与します。VDAがユーザーを認証する必要がある場合、FASに接続してチケットを引き換えます。FASのみがユーザー証明書の秘密キーにアクセスできます。VDAは、証明書で実行する必要がある署名および復号化操作をそれぞれFASに送信する必要があります。

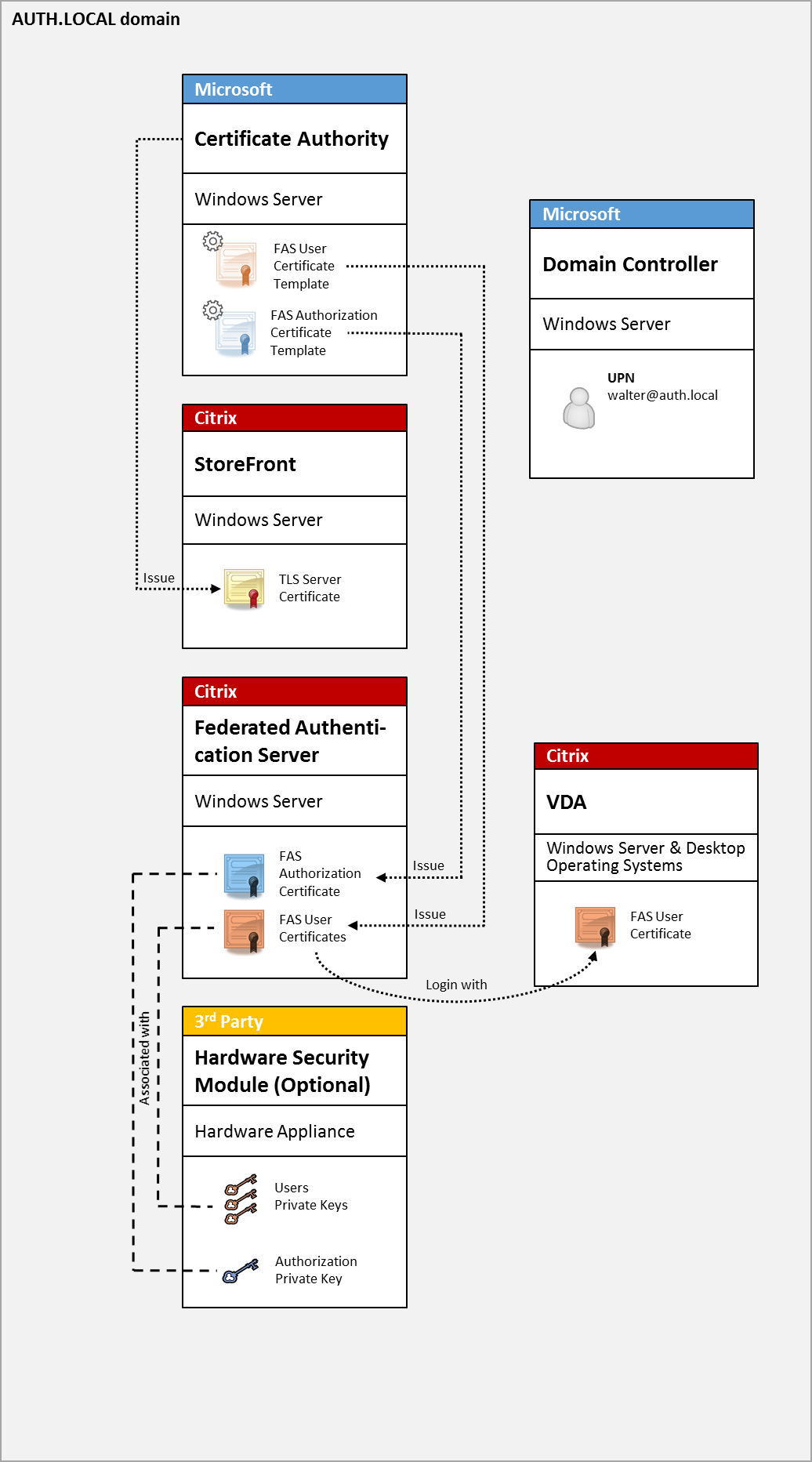

次の図は、FASがMicrosoft証明機関と統合し、StoreFrontおよびCitrix Virtual Apps and Desktops™ Virtual Delivery Agent (VDA)にサポートサービスを提供している様子を示しています。

内部展開

FASを使用すると、ユーザーはさまざまな認証オプション(Kerberosシングルサインオンを含む)を使用してStoreFrontに安全に認証し、完全に認証されたCitrix HDX™セッションに接続できます。

これにより、ユーザー資格情報やスマートカードPINを入力するプロンプトなしでWindows認証が可能になり、シングルサインオンサービスなどの「保存されたパスワード管理」機能を使用する必要がなくなります。これは、以前のバージョンのCitrix Virtual Appsで利用可能だったKerberos制約付き委任ログオン機能を置き換えるために使用できます。

すべてのユーザーは、エンドポイントデバイスにスマートカードでログオンしているかどうかにかかわらず、セッション内で公開キーインフラストラクチャ(PKI)証明書にアクセスできます。これにより、スマートカードリーダーを持たないスマートフォンやタブレットなどのデバイスからでも、二要素認証モデルへのスムーズな移行が可能になります。

- この展開では、FASを実行する新しいサーバーが追加され、ユーザーに代わってスマートカードクラスの証明書を発行することが許可されます。これらの証明書は、スマートカードログオンが使用されたかのように、Citrix HDX環境のユーザーセッションにログオンするために使用されます。

Citrix Virtual AppsまたはCitrix Virtual Desktops環境は、スマートカードログオンと同様の方法で構成する必要があります。これはCTX206156に記載されています。

既存の展開では、通常、ドメイン参加済みのMicrosoft証明機関が利用可能であり、ドメインコントローラーにドメインコントローラー証明書が割り当てられていることを確認するだけです。(CTX206156の「ドメインコントローラー証明書の発行」セクションを参照してください。)

-

関連情報:

- キーは、ハードウェアセキュリティモジュール(HSM)または組み込みのトラステッドプラットフォームモジュール(TPM)に保存できます。詳細については、秘密キーの保護の記事を参照してください

- インストールと構成の記事では、FASのインストールと構成方法について説明しています

Citrix Gateway展開

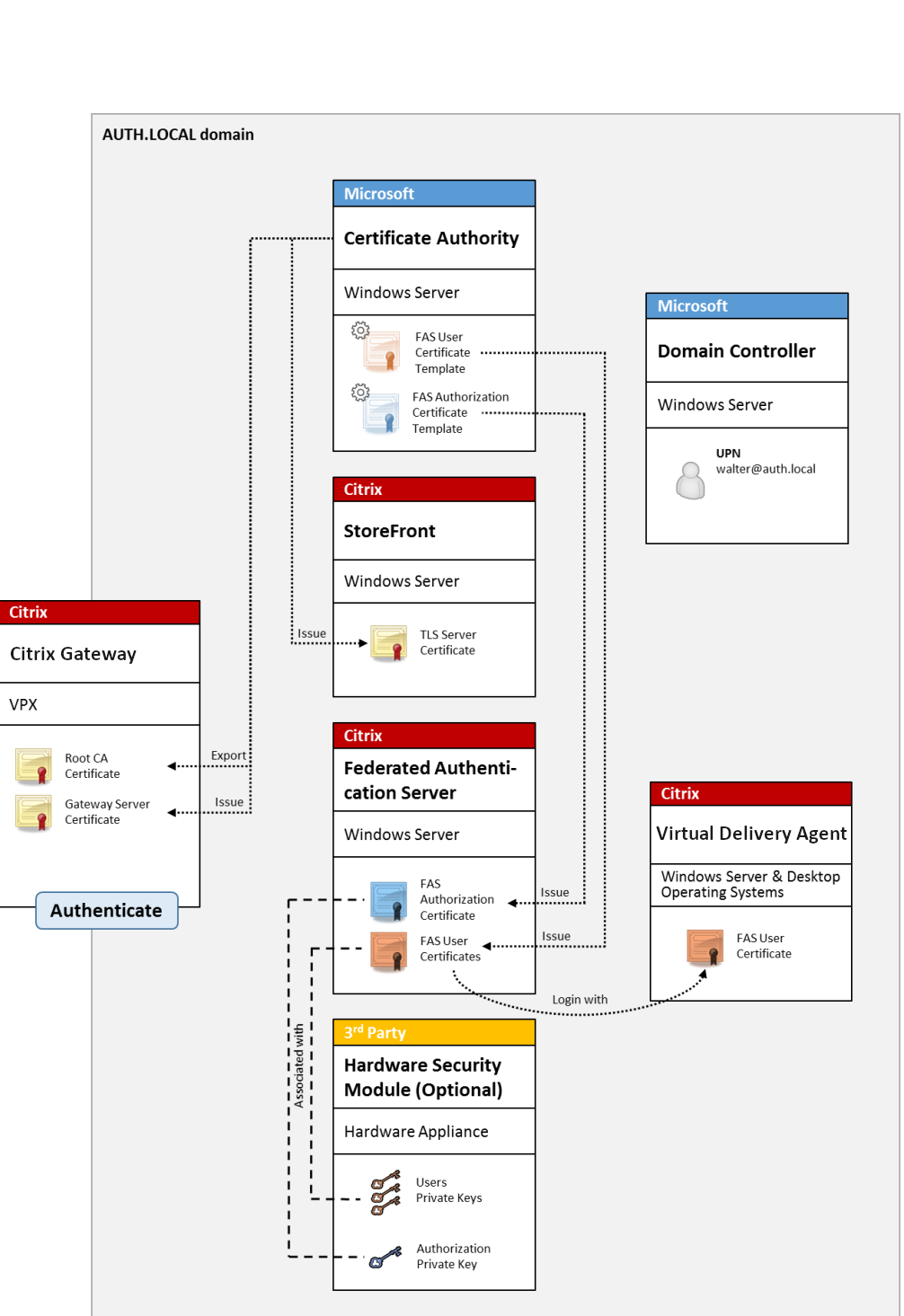

Citrix Gateway展開は内部展開と似ていますが、StoreFrontとペアになったCitrix Gatewayが追加され、認証の主要なポイントがCitrix Gateway自体に移動します。Citrix Gatewayには、高度な認証および承認オプションが含まれており、会社のWebサイトへのリモートアクセスを保護するために使用できます。

この展開は、最初にCitrix Gatewayに認証し、次にユーザーセッションにログインするときに発生する複数のPINプロンプトを回避するために使用できます。また、ADパスワードやスマートカードを別途要求することなく、高度なCitrix Gateway認証テクノロジーを使用することもできます。

- Citrix Virtual AppsまたはCitrix Virtual Desktops環境は、スマートカードログオンと同様の方法で構成する必要があります。これについては、CTX206156に記載されています。

既存の展開では、通常、ドメイン参加済みのMicrosoft証明機関が利用可能であること、およびドメインコントローラーにドメインコントローラー証明書が割り当てられていることを確認するだけです。(CTX206156の「ドメインコントローラー証明書の発行」セクションを参照してください)。

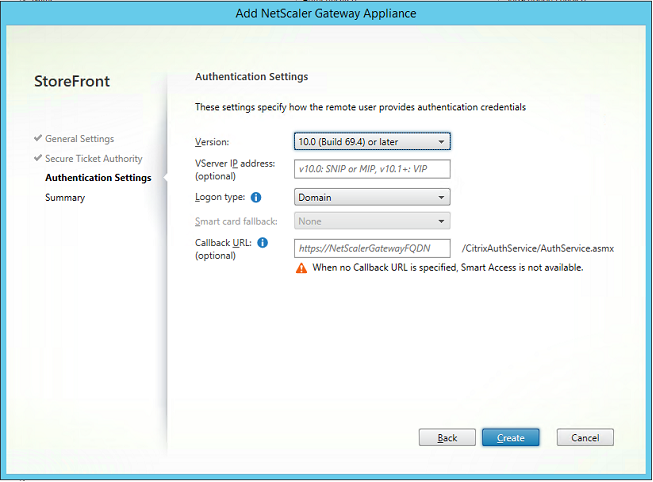

Citrix Gatewayをプライマリ認証システムとして構成する場合、Citrix GatewayとStoreFront間のすべての接続がTLSで保護されていることを確認してください。特に、コールバック URLがCitrix Gatewayサーバーを指すように正しく構成されていることを確認してください。これは、この展開でCitrix Gatewayサーバーを認証するために使用できます。

関連情報:

- Citrix Gatewayの構成については、「NetScaler Gateway 10.5をStoreFront 3.6およびCitrix Virtual Desktops 7.6で使用するように構成する方法」を参照してください。

- インストールと構成では、FASのインストールと構成方法について説明しています。

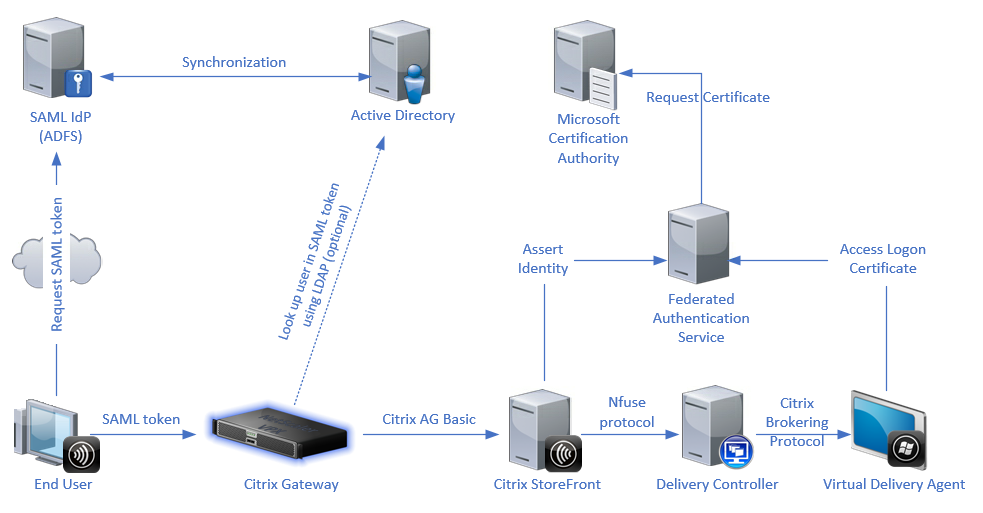

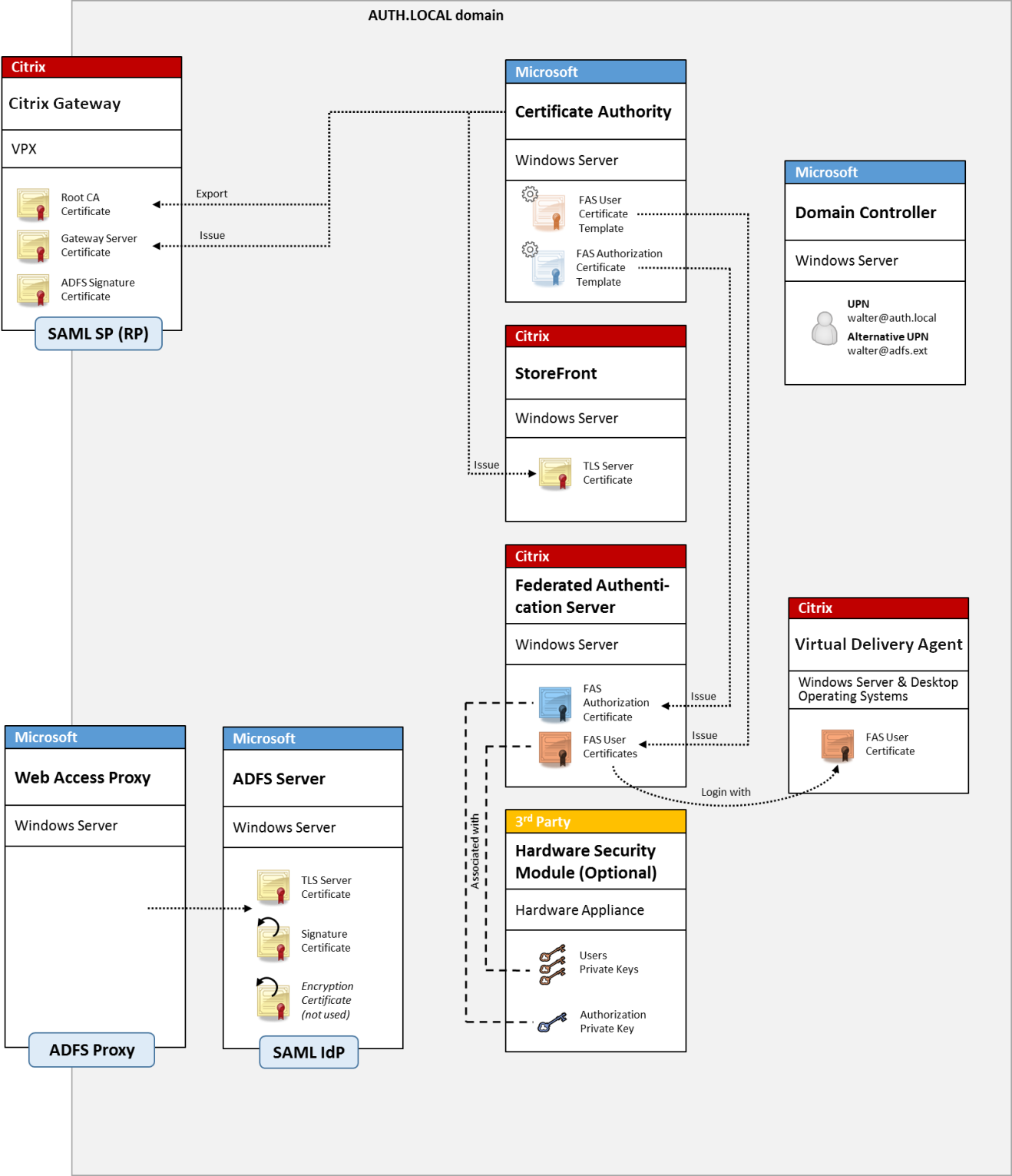

ADFS SAML展開

主要なCitrix Gateway認証テクノロジーにより、SAML IDプロバイダー (IdP) として機能できるMicrosoft ADFSとの統合が可能になります。SAMLアサーションは、信頼されたIdPによって発行される暗号署名されたXMLブロックであり、ユーザーがコンピューターシステムにログオンすることを承認します。これは、FASサーバーがユーザーの認証をMicrosoft ADFSサーバー (またはその他のSAML対応IdP) に委任できることを意味します。

ADFSは、インターネット経由でリモートから企業リソースへのユーザー認証を安全に行うためによく使用されます。たとえば、Office 365統合によく使用されます。

関連情報:

- ADFS展開の記事には詳細が含まれています。

- インストールと構成の記事では、FASのインストールと構成方法について説明しています。

- この記事のCitrix Gateway展開セクションには、構成に関する考慮事項が含まれています。

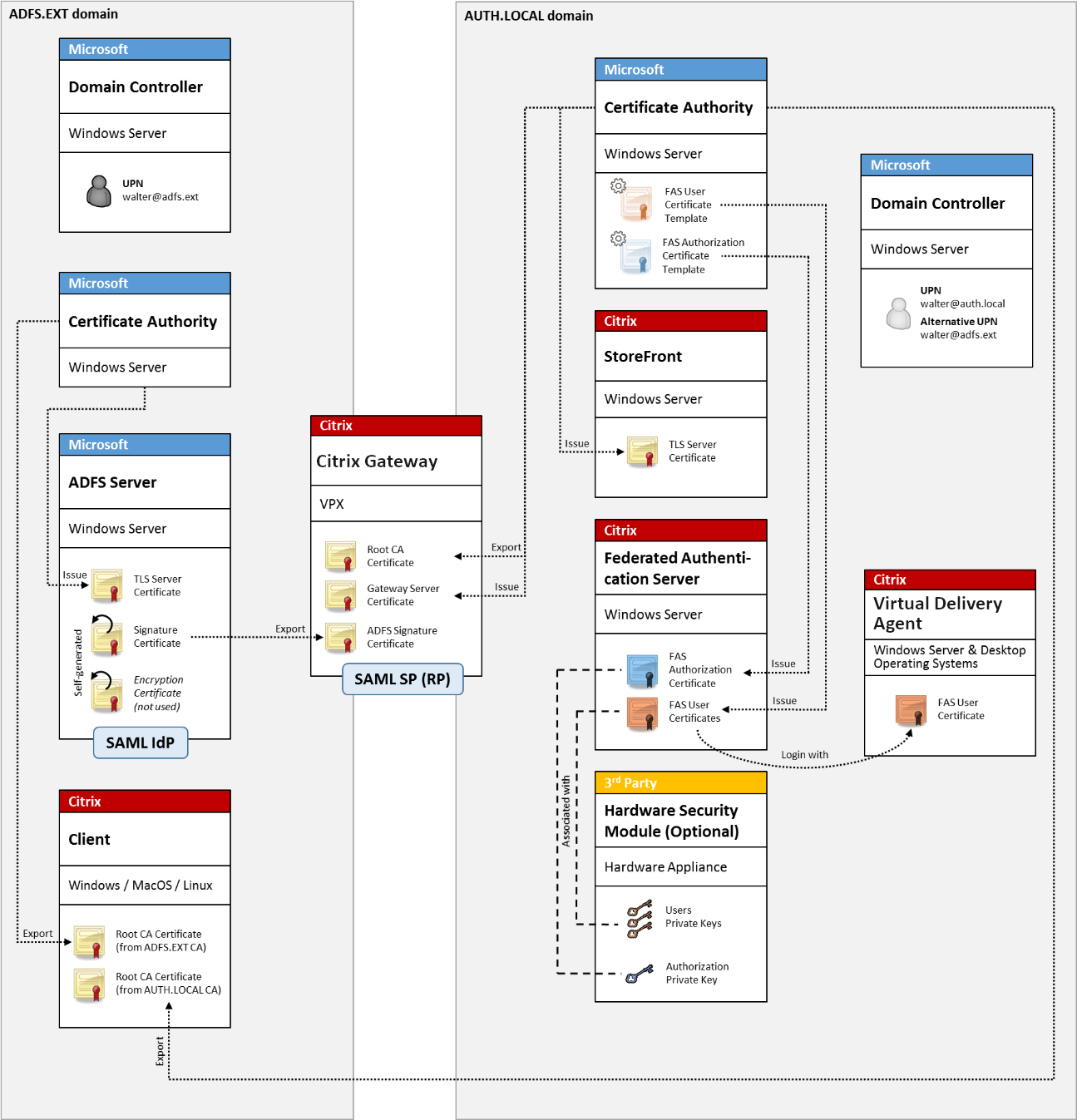

B2Bアカウントマッピング

2つの企業が互いのコンピューターシステムを使用したい場合、一般的な選択肢は、信頼関係を持つActive Directory Federation Service (ADFS) サーバーをセットアップすることです。これにより、一方の企業のユーザーは、もう一方の企業のActive Directory (AD) 環境にシームレスに認証できます。ログオン時、各ユーザーは自社のログオン資格情報を使用し、ADFSはこれをピア企業のAD環境の「シャドウアカウント」に自動的にマッピングします。

関連情報:

- インストールと構成の記事では、FASのインストールと構成方法について説明しています。

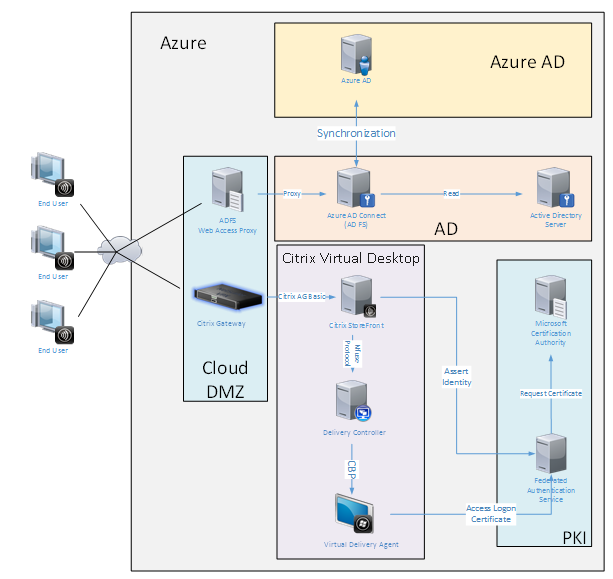

Windows 10 Azure AD Join

Windows 10では、「Azure AD Join」という概念が導入されました。これは、従来のWindowsドメイン参加と概念的には似ていますが、「インターネット経由」のシナリオを対象としています。これは、ラップトップやタブレットでうまく機能します。従来のWindowsドメイン参加と同様に、Azure ADには、企業Webサイトやリソースのシングルサインオンモデルを可能にする機能があります。これらはすべて「インターネット対応」であるため、オフィスLANだけでなく、インターネットに接続されたあらゆる場所から機能します。

この展開は、「オフィス内のエンドユーザー」という概念が実質的に存在しない例です。ラップトップは、最新のAzure AD機能を使用して、インターネット経由で完全に登録および認証されます。

この展開のインフラストラクチャは、IPアドレスが利用可能な場所であればどこでも実行できることに注意してください。オンプレミス、ホスト型プロバイダー、Azure、またはその他のクラウドプロバイダーです。Azure AD Connect同期ツールは、Azure ADに自動的に接続します。例のグラフィックでは、簡素化のためにAzure VMを使用しています。

関連情報:

- インストールと構成の記事では、FASのインストールと構成方法について説明しています。

- Azure AD連携の記事には詳細が含まれています。