秘密鍵の保護

はじめに

- 証明書はFASサーバー上の組み込みデータベースに保存されます。関連する秘密鍵はFASサーバーのNetwork Serviceアカウントによって保存され、デフォルトでエクスポート不可としてマークされます。

秘密鍵には2つの種類があります。

- Citrix_RegistrationAuthority証明書テンプレートからの、登録機関証明書に関連付けられた秘密鍵。

-

Citrix_SmartcardLogon証明書テンプレートからの、ユーザー証明書に関連付けられた秘密鍵。

- 実際には、2つの登録機関証明書があります。Citrix_RegistrationAuthority_ManualAuthorization(デフォルトで24時間有効)とCitrix_RegistrationAuthority(デフォルトで2年間有効)です。

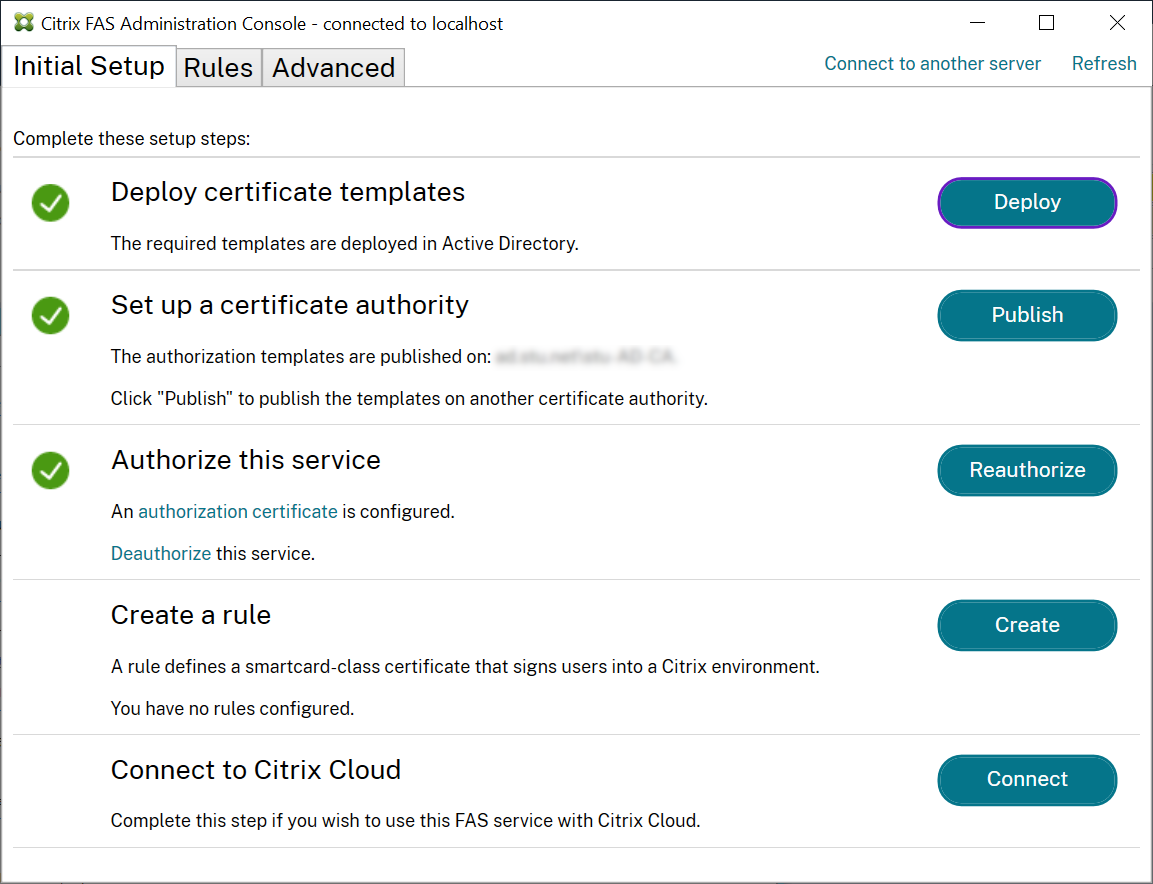

Federated Authentication Service (FAS) 管理コンソールの初期設定タブのステップ3で、承認をクリックすると、FASサーバーはキーペアを生成し、Citrix_RegistrationAuthority_ManualAuthorization証明書のために証明機関に証明書署名要求を送信します。これは一時的な証明書であり、デフォルトで24時間有効です。証明機関はこの証明書を自動的に発行せず、その発行は証明機関上で管理者によって手動で承認される必要があります。証明書がFASサーバーに発行されると、FASはCitrix_RegistrationAuthority_ManualAuthorization証明書を使用してCitrix_RegistrationAuthority証明書(デフォルトで2年間有効)を自動的に取得します。FASサーバーはCitrix_RegistrationAuthority証明書を取得するとすぐに、Citrix_RegistrationAuthority_ManualAuthorizationの証明書と鍵を削除します。

登録機関証明書に関連付けられた秘密鍵は特に機密性が高く、登録機関証明書ポリシーにより、秘密鍵を所有する者はテンプレートで構成されたユーザーセットに対して証明書要求を発行できるためです。結果として、この鍵を制御する者は、セット内の任意のユーザーとして環境に接続できます。

組織のセキュリティ要件に適合する方法で秘密鍵を保護するようにFASサーバーを構成できます。以下のいずれかを使用します。

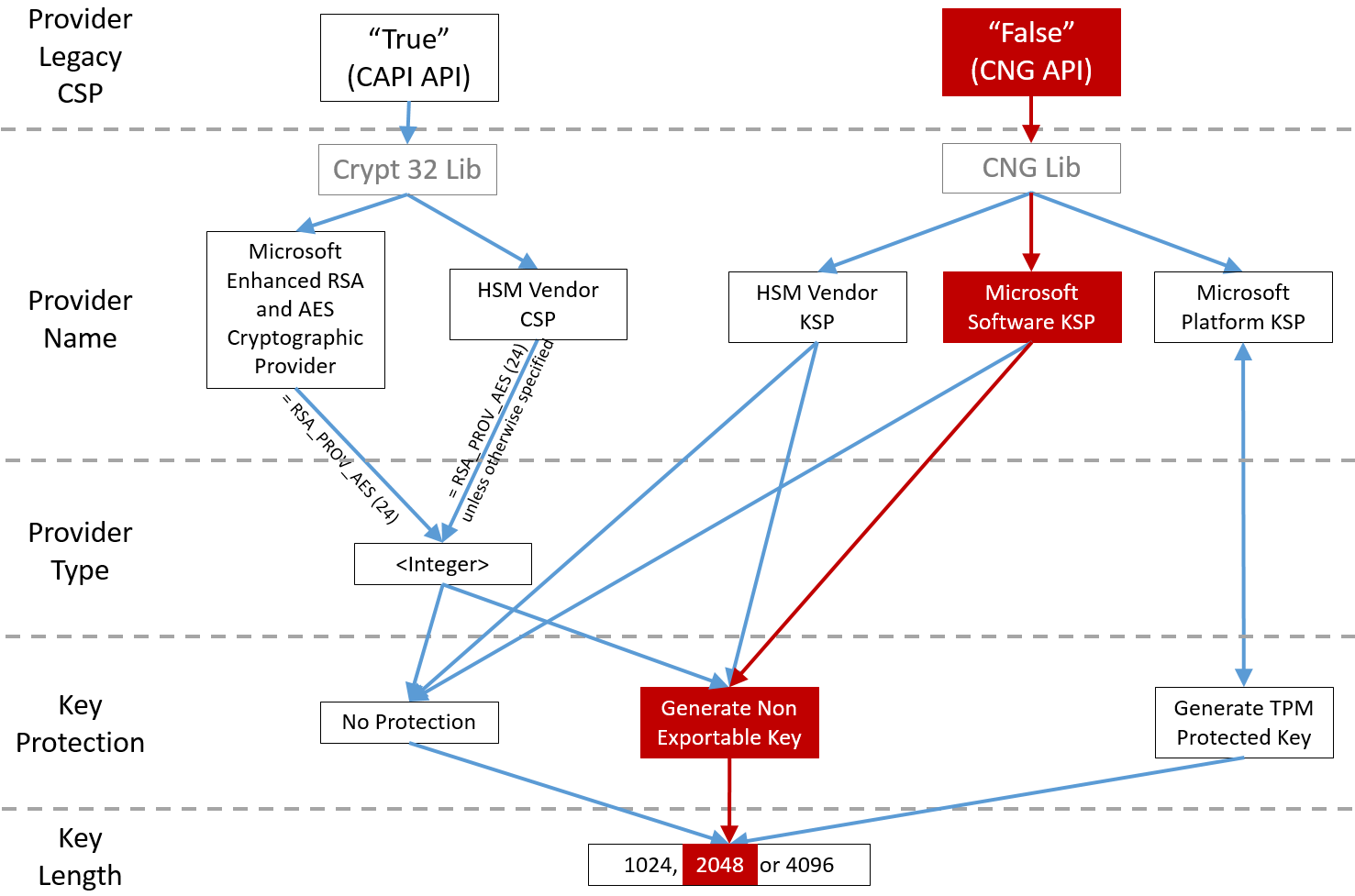

- 登録機関証明書とユーザー証明書の秘密鍵の両方に、Microsoft Enhanced RSA and AES Cryptographic ProviderまたはMicrosoft Software Key Storage Providerを使用。

- 登録機関証明書の秘密鍵にはTrusted Platform Module (TPM) チップを備えたMicrosoft Platform Key Storage Providerを使用し、ユーザー証明書の秘密鍵にはMicrosoft Enhanced RSA and AES Cryptographic ProviderまたはMicrosoft Software Key Storage Providerを使用。

- 登録機関証明書とユーザー証明書の秘密鍵の両方に、HSMデバイスを備えたハードウェアセキュリティモジュール (HSM) ベンダーのCryptographic ServiceまたはKey Storage Providerを使用。

秘密鍵の構成設定

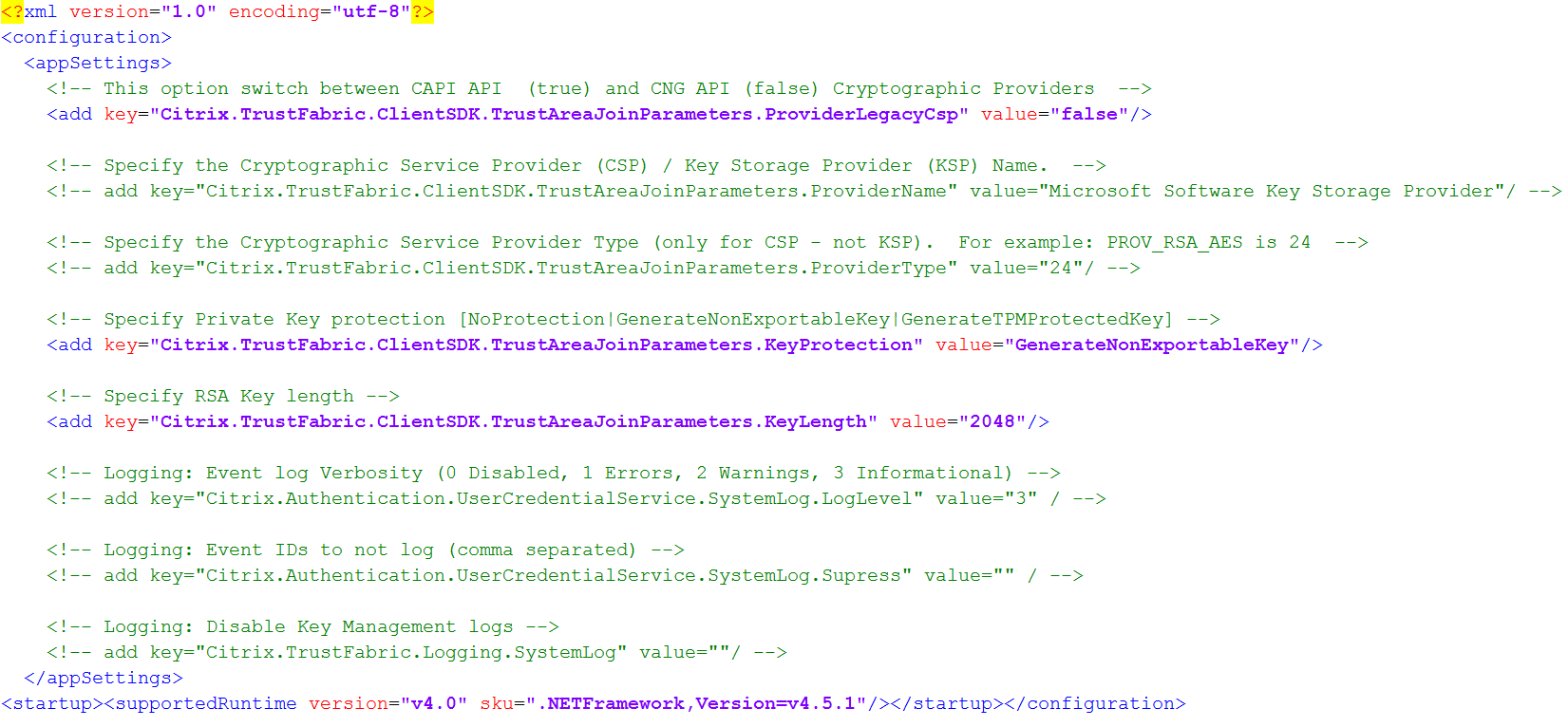

3つのオプションのいずれかを使用するようにFASを構成します。テキストエディターを使用してCitrix.Authentication.FederatedAuthenticationService.exe.configファイルを編集します。ファイルのデフォルトの場所は、FASサーバー上のProgram Files\Citrix\Federated Authentication Serviceフォルダー内です。

FASはサービスが起動するときにのみ構成ファイルを読み取ります。いずれかの値が変更された場合、新しい設定を反映させるにはFASを再起動する必要があります。

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderLegacyCsp (CAPIとCNG API間の切り替え)

| 値 | コメント |

|---|---|

| true | CAPI APIを使用 |

| false (デフォルト) | CNG APIを使用 |

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderName (使用するプロバイダーの名前)

| 値 | コメント |

|---|---|

| Microsoft Enhanced RSA and AES Cryptographic Provider | デフォルトのCAPIプロバイダー |

| Microsoft Software Key Storage Provider | デフォルトのCNGプロバイダー |

| Microsoft Platform Key Storage Provider | デフォルトのTPMプロバイダー。TPMはユーザーキーには推奨されません。登録機関キーにのみTPMを使用してください。FASサーバーを仮想化環境で実行する予定がある場合は、仮想化がサポートされているかどうかをTPMおよびハイパーバイザーベンダーに確認してください。 |

| HSM_Vendor CSP/Key Storage Provider | HSMベンダーによって提供されます。値はベンダーによって異なります。FASサーバーを仮想化環境で実行する予定がある場合は、仮想化がサポートされているかどうかをHSMベンダーに確認してください。 |

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderType (CAPI APIの場合にのみ必須)

| 値 | コメント |

|---|---|

| 24 | デフォルト。Microsoft KeyContainerPermissionAccessEntry.ProviderType Property PROV_RSA_AES 24を指します。CAPIでHSMを使用しており、HSMベンダーが別途指定しない限り、常に24である必要があります。 |

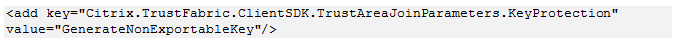

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyProtection (FASが秘密鍵操作を実行する必要がある場合、ここで指定された値を使用します) 秘密鍵の「エクスポート可能」フラグを制御します。ハードウェアでサポートされている場合、TPM鍵ストレージの使用を許可します。

| 値 | コメント |

|---|---|

| NoProtection | 秘密鍵はエクスポート可能です。 |

| GenerateNonExportableKey | デフォルト。秘密鍵はエクスポートできません。 |

| GenerateTPMProtectedKey | 秘密鍵はTPMを使用して管理されます。秘密鍵はProviderNameで指定したProviderName(例:Microsoft Platform Key Storage Provider)を介して保存されます。 |

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyLength (秘密鍵のサイズをビット単位で指定)

| 値 | コメント |

|---|---|

| 2048 | デフォルト。1024または4096も使用できます。 |

構成ファイルの設定は、次のようにグラフィカルに表現されます(インストール時のデフォルトは赤で表示)。

構成シナリオの例

例1

この例では、Microsoft Software Key Storage Providerを使用して保存される登録機関証明書の秘密鍵とユーザー証明書の秘密鍵について説明します。

これはデフォルトのインストール後構成です。追加の秘密鍵構成は不要です。

例 2

この例では、登録機関証明書の秘密鍵がMicrosoft Platform Key Storage Providerを介してFASサーバーのマザーボードのハードウェアTPMに保存され、ユーザー証明書の秘密鍵がMicrosoft Software Key Storage Providerを使用して保存される様子を示します。

このシナリオでは、FASサーバーのマザーボード上のTPMが、TPMメーカーのドキュメントに従ってBIOSで有効化され、その後Windowsで初期化されていることを前提としています。詳細については、https://docs.microsoft.com/en-us/previous-versions/windows/it-pro/windows-vista/cc749022(v=ws.10) を参照してください。

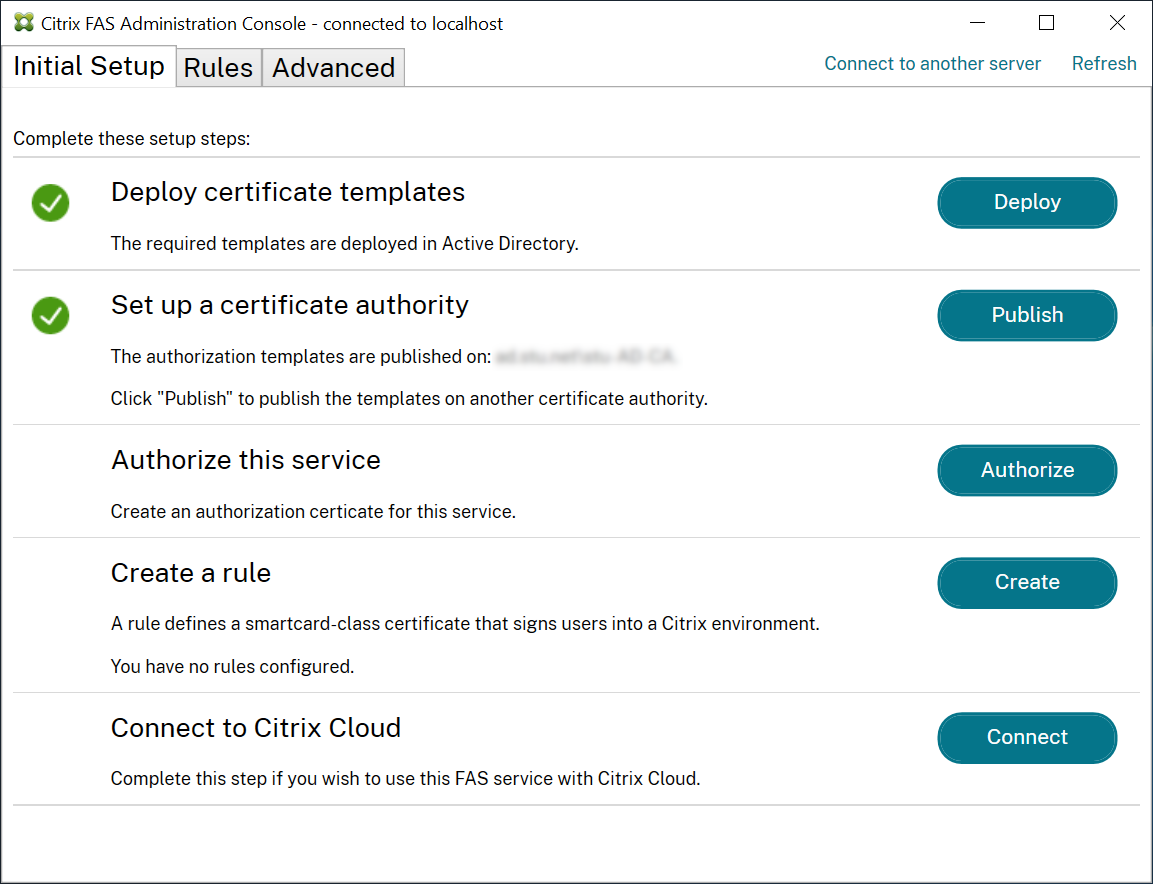

FAS管理コンソールの使用

FAS管理コンソールはオフラインの証明書署名要求を実行できないため、組織が登録機関証明書に対してオンラインの証明書署名要求を許可している場合を除き、その使用は推奨されません。

FASの初期設定を実行する際、証明書テンプレートを展開し、証明書機関を設定した後、サービスを承認する前(構成シーケンスのステップ3)に、次の手順を実行します。

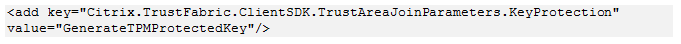

ステップ 1: 構成ファイルを編集し、次の行を次のように変更します。

ファイルは次のようになります。

一部のTPMはキーの長さを制限します。デフォルトのキー長は2048ビットです。ハードウェアでサポートされているキー長を指定してください。

ステップ 2: Citrix Federated Authentication Serviceを再起動して、構成ファイルから値を読み取ります。

ステップ 3: サービスを承認します。

ステップ 4: 証明書機関サーバーから保留中の証明書要求を手動で発行します。登録機関証明書が取得されると、管理コンソールのセットアップシーケンスのステップ3が緑色になります。この時点で、登録機関証明書の秘密キーがTPMで生成されます。証明書はデフォルトで2年間有効です。

登録機関証明書の秘密キーがTPMに正しく保存されていることを確認するには、次のPowerShellコマンドを使用します。登録機関証明書の秘密キーがTPMに保存されている場合、PrivateKeyProviderフィールドは Microsoft Platform Crypto Provider に設定されます。

Add-PSSnapin Citrix.Authentication.FederatedAuthenticationService.V1

Get-FasAuthorizationCertificate -FullCertInfo -Address localhost

<!--NeedCopy-->

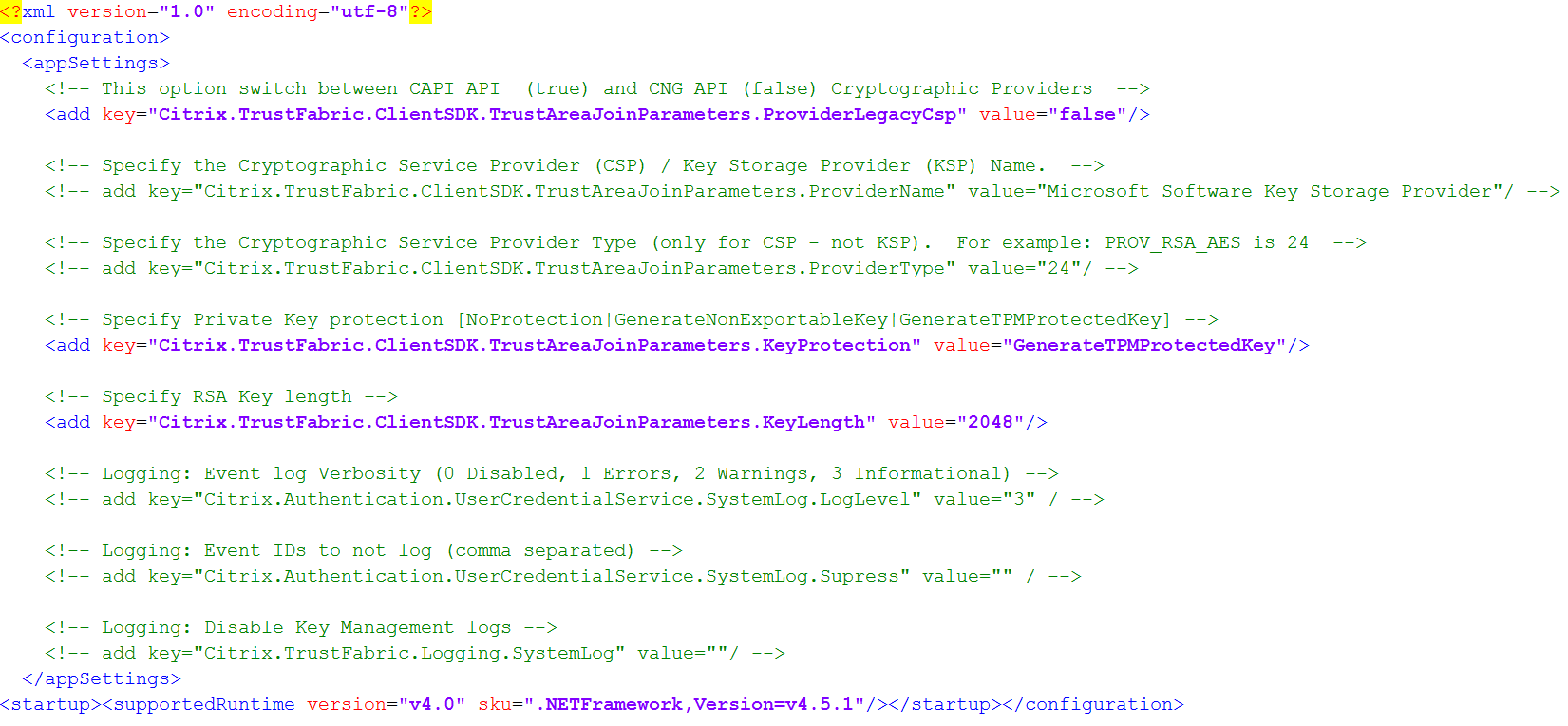

ステップ 5: 構成ファイルを次のように編集し直します。

注:

FASはTPMで保護されたキーを持つユーザー証明書を生成できますが、大規模な展開ではTPMハードウェアが遅すぎる場合があります。

ステップ 6: FASを再起動します。これにより、サービスは構成ファイルを再読み込みし、変更された値を反映します。その後の自動秘密キー操作はユーザー証明書キーに影響を与えます。これらの操作では秘密キーはTPMに保存されず、Microsoft Software Key Storage Providerが使用されます。

ステップ 7: FAS管理コンソールで [ルール] タブを選択し、インストールと構成に記載されているとおりに設定を編集します。

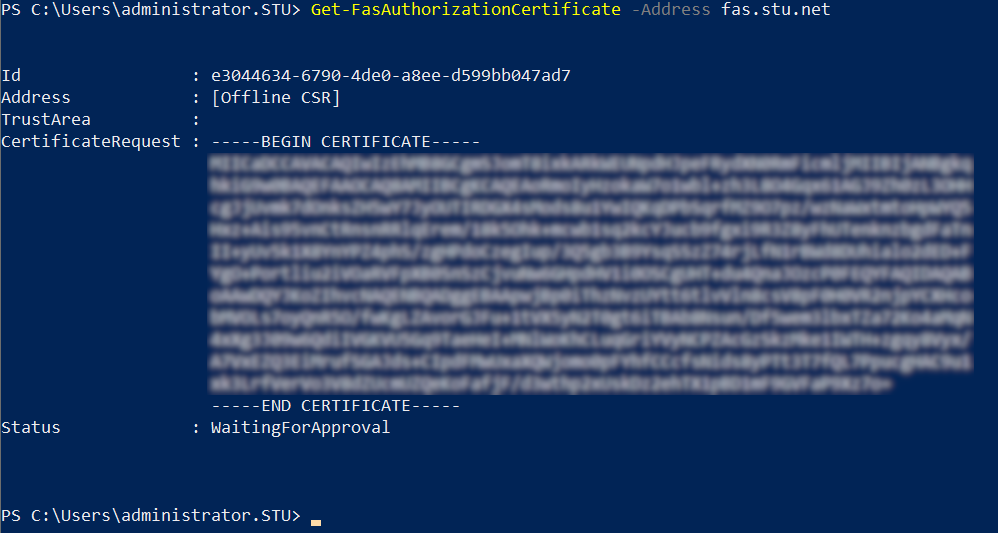

PowerShellの使用

登録機関証明書は、PowerShellを使用してオフラインで要求できます。これは、証明書機関がオンライン証明書署名要求を介して登録機関証明書を発行することを望まない組織に適しています。FAS管理コンソールを使用してオフライン登録機関証明書署名要求を行うことはできません。

ステップ 1: 管理コンソールを使用してFASの初期構成を行う際、「証明書テンプレートの展開」と「証明書機関の設定」の最初の2つのステップのみを完了します。

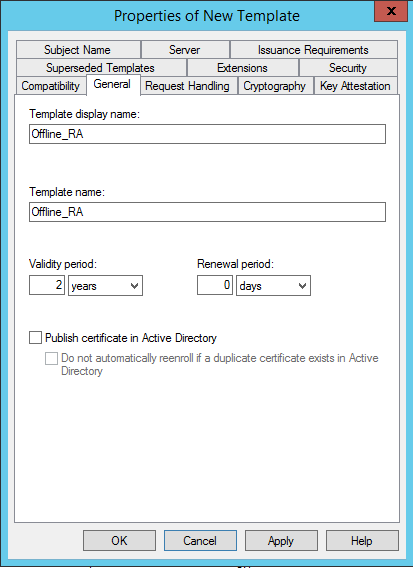

ステップ 2: 証明書機関サーバーで、証明書テンプレートMMCスナップインを追加します。Citrix_RegistrationAuthority_ManualAuthorizationテンプレートを右クリックし、[テンプレートの複製] を選択します。

[全般] タブを選択します。名前と有効期間を変更します。この例では、名前は Offline_RA で、有効期間は2年です。

ステップ 3: 証明書機関サーバーで、証明書機関MMCスナップインを追加します。[証明書テンプレート] を右クリックします。[新規] を選択し、[発行する証明書テンプレート] をクリックします。作成したばかりのテンプレートを選択します。

ステップ 4: FASサーバーで次のPowerShellコマンドレットをロードします。

Add-PSSnapin Citrix.Authentication.FederatedAuthenticationService.V1

ステップ 5: FASサーバーのTPM内でRSAキーペアを生成し、FASサーバーで次のPowerShellコマンドレットを入力して証明書署名要求を作成します。注: 一部のTPMはキーの長さを制限します。デフォルトのキー長は2048ビットです。ハードウェアでサポートされているキー長を必ず指定してください。

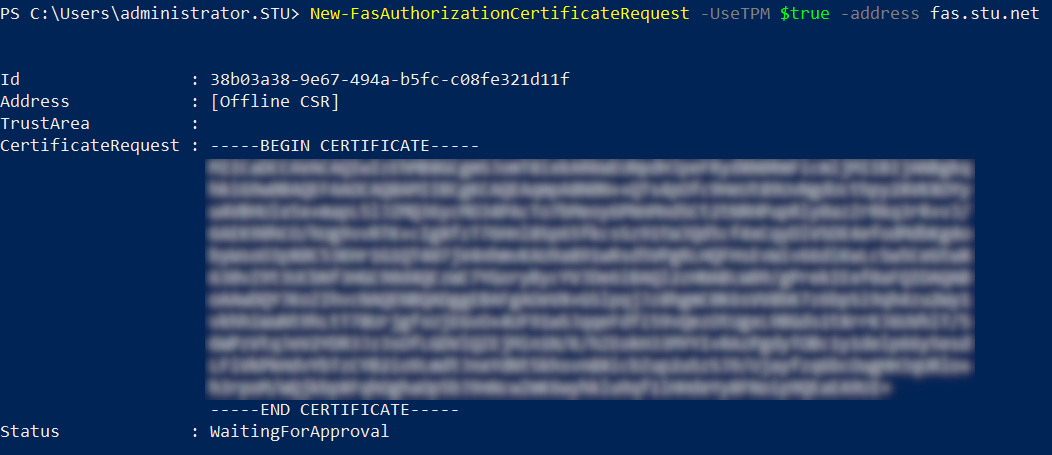

New-FasAuthorizationCertificateRequest -UseTPM $true -address \<FQDN of FAS Server>

例:

New-FasAuthorizationCertificateRequest -UseTPM $true -address fashsm.auth.net

次のように表示されます。

注:

- Id GUID(この例では「5ac3d8bd-b484-4ebe-abf8-4b2cfd62ca39」)は、後続のステップで必要になります。

- このPowerShellコマンドレットは、登録機関証明書の秘密キーを生成するために使用される1回限りの「オーバーライド」と考えてください。

- このコマンドレットを実行すると、FASの起動時に構成ファイルから読み取られた値がチェックされ、使用するキー長(デフォルトは2048)が決定されます。

- この手動のPowerShellで開始された登録機関証明書の秘密キー操作では、-UseTPMが$trueに設定されているため、システムはTPMを使用するために必要な設定と一致しないファイルからの値を無視します。

- このコマンドレットを実行しても、構成ファイルの設定は変更されません。

- その後の自動FAS開始ユーザー証明書秘密キー操作では、FASの起動時にファイルから読み取られた値が使用されます。

- FASサーバーがユーザー証明書を発行する際に、構成ファイルのKeyProtection値をGenerateTPMProtectedKeyに設定して、TPMで保護されたユーザー証明書秘密キーを生成することも可能です。

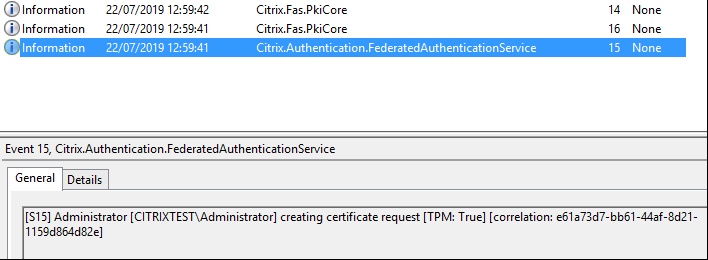

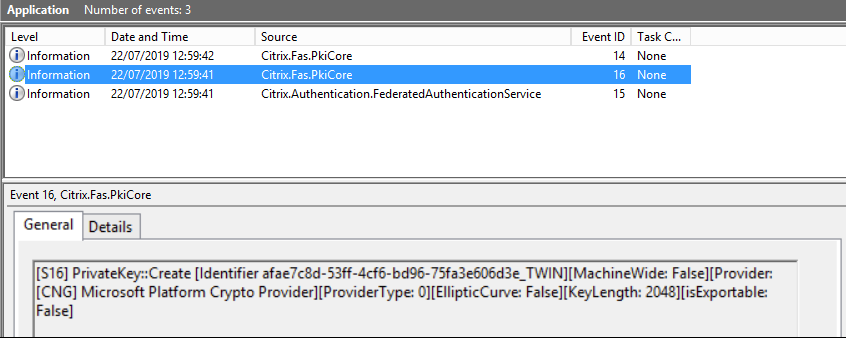

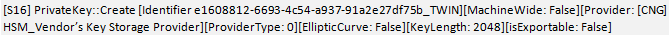

TPMがキーペアの生成に使用されたことを確認するには、キーペアが生成された時点のFASサーバーのWindowsイベントビューアーでアプリケーションログを確認します。

注: 「[TPM: True]」

以下に続きます。

注: “Provider: [CNG] Microsoft Platform Crypto Provider”

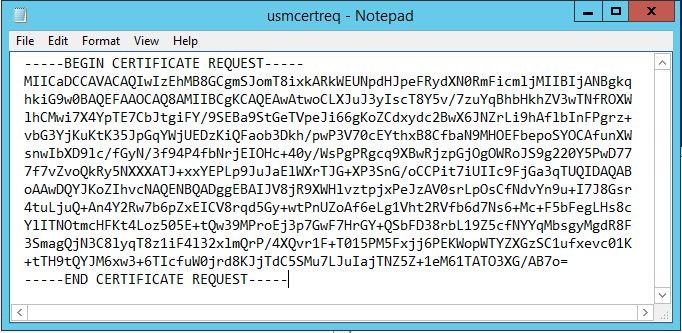

手順 6: 証明書要求セクションをテキストエディターにコピーし、テキストファイルとしてディスクに保存します。

- 手順 7: FAS サーバーで PowerShell に以下を入力して、証明書署名要求を証明機関に送信します。

certreq -submit -attrib "certificatetemplate:\<手順 2 の証明書テンプレート>" \<手順 6 の証明書要求ファイル>

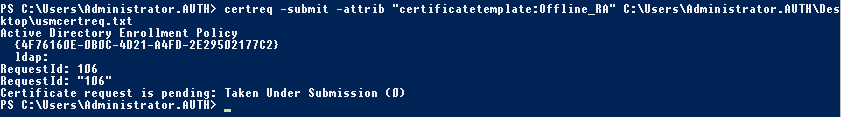

例:

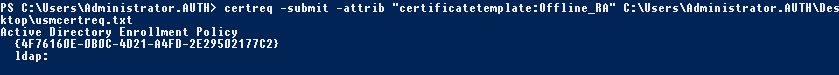

certreq -submit -attrib "certificatetemplate:Offline_RA" C:\Users\Administrator.AUTH\Desktop\usmcertreq.txt

以下が表示されます。

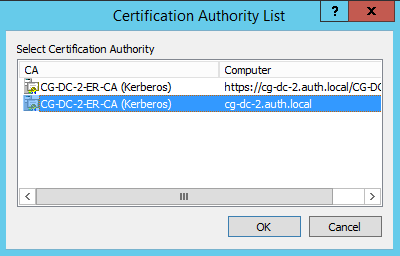

この時点で、証明機関リストウィンドウが表示される場合があります。この例の証明機関では、HTTP (上) と DCOM (下) の両方の登録が有効になっています。利用可能な場合は、DCOM オプションを選択します。

証明機関が指定されると、PowerShell に RequestID が表示されます。

手順 8: 証明機関サーバーで、証明機関 MMC スナップインの [保留中の要求] をクリックします。Request ID をメモします。次に、要求を右クリックして [発行] を選択します。

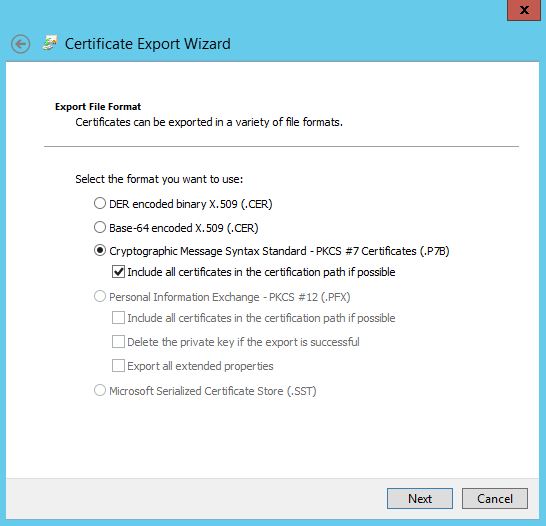

手順 9: [発行済み証明書] ノードを選択します。発行されたばかりの証明書を見つけます (Request ID が一致するはずです)。ダブルクリックして証明書を開きます。[詳細] タブを選択します。[ファイルへコピー] をクリックします。証明書のエクスポートウィザードが起動します。[次へ] をクリックします。ファイル形式について以下のオプションを選択します。

形式は「暗号メッセージ構文標準 – PKCS #7 証明書 (.P7B)」である必要があり、「可能であれば、証明のパスにあるすべての証明書を含める」が選択されている必要があります。

手順 10: エクスポートされた証明書ファイルを FAS サーバーにコピーします。

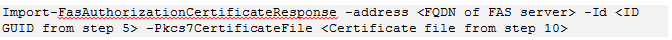

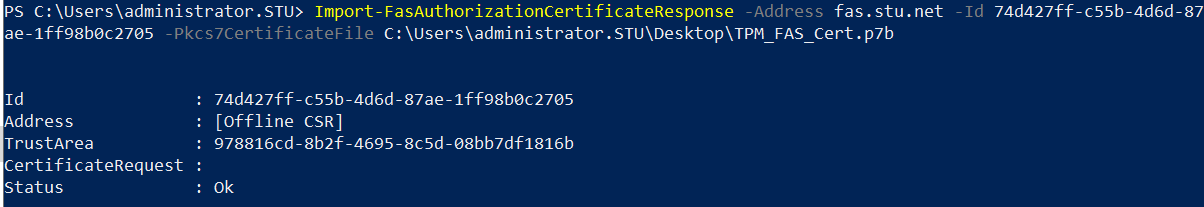

手順 11: FAS サーバーで以下の PowerShell コマンドレットを入力して、登録機関証明書を FAS サーバーにインポートします。

例:

以下が表示されます。

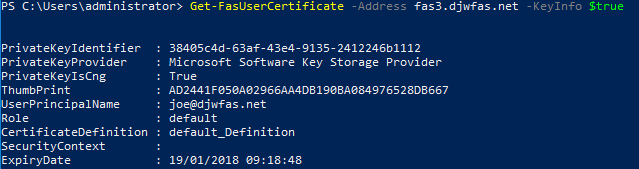

登録機関証明書の秘密キーが TPM に正しく保存されていることを確認するには、以下の PowerShell コマンドを使用します。登録機関証明書の秘密キーが TPM に保存されている場合、PrivateKeyProvider フィールドは Microsoft Platform Crypto Provider に設定されます。

Add-PSSnapin Citrix.Authentication.FederatedAuthenticationService.V1

Get-FasAuthorizationCertificate -FullCertInfo -Address localhost

<!--NeedCopy-->

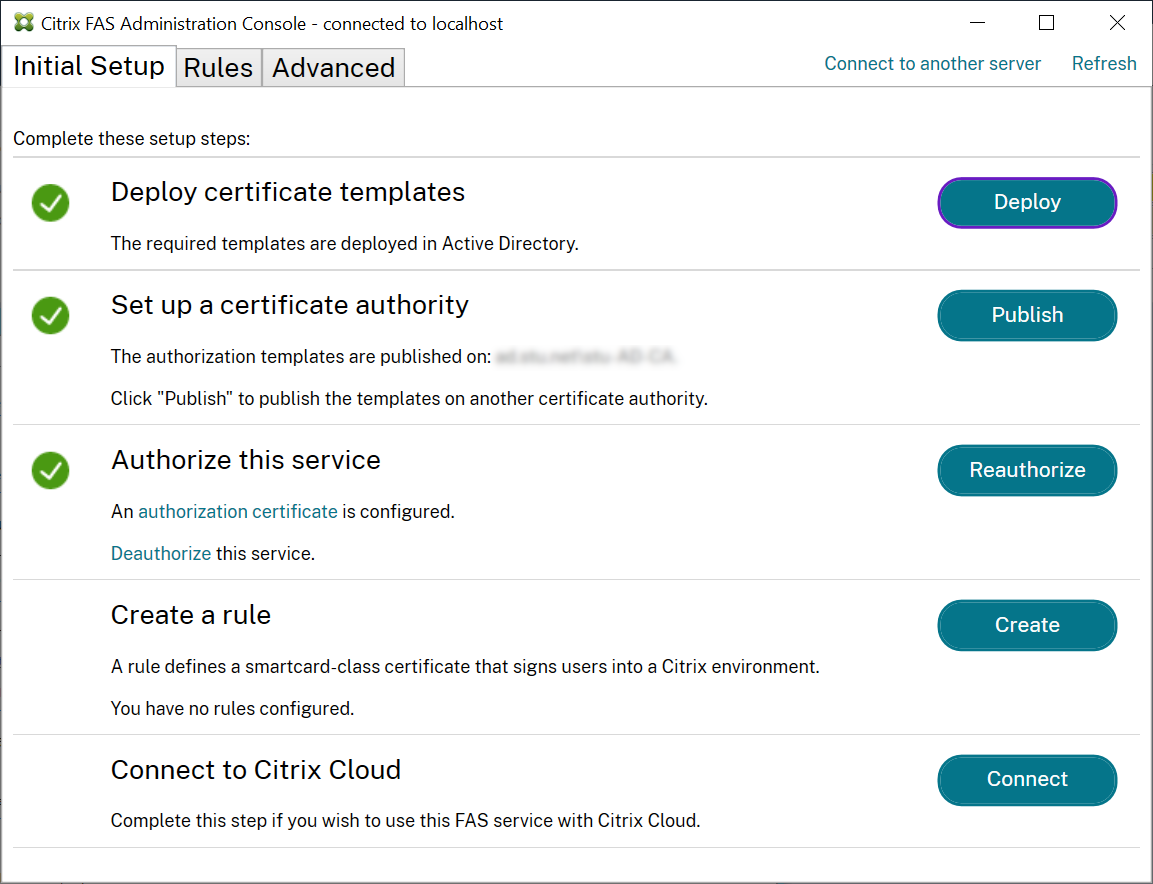

手順 12: FAS 管理コンソールを閉じてから再起動します。

注: 「このサービスを承認」の手順には緑色のチェックマークが付いています。

手順 13: FAS 管理コンソールの [ルール] タブを選択し、インストールと構成で説明されている設定を編集します。

例 3

この例では、HSM に保存されている登録機関証明書の秘密キーとユーザー証明書の秘密キーについて説明します。この例は、構成済みの HSM を前提としています。HSM には、「HSM_Vendor のキー記憶域プロバイダー」などのプロバイダー名があります。

仮想化環境で FAS サーバーを実行する予定がある場合は、ハイパーバイザーのサポートについて HSM ベンダーに確認してください。

手順 1. 管理コンソールを使用して FAS の初期設定を行う際は、「証明書テンプレートの展開」と「証明機関のセットアップ」の最初の 2 つの手順のみを完了します。

手順 2: HSM ベンダーのドキュメントを参照して、HSM の ProviderName 値を決定します。HSM が CAPI を使用している場合、プロバイダーはドキュメント内で Cryptographic Service Provider (CSP) と呼ばれることがあります。HSM が CNG を使用している場合、プロバイダーは Key Storage Provider (KSP) と呼ばれることがあります。

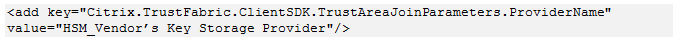

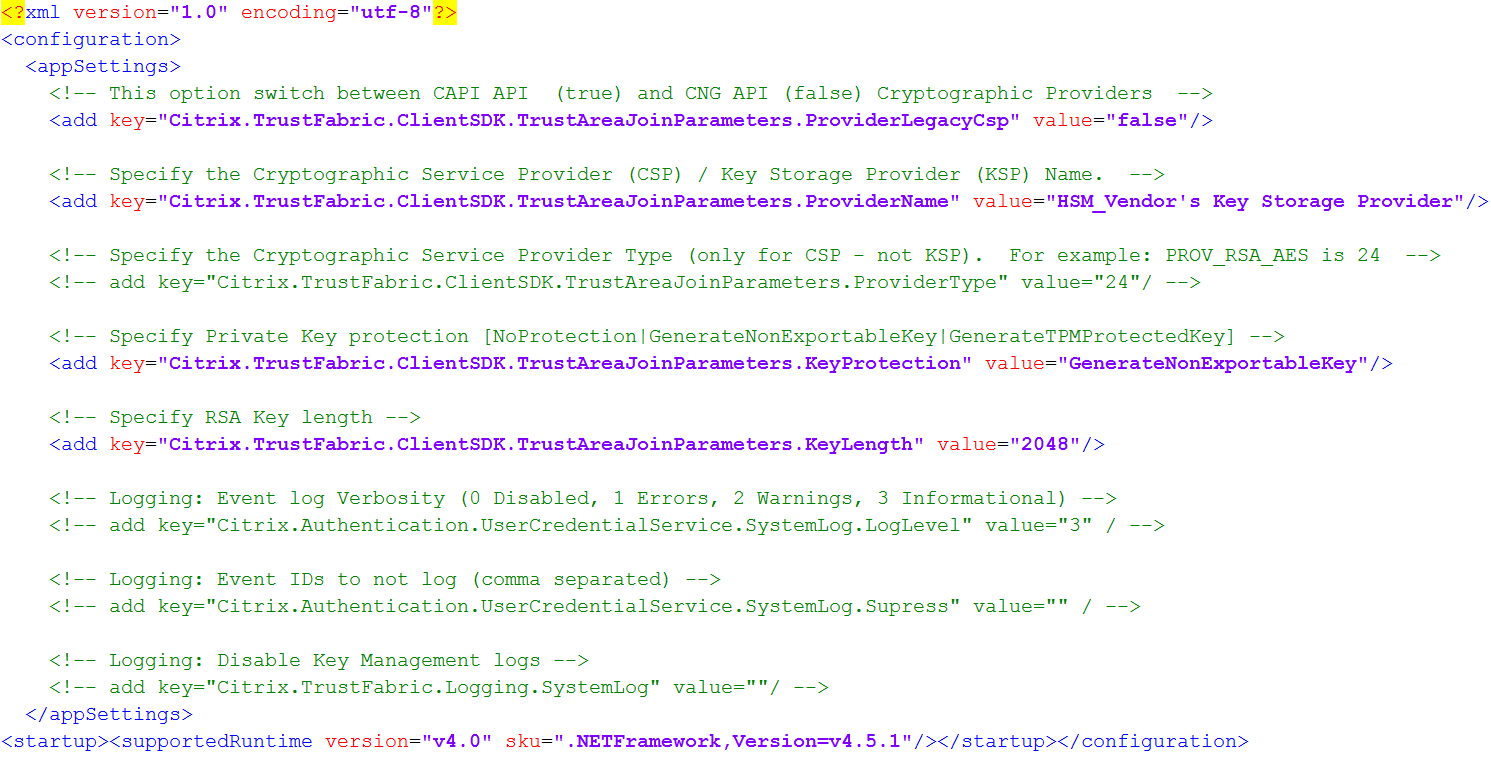

手順 3: 次のように構成ファイルを編集します。

ファイルは次のようになります。

このシナリオでは、HSM が CNG を使用していると仮定しているため、ProviderLegacyCsp の値は false に設定されています。HSM が CAPI を使用している場合、ProviderLegacyCsp の値は true に設定する必要があります。HSM が CAPI と CNG のどちらを使用しているかを判断するには、HSM ベンダーのドキュメントを参照してください。また、非対称 RSA キー生成でサポートされているキー長については、HSM ベンダーのドキュメントを参照してください。この例では、キー長はデフォルトの 2048 ビットに設定されています。指定するキー長がハードウェアでサポートされていることを確認してください。

手順 4: Citrix Federated Authentication Service を再起動して、構成ファイルから値を読み取ります。

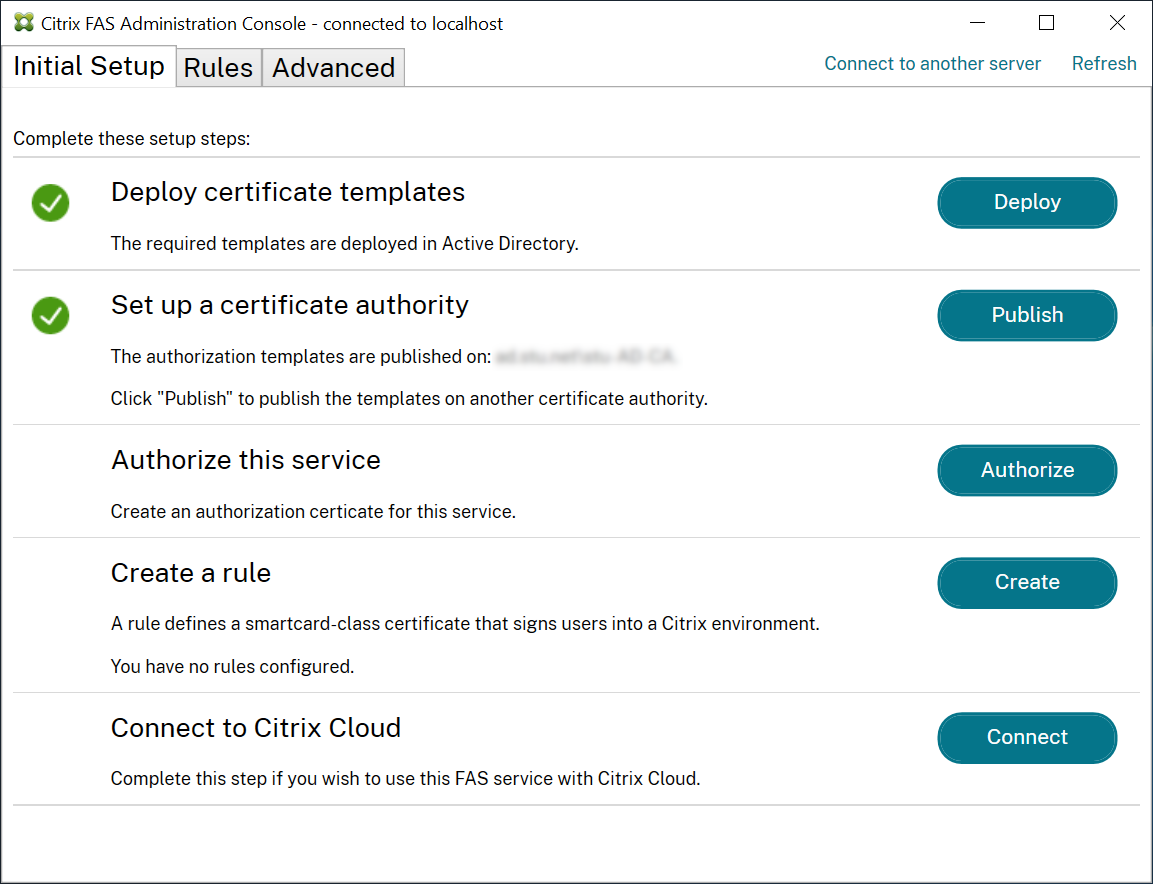

手順 5: FAS 管理コンソールの [Initial Setup] タブで [Authorize] をクリックして、HSM 内で RSA キーペアを生成し、証明書署名要求を作成します。

手順 6: キーペアが HSM で生成されたことを確認するには、Windows イベントログのアプリケーションエントリを確認します。

注: [プロバイダー: [CNG] HSM ベンダーのキー記憶域プロバイダー]

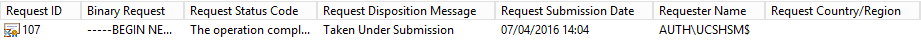

手順 7: 証明機関サーバーで、証明機関 MMC の [保留中の要求] ノードを選択します。

要求を右クリックし、[発行] を選択します。

注: 「このサービスを承認する」の手順に緑色のチェックマークが付いています。

手順 8: FAS 管理コンソールの [Rules] タブを選択し、インストールと構成で説明されているように設定を編集します。

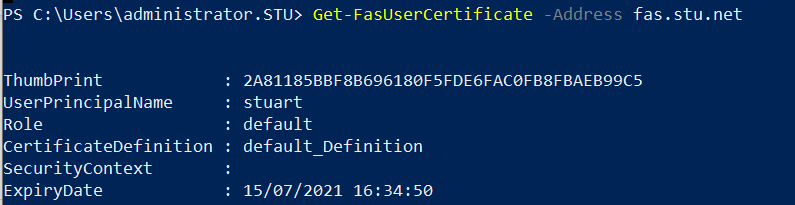

FAS 証明書ストレージ

FAS は、証明書を保存するために FAS サーバー上の Microsoft 証明書ストアを使用しません。組み込みデータベースを使用します。

登録機関証明書の GUID を特定するには、FAS サーバーで次の PowerShell コマンドレットを入力します。

Add-pssnapin Citrix.a\*

Get-FasAuthorizationCertificate –address \<FAS server FQDN>

例: Get-FasAuthorizationCertificate –address cg-fas-2.auth.net:

ユーザー証明書のリストを取得するには、次を入力します。

Get-FasUserCertificate –address \<FAS server FQDN>

例: Get-FasUserCertificate –address cg-fas-2.auth.net

注:

HSM を使用して秘密キーを保存する場合、HSM コンテナは GUID で識別されます。HSM 内の秘密キーの GUID は、次を使用して取得できます。

Get-FasUserCertificate –address \<FAS server FQDN> -KeyInfo $true例:

Get-FasUserCertificate –address fas3.djwfas.net -KeyInfo $true

関連情報

- インストールと構成は、FAS のインストールと構成に関する主要なリファレンスです。

- 一般的な FAS 展開については、Federated Authentication Services のアーキテクチャの概要の記事にまとめられています。

- その他の「ハウツー」記事は、高度な構成の記事で紹介されています。