Web Studioのスマートカード認証のセットアップ

この記事では、Web Studioでスマートカード認証をセットアップして有効にするために必要な手順について説明します。

手順 5 (オプション): Web Studioの認証委任の構成

-

注記:

スマートカード認証は、Web Studioサーバーと同じActive Directoryドメインのユーザーのみがサポートされます。

手順 1: スマートカードドライバーのインストール

以下のマシンにスマートカードドライバーをインストールします。

- 証明書サービスがインストールされているドメインコントローラー

- Web Studioサーバー

- エンドユーザーがWeb Studioにアクセスするために使用するマシン

- スマートカードユーザーの証明書を登録するために使用するマシン

スマートカードドライバーはベンダーによって異なります。たとえば、ITSが提供するスマートカードハードウェアを使用している場合は、https://support.globalsign.com/ssl/ssl-certificates-installation/safenet-driversからSaftNetドライバーをダウンロードしてください。

手順 2: スマートカードユーザーの証明書の発行

注記:

以下の手順は、プロセスを案内するための例として提供されています。

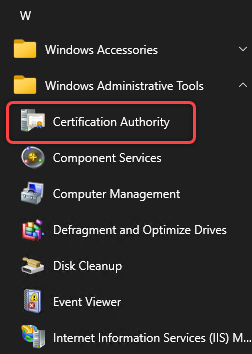

ドメインコントローラーで、以下の手順に従ってタスクを完了します。

-

ドメインコントローラーにアクセスし、証明機関を開きます。

-

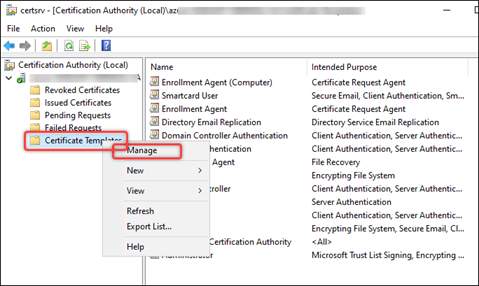

登録エージェントテンプレートを複製します。詳細な手順は次のとおりです。

-

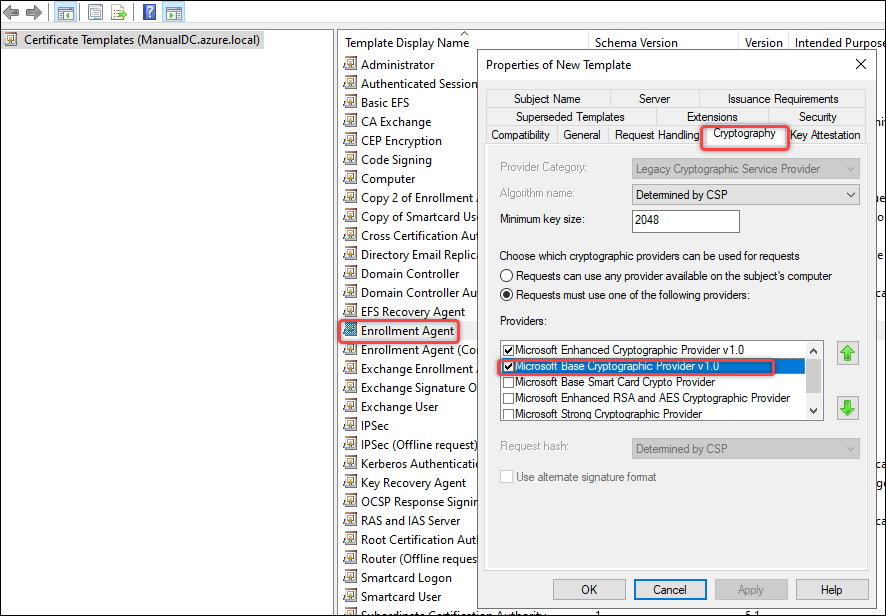

証明書テンプレートを右クリックし、管理を選択します。

-

登録エージェントを右クリックし、テンプレートの複製を選択します。

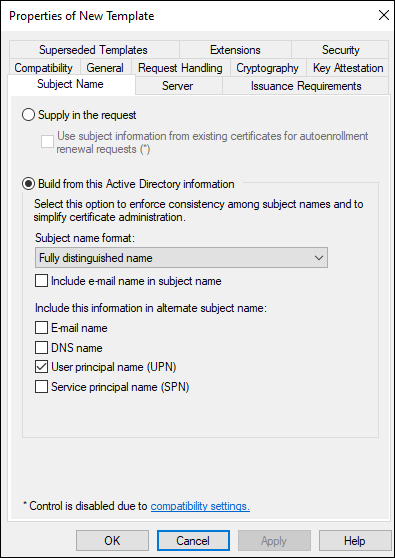

-

サブジェクト名タブで、サブジェクト名に電子メールを含めるが選択されていないことを確認します。

-

暗号化タブで、Microsoft Base Smart Card Crypto Providerを選択し、OKをクリックします。登録エージェントのコピーという名前のテンプレートが証明書テンプレートリストに表示されます。

-

- スマートカードの証明書を発行します。詳細な手順は次のとおりです。

- 証明書テンプレートを右クリックし、新規 > 発行するテンプレートを選択します。

- 登録エージェントのコピーとスマートカードユーザーを選択します。

- OKをクリックします。

手順 3: スマートカードユーザーの証明書の登録

注記:

以下の手順は、プロセスを案内するための例として提供されています。

ドメインに参加している物理Windowsマシンで、以下の手順に従って各スマートカードの証明書を登録します。

- 登録用にドメインに参加している物理Windowsマシンを準備します。

- スマートカードドライバーがインストールされていることを確認します。

- スマートカードをマシンに挿入します。

- スマートカードに割り当てるユーザーアカウントを使用してマシンにログオンします。

- 手順1で準備したマシンに証明書スナップインを追加します。詳細な手順は次のとおりです。

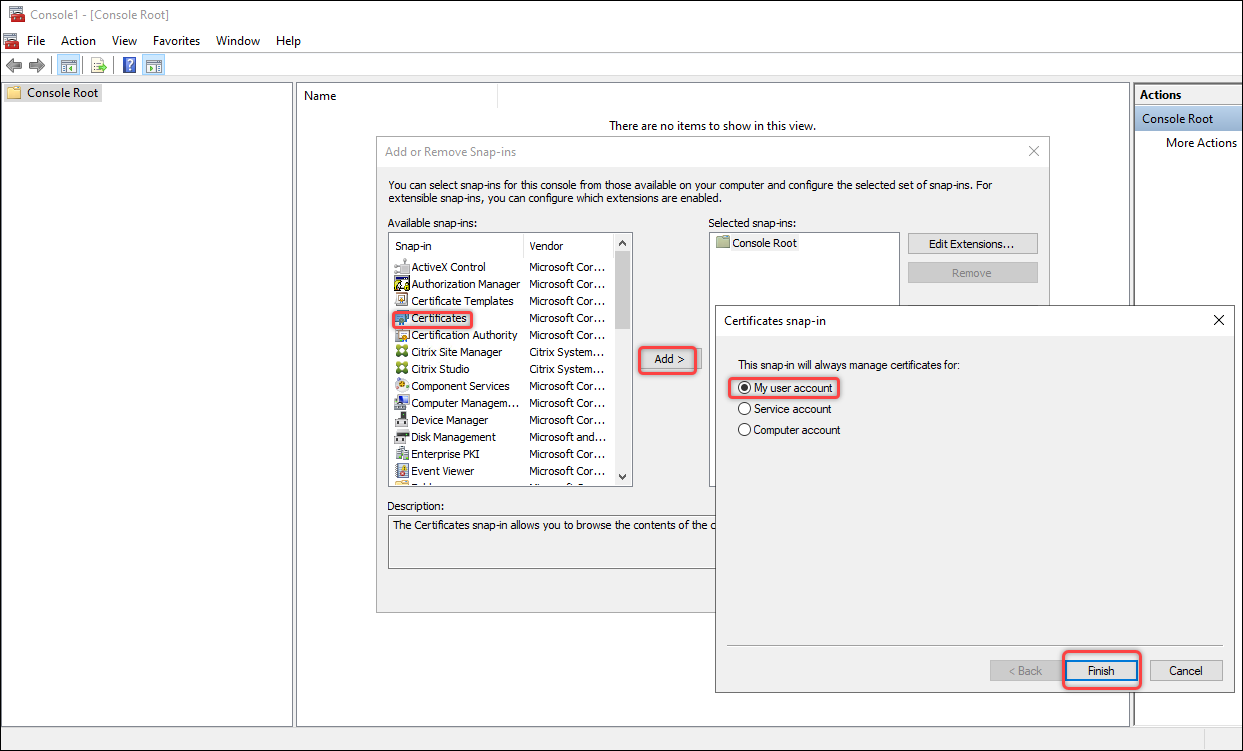

- mmcを開きます。

- ファイルをクリックし、スナップインの追加と削除をクリックします。

- 表示されるスナップインの追加と削除ウィンドウで、証明書を選択し、追加 > をクリックします。

- 表示されるダイアログボックスで、マイユーザーアカウントを選択し、完了をクリックします。

-

OKをクリックします。

-

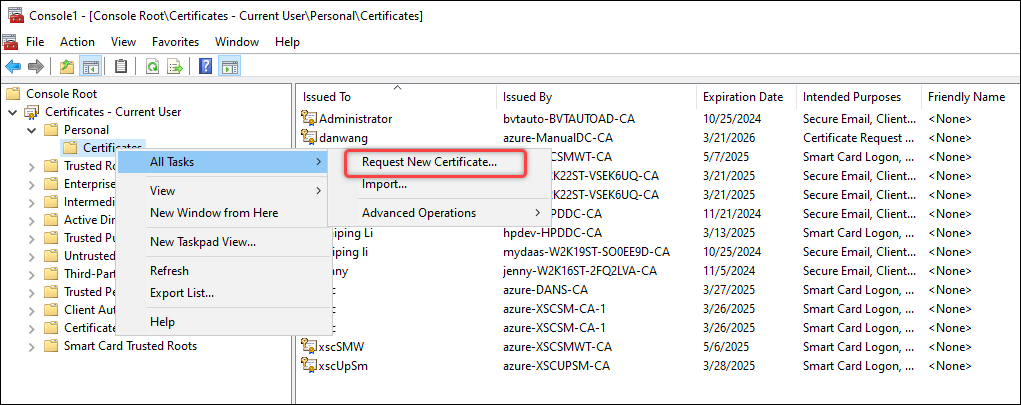

証明書スナップインの新しい証明書を要求します。詳細な手順は次のとおりです。

-

証明書 - 現在のユーザー > 個人に移動し、証明書を右クリックして、すべてのタスク > 新しい証明書の要求を選択します。

-

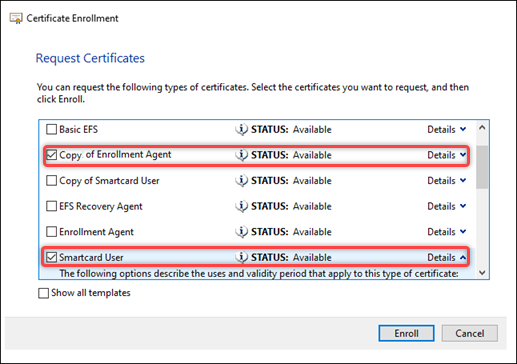

表示される証明書の要求ダイアログボックスで、登録エージェントのコピーとスマートカードユーザーを選択します。

-

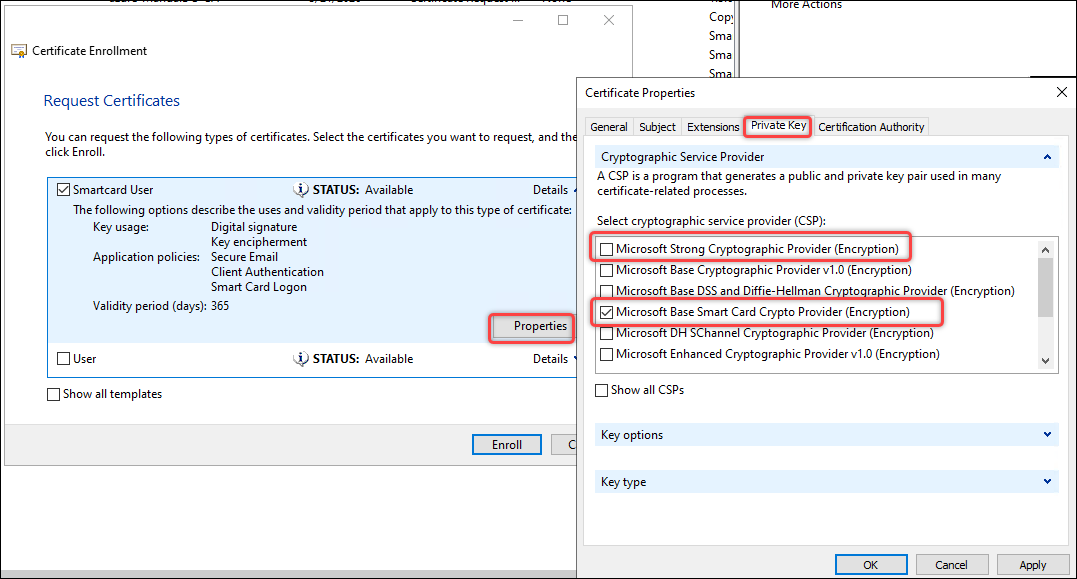

上記のダイアログボックスで、スマートカードユーザーの詳細をクリックし、プロパティをクリックします。証明書のプロパティダイアログボックスが表示されます。

-

-

- 秘密キータブで、暗号化サービスプロバイダーを展開し、Microsoft Strong Cryptographic Provider (暗号化)のチェックを外し、Microsoft Base Smart Card Crypto Provider (暗号化)のみを選択して、OKをクリックします。

- 登録をクリックします。

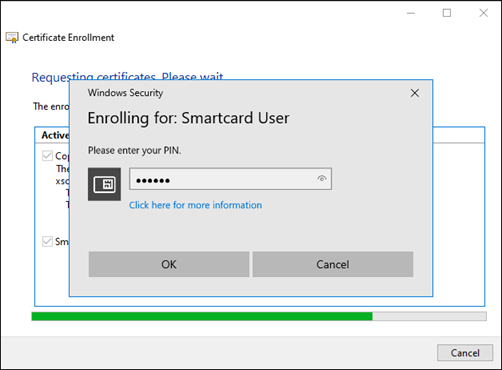

-

表示されるWindowsセキュリティダイアログボックスで、スマートカードのPINコードを入力し、OKをクリックします。登録が完了したら、完了をクリックします。

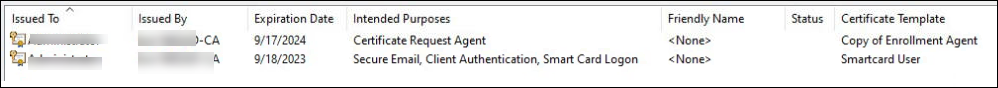

登録が成功すると、次のスクリーンショットに示すように、証明書 - 現在のユーザー -> 個人 -> 証明書の下に2つの証明書が表示されます。

手順 4: Web Studio IISサーバーの構成

各Web Studioサーバーで、以下の手順に従ってスマートカード認証用にIISを構成します。

-

Web Studioマシンでクライアント証明書マッピング認証を有効にします。

IIS 7以降のデフォルトインストールでは、

<clientCertificateMappingAuthentication>要素は利用できません。インストールと有効化の詳細については、このMicrosoftの記事を参照してください。 - Web StudioマシンでIISマネージャーを起動します。

-

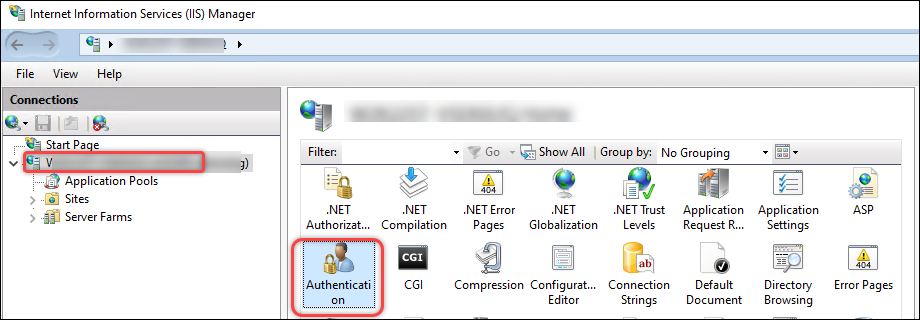

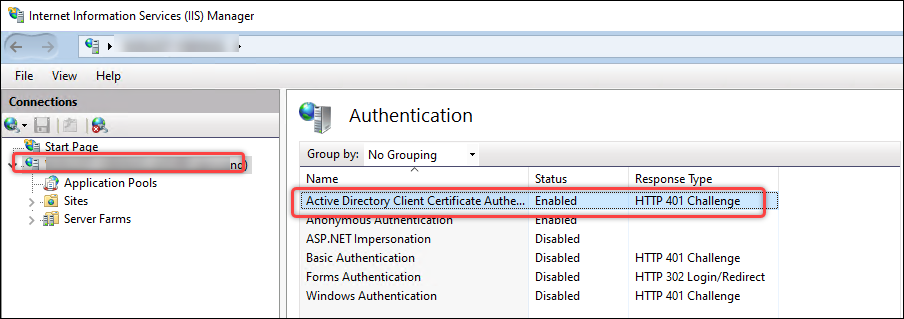

マシンでActive Directoryクライアント証明書認証を有効にします。詳細な手順は次のとおりです。

-

左ペインでマシンを選択し、認証をダブルクリックします。

-

-

Active Directory クライアント証明書認証を有効にします。

- クライアント証明書認証を使用して、より安全なHTTPSプロトコル用にWeb Studioバックエンドモジュールを構成します。

-

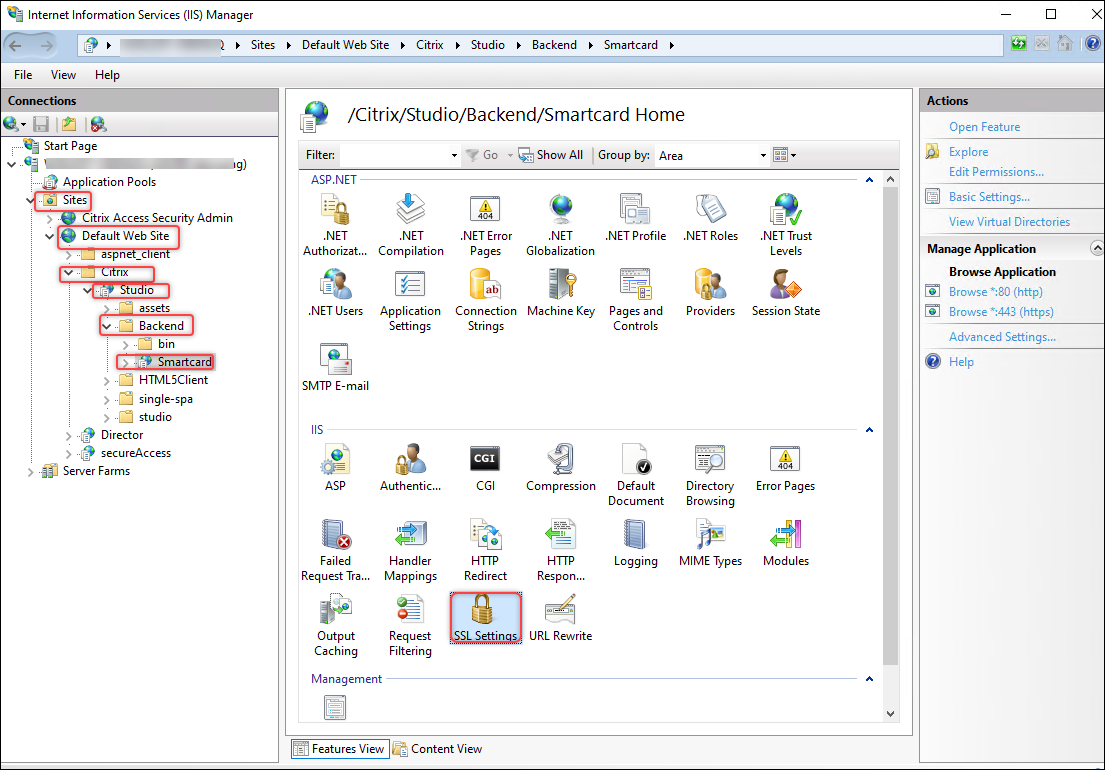

Sites >

Web StudioがインストールされているIISサイト名(サイトID = 1、デフォルトではDefault Web Site)> Studio > Backend > Smartcard に移動し、IISセクションでSSL設定をダブルクリックします。

-

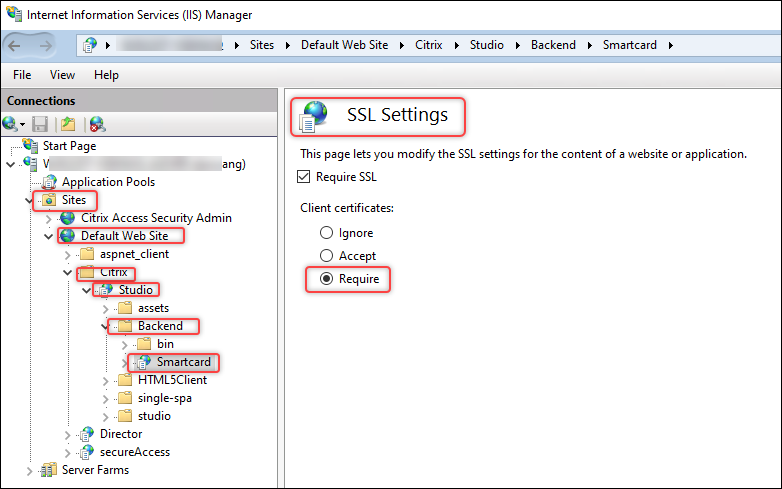

クライアント証明書で必須を選択します。

-

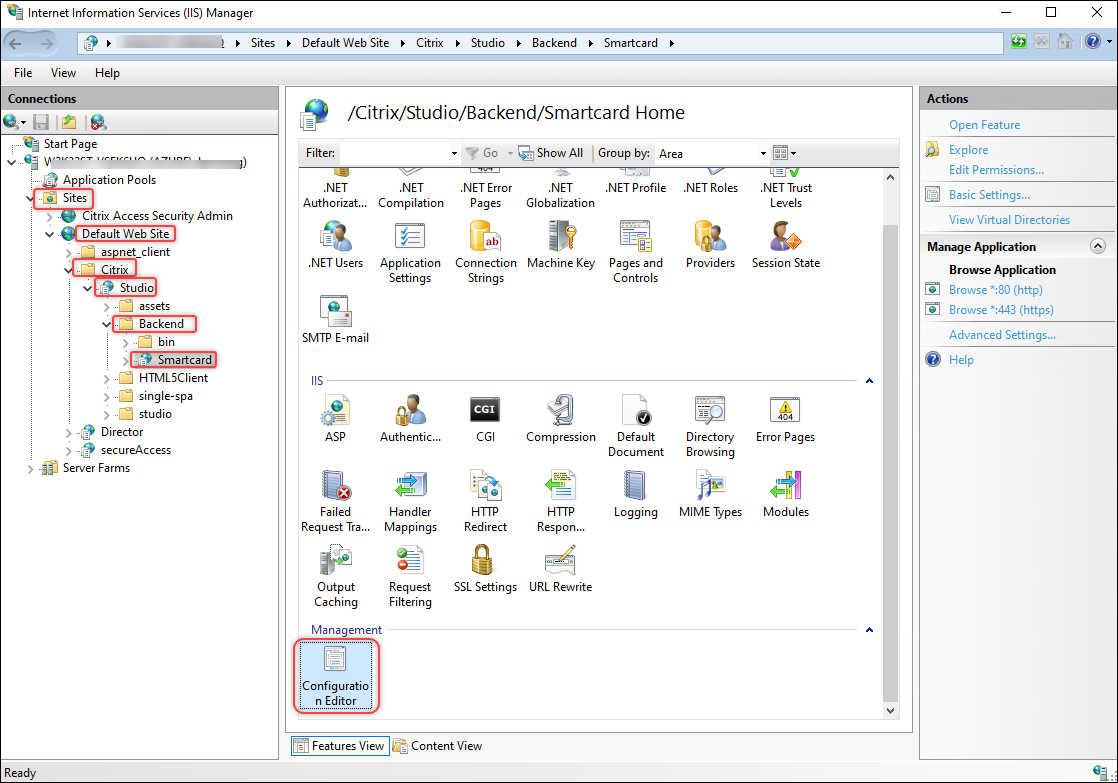

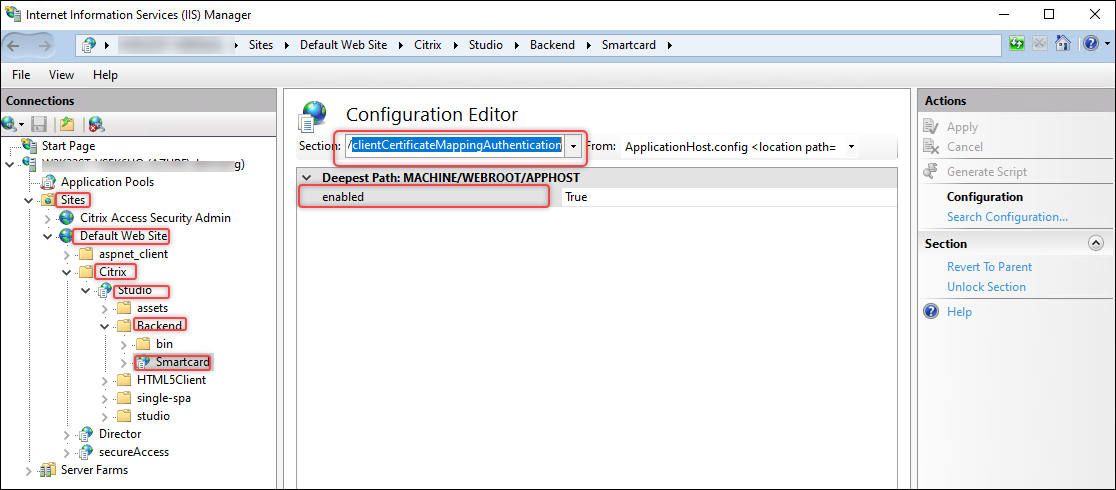

Sites >

Web StudioがインストールされているIISサイト名(サイトID = 1、デフォルトではDefault Web Site)> Studio > Backend > Smartcard に戻り、IISセクションで構成エディターをダブルクリックします。

-

/clientCertificateMappingAuthentication が有効になっていることを確認します。

-

-

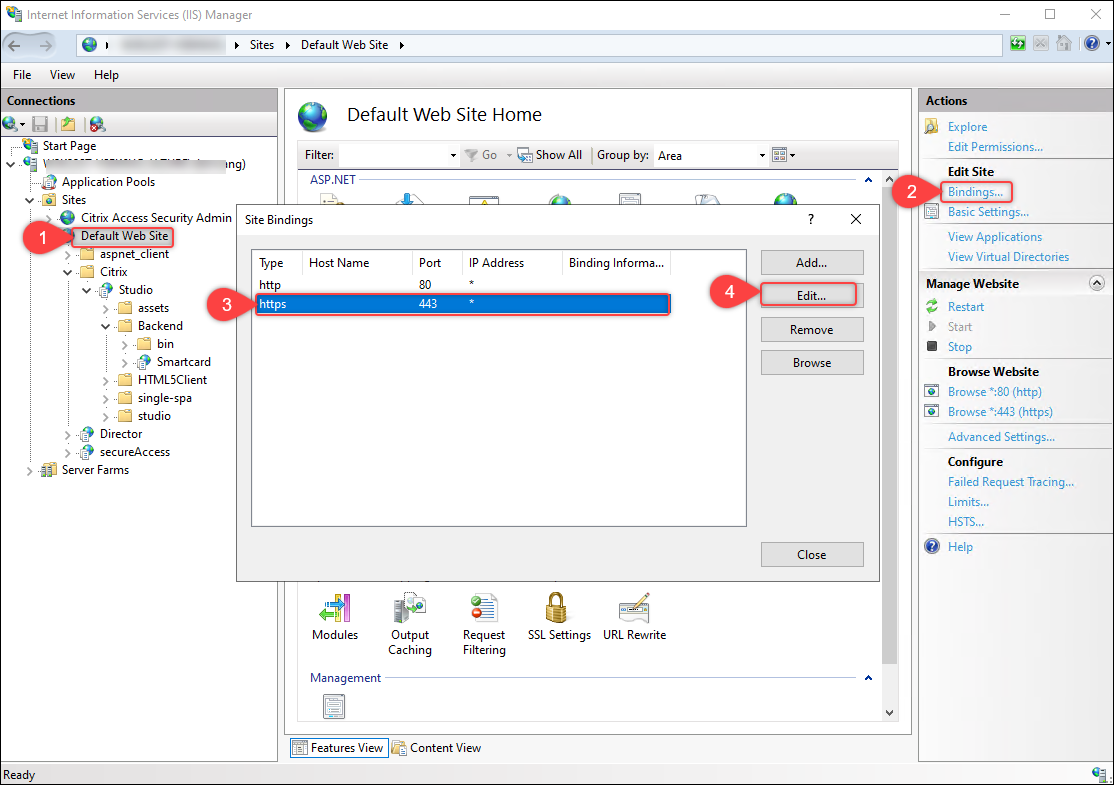

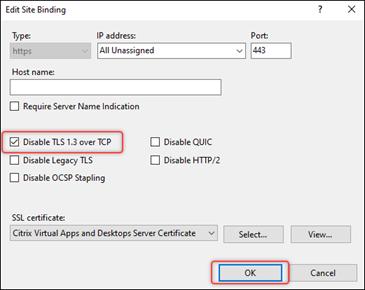

(Windows 2022のみ) TCP経由のTLS 3.1を無効にします。詳細な手順は次のとおりです。

-

Sites >

Web StudioがインストールされているIISサイト名(サイトID = 1、デフォルトではDefault Web Site)に移動します。 - サイトの編集 > バインドをクリックします。

-

表示されるサイトバインドダイアログボックスで、httpsレコードを選択し、次に編集をクリックします。

-

表示されるサイトバインドの編集ダイアログボックスで、TCP経由のTLS 1.3を無効にするを選択し、次にOKをクリックします。

-

Sites >

参考情報:

Web Studioバックエンドは、Web Studioのモジュールであり、次の機能を提供します。

- スマートカード認証

- 統合Windows認証を使用して、オーケストレーションサービスからFMAベアラートークンを取得します。

手順5 (オプション) Web Studioの認証委任を構成する

Web StudioとDelivery Controllerが異なるサーバーにインストールされている場合、各Web StudioサーバーからDelivery ControllerへのHOSTサービスおよびHTTPSサービスに対する委任を構成する必要があります。

各Web Studioサーバーに対してこのタスクを完了するには、次の手順に従います。

- Delivery Controller™オーケストレーションHTTPS証明書のインポート

- Web Studioサーバーの委任を構成する

- (オプション) Web Studio IISサーバーのサービスアカウントの委任を構成する

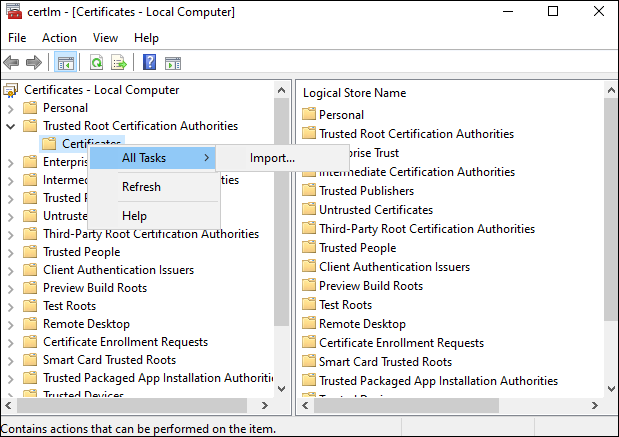

Delivery ControllerオーケストレーションHTTPS証明書のインポート

Web Studioサーバーで、Delivery ControllerオーケストレーションHTTPS証明書を信頼されたルート証明機関にインポートします。詳細な手順は次のとおりです。

- 設定 > コンピューター証明書の管理を起動します。

-

信頼されたルート証明機関 > 証明書を右クリックし、次にすべてのタスク > インポートを選択します。

- 画面の指示に従って、Delivery ControllerオーケストレーションHTTPS証明書をインポートします。

Web Studioサーバーの委任を構成する

ドメインコントローラーで、Web StudioサーバーからDelivery ControllerへのHOSTサービスおよびHTTPサービスに対する委任を構成します。このタスクを完了するには、次の手順に従います。

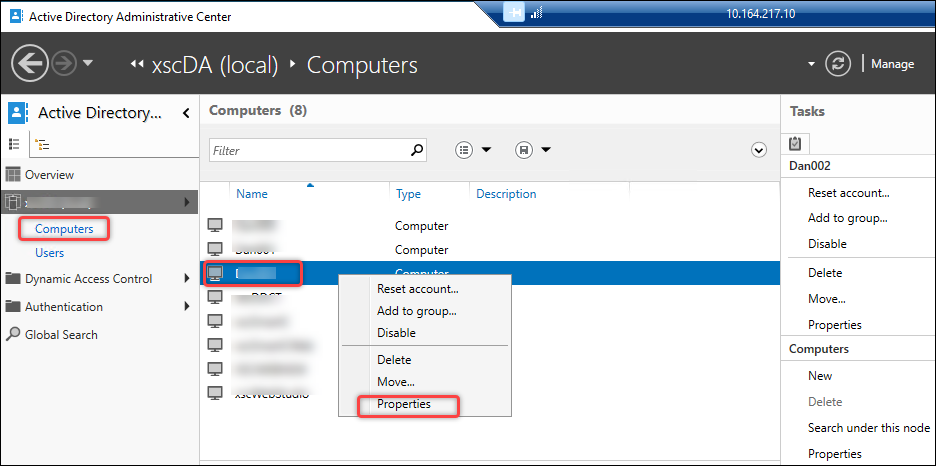

- ドメインコントローラーで、Active Directory管理センターを起動します。

- 委任を構成するWeb Studioサーバーのコンピューターアカウント(例: Dan002)を見つけます。

-

アカウントを右クリックし、プロパティを選択し、次に次の手順を完了します。

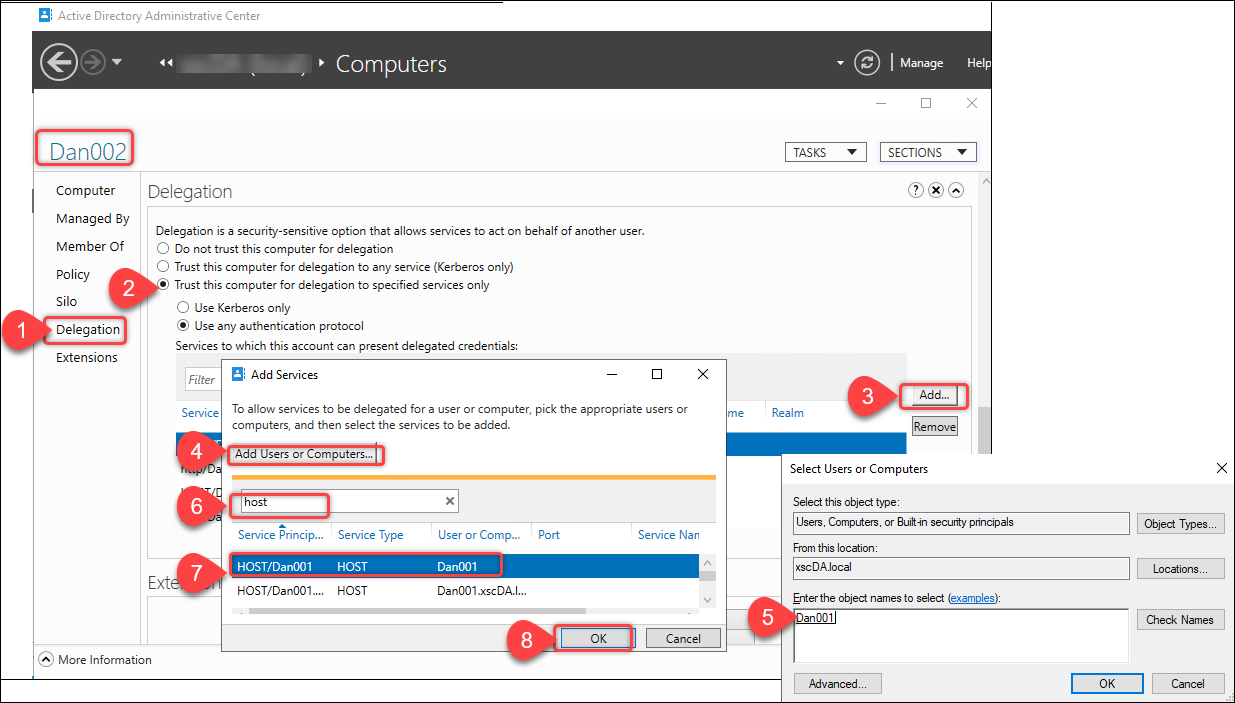

-

委任タブに移動します。

- 指定されたサービスへの委任でのみこのユーザーを信頼する > 任意の認証プロトコルを使用するを選択します。

- 追加をクリックして、このコンピューターアカウントを委任できるサービスを指定します。

- 表示されるサービスの追加ダイアログボックスで、ユーザーまたはコンピューターの追加をクリックして、Delivery Controllerのコンピューター名(例: Dan001)を見つけます。

- HOSTサービスとHTTPサービスを選択し、次にOKをクリックします。

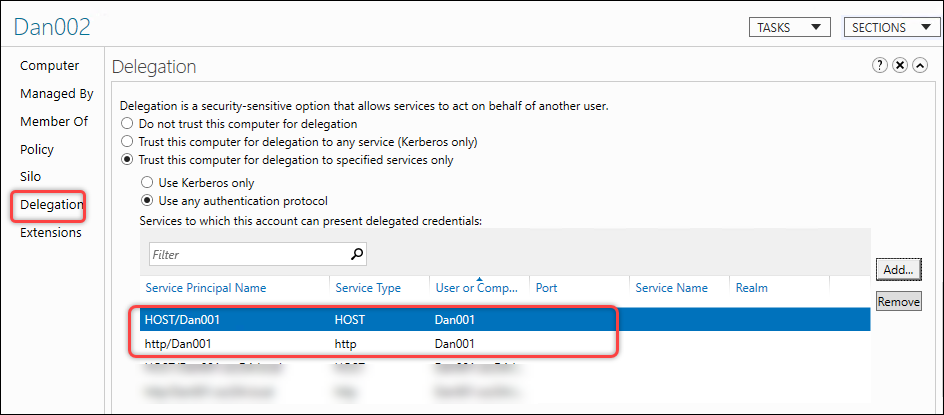

-

構成結果を次のスクリーンショットに示します。

(オプション) Web Studio IISサーバーのサービスアカウントの委任を構成する

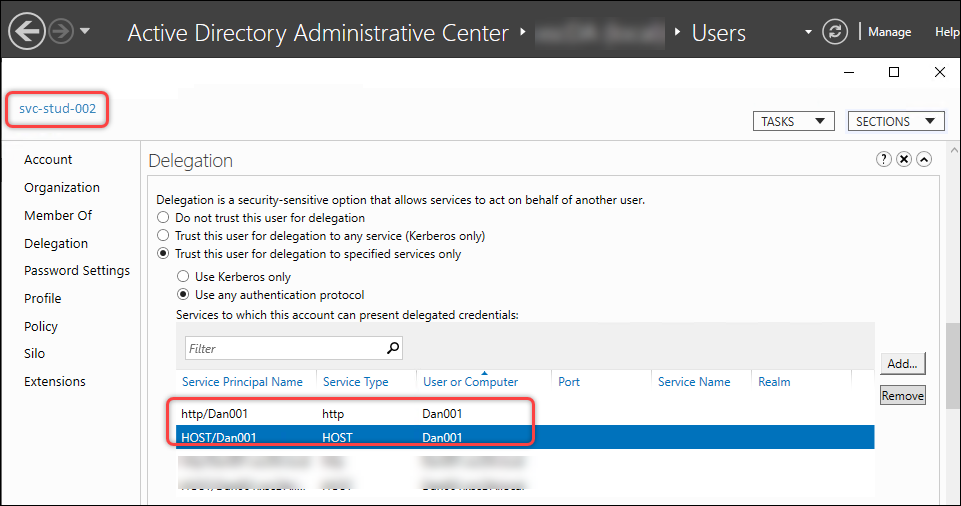

Web Studio IISサーバーにサービスアカウントを構成している場合、このサービスアカウントからDelivery ControllerへのHOSTサービスおよびHTTPサービスに対する委任も構成する必要があります。この委任が確立されると、Web Studioサーバーは、そのサービスアカウントを使用して現在のスマートカードユーザーを偽装し、HOSTサービスおよびHTTPサービスに対してDelivery Controllerにアクセスできます。構成を完了するには、次の手順に従います。

- ドメインコントローラーで、Active Directory管理センターを起動します。

- 委任を構成するWeb Studio IISサーバーのユーザーアカウント(サービスアカウント)(例: svr-stud-002)を見つけます。

- アカウントを右クリックし、次にプロパティを選択します。

- Web Studioサーバーの委任を構成するの手順3で説明されている手順に従って、Web Studio IISサーバーのサービスアカウントを、HOSTサービスおよびHTTPサービスに対してDelivery Controllerに委任します。

構成結果を次のスクリーンショットに示します。

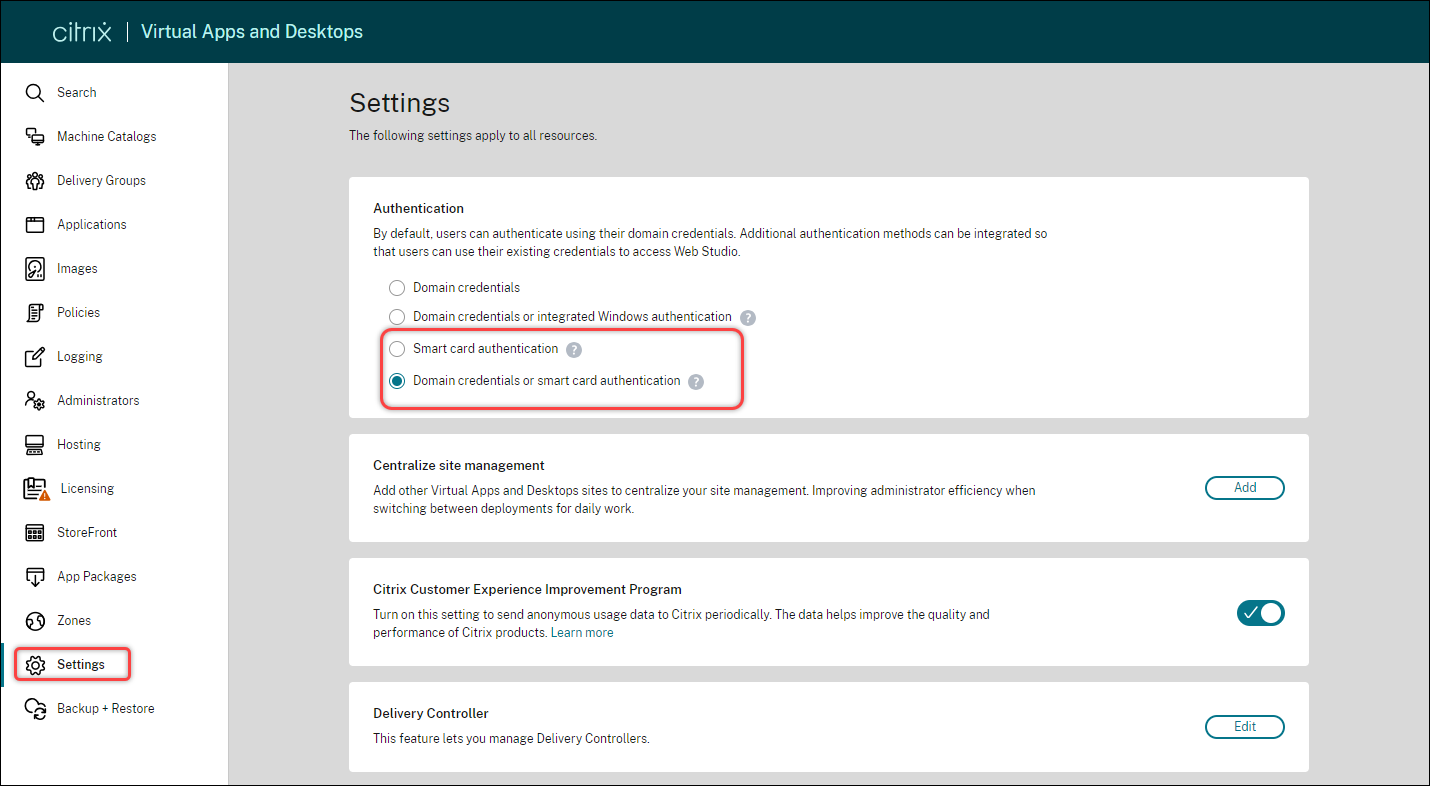

手順6: Web Studioのスマートカード認証を有効にする

Web Studioのスマートカード認証を有効にするには、次の手順に従います。

- Web Studioにサインインし、左側のペインで設定を選択します。

- 必要に応じて、スマートカード認証またはドメイン資格情報またはスマートカード認証を選択します。

-

適用をクリックします。