Guide PoC : accès adaptatif au SaaS et aux applications Web privées

Vue d’ensemble

Alors que les utilisateurs consomment de plus en plus d’applications SaaS, les entreprises doivent unifier toutes les applications autorisées et simplifier les opérations de connexion des utilisateurs tout en appliquant les normes d’authentification. Les entreprises doivent être en mesure de sécuriser ces applications même si elles existent au-delà des limites du datacenter. Citrix Workspace fournit aux entreprises un accès sécurisé aux applications SaaS.

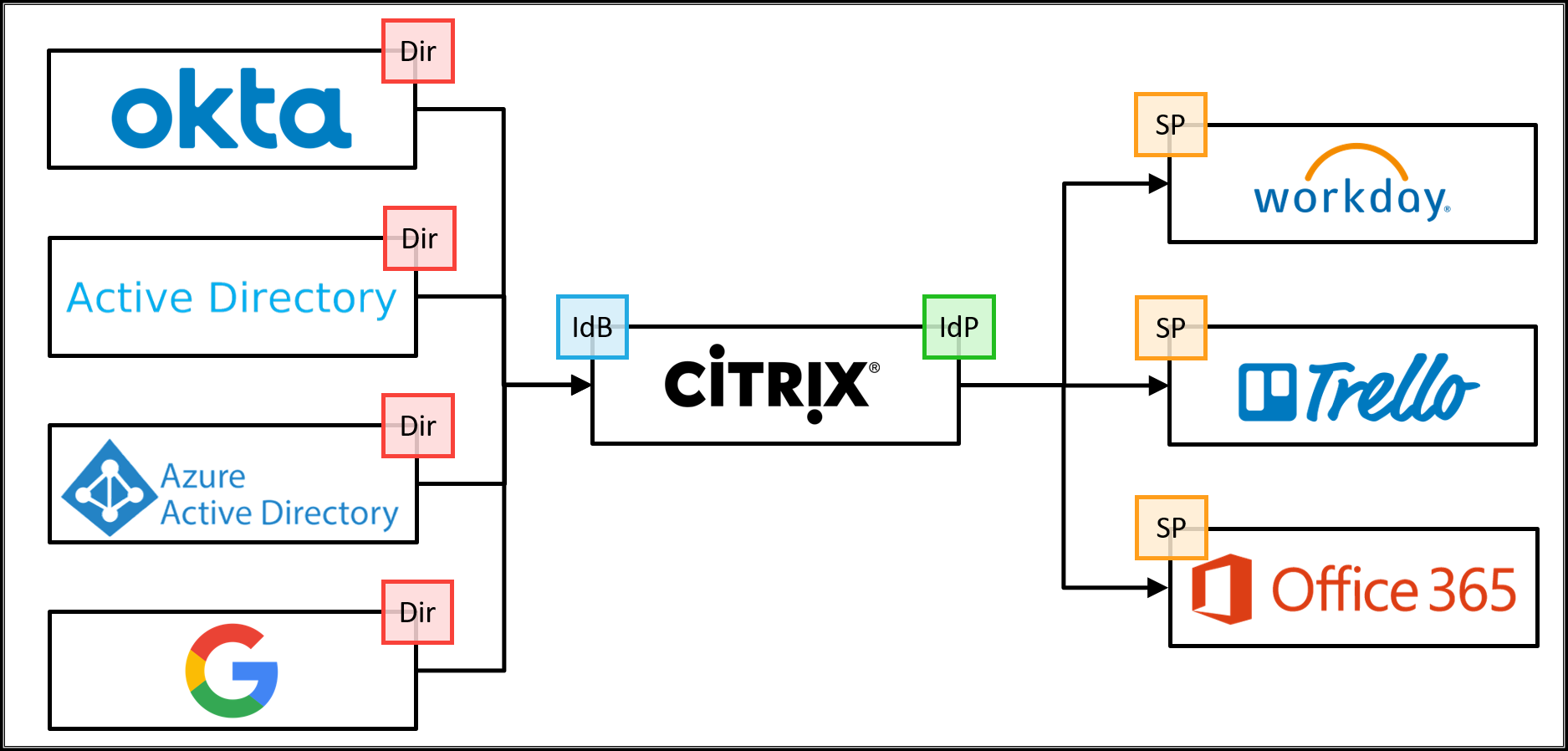

Dans ce scénario, un utilisateur s’authentifie auprès de Citrix Workspace à l’aide d’Active Directory, Azure Active Directory, Okta, Google ou Citrix Gateway comme annuaire d’utilisateurs principal. Citrix Workspace fournit des services d’authentification unique pour un ensemble défini d’applications SaaS.

Si le service Citrix Secure Private Access est attribué à l’abonnement Citrix, des stratégies de sécurité améliorées, allant de l’application de filigranes basés sur l’écran, à la restriction des actions d’impression/téléchargement, aux restrictions de capture d’écran, au brouillage du clavier et à la protection des utilisateurs contre les liens douteux sont appliquées sur haut de gamme des applications SaaS.

L’animation suivante montre un utilisateur accédant à une application SaaS avec Citrix fournissant l’authentification unique et sécurisée avec Citrix Secure Private Access.

Cette démonstration montre un flux d’authentification unique initié par l’IdP dans lequel l’utilisateur lance l’application dans Citrix Workspace. Ce guide de PoC prend également en charge un flux SSO initié par SP où l’utilisateur tente d’accéder à l’application SaaS directement à partir de son navigateur préféré. Ce guide explique également l’utilisation des politiques d’accès adaptatif pour fournir un accès conditionnel en fonction de conditions telles que le rôle de l’utilisateur, la localisation réseau ou la position de l’appareil.

Ce guide de validation de concept montre comment :

- Configuration de Citrix Workspace

- Intégrer un annuaire d’utilisateurs principal

- Intégrer l’authentification unique pour les applications SaaS

- Valider la configuration

- Configuration et validation d’Adaptive Access

Configuration de Citrix Workspace

La première étape de configuration de l’environnement consiste à préparer Citrix Workspace pour l’organisation, qui inclut

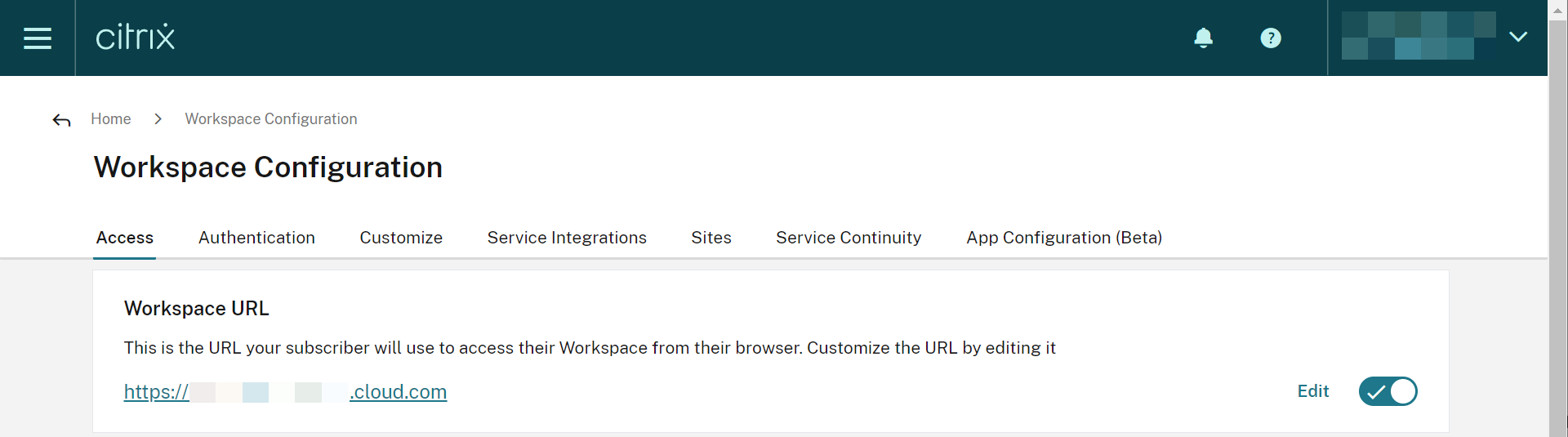

Définir l’URL d’espace de travail

- Connectez-vous à Citrix Cloud et connectez-vous en tant que compte administrateur

- Dans Citrix Workspace, accédez à la Configuration de l’espace de travail à partir du menu supérieur gauche

- Dans l’onglet Accès, entrez une URL unique pour l’organisation et sélectionnez Activé

Vérifier

Citrix Workspace prend quelques instants pour mettre à jour les services et les paramètres d’URL. À partir d’un navigateur, vérifiez que l’URL personnalisée de l’espace de travail est active. Toutefois, l’ouverture de session n’est pas disponible tant qu’un répertoire utilisateur principal n’est pas défini et configuré.

Intégrer un annuaire d’utilisateurs principaux

Avant que les utilisateurs puissent s’authentifier auprès de Workspace, un annuaire d’utilisateurs principal doit être configuré. L’annuaire des utilisateurs principal est la seule identité dont l’utilisateur a besoin, car toutes les demandes d’applications dans Workspace utilisent l’authentification unique pour les identités secondaires.

Une organisation peut utiliser l’un des répertoires d’utilisateurs principaux suivants

- Active Directory : pour activer l’authentification Active Directory, un Cloud Connector doit être déployé dans le même centre de données qu’un contrôleur de domaine Active Directory en suivant le guide d’installation du Cloud Connector .

- Active Directory avec mot de passe à usage unique basé sur l’heure : l’authentification basée sur Active Directory peut également inclure l’authentification multifacteur avec un mot de passe à usage unique basé sur l’heure (TOTP). Ce guide détaille les étapes requises pour activer cette option d’authentification.

- Azure Active Directory : les utilisateurs peuvent s’authentifier auprès de Citrix Workspace avec une identité Azure Active Directory. Ce guide fournit des informations détaillées sur la configuration de cette option.

- Citrix Gateway: les organisations peuvent utiliser un Citrix Gateway local pour agir en tant que fournisseur d’identité pour Citrix Workspace. Ce guide fournit des informations détaillées sur l’intégration.

- Okta : Les organisations peuvent utiliser Okta comme répertoire utilisateur principal pour Citrix Workspace. Ce guide fournit des instructions pour configurer cette option.

- SAML 2.0 : les entreprises peuvent utiliser le fournisseur SAML 2.0 de leur choix avec leur Active Directory (AD) sur site. Ce guide fournit des instructions pour configurer cette option.

Configuration de l’authentification unique

Pour intégrer avec succès des applications SaaS à Citrix Workspace, l’administrateur doit effectuer les opérations suivantes

- Configuration d’une application SaaS

- Autoriser une application SaaS

Configurer une application SaaS

- Dans Citrix Workspace, sélectionnez Gérer dans la vignette Accès privé sécurisé.

- Sélectionner les applications

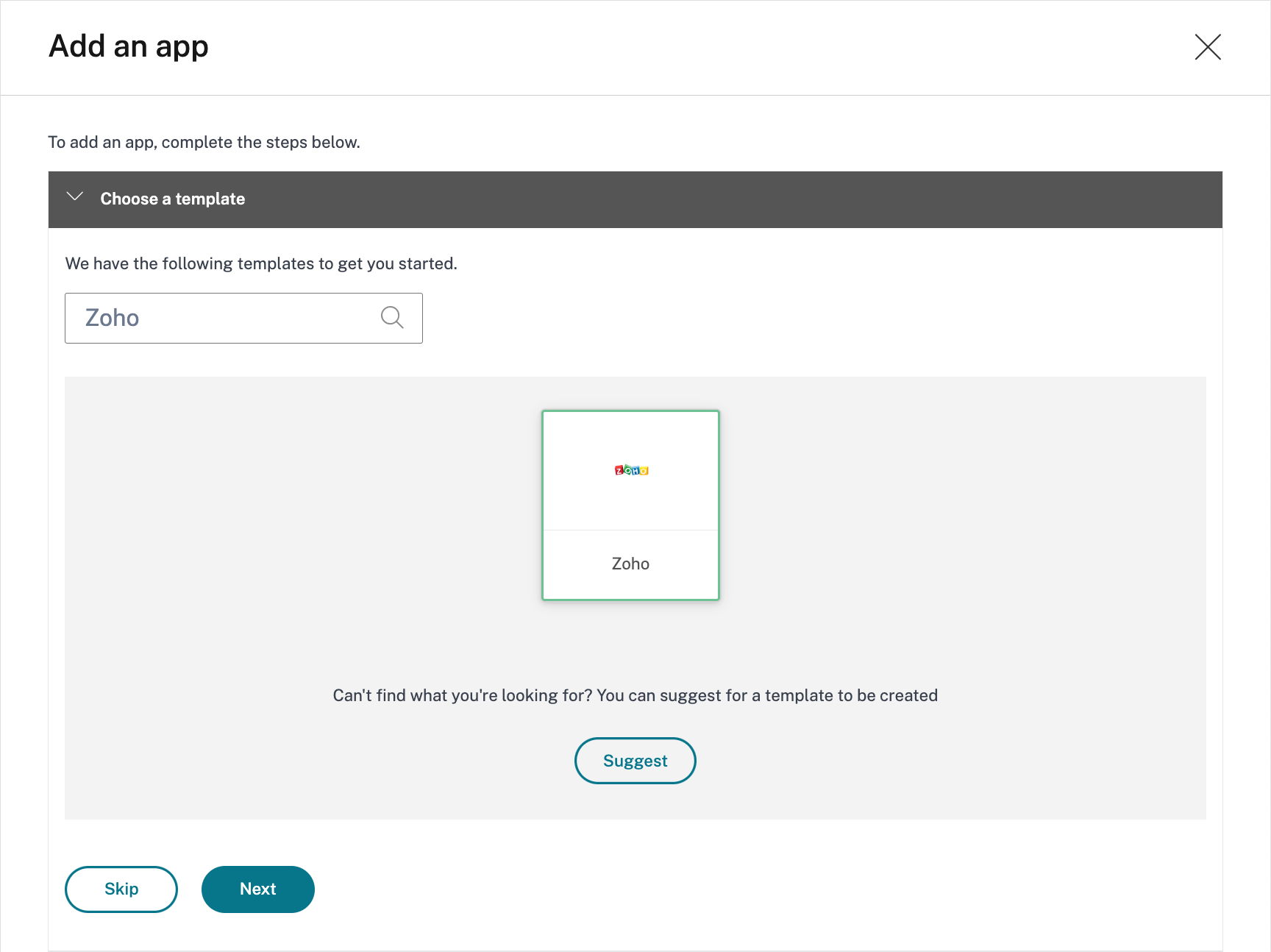

- Sélectionnez Ajouter une application

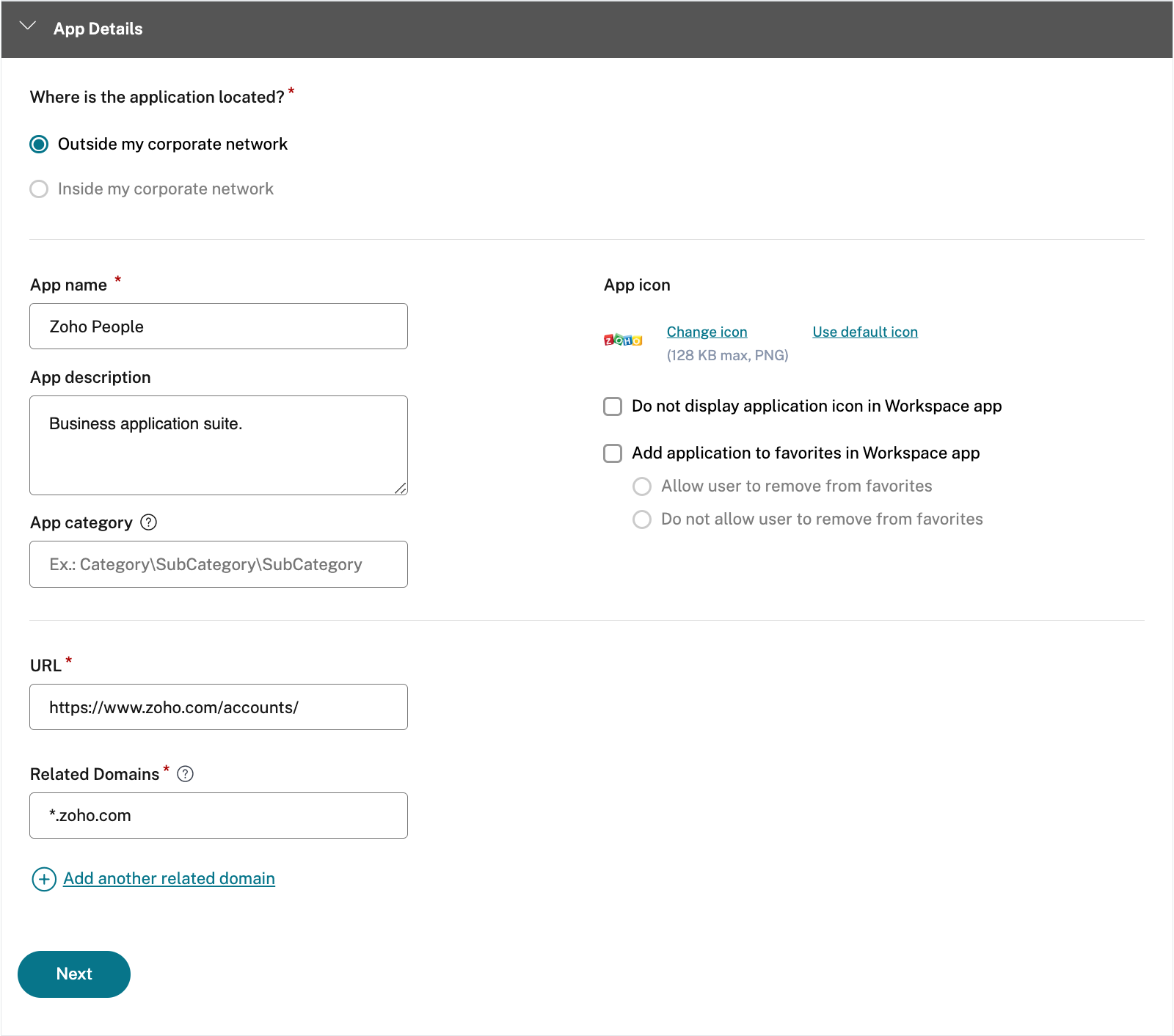

- Dans l’assistant de sélection d’un modèle, recherchez et choisissez le modèle approprié, en l’occurrence Zoho , puis cliquez sur Suivant

- Dans la fenêtre Détails de l’application, saisissez le nom de domaine unique de l’organisation pour l’application SaaS. L’URL et les domaines associés seront automatiquement renseignés

- Sélectionner Suivant

Remarque : Les stratégies de sécurité améliorées utilisent le champ domaines associés pour déterminer les URL à sécuriser. Un domaine associé est automatiquement ajouté en fonction de l’URL de l’étape précédente. Les stratégies de sécurité améliorées nécessitent des domaines associés pour l’application. Si l’application utilise plusieurs noms de domaine, le doit être ajouté dans le champ domaines associés, qui est souvent *.<companyID>.SaaSApp.com (à titre d’exemple *.citrix.slack.com)

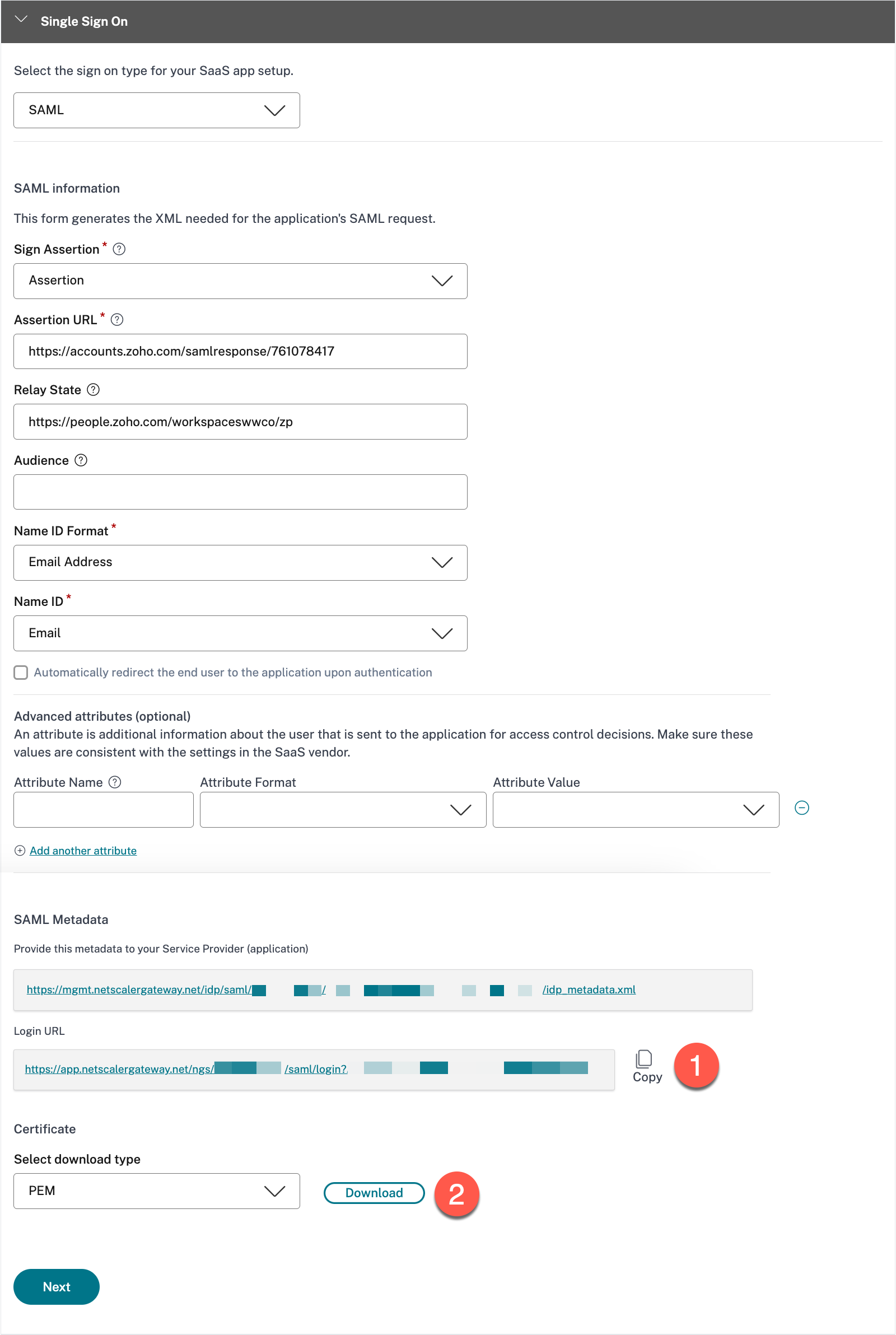

- Dans la fenêtre Single Sign-On, copiez l’ URL de connexion (1)

- Sélectionnez Télécharger pour télécharger le certificat X.509 au format PEM (2)

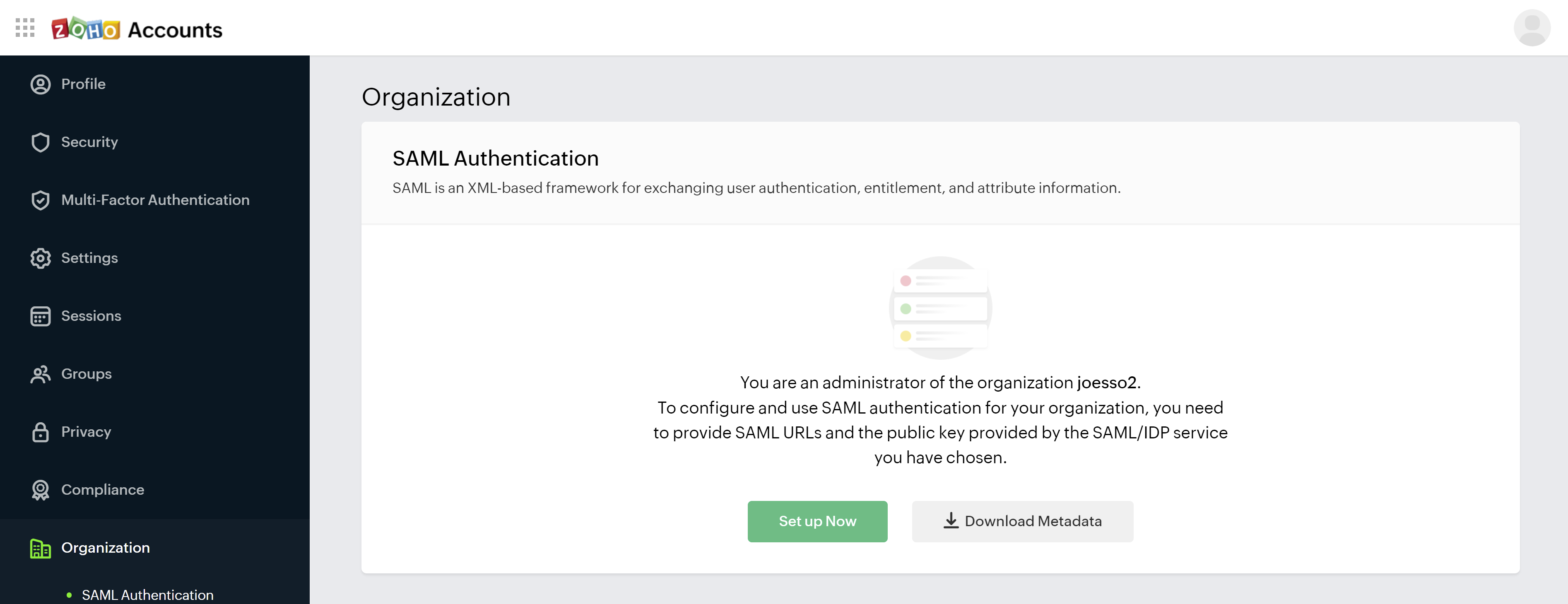

- Dans l’ application Zoho Account, sélectionnez Organisation > Authentification SAML pour afficher les paramètres

(nécessite une licence Enterprise permanente ou d’essai avec des objets utilisateur Enterprise créés) - Sélectionnez Configurer maintenant

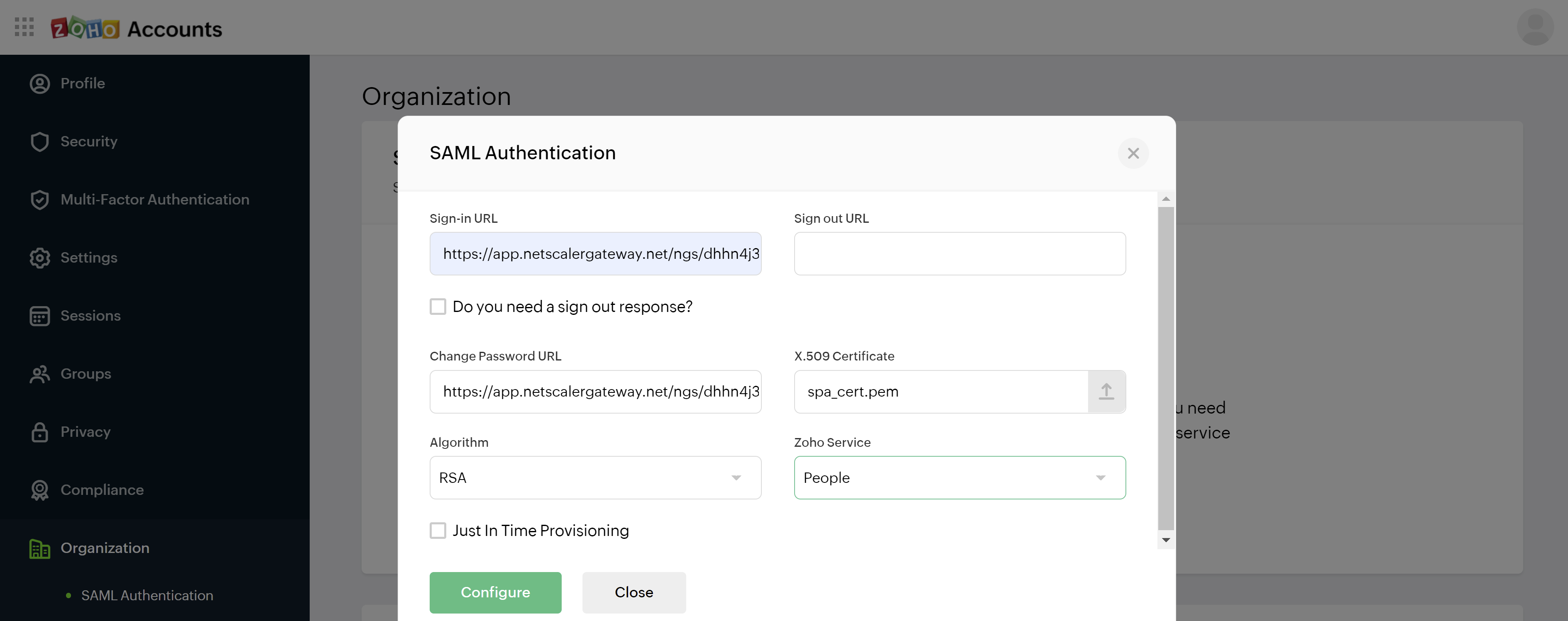

- Pour l’URL de connexion et l’URL de modification du mot de passe, collez l’ URL de connexion obtenue à partir de la configuration Citrix Secure Private Access

- Pour le certificat X.509, chargez le fichier .PEM que vous avez téléchargé depuis la configuration Citrix Secure Private Access

- Pour le service Zoho, saisissez « Personnes »

- Sélectionnez Configurer

- Dans Configuration de Citrix Secure Private Access, sélectionnez Suivant

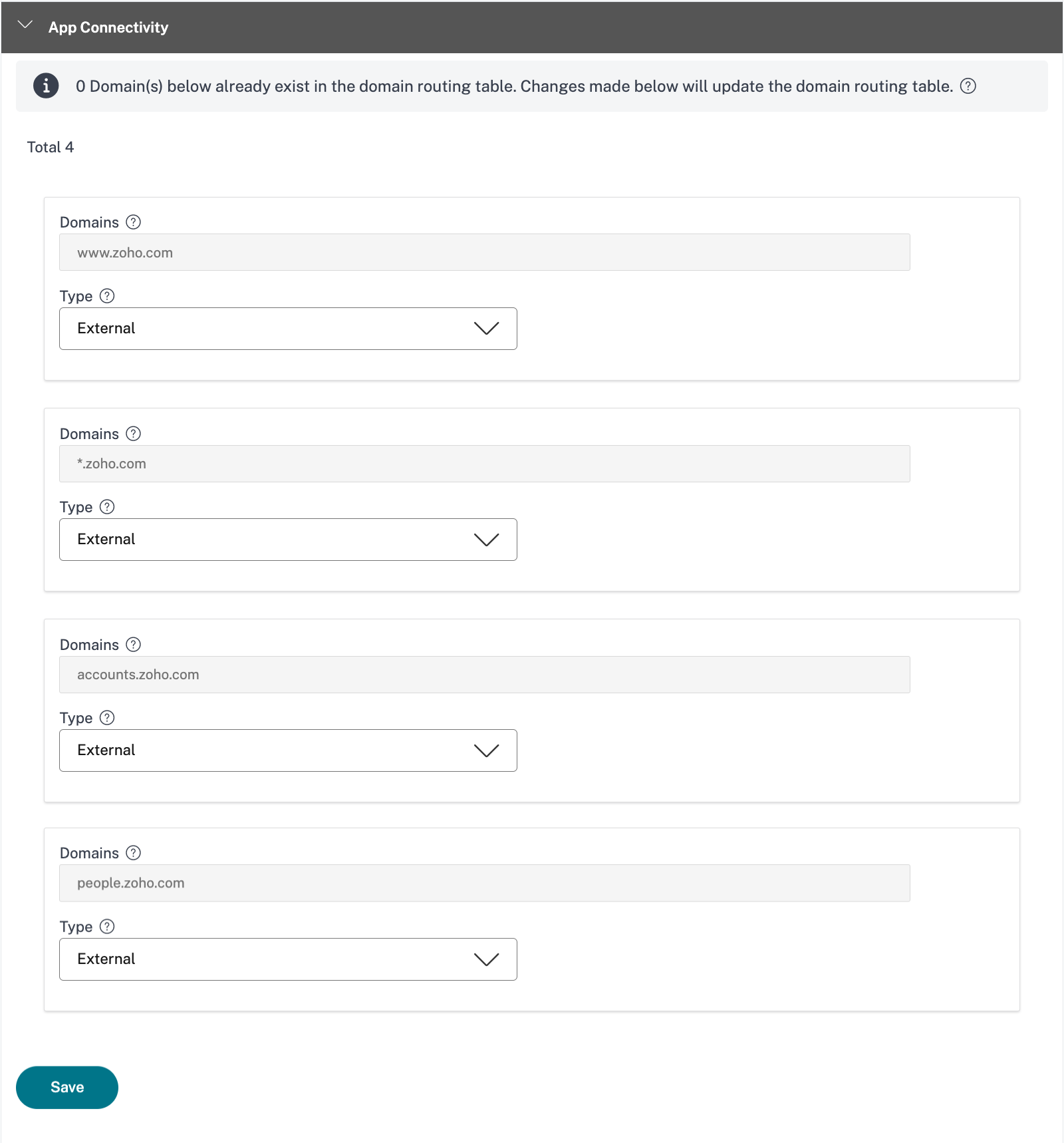

- Dans la fenêtre App Connectivity, remarquez que les domaines requis sont automatiquement configurés pour être acheminés vers l’extérieur, puis sélectionnez Enregistrer

- Sélectionner Terminer

Autoriser une application SaaS et configurer une sécurité renforcée

- Dans le menu Accès privé sécurisé, sélectionnez Politiques d’accès

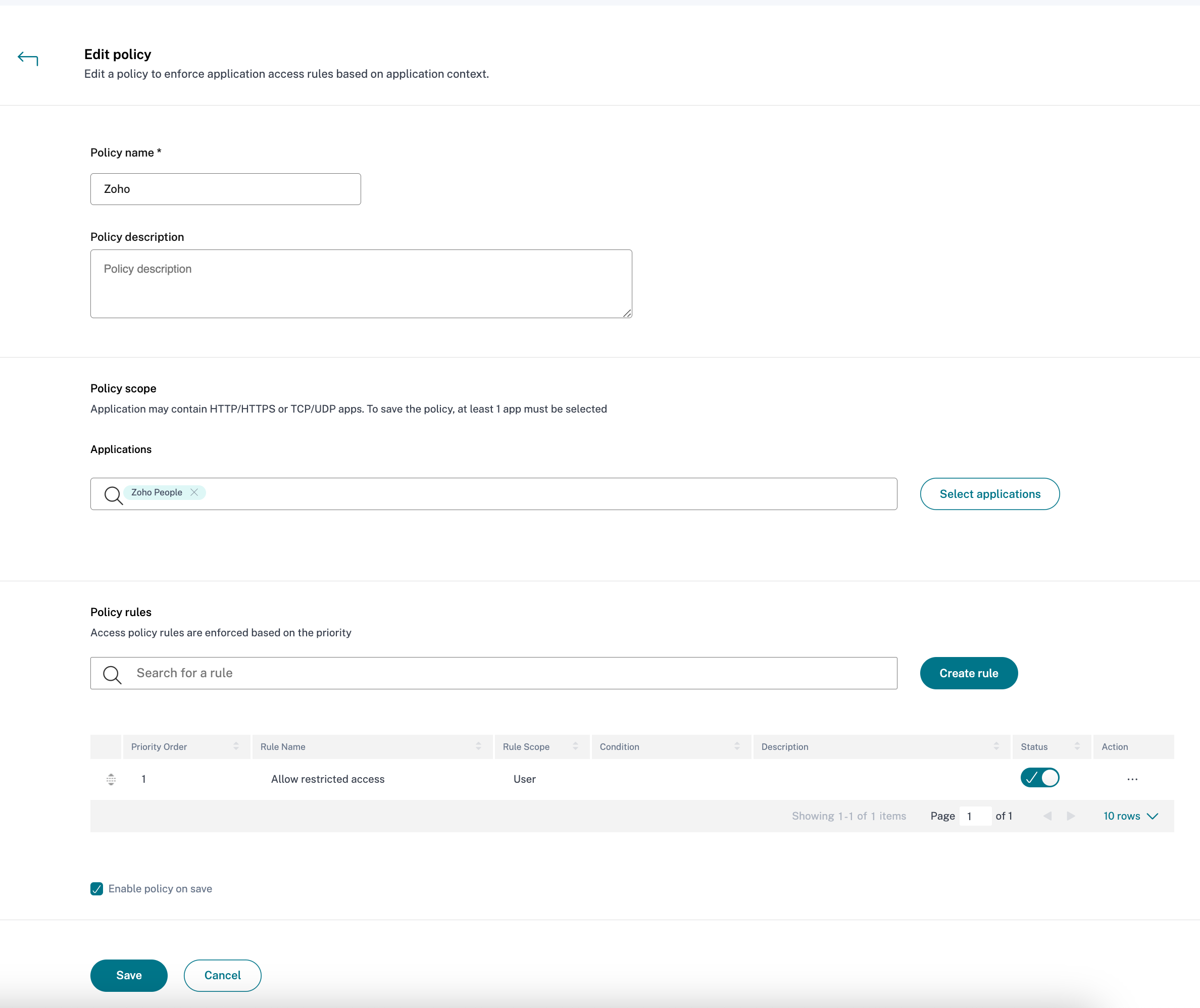

- Dans la section Stratégie d’accès, sélectionnez Créer une stratégie

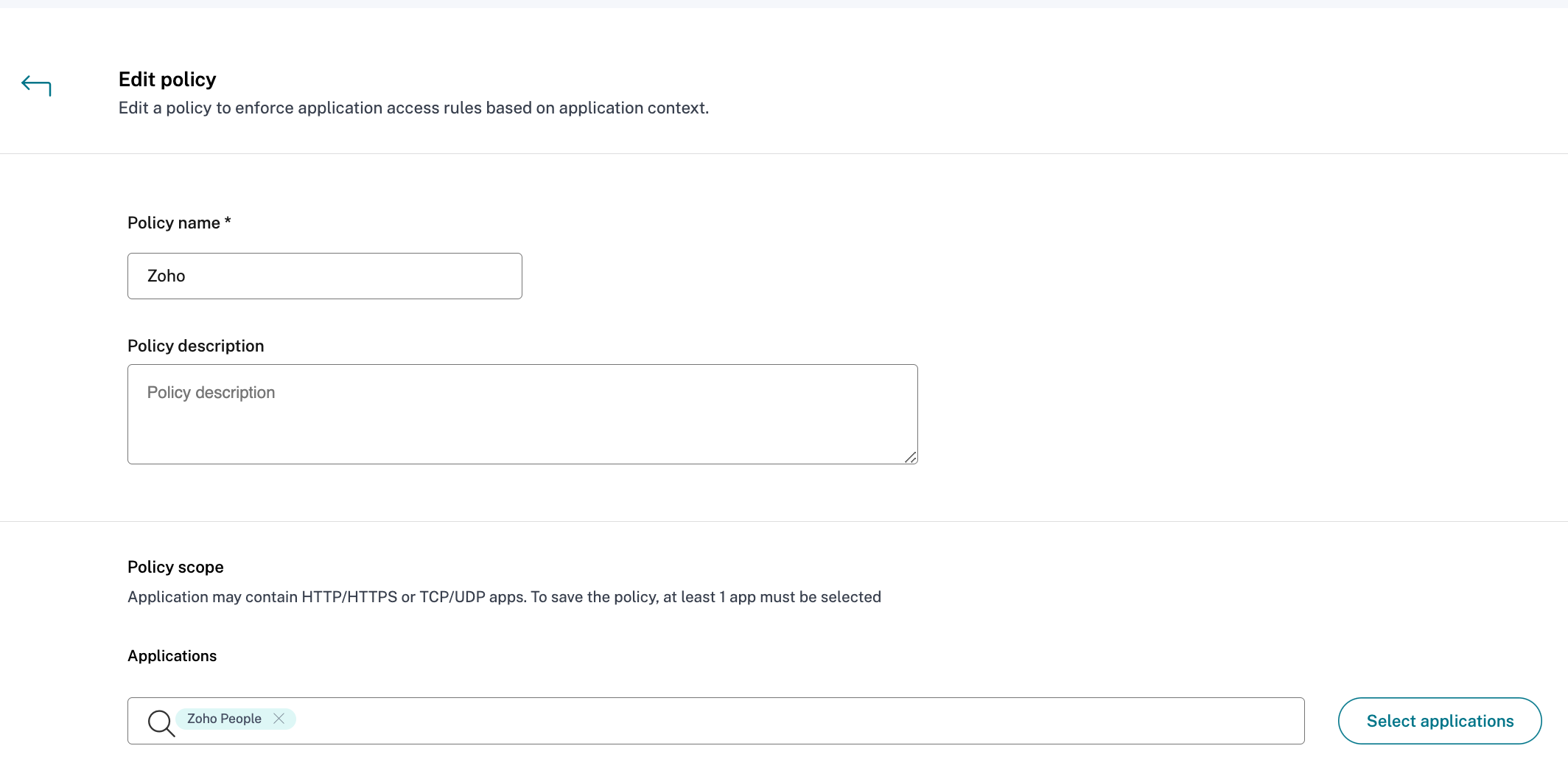

- Entrez le nom de la stratégie et une brève description de la stratégie

- Dans la liste déroulante Applications, recherchez « Zoho People » et sélectionnez-le

Remarque

Vous pouvez créer plusieurs règles d’accès et configurer différentes conditions d’accès pour différents utilisateurs ou groupes d’utilisateurs au sein d’une même stratégie. Ces règles peuvent être appliquées séparément aux applications HTTP/HTTPS et TCP/UDP, le tout dans le cadre d’une stratégie unique. Pour plus d’informations sur les règles d’accès multiples, voir Configurer une stratégie d’accès avec plusieurs règles.

- Sélectionnez Créer une règle pour créer des règles pour la stratégie

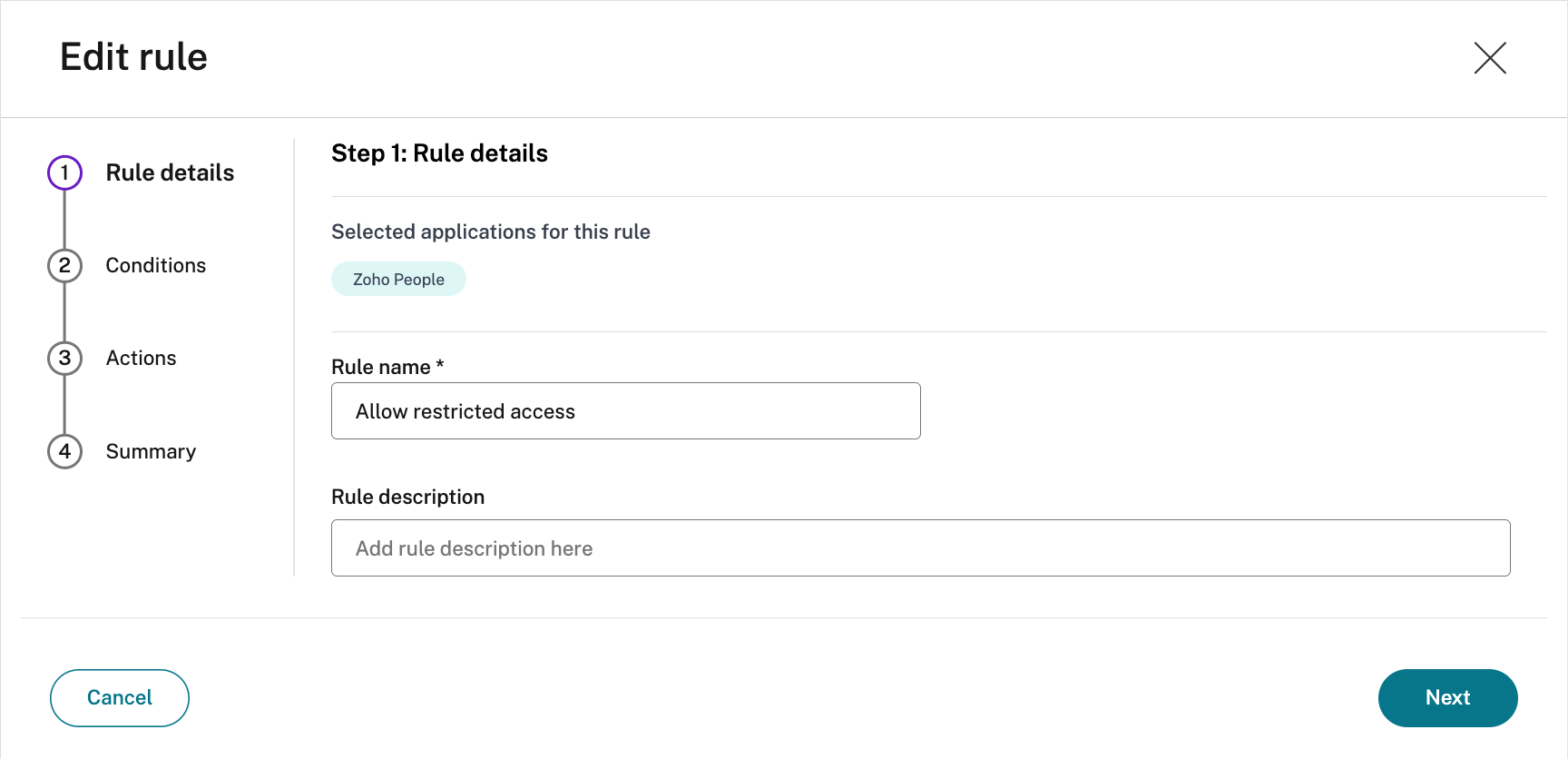

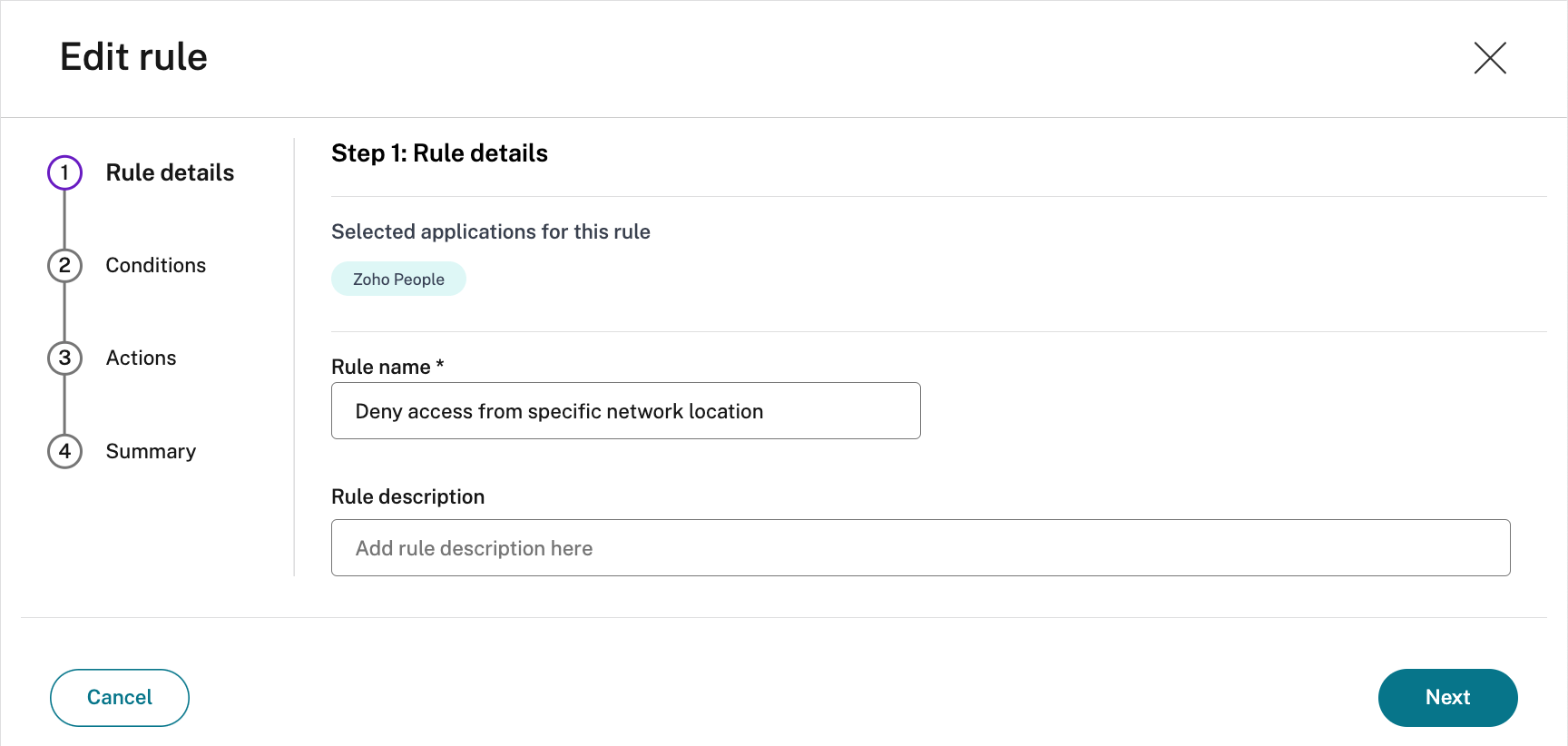

- Entrez le nom de la règle et une brève description de la règle, puis sélectionnez Suivant

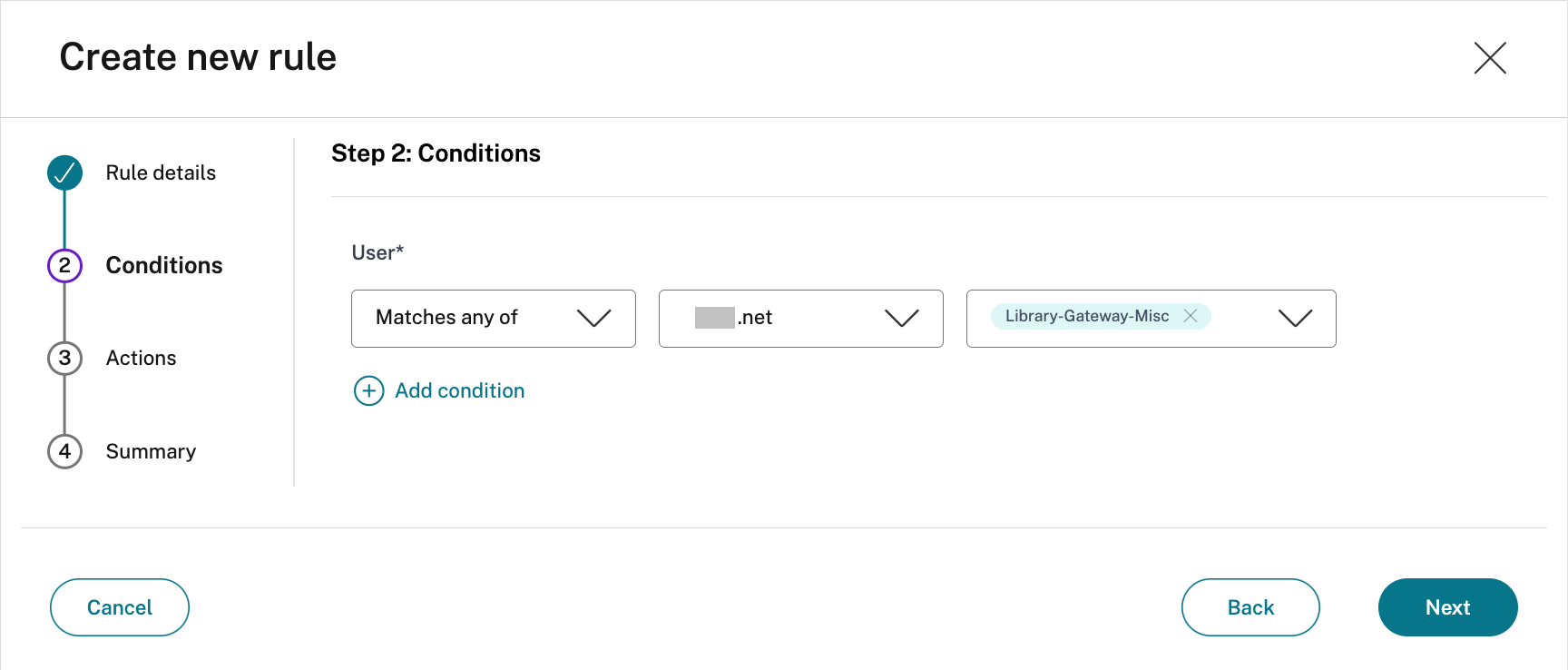

- Ajoutez les utilisateurs/groupes appropriés autorisés à lancer l’application, puis sélectionnez Suivant

Remarque

Cliquez sur + pour ajouter plusieurs conditions en fonction du contexte.

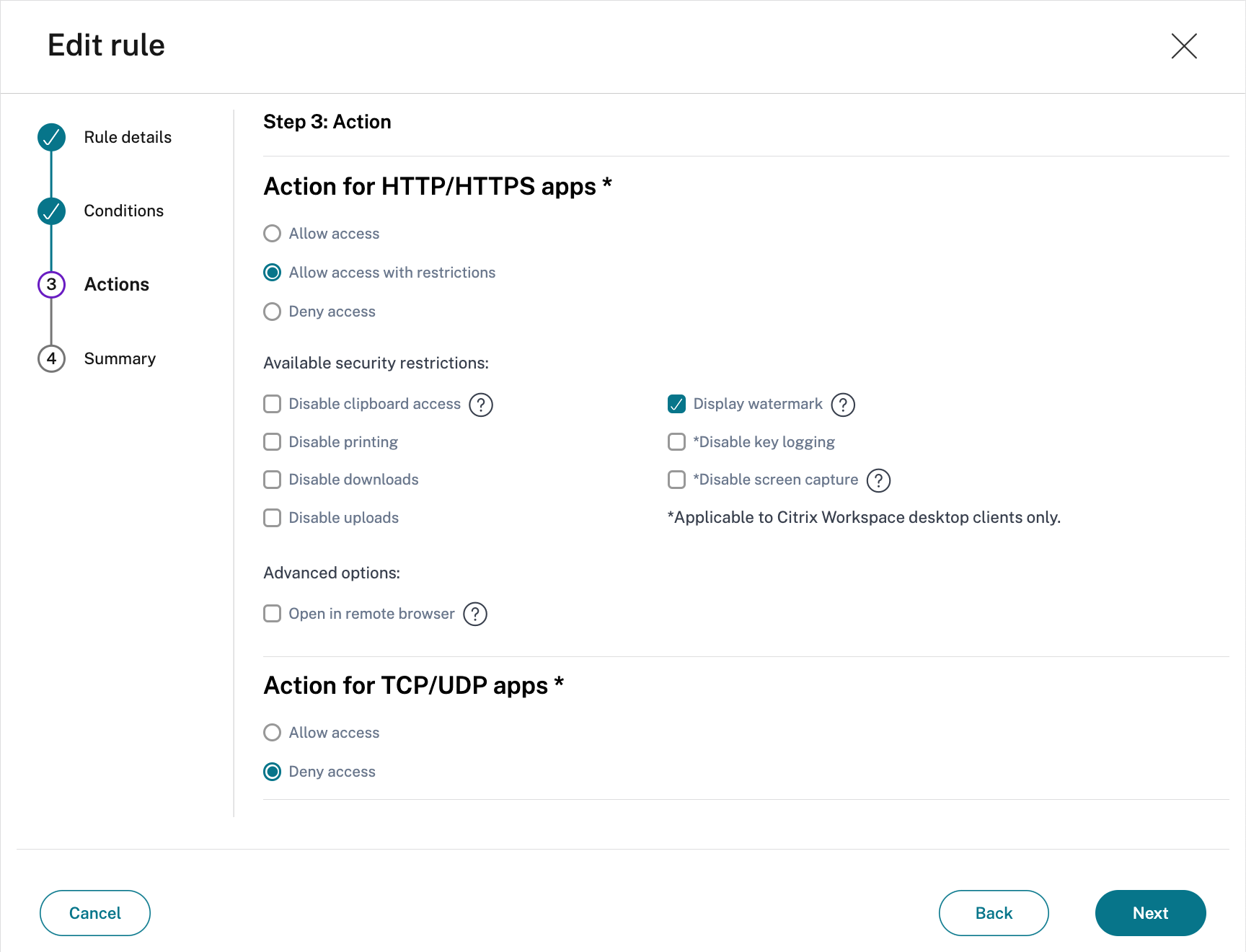

- Spécifiez si l’application HTTP/HTTPS est accessible avec ou sans restrictions

. La restriction de filigrane est configurée dans la capture d’écran suivante.

Si aucune sécurité renforcée n’est nécessaire, remplacez « Autoriser l’accès avec restrictions » par « Autoriser l’accès ». - Spécifiez l’action des applications TCP/UDP La capture d’écran suivante refuse l’accès aux applications TCP/UDP.

- Sélectionner Suivant

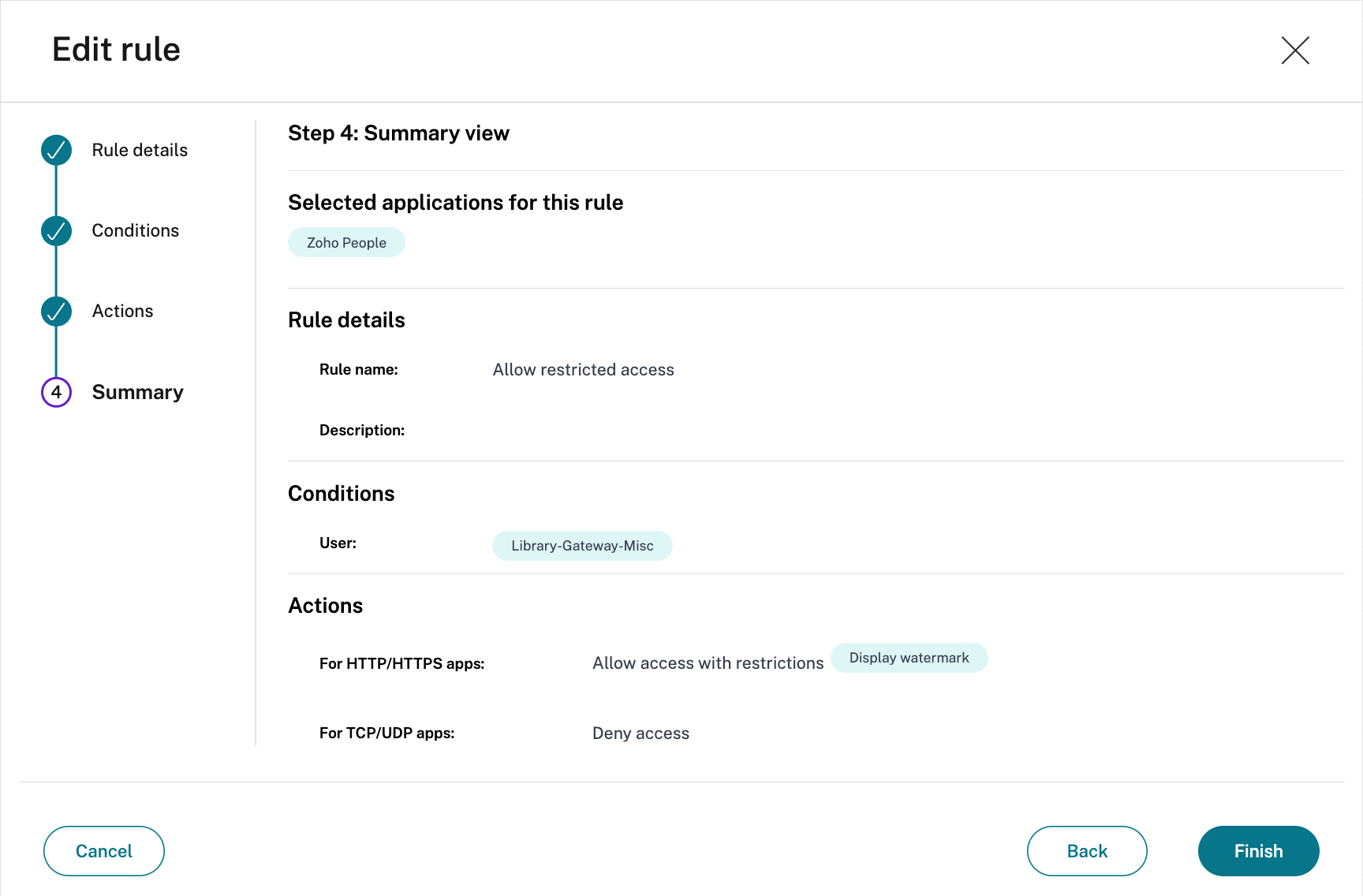

- La page Résumé affiche les détails des règles de stratégie.

Vérifiez les détails et sélectionnez Terminer.

- Dans la boîte de dialogue Créer une stratégie, vérifiez que l’ option Activer la stratégie lors de l’enregistrement est cochée, puis sélectionnez Enregistrer.

Remarque : pour les premiers tests SSO, il est toujours conseillé de configurer une sécurité renforcée en activant l’option « Ouvrir dans un navigateur distant ».

Valider la configuration

Validation initiée par l’IdP

- Connectez-vous à Citrix Workspace en tant qu’utilisateur

- Sélectionnez l’application SaaS configurée.

- Le lancement de l’application SaaS

- L’utilisateur se connecte automatiquement à l’application

- Une sécurité renforcée est appliquée

Validation initiée par SP

- Lancer un navigateur

- Accédez à l’URL définie par l’entreprise pour l’application SaaS

- Le navigateur dirige le navigateur vers Citrix Workspace pour l’authentification

- Une fois que l’utilisateur s’est authentifié auprès du répertoire principal des utilisateurs, l’application SaaS démarre dans le navigateur local si la sécurité renforcée est désactivée. Si la sécurité renforcée est activée, une instance Secure Browser lance l’application SaaS

Configuration et validation d’Adaptive Access

Admin

- Dans la vignette Citrix Secure Private Access, sélectionnez Gérer

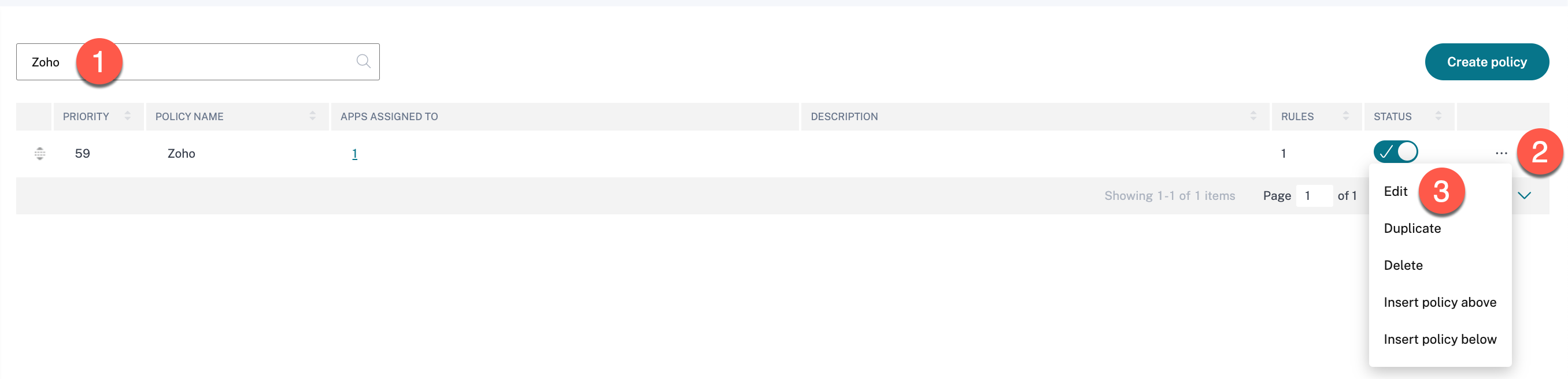

- Sélectionnez Stratégies d’accès dans le menu de gauche

- Dans le champ de recherche, saisissez « Zoho » (1)

- Cliquez sur les trois points (2) et sélectionnez Modifier (3) pour ouvrir la stratégie d’accès Zoho existante

- Cliquez sur Créer une règle pour créer une deuxième règle pour cette stratégie.

- Entrez le nom de la règle et une brève description de la règle, puis sélectionnez Suivant

- Ajouter les utilisateurs/groupes appropriés qui sont autorisés à lancer l’application

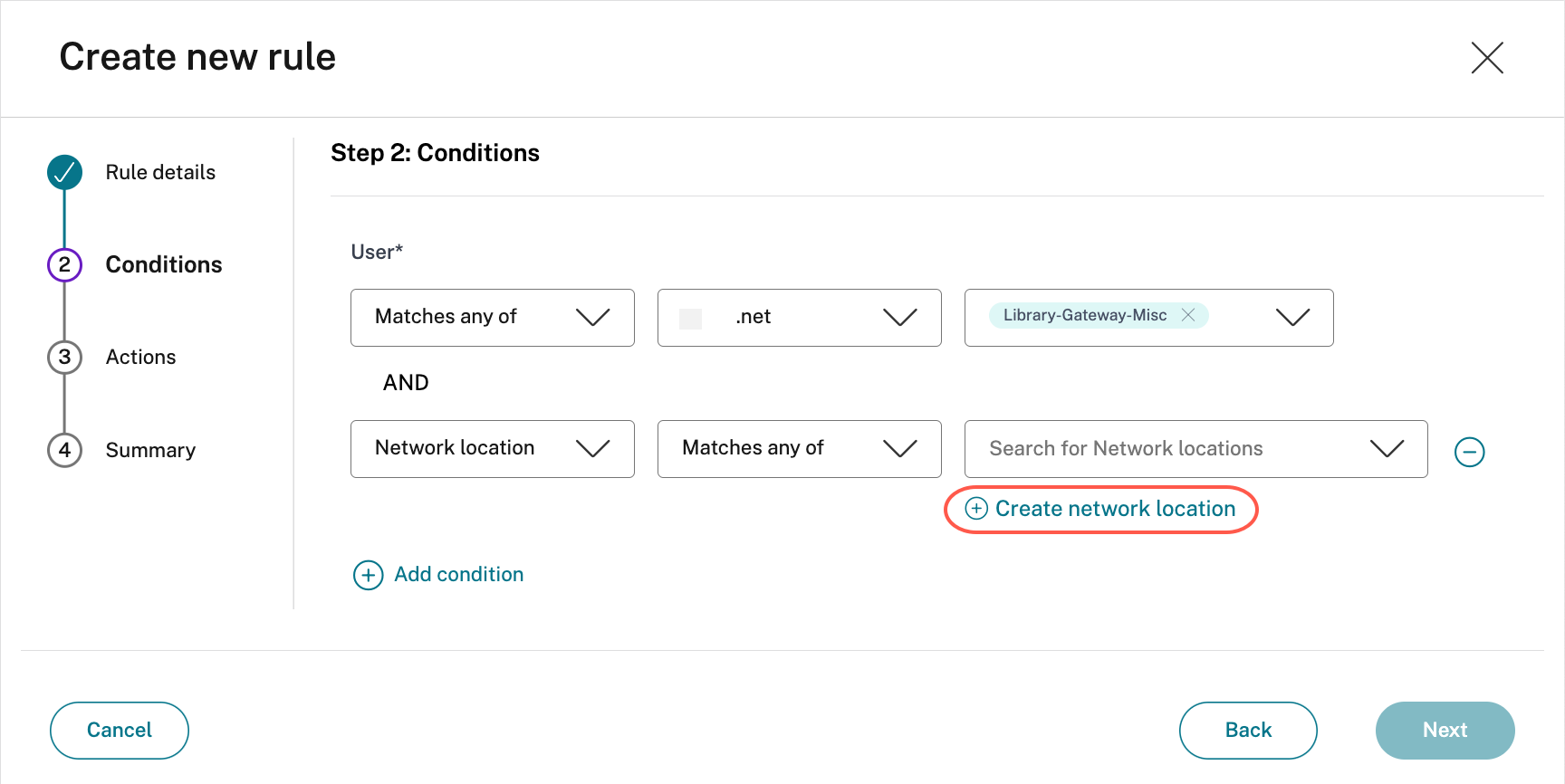

- Sélectionnez + pour ajouter une deuxième condition

Remarque

Selon le contexte, les conditions suivantes peuvent être appliquées.

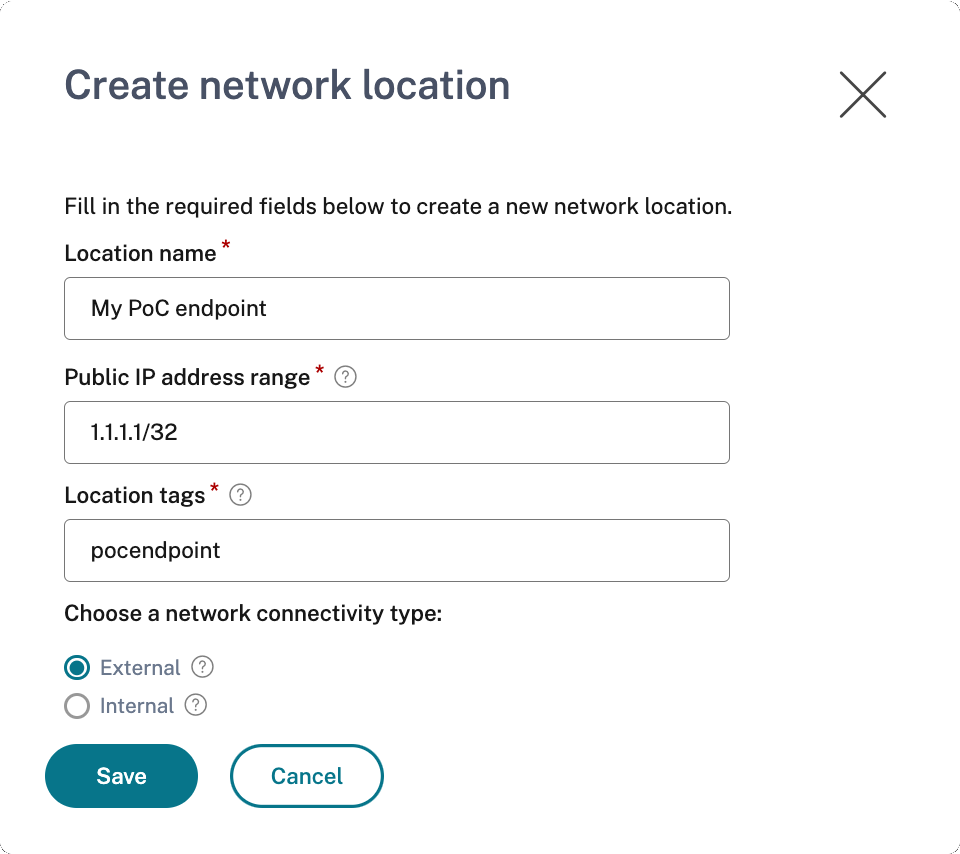

- Sélectionnez Emplacement réseau et sélectionnez « Créer un emplacement réseau »

- Entrez le nom de l’emplacement et la balise d’emplacement, et pour la plage d’adresses IP publiques, recherchez l’adresse IP publique du point de terminaison PoC et saisissez-la suivie de /32, indiquant qu’il s’agit d’une adresse IP hôte

- Sélectionnez Enregistrer

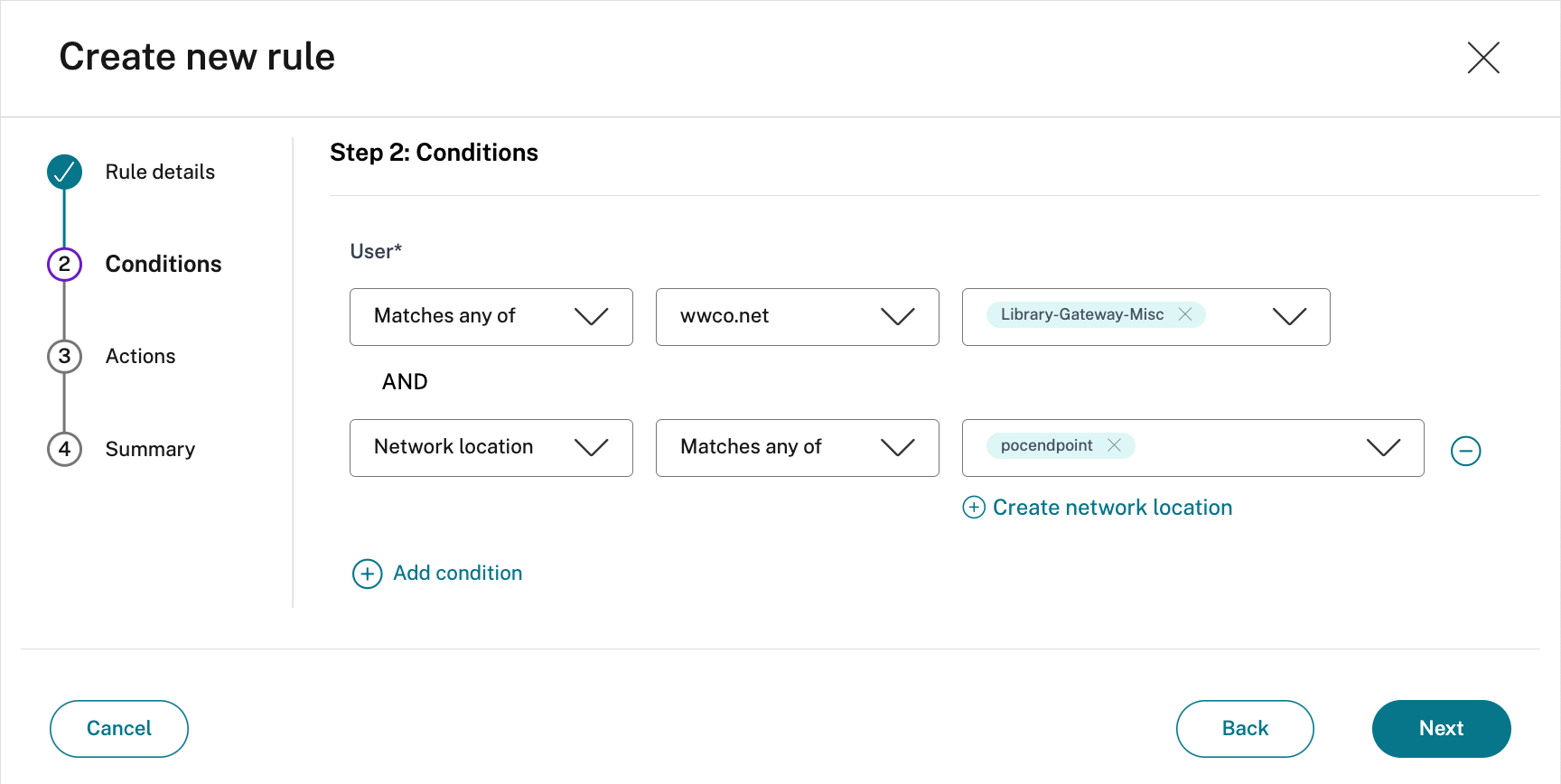

- Dans la boîte de dialogue Créer une nouvelle règle, sélectionnez la balise d’emplacementréseau créée précédemment, puis sélectionnez Suivant

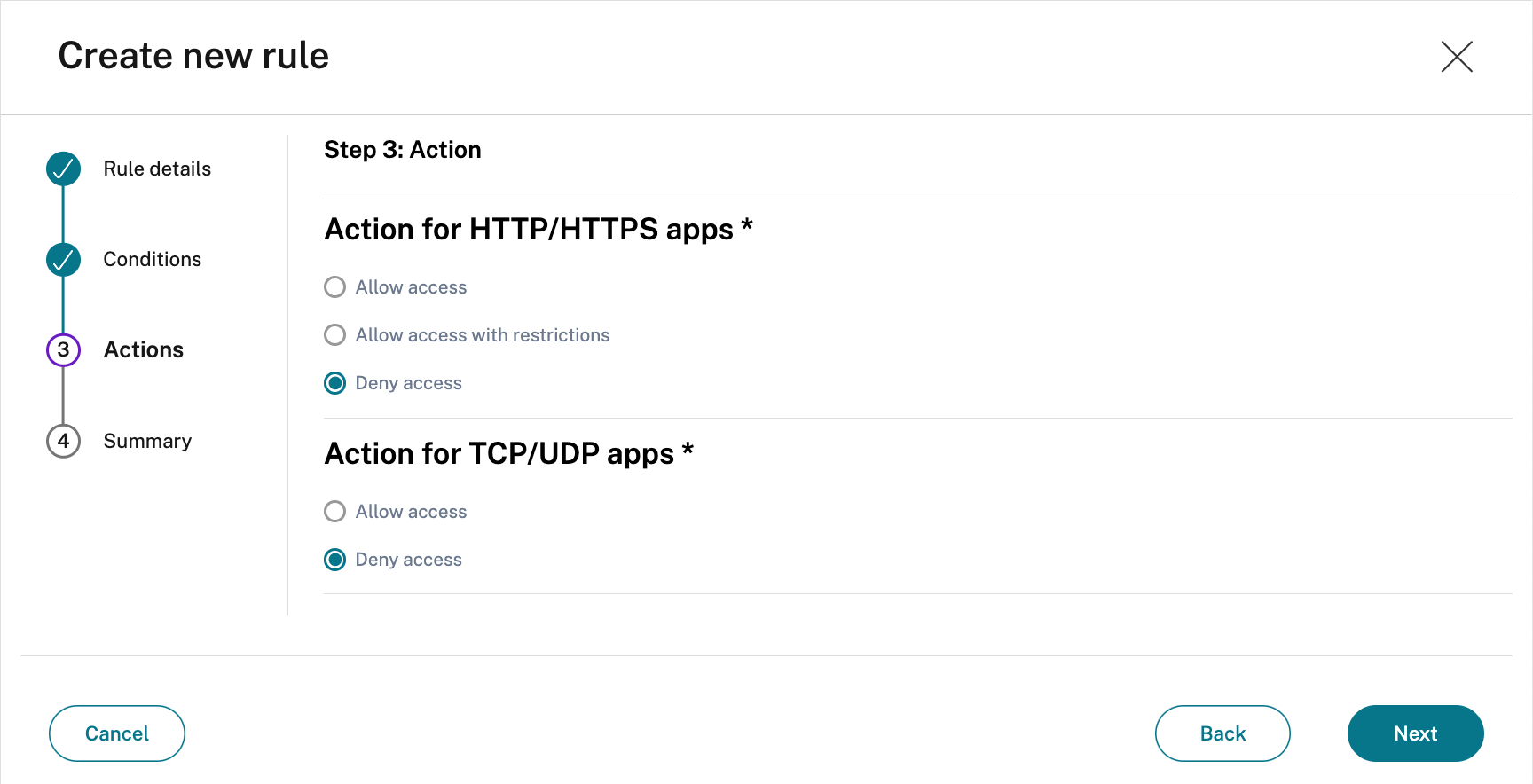

- Spécifiez si l’application HTTP/HTTPS est accessible avec ou sans restriction, ou si l’accès est refusé

. La capture d’écran suivante refuse l’accès aux applications HTTP/HTTPS. - Spécifiez l’action des applications TCP/UDP La capture d’écran suivante refuse l’accès aux applications TCP/UDP.

- Sélectionner Suivant

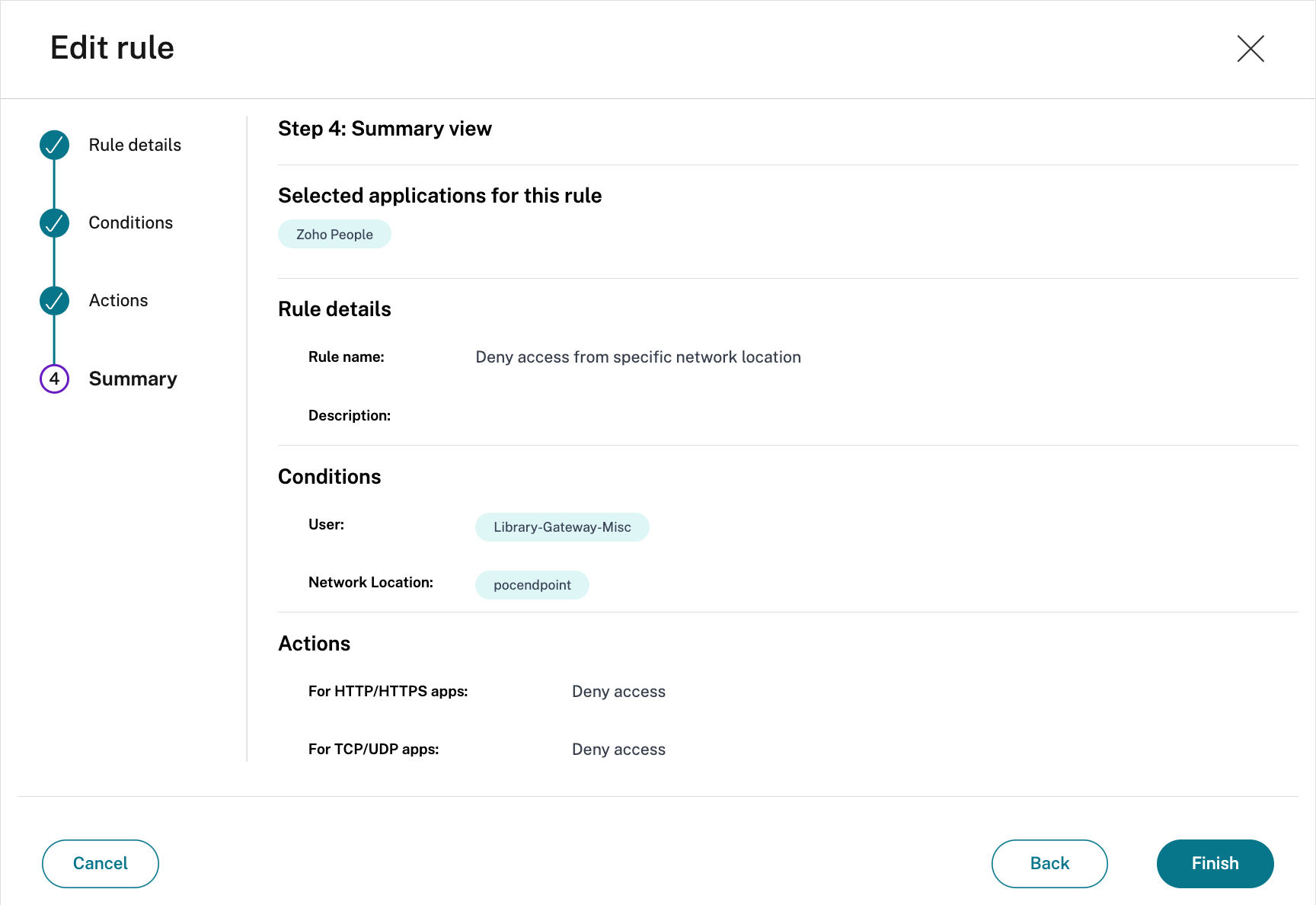

- La page Résumé affiche les détails des règles de stratégie.

Vérifiez les détails et sélectionnez Terminer.

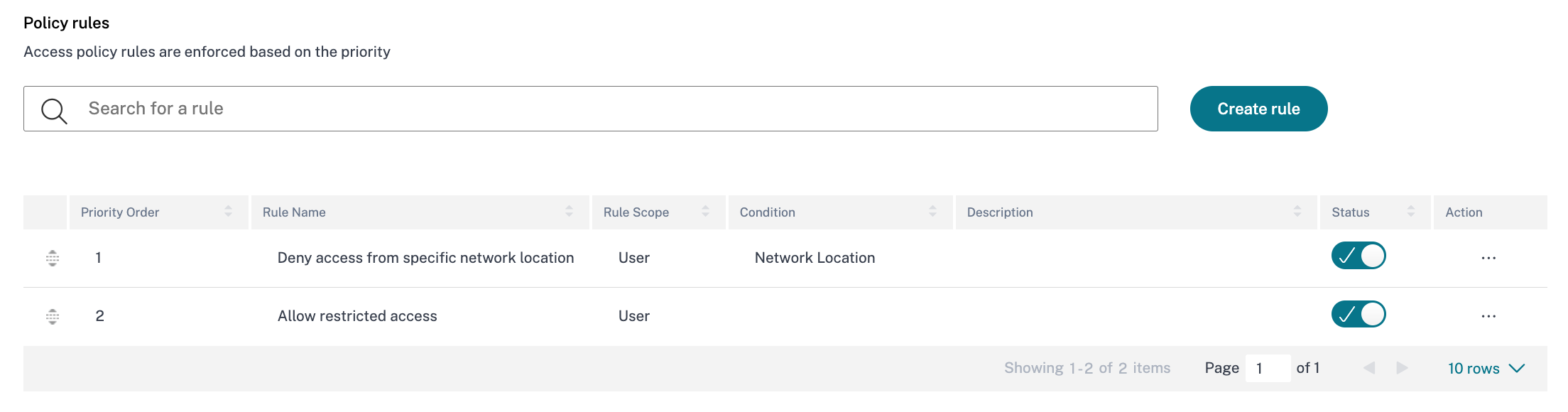

- Dans la boîte de dialogue Créer une stratégie, réorganisez la priorité de la stratégie d’accès et sélectionnez Enregistrer

Utilisateur

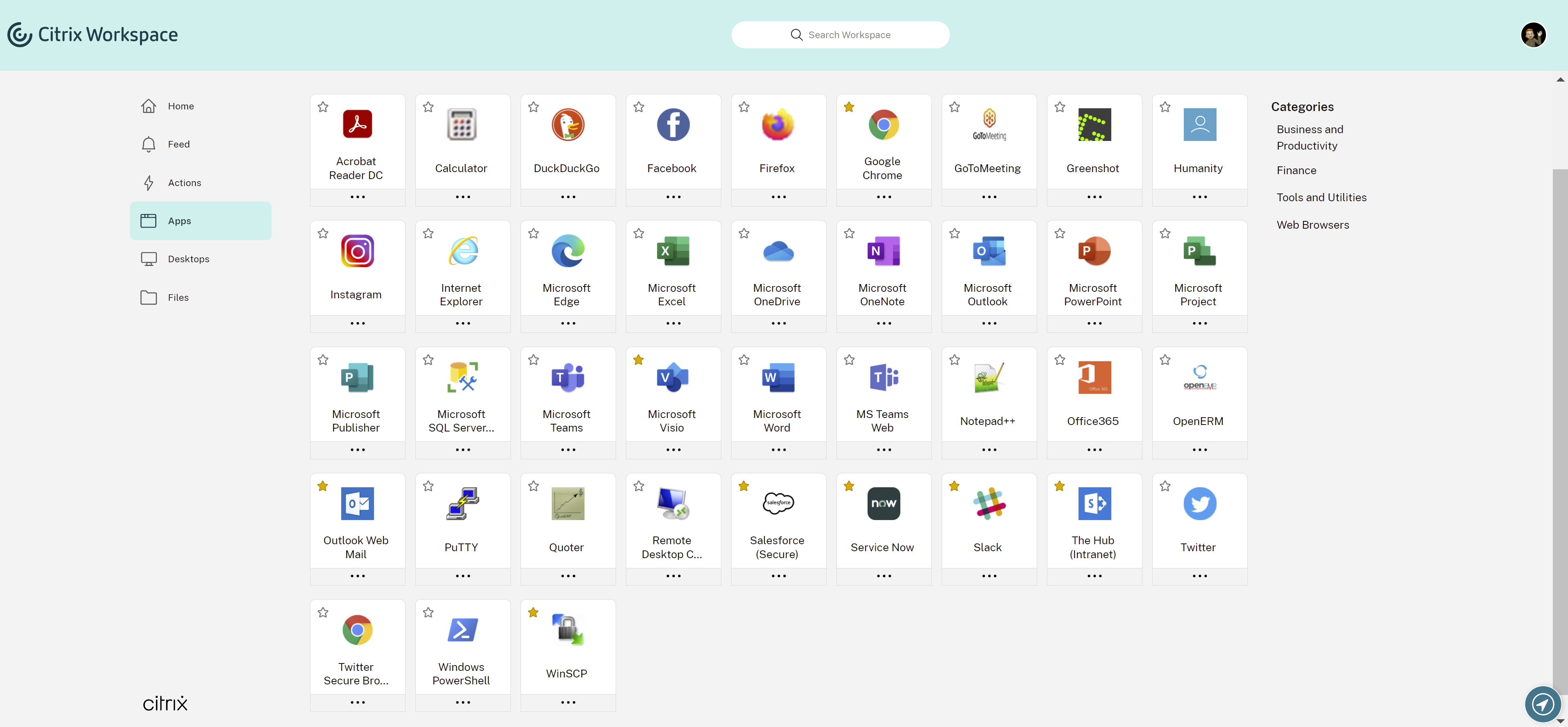

- Connectez-vous à Citrix Workspace en tant qu’utilisateur

- Sélectionnez Apps dans le menu de gauche

- Notez que la stratégie Adaptive Access, Network Location a été appliquée et que Zoho People est désormais absent de la liste des applications disponibles.

Dépannage

Échec des stratégies de sécurité améliorées

Les utilisateurs peuvent rencontrer des stratégies de sécurité améliorées (filigrane, impression ou accès au presse-papiers) échouent. Généralement, cela se produit parce que l’application SaaS utilise plusieurs noms de domaine. Dans les paramètres de configuration de l’application SaaS, il y avait une entrée pour les domaines connexes

Les stratégies de sécurité améliorées sont appliquées à ces domaines connexes. Pour identifier les noms de domaine manquants, un administrateur peut accéder à l’application SaaS à l’aide d’un navigateur local et effectuer les opérations suivantes :

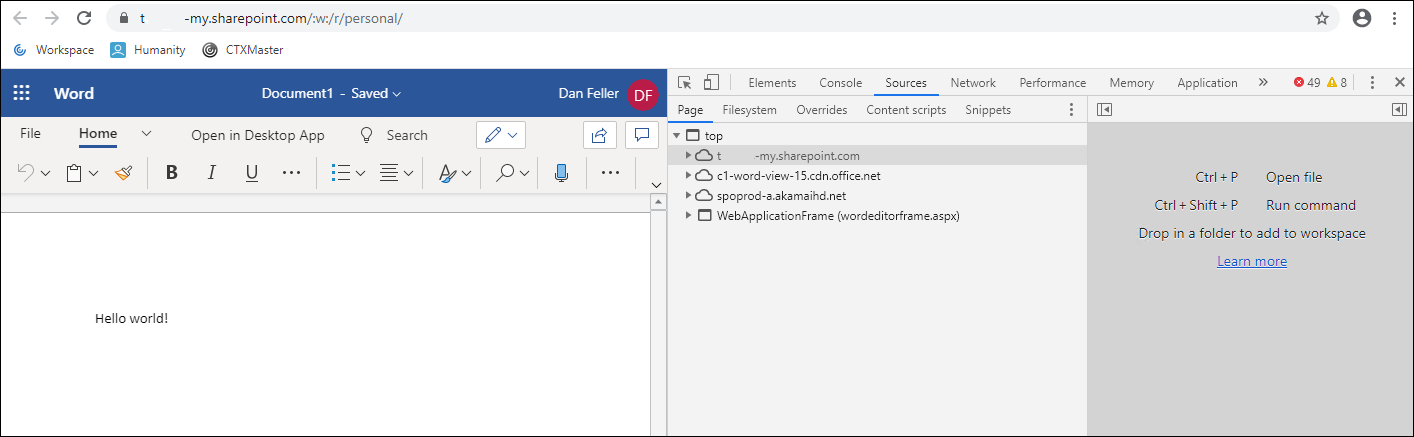

- Accédez à la section de l’application où les stratégies échouent

- Dans Google Chrome et Microsoft Edge (version Chromium), sélectionnez les trois points en haut à droite du navigateur pour afficher un écran de menu

- Sélectionnez Plus d’outils

- Sélectionner les outilsde développement

- Dans les outils de développement, sélectionnez Sources. Cela fournit une liste des noms de domaine d’accès pour cette section d’application. Pour activer les stratégies de sécurité améliorées pour cette application, ces noms de domaine doivent être saisis dans le champ des domaines associés dans la configuration de l’application. Les domaines associés sont ajoutés comme

*.domain.com