Protection des clés privées

Introduction

Les certificats FAS sont stockés dans une base de données intégrée sur le serveur FAS. Les clés privées associées aux certificats FAS sont stockées sous le compte Service réseau du serveur FAS. Par défaut, les clés sont non exportables, RSA 2048 bits, créées et stockées dans le Fournisseur de stockage de clés logicielles Microsoft.

À l’aide des commandes PowerShell FAS cmdlets PowerShell, il est possible de modifier les propriétés et l’emplacement de stockage des clés privées.

Remarque :

La configuration et les certificats FAS sont stockés localement sur le serveur FAS. Les données ne sont pas partagées entre les serveurs FAS.

Dans les versions de FAS antérieures à Citrix Virtual Apps and Desktops 2411, les propriétés des clés privées étaient configurées en modifiant le fichier XML à l’emplacement

%programfiles%\Citrix\Federated Authentication Service\Citrix.Authentication.FederatedAuthenticationService.exe.config.Cette méthode a été remplacée par des commandes PowerShell, qui offrent plus de flexibilité et peuvent être appliquées sans redémarrer le serveur FAS. De plus, contrairement aux paramètres du fichier XML, la configuration effectuée à l’aide de PowerShell est conservée lors de la mise à niveau du serveur FAS. Par conséquent, la configuration à l’aide du fichier XML pour les paramètres suivants n’est plus prise en charge :

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyProtectionCitrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderLegacyCspCitrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderNameCitrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderTypeCitrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyLength

Consultez la section Mise à niveau à partir des versions de FAS antérieures à Citrix Virtual Apps and Desktops™ 2411.

Informations sur les certificats et les modèles FAS

FAS détient deux types de certificats : le certificat d’autorisation, dont il n’existe normalement qu’une seule instance, et les certificats utilisateur.

-

Remarque :

-

Le certificat d’autorisation FAS est également parfois appelé certificat d’Autorité d’enregistrement ou d’Agent de demande (RA).

-

FAS utilise des modèles de certificat lors de la demande de certificats, comme décrit dans la section suivante. Bien que FAS spécifie le nom d’un modèle dans les demandes de certificat, il ne lit pas le contenu du modèle. Par conséquent, la modification des paramètres du modèle n’influence pas les demandes de certificat effectuées par FAS. La modification de certaines propriétés du modèle affecte le certificat généré par l’autorité de certification. Par exemple, vous pouvez modifier la période de validité à l’aide du modèle.

Certificat d’autorisation FAS

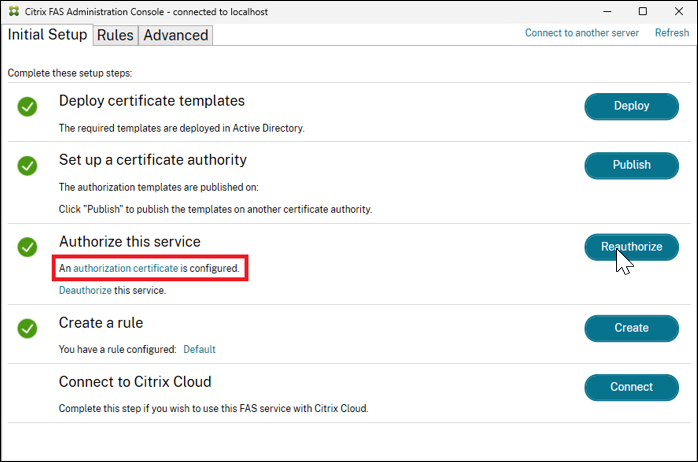

Ce certificat est créé lorsque vous configurez FAS. Vous pouvez utiliser le bouton Autoriser ou Réautoriser de la console d’administration FAS pour demander un nouveau certificat d’autorisation.

Il est également possible d’utiliser des commandes PowerShell, qui offrent plus de flexibilité :

-

New-FasAuthorizationCertificate: Cette commande se comporte de manière similaire à la console d’administration FAS, sauf qu’il est possible de spécifier les modèles de certificat à utiliser dans le processus d’autorisation. -

New-FasAuthorizationCertificateRequest: Cette commande crée une demande hors ligne pour un certificat d’autorisation ; Autorisation hors ligne.

Le certificat d’autorisation est également parfois appelé certificat RA, car FAS agit en tant qu’autorité d’enregistrement, c’est-à-dire qu’il demande des certificats au nom d’un utilisateur. Le certificat a l’utilisation améliorée de la clé Agent de demande de certificat, ce qui lui permet d’être utilisé comme informations d’identification d’autorisation lors de la demande de certificats utilisateur FAS.

-

Par défaut, le processus d’autorisation utilise les modèles suivants :

-

Citrix_RegistrationAuthority_ManualAuthorization: Le certificat créé à l’aide de ce modèle est temporaire et de courte durée, utilisé pour amorcer le processus d’autorisation ; -

Citrix_RegistrationAuthority: Le certificat créé à l’aide de ce modèle a une longue validité et est stocké par le serveur FAS.

L’autorisation de FAS se déroule en plusieurs étapes :

-

FAS crée une paire de clés et envoie une demande de signature de certificat (CSR) à l’autorité de certification, spécifiant la clé publique de la paire de clés et le modèle

Citrix_RegistrationAuthority_ManualAuthorization. -

Les exigences d’émission du modèle spécifient que la CSR doit être approuvée manuellement par l’administrateur de l’autorité de certification.

-

- Une fois que l’administrateur de l’autorité de certification a approuvé la CSR, l’autorité de certification crée un certificat que FAS récupère. Ce certificat a une courte validité d’un jour et n’est utilisé que pour l’étape suivante. Une fois utilisé, FAS détruit le certificat et sa paire de clés.

-

FAS crée une autre paire de clés et envoie une deuxième CSR à l’autorité de certification, spécifiant la clé publique de cette paire de clés et le modèle

Citrix_RegistrationAuthority. La demande est autorisée par et signée avec le certificat de l’étape précédente. -

L’autorité de certification émet automatiquement le certificat, FAS récupère le certificat, et FAS est maintenant Autorisé. Par défaut, ce certificat d’autorisation a une validité de deux ans.

Les paramètres utilisés pour créer les paires de clés mentionnées précédemment peuvent être consultés à l’aide de cette commande PowerShell :

Get-FasKeyConfig -Address localhost -CertificateType ra

Certificats utilisateur FAS

FAS crée des certificats utilisateur pour connecter les utilisateurs aux VDA.

Lorsque FAS crée un certificat utilisateur, les étapes suivantes se produisent :

- FAS crée une paire de clés et envoie une CSR à l’autorité de certification, spécifiant la clé publique de la paire de clés, l’identité de l’utilisateur et, par défaut, le modèle

Citrix_SmartcardLogon(le modèle utilisé est configurable). - La CSR est signée à l’aide du certificat d’autorisation FAS.

- Le modèle

Citrix_SmartcardLogona l’exigence d’émissionStratégie d'application : Agent de demande de certificat. Comme cet attribut est présent dans le certificat d’autorisation FAS, l’autorité de certification émet automatiquement le certificat utilisateur. - FAS récupère le certificat et le stocke dans une base de données intégrée sur le serveur FAS.

-

Par défaut, le certificat a une validité d’une semaine.

-

Plus tard, le certificat utilisateur est mis à la disposition du VDA pour connecter l’utilisateur.

- Les paramètres utilisés pour créer la paire de clés mentionnée précédemment peuvent être consultés à l’aide de la commande PowerShell suivante :

Get-FasKeyConfig -Address localhost -CertificateType user

Options de stockage des clés privées

FAS peut être configuré pour créer et stocker des paires de clés dans trois catégories de stockage :

- Logiciel : utilise normalement le Microsoft Software Key Storage Provider, qui est sécurisé uniquement par logiciel ; les données sont stockées sur le disque.

- Trusted Platform Module (TPM) : Le TPM peut être un matériel physique sur l’ordinateur ou un TPM virtuel fourni par un hyperviseur.

- Hardware Security Module (HSM) : Il s’agit d’un périphérique matériel ou d’un appareil réseau conçu pour stocker en toute sécurité des clés cryptographiques.

Remarque :

Il y a un compromis à considérer. Le stockage matériel peut être plus sécurisé, mais il est souvent moins performant, en particulier lors de la création et du stockage d’un grand nombre de paires de clés de certificat utilisateur.

La clé privée associée au certificat d’autorisation FAS est particulièrement sensible, car la politique du certificat permet à quiconque possède la clé privée d’autoriser les demandes de certificat, pour n’importe quel utilisateur. Par conséquent, quiconque contrôle cette clé peut se connecter à l’environnement en tant que n’importe quel utilisateur.

Remarque :

Les autorités de certification Microsoft peuvent être configurées pour restreindre la puissance du certificat d’autorisation FAS, y compris l’ensemble des utilisateurs pour lesquels des certificats peuvent être émis. Consultez Agents d’inscription délégués.

Pour cette raison, FAS vous permet de configurer les propriétés de la clé privée pour les certificats d’autorisation et d’utilisateur indépendamment.

Voici quelques configurations typiques :

| Clé de certificat d’autorisation | Clés de certificat utilisateur | Commentaire |

|---|---|---|

| Logiciel | Logiciel | Configuration par défaut |

| TPM | Logiciel | Le certificat d’autorisation bénéficie d’une protection matérielle |

| HSM | HSM | Tous les certificats bénéficient d’une protection matérielle |

Remarque :

Un TPM matériel n’est pas recommandé pour les clés utilisateur. Utilisez le TPM uniquement pour la clé de certificat d’autorisation. Si vous prévoyez d’exécuter votre serveur FAS dans un environnement virtualisé, vérifiez auprès de votre fournisseur d’hyperviseur si la virtualisation TPM est prise en charge.

Commandes PowerShell de configuration des clés

Les commandes relatives à la configuration des clés privées sont les suivantes :

Get-FasKeyConfigSet-FasKeyConfigReset-FasKeyConfigTest-FasKeyConfig

Pour plus d’informations, consultez Applets de commande PowerShell.

La configuration des clés pour les certificats d’autorisation et d’utilisateur est indépendante, spécifiée par l’argument CertificateType. Par exemple, pour obtenir la configuration de la clé privée utilisée lors de la demande d’un certificat d’autorisation (certificat RA) :

Get-FasKeyConfig -Address localhost -CertificateType ra

Pour obtenir la configuration de la clé privée utilisée lors de la demande d’un certificat utilisateur :

Get-FasKeyConfig -Address localhost -CertificateType user

Vous pouvez utiliser Set-FasKeyConfig et Get-FasKeyConfig pour définir et inspecter les propriétés de clé privée suivantes :

| Propriété | Par défaut | Commentaire |

|---|---|---|

| Length

|

2048

|

Longueur de la clé en bits. Notez que, dans l’interface graphique du modèle Microsoft, l’onglet Cryptographie spécifie la taille minimale de la clé. La demande de signature de certificat (CSR) est rejetée par l’autorité de certification si la longueur de clé configurée dans FAS est inférieure à la taille minimale de clé spécifiée dans le modèle.

Pour les clés RSA, les longueurs peuvent être de 1024 bits, 2048 bits ou 4096 bits. Pour les clés ECC, les longueurs peuvent être de 256 bits, 384 bits ou 521 bits. |

| Exportable | false | Indique si la clé privée peut être exportée de son fournisseur. |

| Prefix | none | Spécifie un préfixe à ajouter à l’identifiant des clés privées générées par FAS. Les identifiants générés sont composés du préfixe et d’un GUID. Par exemple, MyPrefix70277985-6908-4C6F-BE59-B08691456804. |

| EllipticCurve | false | Si la valeur est true, une paire de clés ECC est générée, sinon une paire de clés RSA est générée. |

| Key Storage Provider (KSP)

|

true

|

Si la valeur est true, FAS utilise l’API Windows CNG moderne, et un KSP doit être spécifié dans la propriété Provider.

Si la valeur est false, FAS utilise l’API CAPI héritée, et un fournisseur de services cryptographiques (CSP) doit être spécifié dans la propriété Provider. Citrix recommande d’utiliser un KSP. |

| Provider | Microsoft Software Key Storage Provider | Nom du fournisseur où les paires de clés sont créées et stockées. Vous pouvez modifier cette propriété pour spécifier un TPM ou un HSM. Le KSP (ou CSP) d’un HSM est fourni par le fournisseur du HSM. Ils fournissent des instructions sur la façon d’installer leur logiciel et le nom du fournisseur. |

| CSPType

|

24

|

Pertinent uniquement si la propriété KSP est définie sur false.

Fait référence à Microsoft KeyContainerPermissionAccessEntry.ProviderType Property PROV_RSA_AES 24. Doit toujours être 24, sauf si vous utilisez un HSM avec un CSP et que le fournisseur du HSM spécifie le contraire. |

De plus, Set-FasKeyConfig peut être utilisé avec les commutateurs suivants, fournis pour des raisons de commodité :

| Indicateur | Description |

|---|---|

| -UseDefaultSoftwareProvider | Définit la propriété Provider sur Microsoft Software Key Storage Provider et le champ KSP sur true. |

| -UseDefaultTpmProvider | Définit la propriété Provider sur Microsoft Platform Crypto Provider et le champ KSP sur true. |

Microsoft Software Key Storage Provider est le fournisseur généralement utilisé pour créer et stocker des clés sur le disque.

Microsoft Platform Crypto Provider est le fournisseur généralement utilisé pour créer et stocker des clés dans un TPM.

- Get-FasKeyConfig fournit également des champs qui aident à confirmer quel fournisseur et quel algorithme sont utilisés :

| Champ | Signification |

|---|---|

| IsDefaultSoftwareProvider | Si la valeur est true, indique que le fournisseur est défini sur Microsoft Software Key Storage Provider et que le champ KSP est défini sur true. |

| IsDefaultTpmProvider | Si la valeur est true, indique que le fournisseur est défini sur Microsoft Platform Crypto Provider et que le champ KSP est défini sur true. |

| Algorithm

|

RSA indique que des clés RSA seront créées (la propriété EllipticCurve est false).

ECC indique que des clés ECC seront créées (la propriété EllipticCurve est true). |

Vous pouvez restaurer les paramètres par défaut à l’aide de Reset-FasKeyConfig.

Reset-FasKeyConfig -Address localhost -CertificateType ra

Reset-FasKeyConfig -Address localhost -CertificateType user

<!--NeedCopy-->

Remarque :

Les modifications apportées à la configuration de la clé privée (à l’aide de

Set-FasKeyConfigouReset-FasKeyConfig) s’appliquent immédiatement aux certificats nouvellement créés. Cependant, les certificats d’autorisation et d’utilisateur existants avec une configuration différente ne sont pas affectés.Vous pouvez supprimer les certificats existants en désautorisant votre service FAS depuis la console d’administration, ou en utilisant les commandes PowerShell dans Désautorisation de FAS et suppression des certificats FAS.

Toutes les clés pré-générées dans le pool de clés qui ne sont pas conformes à la configuration actuelle des clés utilisateur sont ignorées.

Exemples de scénarios de configuration

Dans chaque exemple, définissez la configuration de la clé à l’aide de PowerShell avant d’autoriser votre service FAS, car les certificats existants ne sont pas affectés par les modifications de configuration.

Si vous disposez déjà de certificats d’autorisation ou d’utilisateur avec une configuration de clé incorrecte, vous pouvez les supprimer en inspectant les certificats FAS et en désautorisant FAS et en supprimant les certificats FAS.

Si votre serveur FAS est en déploiement en direct, envisagez de le mettre en mode maintenance pendant que vous apportez des modifications de configuration Mode maintenance.

Exemple 1 - Stocker toutes les clés dans le fournisseur de stockage de clés logicielles Microsoft

Comme il s’agit du comportement par défaut, aucune configuration supplémentaire n’est requise.

Si vous avez déjà modifié votre configuration de clé, vous pouvez revenir à l’utilisation du fournisseur de stockage de clés logicielles Microsoft avec les commandes suivantes :

Set-FasKeyConfig -Address localhost -CertificateType ra -UseDefaultSoftwareProvider

Set-FasKeyConfig -Address localhost -CertificateType user -UseDefaultSoftwareProvider

<!--NeedCopy-->

Vous pouvez utiliser Reset-FasKeyConfig pour revenir au fournisseur de stockage de clés logicielles Microsoft et restaurer toutes les autres configurations de clés par défaut.

Exemple 2 - Stocker la clé de certificat d’autorisation dans un module de plateforme sécurisée (TPM)

Cet exemple illustre le stockage de la clé de certificat d’autorisation FAS dans un module de plateforme sécurisée (TPM) (réel ou virtuel), tandis que les clés de certificat utilisateur sont stockées dans le fournisseur de stockage de clés logicielles Microsoft.

Bien que FAS puisse générer des certificats utilisateur avec des clés protégées par TPM, le matériel TPM peut être trop lent ou limité en taille pour les déploiements importants.

Utilisez les commandes PowerShell suivantes :

Set-FasKeyConfig -Address localhost -CertificateType ra -UseDefaultTpmProvider

Set-FasKeyConfig -Address localhost -CertificateType user -UseDefaultSoftwareProvider

<!--NeedCopy-->

Exemple 3 - Stocker toutes les clés dans un module de sécurité matérielle (HSM)

Cet exemple illustre l’utilisation d’un module de sécurité matérielle (HSM) pour stocker les clés privées des certificats d’autorisation et des certificats utilisateur. Cet exemple suppose un HSM configuré. Votre HSM aura un nom de fournisseur. Par exemple, HSM Vendor Key Storage Provider.

Utilisez les commandes PowerShell suivantes (remplacez le texte d’exemple par le nom réel du fournisseur de votre HSM) :

- Set-FasKeyConfig -Address localhost -CertificateType ra -Provider "HSM Vendor Key Storage Provider"

- Set-FasKeyConfig -Address localhost -CertificateType user -Provider "HSM Vendor Key Storage Provider"

<!--NeedCopy-->

Par défaut, FAS génère des clés RSA. Dans cet exemple, des clés à courbe elliptique (ECC) sont configurées pour le certificat d’autorisation et les certificats utilisateur.

L’exemple utilise différentes longueurs de clé. Le certificat d’autorisation est configuré avec une clé de 384 bits, et les certificats utilisateur sont configurés avec une clé de 256 bits.

- Set-FasKeyConfig -Address localhost -CertificateType ra -EllipticCurve $true -Length 384

Set-FasKeyConfig -Address localhost -CertificateType user -EllipticCurve $true -Length 256

<!--NeedCopy-->

À ce stade, les demandes de certificats d’autorisation et d’utilisateur peuvent être rejetées par l’autorité de certification, car la taille minimale de clé dans les modèles de certificat FAS est définie par défaut sur 1024 bits.

-

Par conséquent, pour cet exemple, il est nécessaire de modifier la taille minimale de clé dans les modèles comme suit :

-

Citrix_RegistrationAuthority_ManualAuthorization et Citrix_RegistrationAuthority: Modifiez la taille minimale de clé à 384 (ou moins) -

Citrix_SmartcardLogon: Modifiez la taille minimale de clé à 256 (ou moins)

Pour modifier les modèles, exécutez mmc.exe et ajoutez le composant logiciel enfichable Modèles de certificats. Localisez le modèle et ouvrez ses propriétés. Le paramètre de taille minimale de clé se trouve dans l’onglet Cryptographie des propriétés du modèle.

Remarque :

Les certificats utilisateur avec des clés ECC ne sont pris en charge que sur les VDA Windows exécutant Citrix Virtual Apps and Desktops 2411 ou version ultérieure.

Les clés ECC ne sont pas prises en charge sur les VDA Linux.

Test de la configuration de la clé privée

Bien que la commande Set-FasKeyConfig effectue une certaine validation, il est toujours possible de définir une configuration de clé non valide. Par exemple, vous pouvez faire une erreur dans le nom du fournisseur de votre HSM, ou la longueur de clé que vous spécifiez peut ne pas être prise en charge par votre matériel.

La commande Test-FasKeyConfig peut vous aider. Elle tente de créer une paire de clés à l’aide de la configuration de clé actuelle et signale le succès ou l’échec. En cas d’échec, une indication de la raison de l’échec est fournie. En cas de succès, la paire de clés est immédiatement détruite.

Les commandes PowerShell suivantes testent respectivement la configuration des clés d’autorisation et d’utilisateur :

- Test-FasKeyConfig -Address localhost -CertificateType ra

- Test-FasKeyConfig -Address localhost -CertificateType user

<!--NeedCopy-->

Une fois que vous avez autorisé votre serveur FAS et créé une règle, vous pouvez également créer une demande de signature de certificat (CSR) de test pour un certificat utilisateur comme suit :

Test-FasCertificateSigningRequest -Address localhost -UserPrincipalName user@example.com -Rule default

Remplacez <<user@example.com>> par un nom d’utilisateur principal (UPN) réel de votre déploiement Active Directory. La règle FAS est normalement nommée default. Toutefois, si vous préférez tester une autre règle que vous avez configurée, spécifiez ce nom à la place.

Si la demande de signature de certificat (CSR) réussit, FAS ignore le certificat résultant.

Inspection des certificats FAS

Vous pouvez utiliser PowerShell pour inspecter les propriétés d’un certificat et déterminer où la clé privée associée est stockée.

Inspection du certificat d’autorisation

Vous pouvez afficher le certificat d’autorisation en cliquant sur le lien certificat d’autorisation dans la console d’administration FAS :

Toutefois, pour des informations plus détaillées, utilisez PowerShell :

Get-FasAuthorizationCertificate -Address localhost -FullCertInfo

Plusieurs champs sont renvoyés, y compris PrivateKeyProvider, qui contient une indication du fournisseur où le certificat a été créé et stocké.

| PrivateKeyProvider | Où la clé est stockée |

|---|---|

| Microsoft Software Key Storage Provider | La clé est stockée sur disque, protégée par le fournisseur logiciel de Microsoft. |

| Microsoft Platform Crypto Provider | La clé est stockée dans un module de plateforme sécurisée (TPM) (réel ou virtuel). |

| Fournisseur de stockage de clés du fournisseur HSM (exemple uniquement) | La clé est stockée dans un module de sécurité matérielle (HSM) (dans cet exemple, le fournisseur est nommé HSM Vendor Key Storage Provider) |

Inspection des certificats utilisateur

Vous pouvez obtenir une liste de tous les certificats utilisateur mis en cache sur le serveur FAS comme suit :

Get-FasUserCertificate -Address localhost -KeyInfo $true

Le paramètre KeyInfo permet à la sortie de contenir des informations supplémentaires sur la clé privée associée au certificat. En particulier, le champ PrivateKeyProvider indique où la paire de clés associée au certificat est stockée (consultez la section précédente pour l’interprétation de cette valeur).

Vous pouvez filtrer l’ensemble des certificats renvoyés à l’aide de divers paramètres facultatifs, tels que -UserPrincipalName.

Le champ de certificat de la sortie de la commande est un certificat utilisateur encodé en PEM. Copiez le texte dans un fichier .crt pour afficher le certificat à l’aide de l’interface graphique (GUI) des certificats Windows comme suit :

| Commande | Description |

|---|---|

$CertInfos = Get-FasUserCertificate -Address localhost |

Il peut y avoir plusieurs certificats utilisateur dans cette liste |

$CertInfo = $CertInfos[0] |

Dans cet exemple, nous sélectionnons le tout premier certificat utilisateur |

$CertInfo.Certificate > c:\temp\user.crt |

Transférer les données PEM vers un fichier .crt

|

c:\temp\user.crt |

Ouvrez le fichier .crt dans l’interface graphique Windows |

Mise à niveau à partir de versions de FAS antérieures à Citrix Virtual Apps and Desktops 2411

Dans les versions de FAS antérieures à Citrix Virtual Apps and Desktops 2411, les propriétés de clé privée étaient configurées en modifiant le fichier XML à l’emplacement suivant :

%programfiles%\Citrix\Federated Authentication Service\Citrix.Authentication.FederatedAuthenticationService.exe.config

<!--NeedCopy-->

Ceci a été remplacé par les commandes PowerShell décrites dans ce document, qui offrent plus de flexibilité et peuvent être appliquées sans redémarrer le serveur FAS.

De plus, contrairement aux paramètres du fichier XML, la configuration effectuée à l’aide de PowerShell est conservée lors de la mise à niveau du serveur FAS.

Les paramètres du fichier XML pertinents pour la configuration de la clé privée sont répertoriés comme suit, avec leurs paramètres PowerShell correspondants (tels qu’utilisés dans Get-FasKeyConfig et Set-FasKeyConfig) :

| Paramètre du fichier XML | Valeur par défaut dans le fichier XML | Équivalent PowerShell | Commentaire |

|---|---|---|---|

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyLength |

2048 | -Length | - |

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyProtection

|

GenerateNonExportableKey

|

-Exportable

-UseDefaultTpmProvider |

|

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderLegacyCsp

|

false

|

-Ksp

|

- ProviderLegacyCsp false est obtenu en définissant -Ksp sur $true-ProviderLegacyCsp true est obtenu en définissant -Ksp sur $false

|

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderName |

- | -Provider | - |

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderType |

- | -CspType | - |

Les valeurs par défaut de la configuration XML et les valeurs par défaut de PowerShell sont fonctionnellement équivalentes. Autrement dit, par défaut, les propriétés des paires de clés générées par FAS dans cette version et dans les versions antérieures à Citrix Virtual Apps and Desktops 2411 sont les mêmes.

Par conséquent, si vous n’avez modifié aucun des paramètres précédents dans le fichier de configuration XML, vous n’avez aucune action à entreprendre lors de la mise à niveau de FAS.

Toutefois, si vous avez modifié l’un des paramètres précédents, mettez à niveau FAS comme suit :

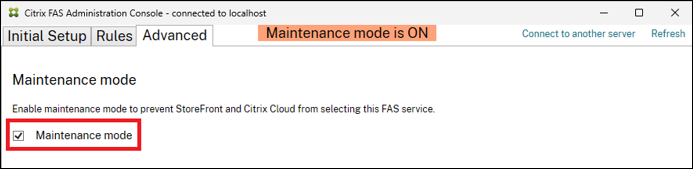

- Placez FAS en mode maintenance ; Mode maintenance.

- Mettez à niveau FAS sur place simplement en exécutant le programme d’installation de FAS ; une fois la mise à niveau effectuée, tous les paramètres précédents ne seront plus présents dans le fichier XML et ne pourront pas être configurés dans le fichier XML.

- Utilisez la commande PowerShell

Set-FasKeyConfig, comme décrit dans Commandes PowerShell de configuration de clé, pour définir la configuration de clé privée FAS comme souhaité ; tenez compte des paramètres dont vous avez besoin pour vos certificats d’autorisation et utilisateur. - Testez votre configuration, comme décrit dans Test de la configuration de clé privée

- Désactivez le mode maintenance du serveur FAS

La prochaine fois que vous effectuerez une mise à niveau, les paramètres de configuration de clé privée FAS seront conservés et aucune action spéciale ne sera nécessaire.

Remoting cryptographique

Les clés privées associées aux certificats utilisateur FAS ne sont jamais transférées vers le VDA. Au lieu de cela, lorsque le VDA doit utiliser le certificat FAS d’un utilisateur, que ce soit pour la connexion au VDA ou pour une utilisation en session, la requête cryptographique est renvoyée à distance au serveur FAS. Cela améliore la sécurité, car les clés privées ne quittent jamais le stockage de clés FAS (qu’il s’agisse d’un stockage logiciel, d’un TPM ou d’un HSM).

Sur les VDA Windows, cela est réalisé en utilisant une paire de fournisseurs sur le VDA. Le code de l’application ou du système d’exploitation effectuant la requête cryptographique ignore que l’opération est renvoyée à distance au serveur FAS.

Avant Citrix Virtual Apps and Desktops 2411, les fournisseurs étaient des Cryptographic Service Providers (CSP) où l’accès au code des applications et du système d’exploitation se faisait via l’ancienne API Windows CAPI. Les fournisseurs étaient :

-

CitrixLogonCsp.dll: pour l’authentification unique au VDA -

CitrixVirtualSmartcardCsp.dll: pour les certificats en session

À partir de Citrix Virtual Apps and Desktops 2411, des Key Storage Providers (KSP) supplémentaires sont fournis sur le VDA. Les applications et le code du système d’exploitation y accèdent avec la nouvelle API Windows CNG. Les nouveaux fournisseurs sont :

-

CitrixLogonKsp.dll: pour l’authentification unique au VDA -

CitrixVirtualSmartcardKsp.dll: pour les certificats en session

KSP est une méthode plus récente d’exposition des opérations cryptographiques aux applications Windows, offrant davantage de capacités. Par exemple :

- Les certificats avec clés ECC sont pris en charge

- Le remplissage Probabilistic Signature Scheme (PSS) est pris en charge

Le remoting KSP est utilisé (c’est-à-dire le remoting via les nouveaux KSP) si FAS et le VDA exécutent tous deux Citrix Virtual Apps and Desktops 2411 ou une version ultérieure. Dans le cas contraire, le système utilise les anciens CSP pour le remoting.

Désactiver le remoting KSP

En cas de problèmes de compatibilité, il est possible de désactiver le remoting KSP afin que l’ancien remoting CSP puisse toujours être utilisé.

Utilisez la commande PowerShell suivante :

Set-FasServer -Address localhost -KspRemoting $false

Mode maintenance

Lorsque vous effectuez des modifications sur la configuration d’un serveur FAS en production, envisagez de le placer en mode maintenance.

Lorsque FAS est en mode maintenance, les points suivants s’appliquent :

- Lorsque Workspace ou StoreFront™ appellent FAS dans le cadre de la séquence de lancement d’une application ou d’un bureau publié, FAS indique qu’il est en mode maintenance ; l’appelant doit réagir en choisissant un autre serveur FAS.

- Par mesure de précaution supplémentaire, FAS n’autorise pas la création automatique de certificats utilisateur en mode maintenance. Cela évite la création involontaire de certificats utilisateur avec des paramètres non souhaités.

- Cependant, les activités impliquant des certificats utilisateur existants, telles que la connexion au VDA ou l’utilisation en session, sont toujours autorisées.

Bien que la création automatique de certificats utilisateur ne soit pas autorisée, les administrateurs peuvent toujours créer des certificats utilisateur à l’aide de commandes PowerShell telles que New-FasUserCertificate ou Test-FasCertificateSigningRequest.

Utilisation de la console d’administration

Utilisation de PowerShell

Pour placer un serveur FAS en mode maintenance, procédez comme suit :

Set-FasServer -Address localhost -MaintenanceMode $true

Pour sortir un serveur FAS du mode maintenance (et le remettre en fonctionnement normal), procédez comme suit :

Set-FasServer -Address localhost -MaintenanceMode $false

Informations connexes

- Installer et configurer est la référence principale pour l’installation et la configuration de FAS.

- Les déploiements FAS courants sont résumés dans l’article Présentation des architectures des services d’authentification fédérée.

- D’autres articles pratiques sont présentés dans l’article Configuration avancée.

Dans cet article

- Introduction

- Informations sur les certificats et les modèles FAS

- Options de stockage des clés privées

- Exemples de scénarios de configuration

- Test de la configuration de la clé privée

- Inspection des certificats FAS

- Mise à niveau à partir de versions de FAS antérieures à Citrix Virtual Apps and Desktops 2411

- Remoting cryptographique

- Mode maintenance