Intégration d’Azure AD

Introduction

Ce document décrit comment intégrer un environnement Citrix à la fonctionnalité Azure AD de Windows 10. Windows 10 a introduit Azure AD, un nouveau modèle de jonction de domaine où les ordinateurs portables itinérants peuvent être joints à un domaine d’entreprise via Internet à des fins de gestion et d’authentification unique.

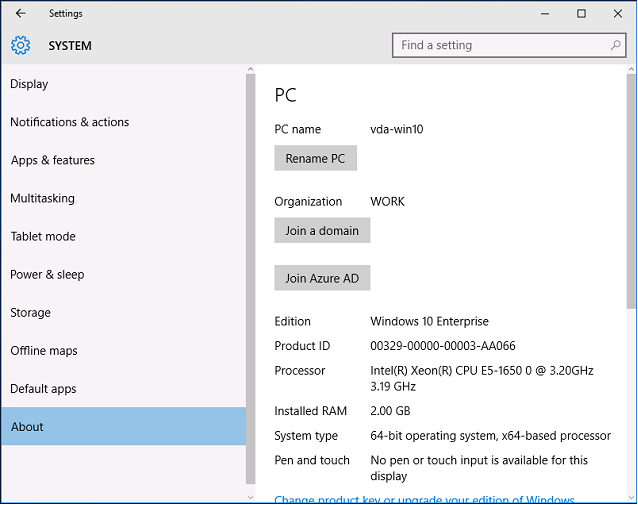

L’exemple de déploiement présenté dans ce document décrit un système où le service informatique fournit aux nouveaux utilisateurs une adresse e-mail d’entreprise et un code d’inscription pour leurs ordinateurs portables Windows 10 personnels. Les utilisateurs accèdent à ce code via l’option Système > À propos > Rejoindre Azure AD dans le panneau Paramètres.

Une fois l’ordinateur portable inscrit, le navigateur web Microsoft Edge se connecte automatiquement aux sites web de l’entreprise et aux applications publiées Citrix via la page web des applications Azure SaaS, avec d’autres applications Azure telles qu’Office 365.

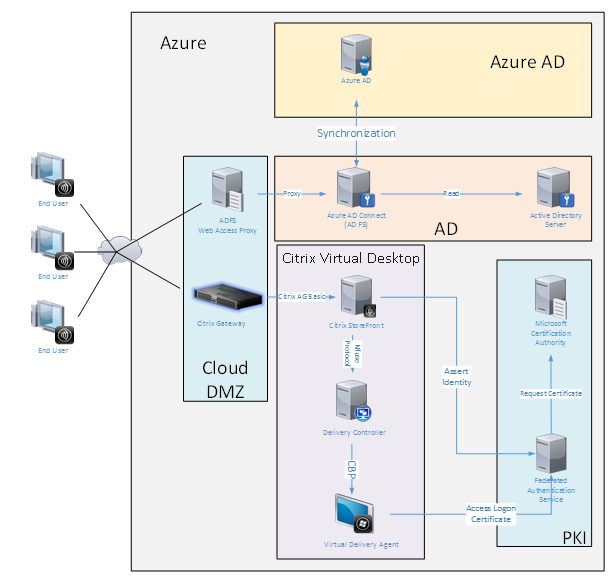

Architecture

Cette architecture réplique un réseau d’entreprise traditionnel entièrement au sein d’Azure, en s’intégrant aux technologies cloud modernes telles qu’Azure AD et Office 365. Tous les utilisateurs finaux sont considérés comme des travailleurs à distance, sans aucune notion d’être sur un intranet de bureau.

Le modèle peut être appliqué aux entreprises disposant de systèmes sur site existants, car la synchronisation Azure AD Connect peut établir une passerelle vers Azure via Internet.

Les connexions sécurisées et l’authentification unique, qui auraient traditionnellement été des authentifications LAN avec pare-feu et Kerberos/NTLM, sont remplacées dans cette architecture par des connexions TLS à Azure et SAML. Les nouveaux services sont construits comme des applications Azure jointes à Azure AD. Les applications existantes qui nécessitent Active Directory (telles qu’une base de données SQL Server) peuvent être exécutées à l’aide d’une machine virtuelle de serveur Active Directory standard dans la partie IAAS du service cloud Azure.

Lorsqu’un utilisateur lance une application traditionnelle, celle-ci est accessible à l’aide des applications publiées Citrix Virtual Apps and Desktops™. Les différents types d’applications sont regroupés via la page Applications Azure de l’utilisateur, en utilisant les fonctionnalités d’authentification unique de Microsoft Edge. Microsoft fournit également des applications Android et iOS qui peuvent énumérer et lancer des applications Azure.

-

Créer une zone DNS

-

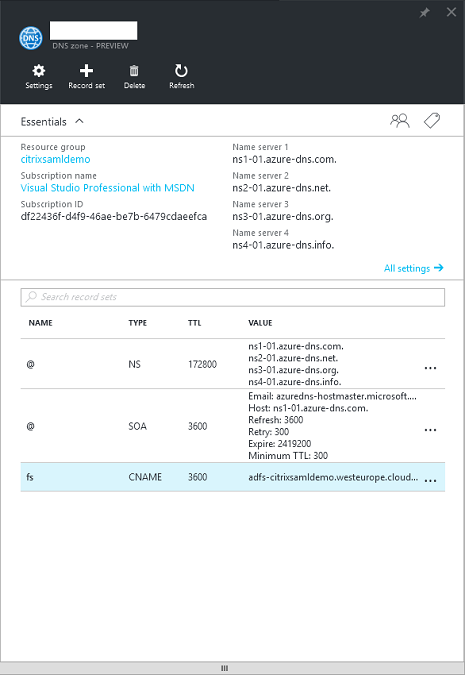

Azure AD exige que l’administrateur ait enregistré une adresse DNS publique et contrôle la zone de délégation pour le suffixe du nom de domaine. Pour ce faire, l’administrateur peut utiliser la fonctionnalité de zone DNS d’Azure.

- Cet exemple utilise le nom de zone DNS citrixsamldemo.net.

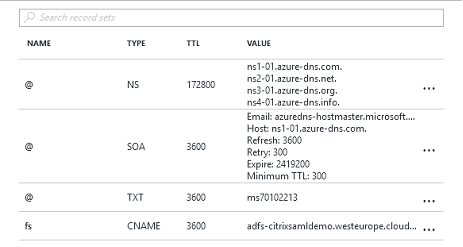

- La console affiche les noms des serveurs de noms DNS Azure. Ceux-ci doivent être référencés dans les entrées NS du bureau d’enregistrement DNS pour la zone (par exemple,

citrixsamldemo.net. NS n1-01.azure-dns.com)

Lors de l’ajout de références à des machines virtuelles exécutées dans Azure, il est plus simple d’utiliser un pointeur CNAME vers l’enregistrement DNS géré par Azure pour la machine virtuelle. Si l’adresse IP de la machine virtuelle change, vous n’aurez pas besoin de mettre à jour manuellement le fichier de zone DNS.

-

Les suffixes d’adresse DNS internes et externes correspondront pour ce déploiement. Le domaine est citrixsamldemo.net et utilise un DNS fractionné (10.0.0.* en interne).

-

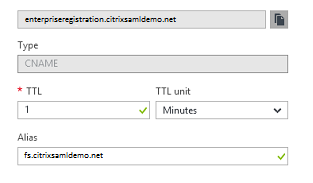

Ajoutez une entrée “fs.citrixsamldemo.net” qui référence le serveur Web Application Proxy. Il s’agit du service de fédération pour cette zone.

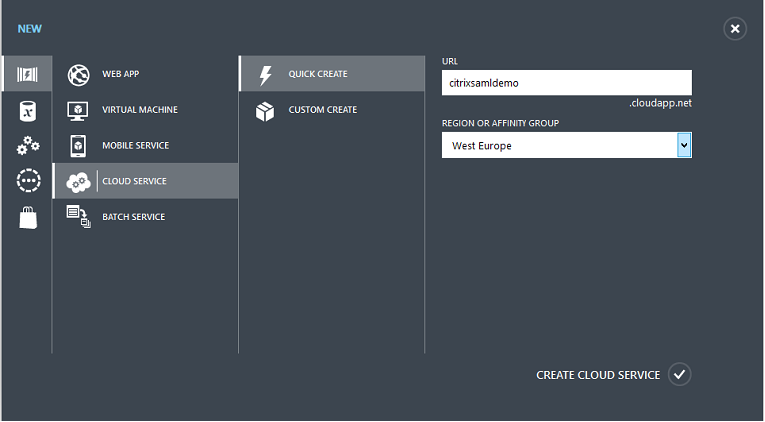

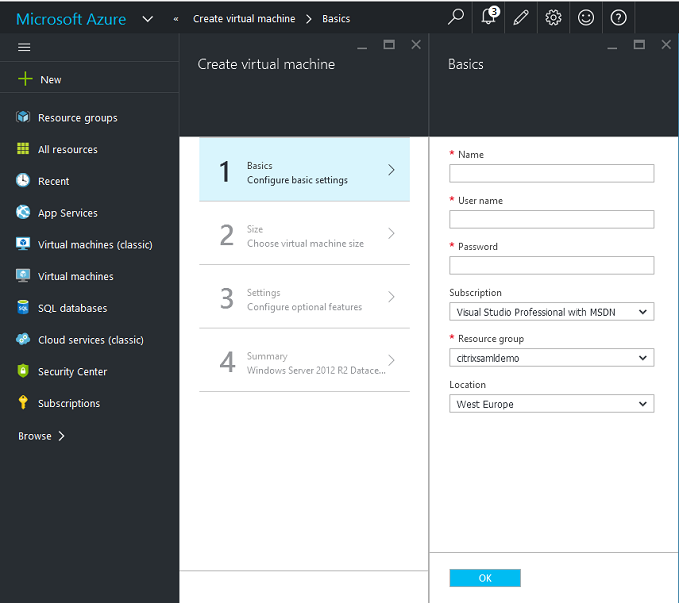

Créer un service cloud

Cet exemple configure un environnement Citrix, y compris un environnement AD avec un serveur ADFS exécuté dans Azure. Un service cloud est créé, nommé “citrixsamldemo”.

Créer des machines virtuelles Windows

Créez cinq machines virtuelles Windows exécutées dans le service cloud :

- Contrôleur de domaine (domaincontrol)

- Serveur ADFS Azure Connect (adfs)

- Proxy d’accès web ADFS (Web Application Proxy, non joint au domaine)

- Contrôleur de livraison Citrix Virtual Apps and Desktops

- Agent de livraison virtuel (VDA) Citrix Virtual Apps and Desktops

Contrôleur de domaine

- Ajoutez les rôles Serveur DNS et Services de domaine Active Directory pour créer un déploiement Active Directory standard (dans cet exemple, citrixsamldemo.net). Une fois la promotion de domaine terminée, ajoutez le rôle Services de certification Active Directory.

- Créez un compte utilisateur normal pour les tests (par exemple, George@citrixsamldemo.net).

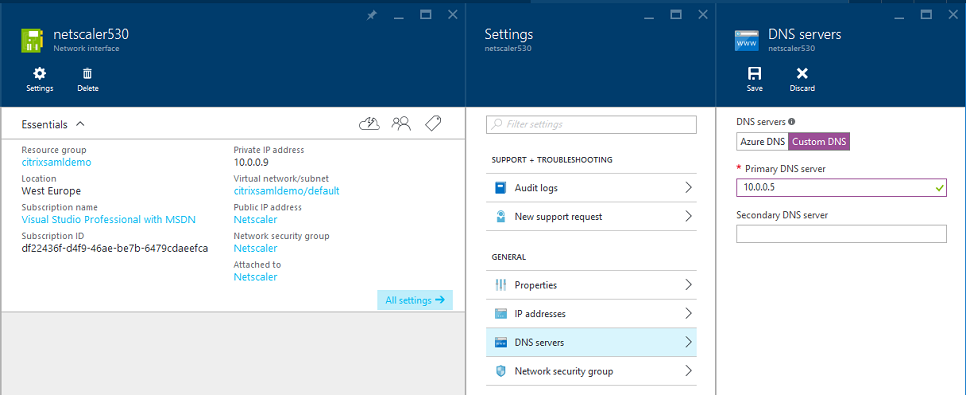

- Étant donné que ce serveur exécutera le DNS interne, tous les serveurs doivent se référer à ce serveur pour la résolution DNS. Cela peut être fait via la page Paramètres DNS Azure. (Pour plus d’informations, consultez l’Annexe de ce document.)

Contrôleur ADFS et serveur Web Application Proxy

- Joignez le serveur ADFS au domaine citrixsamldemo. Le serveur Web Application Proxy doit rester dans un groupe de travail isolé, il faut donc enregistrer manuellement une adresse DNS auprès du DNS AD.

- Exécutez la cmdlet Enable-PSRemoting –Force sur ces serveurs, afin d’autoriser la communication à distance PS via les pare-feu à partir de l’outil AzureAD Connect.

Contrôleur de livraison Citrix Virtual Desktops™ et VDA

- Installez le contrôleur de livraison Citrix Virtual Apps ou Citrix Virtual Desktops™ et le VDA sur les deux autres serveurs Windows joints à citrixsamldemo.

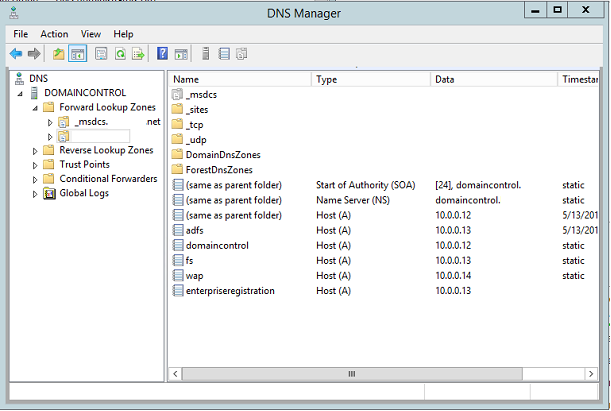

Configurer un DNS interne

Une fois le contrôleur de domaine installé, configurez le serveur DNS pour gérer la vue interne de citrixsamldemo.net et agir comme un redirecteur vers un serveur DNS externe (par exemple : 8.8.8.8).

Ajoutez un enregistrement statique pour :

- wap.citrixsamldemo.net [la machine virtuelle Web Application Proxy ne sera pas jointe au domaine]

- fs.citrixsamldemo.net [adresse du serveur de fédération interne]

- enterpriseregistration.citrixsaml.net [identique à fs.citrixsamldemo.net]

Toutes les machines virtuelles exécutées dans Azure doivent être configurées pour utiliser uniquement ce serveur DNS. Vous pouvez le faire via l’interface graphique de la carte réseau.

Par défaut, l’adresse IP interne (10.0.0.9) est allouée dynamiquement. Vous pouvez utiliser le paramètre d’adresses IP pour attribuer l’adresse IP de manière permanente. Cela doit être fait pour le serveur proxy d’application web et le contrôleur de domaine.

Configurer une adresse DNS externe

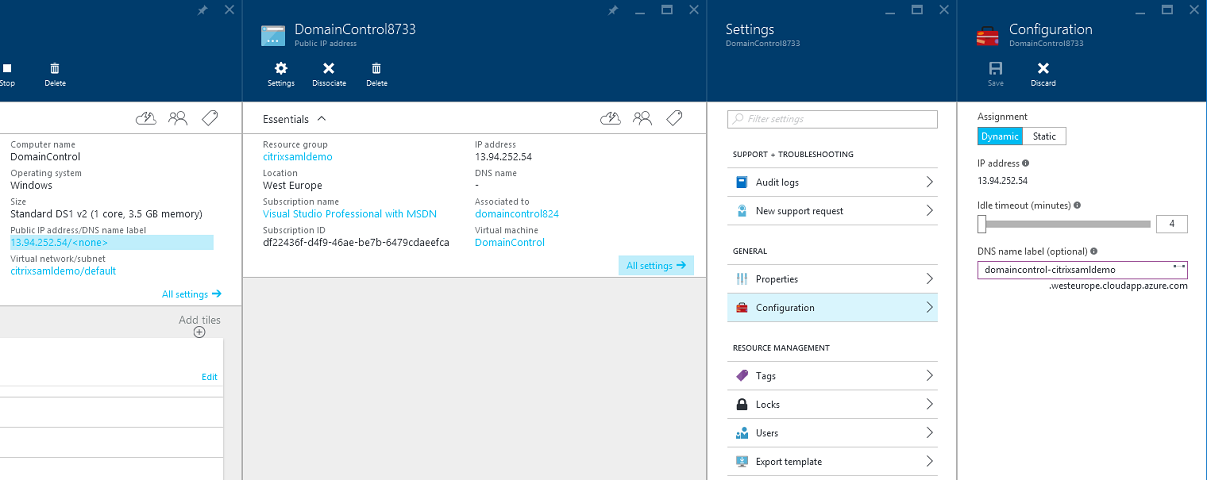

Lorsqu’une machine virtuelle est en cours d’exécution, Azure maintient son propre serveur de zone DNS qui pointe vers l’adresse IP publique actuelle attribuée à la machine virtuelle. C’est une fonctionnalité utile à activer car Azure attribue des adresses IP au démarrage de chaque machine virtuelle, par défaut.

Cet exemple attribue une adresse DNS de domaincontrol-citrixsamldemo.westeurope.cloudapp.azure.com au contrôleur de domaine.

Notez que lorsque la configuration à distance est terminée, seules les machines virtuelles du proxy d’application web et de Citrix Gateway doivent avoir des adresses IP publiques activées. (Pendant la configuration, l’adresse IP publique est utilisée pour l’accès RDP à l’environnement).

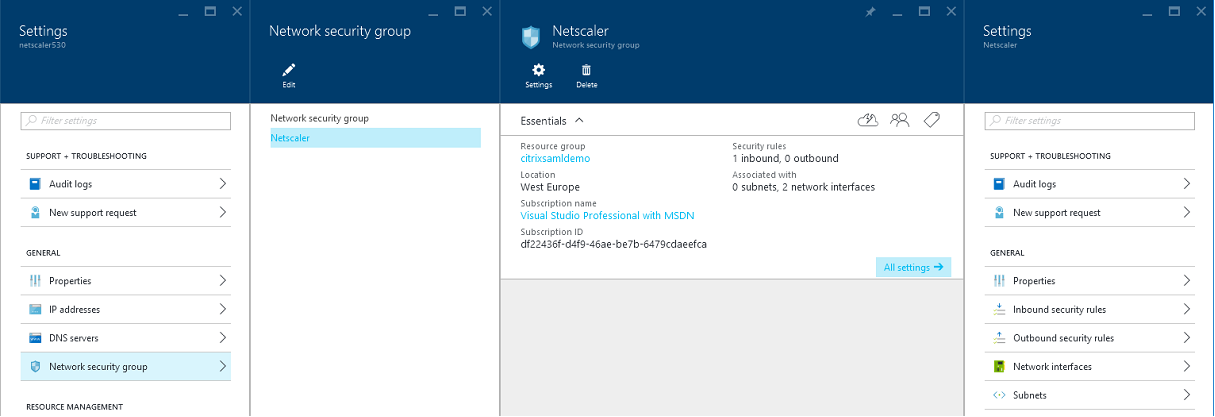

Configurer les groupes de sécurité

Le cloud Azure gère les règles de pare-feu pour l’accès TCP/UDP aux machines virtuelles depuis Internet à l’aide de groupes de sécurité. Par défaut, toutes les machines virtuelles autorisent l’accès RDP. Les serveurs Citrix Gateway et proxy d’application web doivent également autoriser TLS sur le port 443.

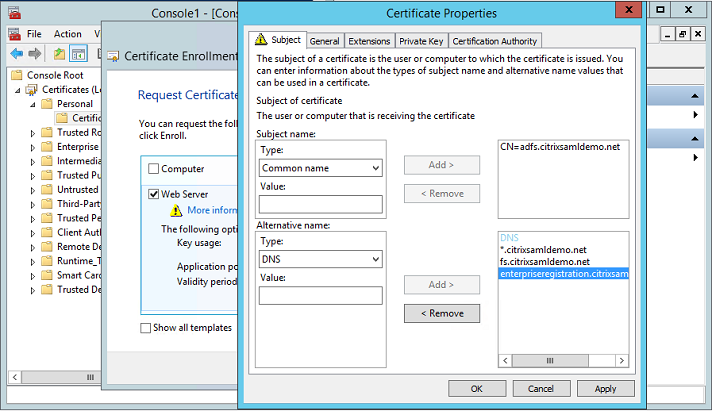

Créer un certificat ADFS

Activez le modèle de certificat Serveur web sur l’autorité de certification Microsoft. Cela permet la création d’un certificat avec des adresses DNS personnalisées qui peut être exporté (y compris la clé privée) vers un fichier pfx. Vous devez installer ce certificat sur les serveurs ADFS et proxy d’application web, le fichier PFX est donc l’option préférée.

Émettez un certificat de serveur web avec les noms de sujet suivants :

- Nom commun :

- adfs.citrixsamldemo.net [nom de l’ordinateur]

- Nom alternatif du sujet :

- *.citrixsamldemo.net [nom de la zone]

- fs.citrixsamldemo. net [entrée dans le DNS]

- enterpriseregistration.citrixsamldemo.net

Exportez le certificat vers un fichier pfx, y compris une clé privée protégée par mot de passe.

Configurer Azure AD

Cette section détaille le processus de configuration d’une nouvelle instance Azure AD et de création d’identités d’utilisateur pouvant être utilisées pour joindre Windows 10 à Azure AD.

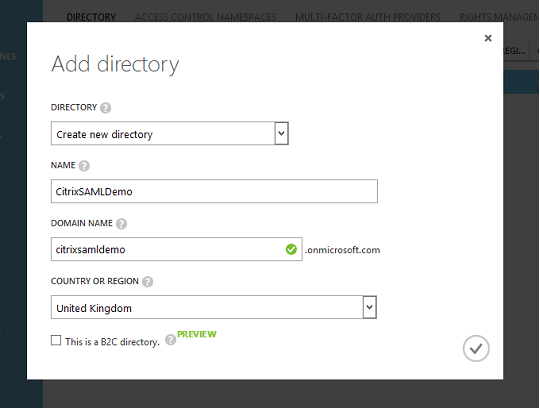

Créer un nouveau répertoire

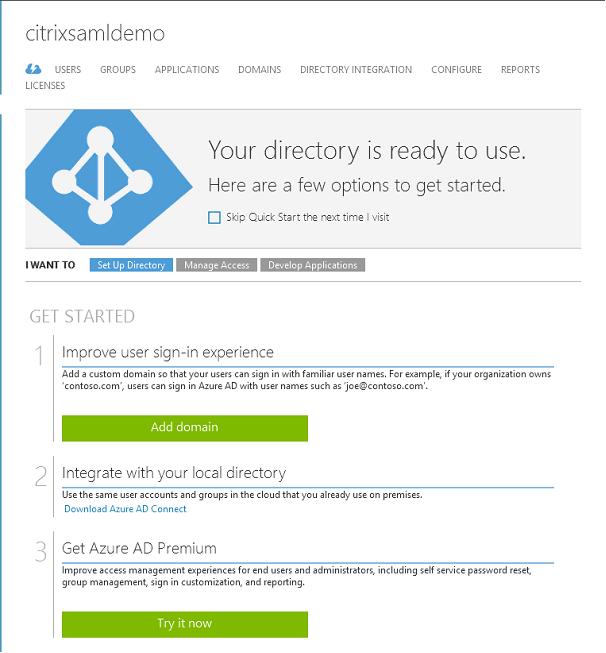

Connectez-vous au portail Azure classique et créez un nouveau répertoire.

Une fois terminé, une page de résumé apparaît.

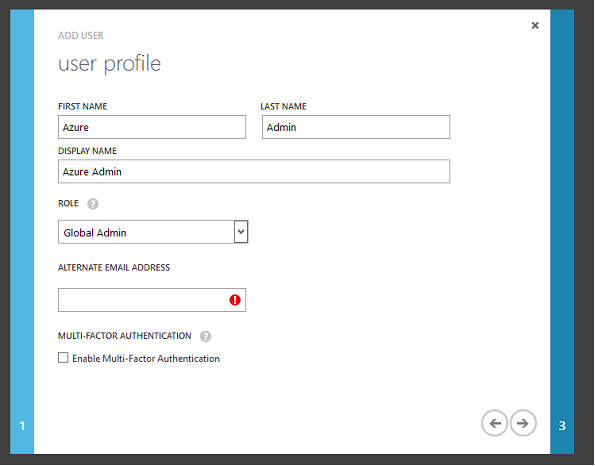

Créer un utilisateur administrateur global (AzureAdmin)

Créez un administrateur global dans Azure (dans cet exemple, AzureAdmin@citrixsamldemo.onmicrosoft.com) et connectez-vous avec le nouveau compte pour définir un mot de passe.

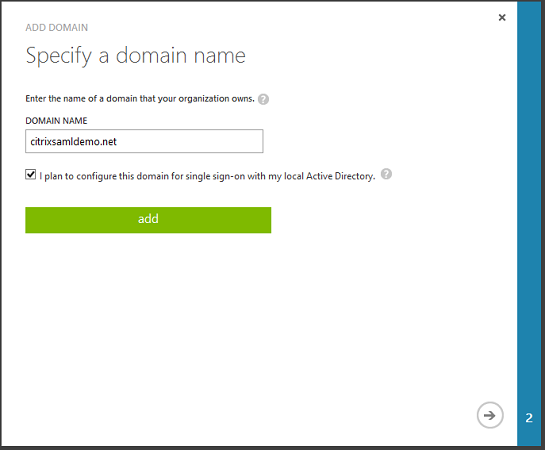

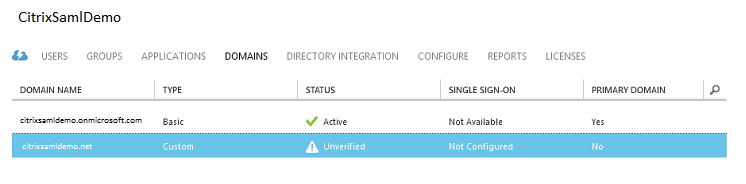

Enregistrer votre domaine auprès d’Azure AD

Par défaut, les utilisateurs sont identifiés par une adresse e-mail sous la forme : <user.name>@<company>.onmicrosoft.com.

Bien que cela fonctionne sans configuration supplémentaire, une adresse e-mail au format standard est préférable, idéalement une qui corresponde au compte de messagerie de l’utilisateur final : <user.name>@<company>.com.

L’action Ajouter un domaine configure une redirection depuis le domaine réel de votre entreprise. L’exemple utilise citrixsamldemo.net.

Si vous configurez ADFS pour l’authentification unique, cochez la case.

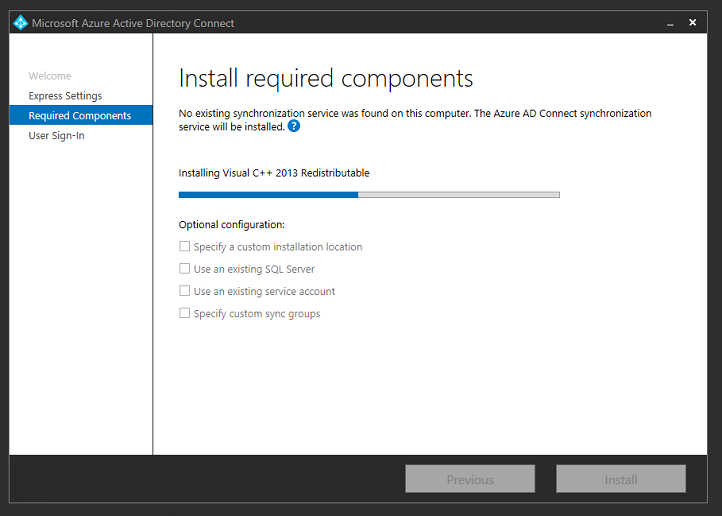

Installer Azure AD Connect

L’étape 2 de l’interface graphique de configuration d’Azure AD redirige vers la page de téléchargement Microsoft pour Azure AD Connect. Installez-le sur la machine virtuelle ADFS. Utilisez l’installation personnalisée, plutôt que les paramètres express, afin que les options ADFS soient disponibles.

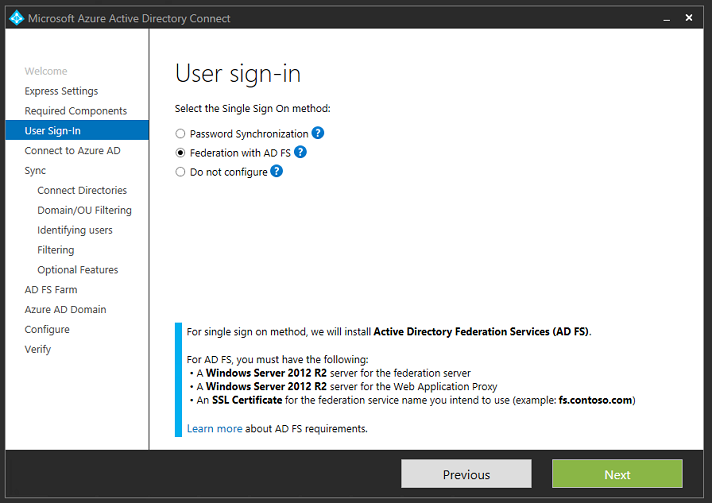

Sélectionnez l’option d’authentification unique Fédération avec AD FS.

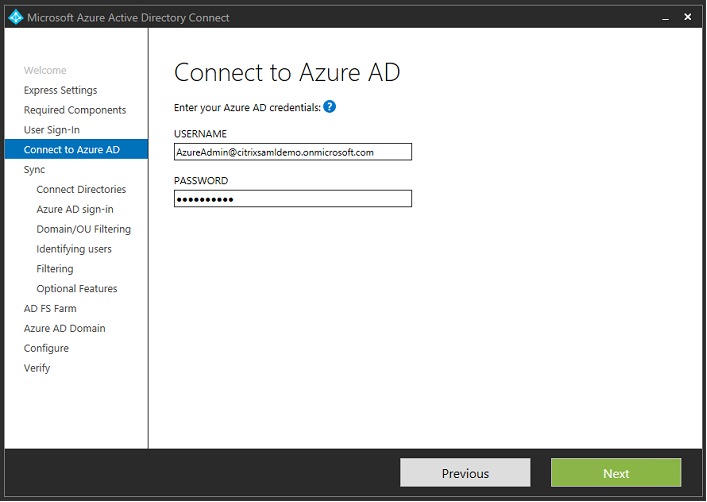

Connectez-vous à Azure avec le compte administrateur que vous avez créé précédemment.

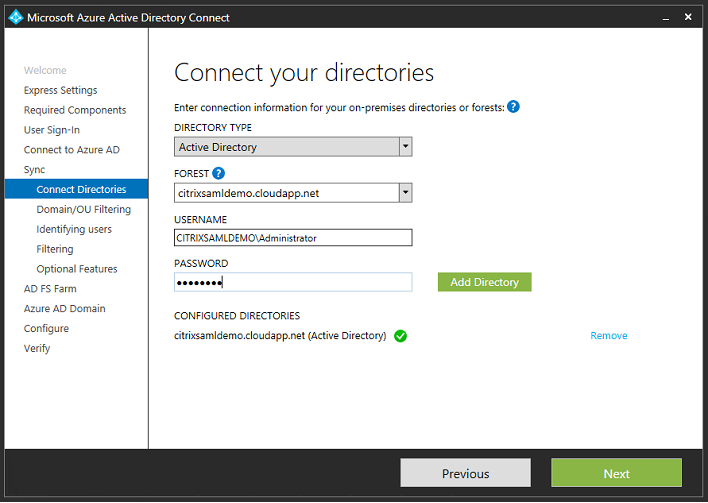

Sélectionnez la forêt AD interne.

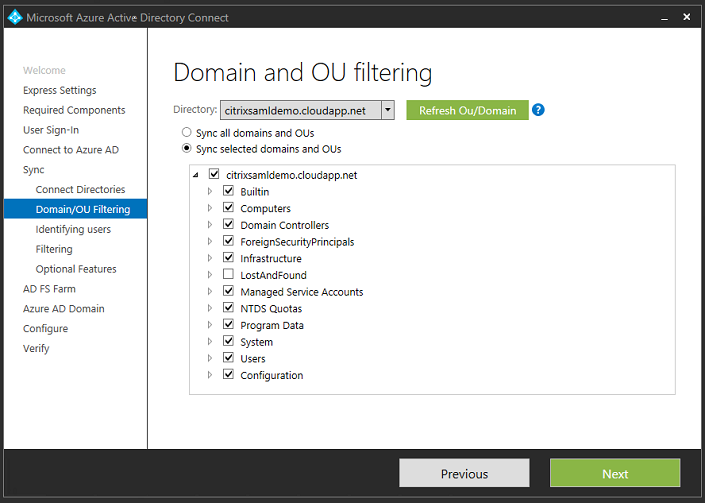

Synchronisez tous les objets Active Directory hérités avec Azure AD.

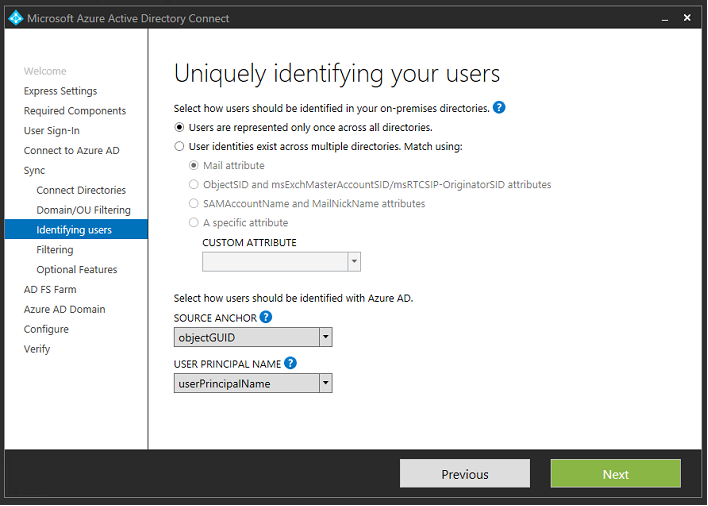

Si la structure de l’annuaire est simple, vous pouvez vous fier à l’unicité suffisante des noms d’utilisateur pour identifier un utilisateur qui se connecte.

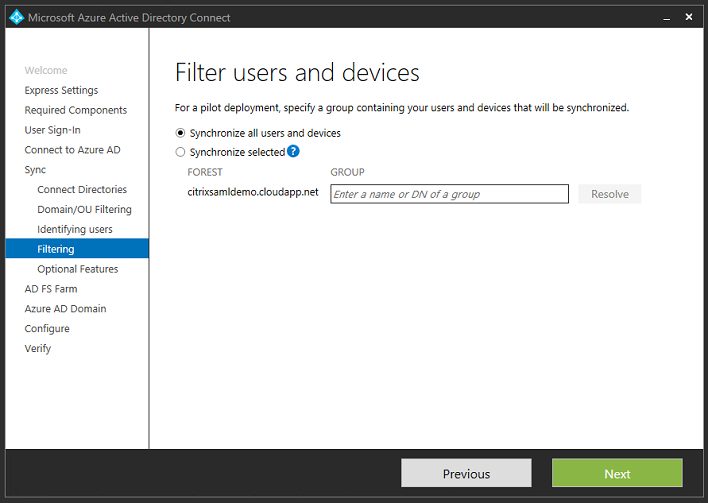

Acceptez les options de filtrage par défaut, ou limitez les utilisateurs et les appareils à un ensemble de groupes particulier.

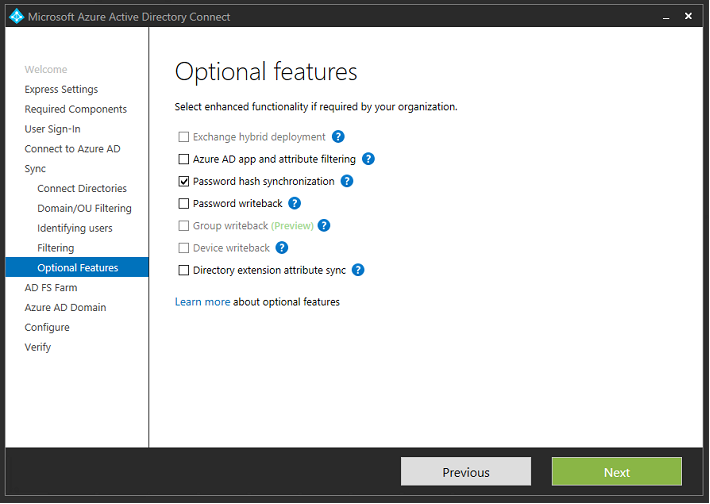

Si vous le souhaitez, vous pouvez synchroniser les mots de passe Azure AD avec Active Directory. Cela n’est généralement pas requis pour l’authentification basée sur ADFS.

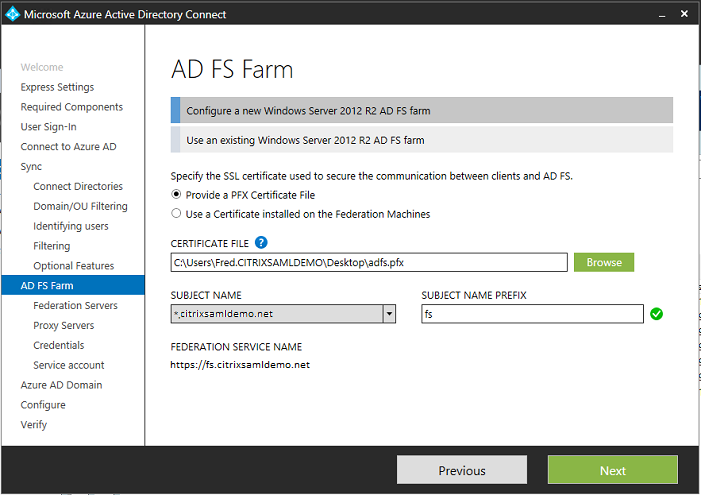

Sélectionnez le fichier PFX du certificat à utiliser dans AD FS, en spécifiant fs.citrixsamldemo.net comme nom DNS.

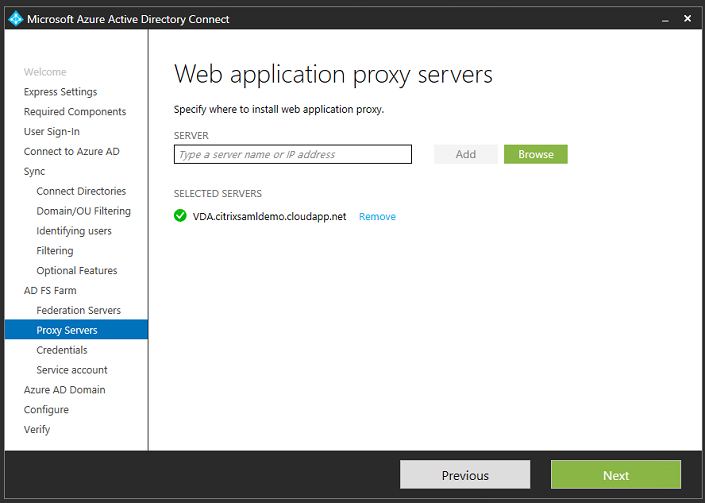

Lorsque vous êtes invité à sélectionner un serveur proxy, entrez l’adresse du serveur wap.citrixsamldemo.net. Vous devrez peut-être exécuter l’applet de commande PowerShell Enable-PSRemoting –Force en tant qu’administrateur sur le serveur proxy d’application web, afin qu’Azure AD Connect puisse le configurer.

Remarque :

Si cette étape échoue en raison de problèmes de confiance de Remote PowerShell, essayez de joindre le serveur proxy d’application web au domaine.

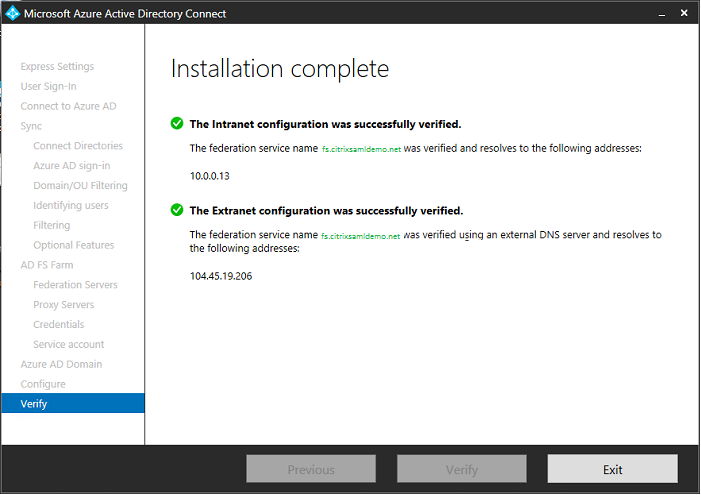

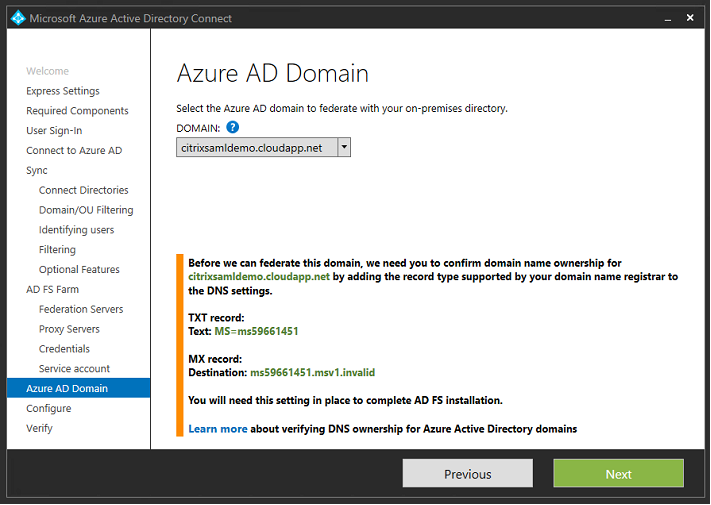

Pour les étapes restantes de l’assistant, utilisez les mots de passe administrateur standard et créez un compte de service pour ADFS. Azure AD Connect vous invitera ensuite à valider la propriété de la zone DNS.

Ajoutez les enregistrements TXT et MX aux enregistrements d’adresse DNS dans Azure.

Cliquez sur Vérifier dans la console de gestion Azure.

Remarque :

Si cette étape échoue, vous pouvez vérifier le domaine avant d’exécuter Azure AD Connect.

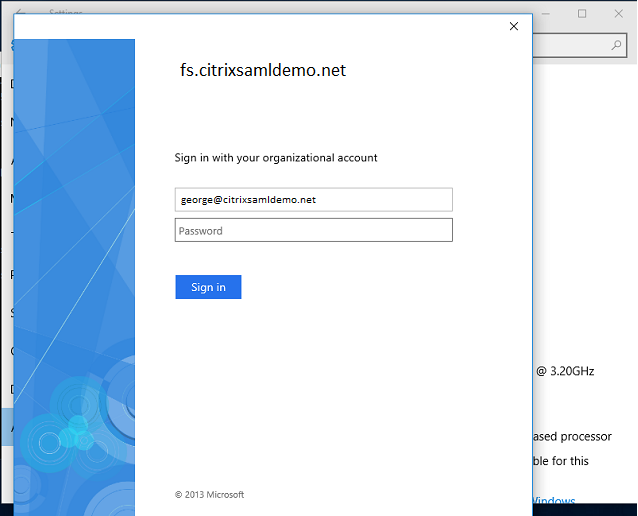

Une fois l’opération terminée, l’adresse externe fs.citrixsamldemo.net est contactée via le port 443.

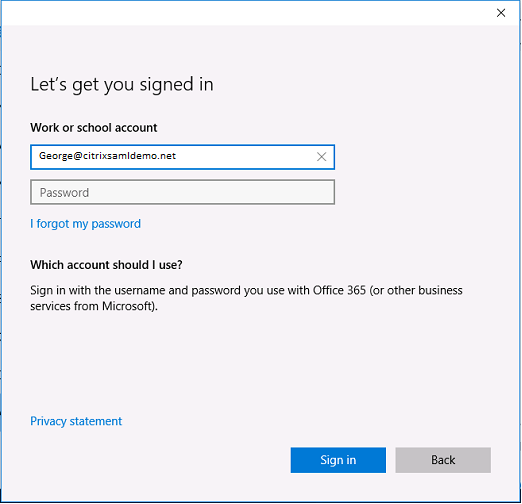

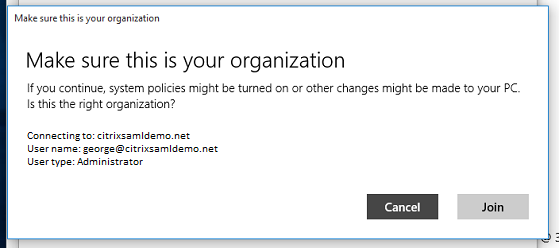

Activer la jonction Azure AD

Lorsqu’un utilisateur saisit une adresse e-mail afin que Windows 10 puisse effectuer la jonction Azure AD, le suffixe DNS est utilisé pour construire un enregistrement DNS CNAME qui doit pointer vers ADFS : enterpriseregistration.<upnsuffix>.

Dans l’exemple, il s’agit de fs.citrixsamldemo.net.

Si vous n’utilisez pas d’autorité de certification publique, assurez-vous que le certificat racine ADFS est installé sur l’ordinateur Windows 10 afin que Windows fasse confiance au serveur ADFS. Effectuez une jonction de domaine Azure AD à l’aide du compte d’utilisateur standard généré précédemment.

Notez que l’UPN doit correspondre à l’UPN reconnu par le contrôleur de domaine ADFS.

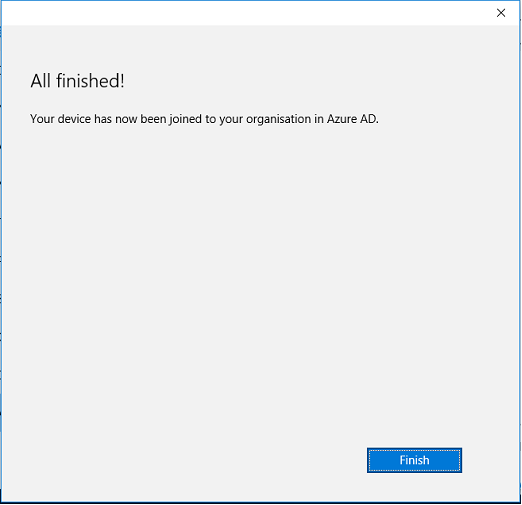

Vérifiez que la jonction Azure AD a réussi en redémarrant la machine et en vous connectant à l’aide de l’adresse e-mail de l’utilisateur. Une fois connecté, lancez Microsoft Edge et connectez-vous à http://myapps.microsoft.com. Le site web doit utiliser l’authentification unique automatiquement.

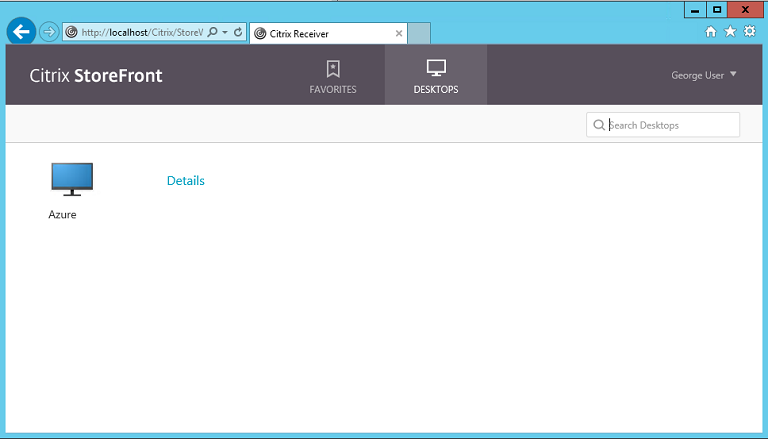

Installer Citrix Virtual Apps ou Citrix Virtual Desktops

Vous pouvez installer les machines virtuelles Delivery Controller et VDA dans Azure directement à partir de l’ISO Citrix Virtual Apps ou Citrix Virtual Desktops de la manière habituelle.

Dans cet exemple, StoreFront est installé sur le même serveur que le Delivery Controller. Le VDA est installé en tant que travailleur RDS Windows 2012 R2 autonome, sans intégration avec Machine Creation Services (bien que cela puisse être configuré en option). Vérifiez que l’utilisateur George@citrixsamldemo.net peut s’authentifier avec un mot de passe avant de continuer.

Exécutez l’applet de commande PowerShell Set-BrokerSite –TrustRequestsSentToTheXmlServicePort $true sur le Controller pour permettre à StoreFront™ de s’authentifier sans les informations d’identification des utilisateurs.

Installer le service d’authentification fédérée

Installez FAS sur le serveur ADFS et configurez une règle pour que le Delivery Controller agisse en tant que StoreFront approuvé (puisque, dans cet exemple, StoreFront est installé sur la même VM que le Delivery Controller). Consultez Installer et configurer.

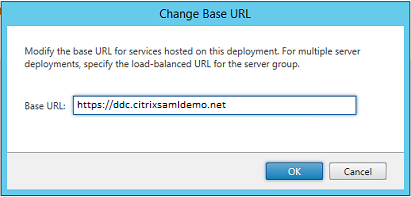

Configurer StoreFront

Demandez un certificat d’ordinateur pour le Delivery Controller, et configurez IIS et StoreFront pour utiliser HTTPS en définissant une liaison IIS pour le port 443, et en modifiant l’adresse de base de StoreFront en https:.

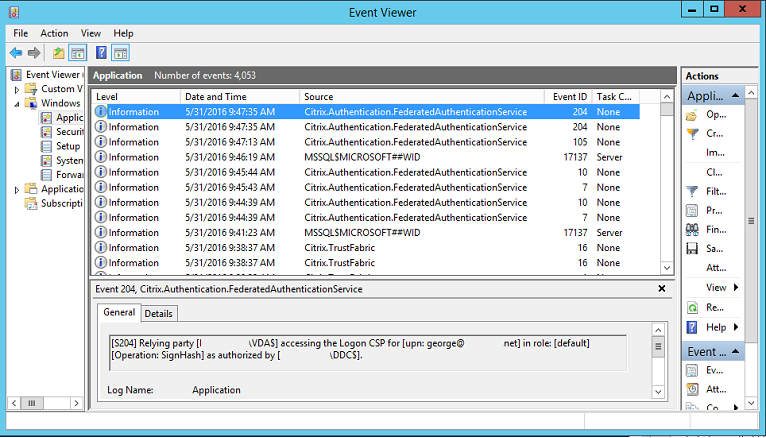

Configurez StoreFront pour utiliser le serveur FAS (utilisez le script PowerShell dans Installer et configurer), et testez en interne dans Azure, en vous assurant que la connexion utilise FAS en vérifiant l’observateur d’événements sur le serveur FAS.

Configurer StoreFront pour utiliser Citrix Gateway

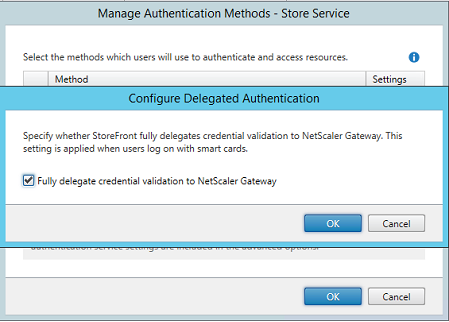

À l’aide de l’interface graphique Gérer les méthodes d’authentification dans la console de gestion StoreFront, configurez StoreFront pour utiliser Citrix Gateway afin d’effectuer l’authentification.

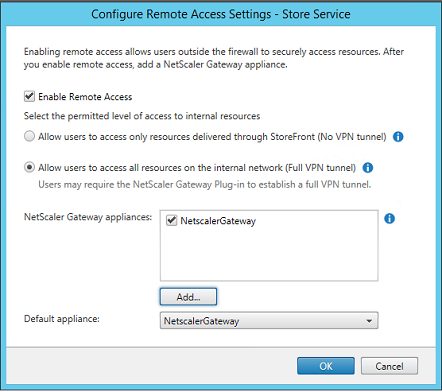

Pour intégrer les options d’authentification de Citrix Gateway, configurez une autorité de ticket sécurisé (STA) et configurez l’adresse de Citrix Gateway.

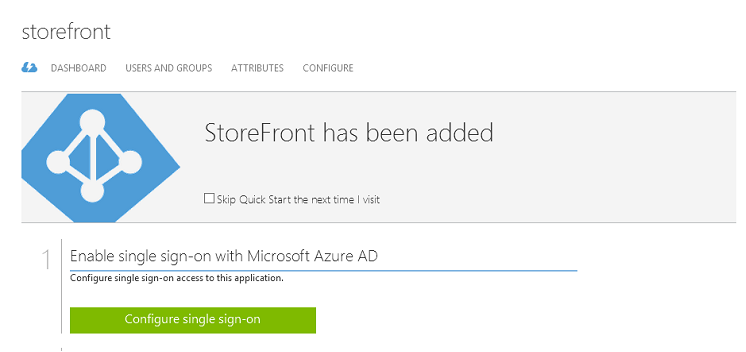

Configurer une nouvelle application Azure AD pour l’authentification unique à StoreFront

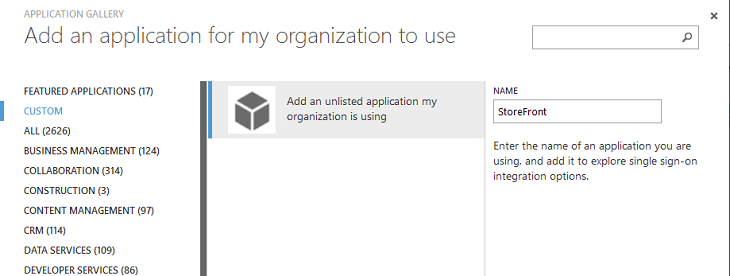

Cette section utilise les fonctionnalités d’authentification unique SAML 2.0 d’Azure AD, qui nécessitent actuellement un abonnement Azure Active Directory Premium. Dans l’outil de gestion Azure AD, sélectionnez Nouvelle application, en choisissant Ajouter une application à partir de la galerie.

Sélectionnez PERSONNALISÉ > Ajouter une application non répertoriée utilisée par mon organisation pour créer une nouvelle application personnalisée pour vos utilisateurs.

Configurer une icône

Créez une image de 215 par 215 pixels et téléchargez-la sur la page CONFIGURER pour l’utiliser comme icône pour l’application.

![]()

Configurer l’authentification SAML

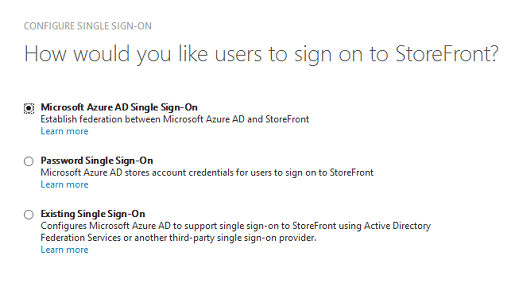

Retournez à la page de présentation du tableau de bord de l’application et sélectionnez Configurer l’authentification unique.

Ce déploiement utilisera l’authentification SAML 2.0, qui correspond à Authentification unique Microsoft Azure AD.

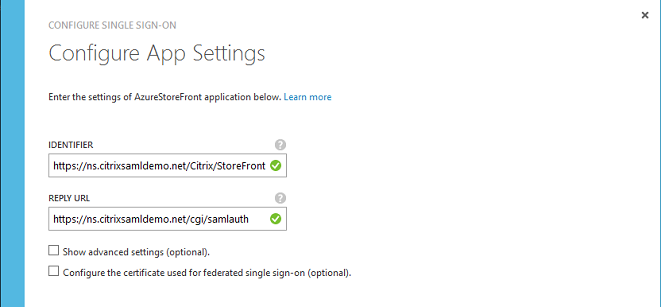

L’Identificateur peut être une chaîne arbitraire (il doit correspondre à la configuration fournie à Citrix Gateway) ; dans cet exemple, l’URL de réponse est /cgi/samlauth sur le serveur Citrix Gateway.

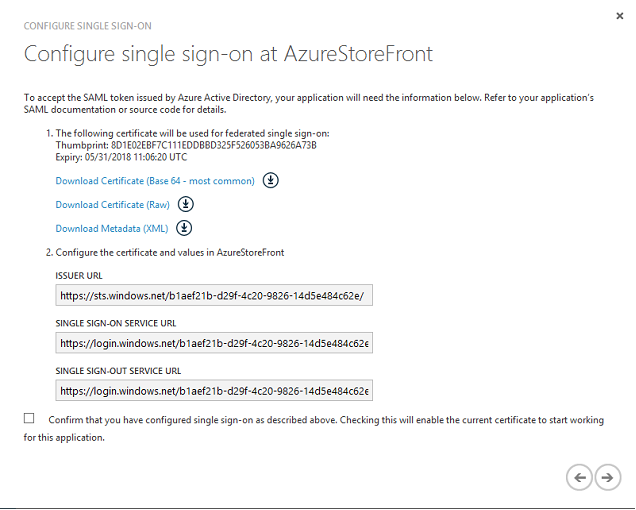

La page suivante contient des informations qui sont utilisées pour configurer Citrix Gateway en tant que partie de confiance pour Azure AD.

Téléchargez le certificat de signature de confiance en base 64 et copiez les URL de connexion et de déconnexion. Vous les collerez ultérieurement dans les écrans de configuration de Citrix Gateway.

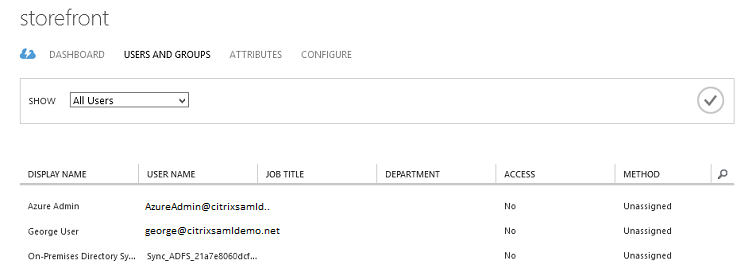

Attribuer l’application aux utilisateurs

La dernière étape consiste à activer l’application afin qu’elle apparaisse sur la page de contrôle “myapps.microsoft.com” des utilisateurs. Ceci est effectué sur la page UTILISATEURS ET GROUPES. Attribuez l’accès aux comptes d’utilisateurs de domaine synchronisés par Azure AD Connect. D’autres comptes peuvent également être utilisés, mais ils doivent être explicitement mappés car ils ne sont pas conformes au modèle <utilisateur>@<domaine>.

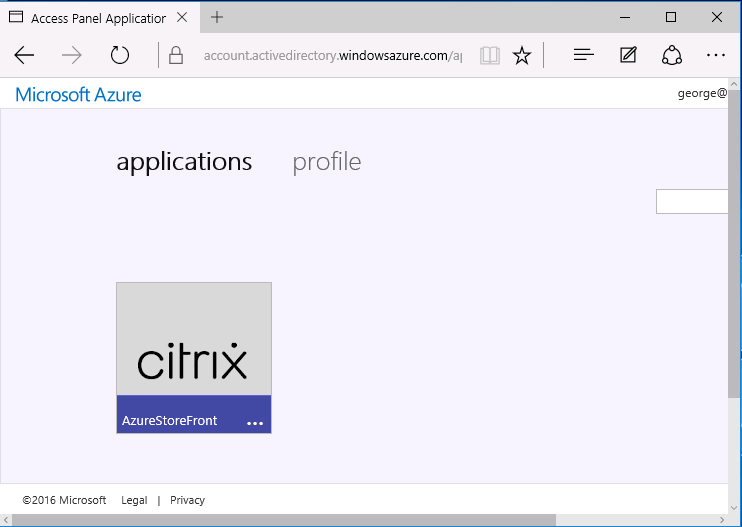

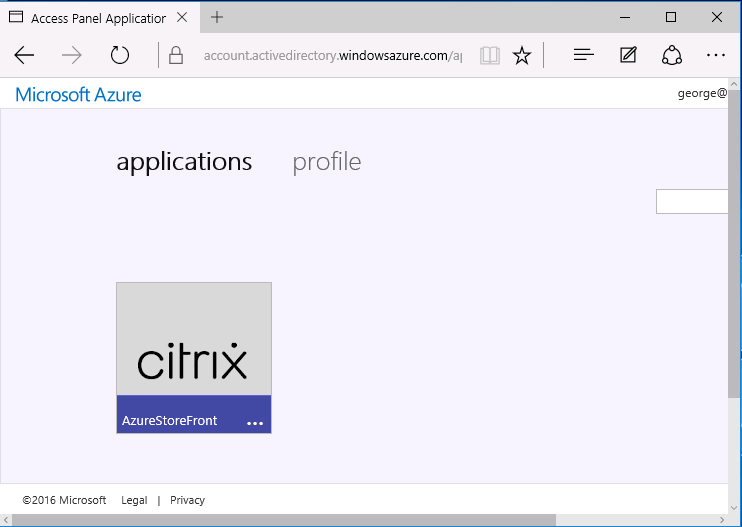

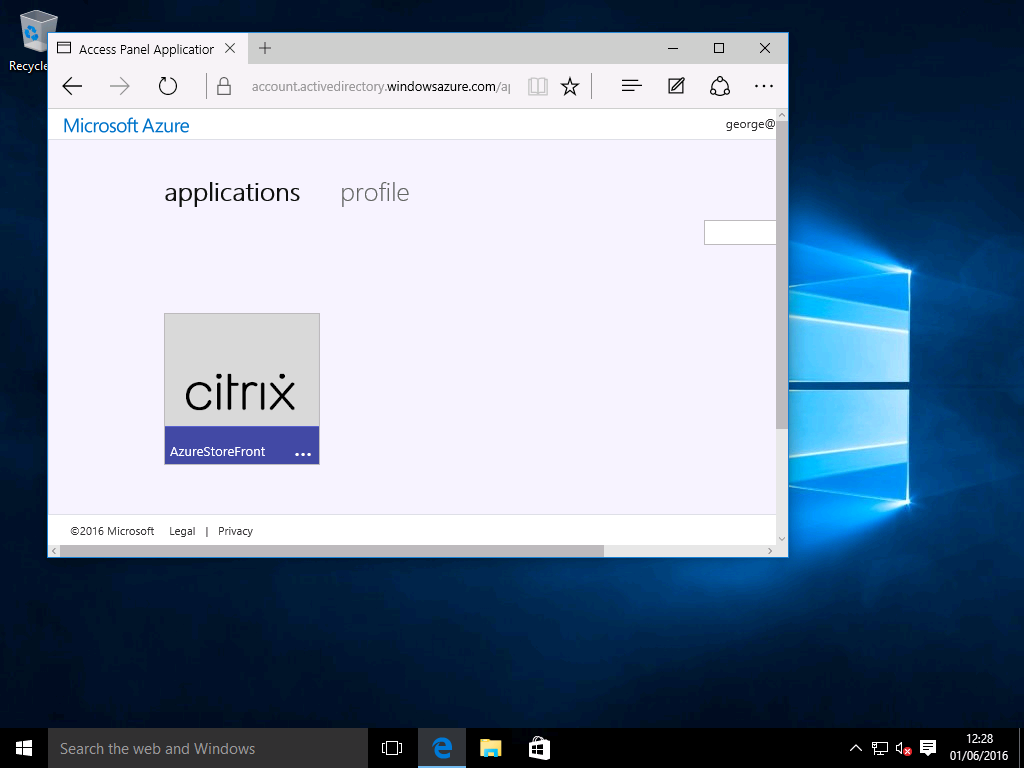

Page MyApps

Une fois l’application configurée, elle apparaît dans les listes d’applications Azure des utilisateurs lorsqu’ils visitent https://myapps.microsoft.com.

Lorsqu’il est joint à Azure AD, Windows 10 prend en charge l’authentification unique aux applications Azure pour l’utilisateur qui se connecte. Cliquer sur l’icône dirige le navigateur vers la page web SAML cgi/samlauth qui a été configurée précédemment.

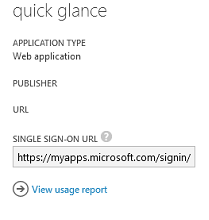

URL d’authentification unique

Retournez à l’application dans le tableau de bord Azure AD. Une URL d’authentification unique est désormais disponible pour l’application. Cette URL est utilisée pour fournir des liens de navigateur web ou pour créer des raccourcis du menu Démarrer qui dirigent les utilisateurs directement vers StoreFront.

Collez cette URL dans un navigateur web pour vous assurer que vous êtes redirigé par Azure AD vers la page web cgi/samlauth de Citrix Gateway configurée précédemment. Cela ne fonctionne que pour les utilisateurs auxquels l’accès a été attribué et ne fournira l’authentification unique que pour les sessions de connexion Windows 10 jointes à Azure AD. (Les autres utilisateurs seront invités à saisir leurs informations d’identification Azure AD.)

Installer et configurer Citrix Gateway

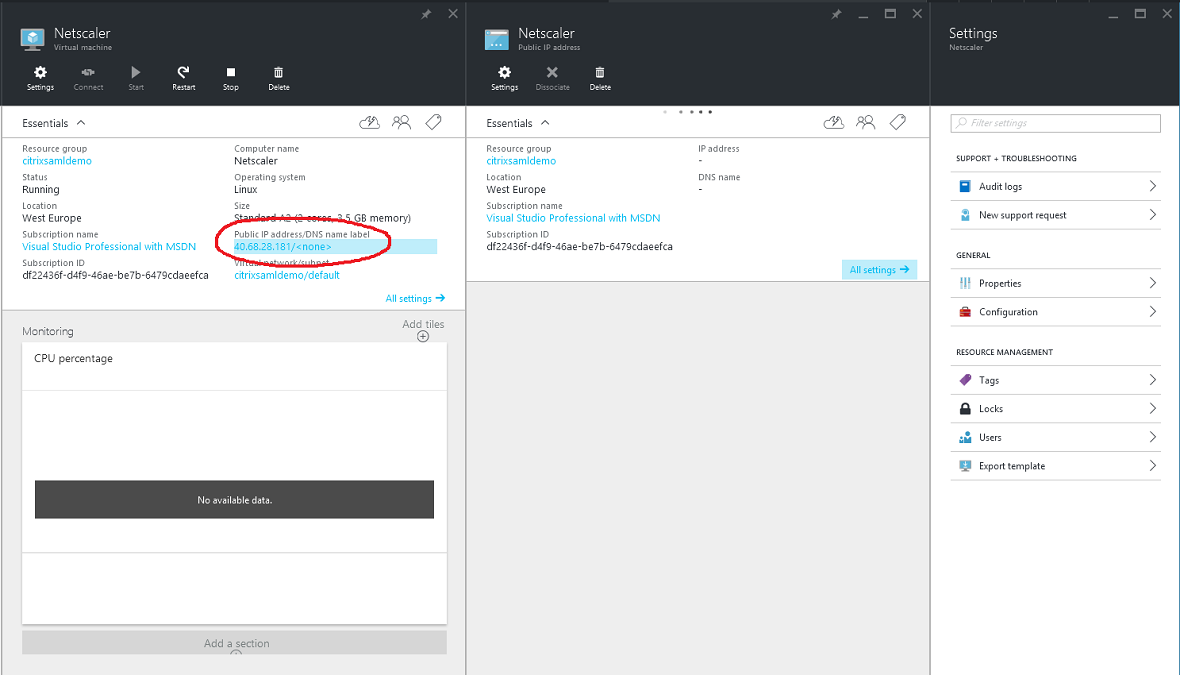

Pour accéder à distance au déploiement, cet exemple utilise une machine virtuelle distincte exécutant NetScaler (désormais Citrix Gateway). Ceci peut être acheté sur l’Azure Store. Cet exemple utilise la version “Bring your own License” de NetScaler 11.0.

Connectez-vous à la machine virtuelle NetScaler®, en pointant un navigateur web vers l’adresse IP interne, à l’aide des informations d’identification spécifiées lors de l’authentification de l’utilisateur. Notez que vous devez modifier le mot de passe de l’utilisateur nsroot dans une machine virtuelle Azure AD.

Ajoutez des licences, en sélectionnant redémarrer après l’ajout de chaque fichier de licence, et pointez le résolveur DNS vers le contrôleur de domaine Microsoft.

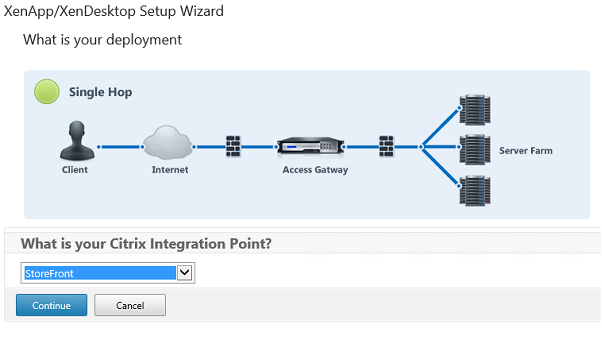

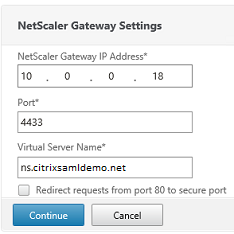

Exécuter l’assistant d’installation de Citrix Virtual Apps and Desktops

Cet exemple commence par la configuration d’une intégration StoreFront simple sans SAML. Une fois ce déploiement opérationnel, il ajoute une stratégie de connexion SAML.

Sélectionnez les paramètres standard de Citrix Gateway StoreFront. Pour une utilisation dans Microsoft Azure, cet exemple configure le port 4433, plutôt que le port 443. Vous pouvez également rediriger ou remapper le site web administratif de Citrix Gateway.

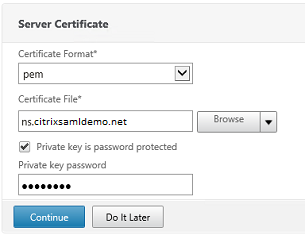

Par souci de simplicité, l’exemple télécharge un certificat de serveur et une clé privée existants stockés dans un fichier.

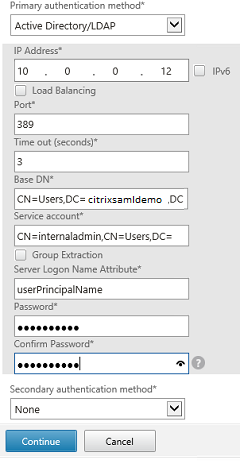

Configurer le contrôleur de domaine pour la gestion des comptes AD

Le contrôleur de domaine sera utilisé pour la résolution des comptes, ajoutez donc son adresse IP à la méthode d’authentification principale. Notez les formats attendus dans chaque champ de la boîte de dialogue.

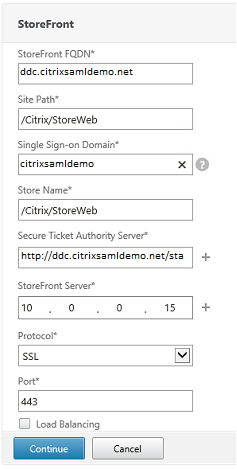

Configurer l’adresse StoreFront

Dans cet exemple, StoreFront a été configuré à l’aide de HTTPS, sélectionnez donc les options du protocole SSL.

Vérifier le déploiement de Citrix Gateway

Connectez-vous à Citrix Gateway et vérifiez que l’authentification et le lancement sont réussis avec le nom d’utilisateur et le mot de passe.

Activer la prise en charge de l’authentification SAML de Citrix Gateway

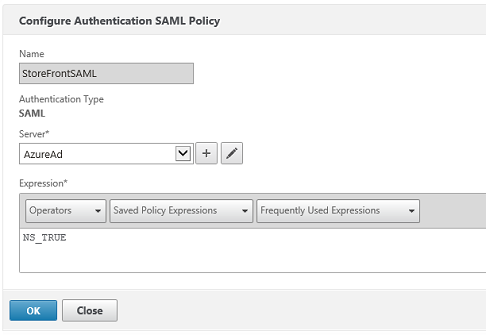

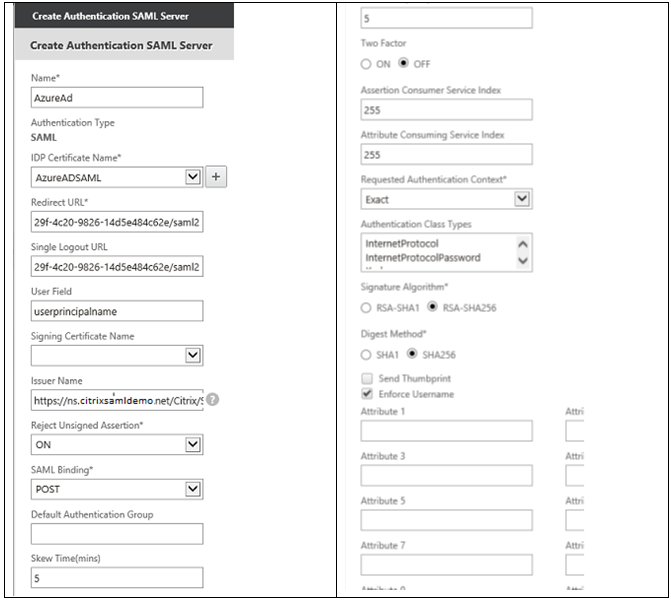

L’utilisation de SAML avec StoreFront est similaire à l’utilisation de SAML avec d’autres sites web. Ajoutez une nouvelle stratégie SAML, avec une expression de NS_TRUE.

Configurez le nouveau serveur IdP SAML, en utilisant les informations obtenues précédemment auprès d’Azure AD.

Vérifier le système de bout en bout

Connectez-vous à un poste de travail Windows 10 joint à Azure AD, en utilisant un compte enregistré dans Azure AD. Lancez Microsoft Edge et connectez-vous à : https://myapps.microsoft.com.

Le navigateur web doit afficher les applications Azure AD pour l’utilisateur.

Vérifiez que le fait de cliquer sur l’icône vous redirige vers un serveur StoreFront authentifié.

De même, vérifiez que les connexions directes utilisant l’URL d’authentification unique et une connexion directe au site Citrix Gateway vous redirigent vers Microsoft Azure et inversement.

Enfin, vérifiez que les machines non jointes à Azure AD fonctionnent également avec les mêmes URL (bien qu’il y aura une seule connexion explicite à Azure AD pour la première connexion).

Annexe

Vous devez configurer les options standard suivantes lors de la configuration d’une machine virtuelle dans Azure.

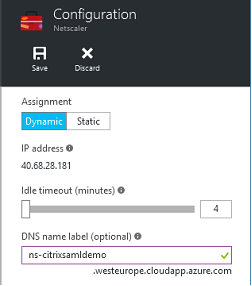

Fournir une adresse IP publique et une adresse DNS

Azure attribue à toutes les machines virtuelles une adresse IP sur le sous-réseau interne (10.*.*.* dans cet exemple). Par défaut, une adresse IP publique est également fournie, qui peut être référencée par une étiquette DNS mise à jour dynamiquement.

Sélectionnez Configuration de l’adresse IP publique/étiquette de nom DNS. Choisissez une adresse DNS publique pour la machine virtuelle. Celle-ci peut être utilisée pour les références CNAME dans d’autres fichiers de zone DNS, garantissant que tous les enregistrements DNS continuent de pointer correctement vers la machine virtuelle, même si l’adresse IP est réaffectée.

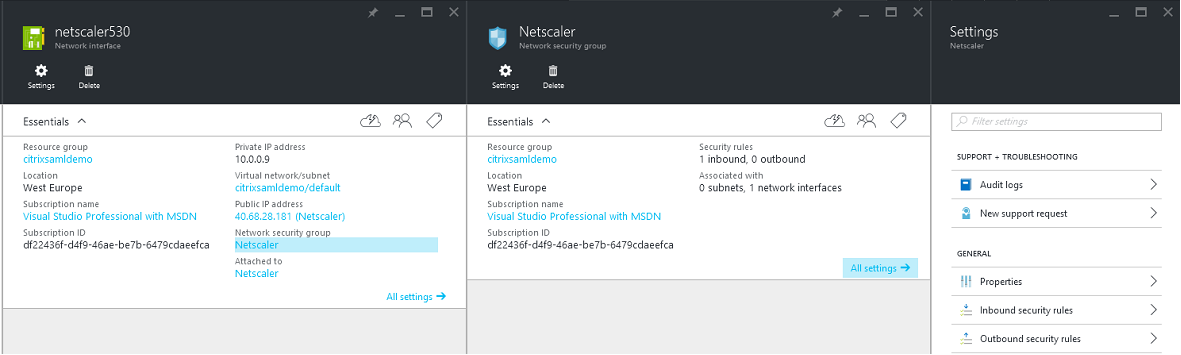

Configurer les règles de pare-feu (groupe de sécurité)

Chaque machine virtuelle dans un cloud dispose d’un ensemble de règles de pare-feu appliquées automatiquement, appelé groupe de sécurité. Le groupe de sécurité contrôle le trafic transféré de l’adresse IP publique vers l’adresse IP privée. Par défaut, Azure autorise le transfert RDP vers toutes les machines virtuelles. Les serveurs Citrix Gateway et ADFS doivent également transférer le trafic TLS (443).

Ouvrez Interfaces réseau pour une machine virtuelle, puis cliquez sur l’étiquette Groupe de sécurité réseau. Configurez les Règles de sécurité entrantes pour autoriser le trafic réseau approprié.

Informations connexes

- Installer et configurer est la référence principale pour l’installation et la configuration de FAS.

- Les déploiements FAS courants sont résumés dans l’article Architectures de déploiement.

- Les articles « Comment faire » sont présentés dans l’article Configuration avancée.

Dans cet article

- Introduction

- Architecture

- Créer une zone DNS

- Créer un service cloud

- Créer des machines virtuelles Windows

- Configurer un DNS interne

- Configurer une adresse DNS externe

- Configurer les groupes de sécurité

- Créer un certificat ADFS

- Configurer Azure AD

- Activer la jonction Azure AD

- Installer Citrix Virtual Apps ou Citrix Virtual Desktops

- Configurer une nouvelle application Azure AD pour l’authentification unique à StoreFront

- Installer et configurer Citrix Gateway

- Configurer l’adresse StoreFront

- Activer la prise en charge de l’authentification SAML de Citrix Gateway

- Vérifier le système de bout en bout

- Annexe

- Informations connexes