Sécurité et configuration réseau

Le service d’authentification fédérée (FAS) est étroitement intégré à Microsoft Active Directory et à l’autorité de certification Microsoft. Assurez-vous que le système est géré et sécurisé de manière appropriée, en élaborant une politique de sécurité comme vous le feriez pour un contrôleur de domaine ou toute autre infrastructure critique.

Ce document fournit un aperçu des problèmes de sécurité à prendre en compte lors du déploiement de FAS. Il présente également les fonctionnalités disponibles qui pourraient vous aider à sécuriser votre infrastructure.

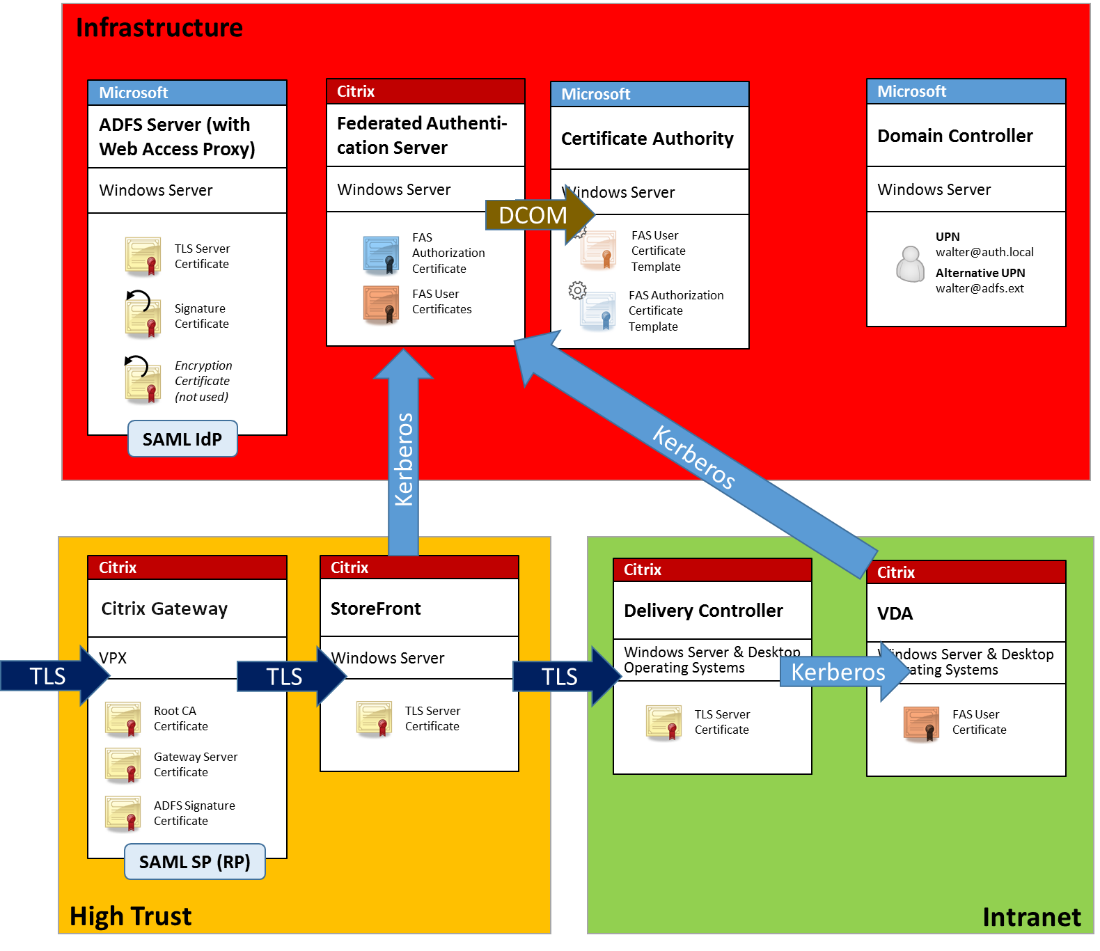

Architecture réseau

Le diagramme suivant présente les principaux composants et les limites de sécurité utilisés dans un déploiement FAS.

Le serveur FAS fait partie de l’infrastructure critique pour la sécurité, au même titre que l’autorité de certification et le contrôleur de domaine. Dans un environnement fédéré, Citrix Gateway et Citrix StoreFront sont des composants qui effectuent l’authentification des utilisateurs. Les autres composants de Citrix Virtual Apps and Desktops™ ne sont pas affectés par l’introduction de FAS.

Pare-feu et sécurité réseau

Le protocole TLS sur le port 443 protège la communication entre Citrix Gateway, StoreFront et les composants du Delivery Controller™. Le serveur StoreFront n’effectue que des connexions sortantes, et Citrix Gateway n’accepte que les connexions via Internet en utilisant le port HTTPS 443.

Le serveur StoreFront contacte le serveur FAS sur le port 80 en utilisant Kerberos avec authentification mutuelle. L’authentification utilise l’identité Kerberos HOST/fqdn du serveur FAS et l’identité du compte machine Kerberos du serveur StoreFront. Cette méthode d’authentification génère un « handle d’informations d’identification » à usage unique nécessaire au Citrix Virtual Delivery Agent (VDA) pour connecter l’utilisateur.

Lorsqu’une session HDX est connectée au VDA, le VDA contacte également le serveur FAS sur le port 80. L’authentification utilise l’identité Kerberos HOST/fqdn du serveur FAS et l’identité machine Kerberos du VDA. De plus, le VDA doit fournir le « handle d’informations d’identification » pour accéder au certificat et à la clé privée.

-

L’autorité de certification Microsoft accepte la communication via DCOM authentifié par Kerberos, qui peut être configuré pour utiliser un port TCP fixe. L’autorité de certification exige que le serveur FAS fournisse un paquet CMC signé par un certificat d’agent d’inscription approuvé.

-

Serveur Ports de pare-feu - |———————————————————————————————————————————————————————————————————————————————————————-|——————————————————————————————————————–|

-

Federated Authentication Service [entrant] Kerberos sur HTTP depuis StoreFront™ et les VDA, [sortant] DCOM vers l’autorité de certification Microsoft -

Citrix Gateway [entrant] HTTPS depuis les machines clientes, [entrant/sortant] HTTPS vers/depuis le serveur StoreFront, [sortant] HDX vers le VDA -

StoreFront [entrant] HTTPS depuis Citrix Gateway, [sortant] HTTPS vers Delivery Controller, [sortant] Kerberos HTTP vers FAS Delivery Controller [entrant] HTTPS depuis le serveur StoreFront, [entrant/sortant] Kerberos sur HTTP depuis les VDA VDA [entrant/sortant] Kerberos sur HTTP depuis Delivery Controller, [entrant] HDX depuis Citrix Gateway, [sortant] Kerberos HTTP vers FAS Autorité de certification Microsoft [entrant] DCOM et signé depuis FAS

-

Connexions entre Citrix Federated Authentication Service et Citrix Cloud™

La console et FAS accèdent aux adresses suivantes en utilisant respectivement le compte de l’utilisateur et le compte Service réseau.

- Console d'administration FAS, sous le compte de l'utilisateur

- `*.cloud.com`

- `*.citrixworkspacesapi.net`

- Adresses requises par un fournisseur d'identité tiers, si l'un est utilisé dans votre environnement

- Service FAS, sous le compte Service réseau :

*.citrixworkspacesapi.net*.citrixnetworkapi.net

Si votre environnement inclut des serveurs proxy, configurez le proxy utilisateur avec les adresses pour la console d’administration FAS. Assurez-vous également que l’adresse pour le compte Service réseau est configurée à l’aide de netsh ou d’un outil similaire.

Considérations de sécurité

FAS dispose d’un certificat d’autorité d’enregistrement qui lui permet d’émettre des certificats de manière autonome pour les utilisateurs de votre domaine. Il aide à développer et à mettre en œuvre une politique de sécurité pour protéger les serveurs FAS et pour limiter leurs autorisations.

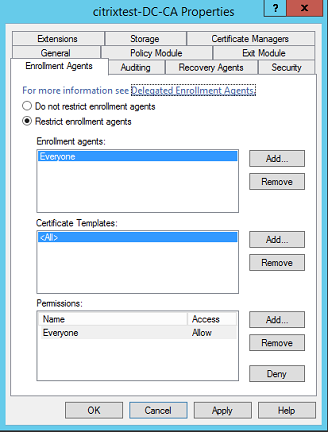

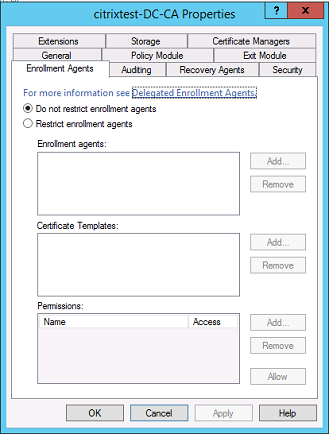

Agents d’inscription délégués

FAS émet des certificats utilisateur en agissant comme un agent d’inscription. L’autorité de certification Microsoft vous permet de restreindre les agents d’inscription, les modèles de certificat et les utilisateurs pour lesquels les agents d’inscription peuvent émettre des certificats.

Vous pouvez utiliser la boîte de dialogue donnée pour vous assurer que :

- La liste *Agents d'inscription* ne contient que les serveurs FAS.

- La liste Modèles de certificat ne contient que les modèles FAS.

- La liste Autorisations contient les utilisateurs autorisés à utiliser FAS. Par exemple, il est recommandé de ne pas émettre de certificats aux administrateurs ou au groupe des utilisateurs protégés.

Configuration de la liste de contrôle d’accès

Comme décrit dans la section Configurer les règles, vous devez configurer une liste de serveurs StoreFront. Ces serveurs StoreFront affirment les identités des utilisateurs à FAS lorsque des certificats sont émis. De même, vous pouvez restreindre les utilisateurs qui recevront des certificats et les machines VDA auxquelles ils peuvent s’authentifier. Cette fonctionnalité s’ajoute à toutes les fonctionnalités de sécurité standard d’Active Directory ou de l’autorité de certification que vous configurez.

Paramètres du pare-feu

Toutes les communications vers les serveurs FAS utilisent des connexions réseau Kerberos WCF (Windows Communication Foundation) authentifiées mutuellement sur le port 80.

Surveillance des journaux d’événements

FAS et le VDA écrivent des informations dans le journal d’événements Windows. Ce journal peut être utilisé pour la surveillance et l’audit des informations. La section Journaux d’événements répertorie les entrées de journal d’événements qui peuvent être générées.

-

Modules de sécurité matériels

- Toutes les clés privées, y compris les clés de certificat utilisateur émises par FAS, sont stockées en tant que clés privées non exportables par le compte Service réseau. FAS prend en charge l’utilisation d’un module de sécurité matériel cryptographique, si votre politique de sécurité l’exige.

La configuration cryptographique de bas niveau est disponible dans le fichier FederatedAuthenticationService.exe.config. Ces paramètres s’appliquent lors de la première création des clés privées. Par conséquent, différents paramètres peuvent être utilisés pour les clés privées de l’autorité d’enregistrement (par exemple, 4096 bits, protégées par TPM) et les certificats utilisateur d’exécution.

| Paramètre | Description |

|---|---|

| ProviderLegacyCsp | Lorsque défini sur true, FAS utilise l’API Microsoft CryptoAPI (CAPI). Sinon, FAS utilise l’API Microsoft Cryptography Next Generation (CNG). |

| ProviderName | Nom du fournisseur CAPI ou CNG à utiliser. |

| ProviderType | Fait référence à la propriété Microsoft KeyContainerPermissionAccessEntry.ProviderType PROV_RSA_AES 24. Doit toujours être 24, sauf si vous utilisez un HSM avec CAPI et que le fournisseur HSM spécifie le contraire. |

| KeyProtection | Contrôle l’indicateur « Exportable » des clés privées. Permet également l’utilisation du stockage de clés du module de plateforme sécurisée (TPM), si pris en charge par le matériel. |

| KeyLength | Longueur de clé pour les clés privées RSA. Les valeurs prises en charge sont 1024, 2048 et 4096 (par défaut : 2048). |

Responsabilités d’administration

L’administration de l’environnement peut être divisée en les groupes suivants :

| Nom | Responsabilité | | – | – |

-

Administrateur d’entreprise Installer et sécuriser les modèles de certificat dans la forêt -

Administrateur de domaine Configurer les paramètres de stratégie de groupe Administrateur de l’autorité de certification Configurer l’autorité de certification Administrateur FAS Installer et configurer le serveur FAS Administrateur StoreFront/Citrix Gateway Configurer l’authentification utilisateur Administrateur Citrix Virtual Desktops™ Configurer les VDA et les contrôleurs

Chaque administrateur contrôle différents aspects du modèle de sécurité global, permettant une approche de défense en profondeur pour sécuriser le système.

Paramètres de stratégie de groupe

Les machines FAS approuvées sont identifiées par une table de correspondance « numéro d’index -> FQDN » configurée via la stratégie de groupe. Lors de la connexion à un serveur FAS, les clients vérifient l’identité Kerberos HOST\<fqdn> du serveur FAS. Tous les serveurs qui accèdent au serveur FAS doivent avoir des configurations FQDN identiques pour le même index ; sinon, StoreFront et les VDA peuvent contacter différents serveurs FAS.

Citrix recommande d’appliquer une seule stratégie à toutes les machines de l’environnement pour éviter les erreurs de configuration. Soyez prudent lors de la modification de la liste des serveurs FAS, en particulier lors de la suppression ou du réordonnancement des entrées.

Le contrôle de cet objet de stratégie de groupe (GPO) doit être limité aux administrateurs FAS (et/ou aux administrateurs de domaine) qui installent et désactivent les serveurs FAS. Veillez à éviter de réutiliser un nom FQDN de machine peu de temps après la désactivation d’un serveur FAS.

Modèles de certificat

Si vous ne souhaitez pas utiliser le modèle de certificat Citrix_SmartcardLogon fourni avec FAS, vous pouvez en modifier une copie. Les modifications suivantes sont prises en charge.

Renommer un modèle de certificat

Si vous souhaitez renommer le modèle Citrix_SmartcardLogon pour qu’il corresponde à la norme de dénomination de modèle de votre organisation, vous devez :

- Créer une copie du modèle de certificat et le renommer pour qu’il corresponde à la norme de dénomination de modèle de votre organisation.

- Utiliser les commandes PowerShell FAS pour administrer FAS, plutôt que l’interface utilisateur administrative. (L’interface utilisateur administrative est uniquement destinée à être utilisée avec les noms de modèles par défaut de Citrix.)

- Utiliser le composant logiciel enfichable Modèles de certificat de Microsoft MMC ou la commande Publish-FasMsTemplate pour publier votre modèle, et

- Utiliser la commande New-FasCertificateDefinition pour configurer FAS avec le nom de votre modèle.

Modifier les propriétés générales

Par défaut, la durée de vie d’un certificat utilisateur est de sept jours. Vous pouvez modifier la période de validité dans le modèle de certificat.

Ne modifiez pas la période de renouvellement. FAS ignore ce paramètre dans le modèle de certificat. FAS renouvelle automatiquement le certificat à mi-chemin de sa période de validité.

Modifier les propriétés de gestion des requêtes

Ne modifiez pas ces propriétés. FAS ignore ces paramètres dans le modèle de certificat. FAS désélectionne toujours Autoriser l’exportation de la clé privée et désélectionne Renouveler avec la même clé.

Modifier les propriétés de cryptographie

Ne modifiez pas ces propriétés. FAS ignore ces paramètres dans le modèle de certificat.

Reportez-vous à Protection des clés privées pour les paramètres équivalents fournis par FAS.

Modifier les propriétés d’attestation de clé

Ne modifiez pas ces propriétés. FAS ne prend pas en charge l’attestation de clé.

Modifier les propriétés des modèles remplacés

Ne modifiez pas ces propriétés. FAS ne prend pas en charge la substitution de modèles.

Modifier les propriétés des extensions

- Vous pouvez modifier ces paramètres pour qu’ils correspondent à la politique de votre organisation.

Remarque : Des paramètres d’extension inappropriés peuvent entraîner des problèmes de sécurité ou des certificats inutilisables.

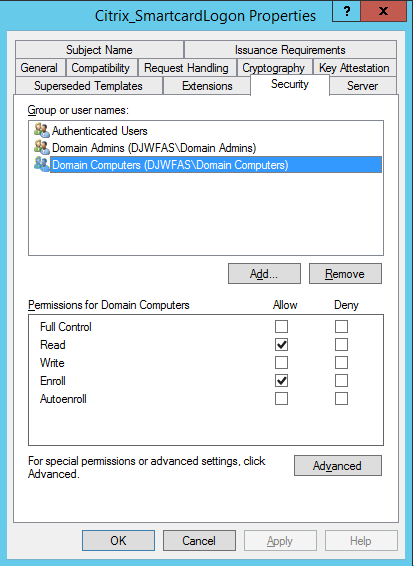

Modifier les propriétés de sécurité

Citrix vous recommande de modifier ces paramètres pour n’autoriser les autorisations de Lecture et d’Inscription que pour les comptes d’ordinateur des serveurs FAS. Le service FAS ne nécessite aucune autre autorisation. Cependant, comme pour les autres modèles de certificat, vous pouvez :

- autoriser les administrateurs à lire ou écrire le modèle

- autoriser les utilisateurs authentifiés à lire le modèle

Modifier les propriétés du nom de l’objet

Citrix vous recommande de ne pas modifier ces propriétés.

Le modèle a l’option Créer à partir de ces informations Active Directory sélectionnée, ce qui amène l’autorité de certification à inclure le SID de l’utilisateur dans une extension de certificat, offrant ainsi une correspondance forte avec le compte Active Directory de l’utilisateur.

Modifier les propriétés du serveur

Bien que Citrix ne le recommande pas, vous pouvez modifier ces paramètres pour qu’ils correspondent à la politique de votre organisation, si nécessaire.

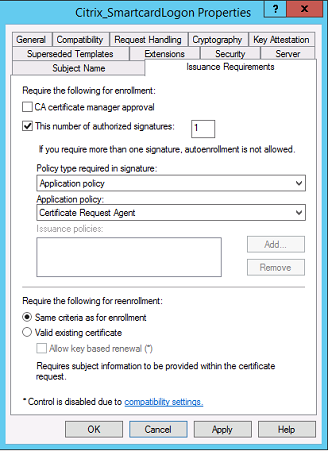

Modifier les propriétés des exigences d’émission

Ne modifiez pas ces paramètres. Ces paramètres doivent être tels qu’indiqués :

Modifier les propriétés de compatibilité

Vous pouvez modifier ces paramètres. Le paramètre doit être au moins Autorités de certification Windows Server 2003 (version de schéma 2). Cependant, FAS ne prend en charge que les autorités de certification Windows Server 2008 et ultérieures. De plus, comme expliqué ci-dessus, FAS ignore les paramètres supplémentaires disponibles en sélectionnant Autorités de certification Windows Server 2008 (version de schéma 3) ou Autorités de certification Windows Server 2012 (version de schéma 4).

Administration de l’autorité de certification

L’administrateur de l’autorité de certification est responsable de la configuration du serveur d’autorité de certification et de la clé privée du certificat d’émission qu’il utilise.

Publication de modèles

Pour qu’une autorité de certification puisse émettre des certificats basés sur un modèle fourni par l’administrateur d’entreprise, l’administrateur de l’autorité de certification doit choisir de publier ce modèle.

Une pratique de sécurité simple consiste à ne publier que les modèles de certificat d’autorité d’enregistrement lors de l’installation des serveurs FAS, ou à insister sur un processus d’émission entièrement hors ligne. Dans les deux cas, l’administrateur de l’autorité de certification doit conserver un contrôle total sur l’autorisation des demandes de certificat d’autorité d’enregistrement et disposer d’une politique pour autoriser les serveurs FAS.

Paramètres du pare-feu

L’administrateur de l’autorité de certification a le contrôle des paramètres du pare-feu réseau de l’autorité de certification, permettant ainsi de contrôler les connexions entrantes. L’administrateur de l’autorité de certification peut configurer les règles DCOM TCP et de pare-feu de manière à ce que seuls les serveurs FAS puissent demander des certificats.

Inscription restreinte

Par défaut, tout détenteur d’un certificat d’autorité d’enregistrement peut émettre des certificats à n’importe quel utilisateur, en utilisant n’importe quel modèle de certificat qui autorise l’accès. Cette émission de certificats doit être limitée à un groupe d’utilisateurs non privilégiés en utilisant la propriété d’autorité de certification « Restreindre les agents d’inscription ».

Modules de stratégie et audit

Pour les déploiements avancés, des modules de sécurité personnalisés peuvent être utilisés pour suivre et refuser l’émission de certificats.

Administration de FAS

FAS dispose de plusieurs fonctionnalités de sécurité.

Restreindre StoreFront, les utilisateurs et les VDA via une ACL

Au centre du modèle de sécurité FAS se trouve le contrôle des comptes Kerberos qui peuvent accéder aux fonctionnalités :

| Vecteur d’accès | Description |

|---|---|

| StoreFront [IdP] | Ces comptes Kerberos sont approuvés pour déclarer qu’un utilisateur a été correctement authentifié. Si l’un de ces comptes est compromis, des certificats peuvent être créés et utilisés pour les utilisateurs autorisés par la configuration de FAS. |

| VDA [Partie de confiance] | Ce sont les machines autorisées à accéder aux certificats et aux clés privées. Un identifiant d’informations d’identification récupéré par l’IdP est également nécessaire, de sorte qu’un compte VDA compromis dans ce groupe a une portée limitée pour attaquer le système. |

| Utilisateurs | Cette option contrôle les utilisateurs qui peuvent être authentifiés par l’IdP. Notez qu’il existe un chevauchement avec les options de configuration de l’« agent d’inscription restreint » au niveau de l’autorité de certification. En général, il est conseillé d’inclure uniquement les comptes non privilégiés dans cette liste. Cela empêche un compte StoreFront compromis d’élever ses privilèges à un niveau administratif supérieur. En particulier, les comptes d’administrateur de domaine ne doivent pas être autorisés par cette ACL. |

Configurer les règles

Les règles sont utiles si plusieurs déploiements indépendants de Citrix Virtual Apps™ ou Citrix Virtual Desktops utilisent la même infrastructure de serveur FAS. Chaque règle dispose d’un ensemble distinct d’options de configuration ; en particulier, les listes de contrôle d’accès Kerberos (ACL) peuvent être configurées indépendamment.

Configurer l’autorité de certification et les modèles

Différents modèles de certificat et autorités de certification peuvent être configurés pour différents droits d’accès. Les configurations avancées peuvent choisir d’utiliser des certificats moins ou plus puissants, selon l’environnement. Par exemple, les utilisateurs identifiés comme « externes » peuvent disposer d’un certificat avec moins de privilèges que les utilisateurs « internes ».

Certificats de session et d’authentification

L’administrateur FAS peut contrôler si le certificat utilisé pour l’authentification est disponible pour être utilisé dans la session de l’utilisateur. Par exemple, un utilisateur peut disposer uniquement de certificats de « signature » disponibles en session, le certificat de « connexion » plus puissant étant utilisé uniquement lors de la connexion.

Protection des clés privées et longueur des clés

L’administrateur FAS peut configurer FAS pour stocker les clés privées dans un module de sécurité matérielle (HSM) ou un module de plateforme sécurisée (TPM). Citrix recommande qu’au moins la clé privée du certificat de l’autorité d’enregistrement soit protégée en la stockant dans un TPM. FAS offre la possibilité d’enregistrer la clé privée dans un TPM dans le cadre du processus de demande de certificat « hors ligne ».

De même, les clés privées des certificats utilisateur peuvent être stockées dans un TPM ou un HSM. Toutes les clés doivent être générées comme « non exportables » et avoir une longueur d’au moins 2048 bits.

Journaux d’événements

Le serveur FAS fournit des journaux d’événements de configuration et d’exécution détaillés, qui peuvent être utilisés pour l’audit et la détection d’intrusion.

Accès administratif et outils d’administration

FAS inclut des fonctionnalités d’administration à distance (Kerberos à authentification mutuelle) et des outils. Les membres du « groupe Administrateurs local » ont un contrôle total sur la configuration de FAS. La configuration de FAS doit être correctement maintenue.

Administrateurs Citrix Virtual Apps, Citrix Virtual Desktops et VDA

L’utilisation de FAS ne modifie pas le modèle de sécurité des administrateurs de Delivery Controller et de VDA, car l’« identifiant d’informations d’identification » FAS remplace simplement le « mot de passe Active Directory ». Les groupes d’administration de Controller et de VDA doivent contenir uniquement des utilisateurs approuvés. L’audit et les journaux d’événements doivent être maintenus.

Sécurité générale des serveurs Windows

Tous les serveurs doivent être entièrement corrigés et disposer d’un pare-feu standard et d’un logiciel antivirus. Les serveurs d’infrastructure critiques pour la sécurité doivent être conservés dans un emplacement physiquement sécurisé, avec une attention particulière portée au chiffrement de disque et aux options de maintenance des machines virtuelles.

L’audit et les journaux d’événements doivent être stockés en toute sécurité sur une machine distante.

L’accès RDP doit être limité aux administrateurs autorisés. Citrix recommande la connexion par carte à puce pour les comptes utilisateur, en particulier pour les comptes d’autorité de certification et d’administrateur de domaine.

Informations connexes

- Installer et configurer est la référence principale pour l’installation et la configuration de FAS.

- Les architectures FAS sont présentées dans l’article Architectures de déploiement.

- D’autres articles « pratiques » sont présentés dans l’article Configuration avancée.

Dans cet article

- Architecture réseau

- Pare-feu et sécurité réseau

- Connexions entre Citrix Federated Authentication Service et Citrix Cloud™

- Considérations de sécurité

- Responsabilités d’administration

- Paramètres de stratégie de groupe

- Modèles de certificat

- Administration de l’autorité de certification

- Administration de FAS

- Administrateurs Citrix Virtual Apps, Citrix Virtual Desktops et VDA

- Sécurité générale des serveurs Windows

- Informations connexes