Intégration et déploiement de Secure Web

Pour intégrer et déployer Secure Web, suivez ces étapes générales :

-

Pour activer l’authentification unique (SSO) au réseau interne, configurez Citrix Gateway.

Pour le trafic HTTP, Citrix ADC peut fournir le SSO pour tous les types d’authentification proxy pris en charge par Citrix ADC. Pour le trafic HTTPS, la stratégie de mise en cache des mots de passe Web permet à Secure Web de s’authentifier et de fournir le SSO au serveur proxy via le SDK MAM. Le SDK MSM prend en charge uniquement l’authentification proxy de base, digest et NTLM. Le mot de passe est mis en cache à l’aide du SDK MAM et stocké dans le coffre-fort partagé d’Endpoint Management, une zone de stockage sécurisée pour les données d’application sensibles. Pour plus de détails sur la configuration de Citrix Gateway, consultez Citrix Gateway.

- Téléchargez Secure Web.

- Déterminez comment vous souhaitez configurer les connexions utilisateur au réseau interne.

-

- Ajoutez Secure Web à Endpoint Management, en suivant les mêmes étapes que pour les autres applications MDX, puis configurez les stratégies du SDK MAM. Pour plus de détails sur les stratégies spécifiques à Secure Web, consultez À propos des stratégies Secure Web.

Configuration des connexions utilisateur

Secure Web prend en charge les configurations suivantes pour les connexions utilisateur :

-

Tunnelisé – SSO Web : Les connexions qui se connectent en tunnel au réseau interne peuvent utiliser une variante d’un VPN sans client, appelée Tunnelisé – SSO Web.

-

Tunneling fractionné inversé : En mode INVERSÉ, le trafic des applications intranet contourne le tunnel VPN tandis que les autres trafics passent par le tunnel VPN. Cette stratégie peut être utilisée pour enregistrer tout le trafic LAN non local.

Tunneling fractionné

En mode de tunneling fractionné, le trafic des applications intranet est acheminé via un VPN, tandis que les autres trafics le contournent. Cette fonctionnalité améliore les performances des applications qui ne nécessitent pas de protection VPN et assure également la sécurité lors de l’accès aux ressources internes lorsque vous êtes connecté à Internet.

Pour Android et iOS, lorsque le tunneling fractionné est activé, vous avez deux options :

-

Définir une plage d’adresses IP intranet : Cela vous permet d’accéder au site intranet en ouvrant Secure Web (avec mVPN) et en utilisant l’adresse IP que vous définissez (par exemple,

https://10.8.0.8). -

Définir des applications intranet prenant en charge les caractères génériques : Cela vous permet d’accéder au site intranet en ouvrant Secure Web (avec mVPN) et en utilisant l’adresse de domaine que vous définissez (par exemple,

https://abc.example.com).

Étapes de configuration pour le tunneling fractionné inversé

Pour configurer le mode de tunneling fractionné inversé sur Citrix Gateway, suivez les étapes suivantes :

-

- Accédez à la stratégie Stratégies > Session.

-

- Sélectionnez la stratégie Secure Hub, puis accédez à Expérience client > Tunnel fractionné.

-

- Sélectionnez INVERSÉ.

-

La stratégie MDX de liste d’exclusion du mode de tunneling fractionné inversé

Vous configurez la stratégie de mode de tunneling fractionné inversé avec la plage d’exclusion à partir de Citrix Endpoint Management. La plage est basée sur une liste de suffixes DNS et de FQDN séparés par des virgules. Cette liste définit les URL pour lesquelles le trafic doit être dirigé via le réseau local de l’appareil et non envoyé à Citrix ADC.

Le tableau suivant indique si Secure Web invite un utilisateur à saisir ses informations d’identification, en fonction de la configuration et du type de site :

| Mode de connexion | Type de site | Mise en cache des mots de passe | SSO configuré pour Citrix Gateway | Secure Web demande les informations d’identification lors du premier accès à un site Web | Secure Web demande les informations d’identification lors des accès ultérieurs au site Web | Secure Web demande les informations d’identification après un changement de mot de passe |

|---|---|---|---|---|---|---|

| Tunnelisé – SSO Web | HTTP | Non | Oui | Non | Non | Non |

| Tunnelisé – SSO Web | HTTPS | Non | Oui | Non | Non | Non |

Stratégies Secure Web

Lorsque vous ajoutez Secure Web, tenez compte de ces stratégies du SDK MAM spécifiques à Secure Web. Pour tous les appareils mobiles pris en charge :

-

Sites Web autorisés ou bloqués

-

Secure Web ne filtre normalement pas les liens Web. Vous pouvez utiliser cette stratégie pour configurer une liste spécifique de sites autorisés ou bloqués. Vous configurez des modèles d’URL pour restreindre les sites Web que le navigateur peut ouvrir, formatés sous forme de liste séparée par des virgules. Un signe plus (+) ou un signe moins (-) précède chaque modèle de la liste. Le navigateur compare une URL aux modèles dans l’ordre indiqué jusqu’à ce qu’une correspondance soit trouvée. Lorsqu’une correspondance est trouvée, le préfixe dicte l’action à entreprendre comme suit :

- Un préfixe moins (-) indique au navigateur de bloquer l’URL. Dans ce cas, l’URL est traitée comme si l’adresse du serveur Web ne pouvait pas être résolue.

- Un préfixe plus (+) permet à l’URL d’être traitée normalement.

- Si ni + ni - n’est fourni avec le modèle, + (autoriser) est supposé.

- Si l’URL ne correspond à aucun modèle de la liste, l’URL est autorisée.

Pour bloquer toutes les autres URL, terminez la liste par un signe moins suivi d’un astérisque (-*). Par exemple :

- La valeur de stratégie

+http://*.mycorp.com/*,-http://*,+https://*,+ftp://*,-*autorise les URL HTTP au sein du domainemycorp.com, mais les bloque ailleurs, autorise les URL HTTPS et FTP partout, et bloque toutes les autres URL. -

La valeur de stratégie

+http://*.training.lab/*,+https://*.training.lab/*,-*permet aux utilisateurs d’ouvrir n’importe quel site du domaine Training.lab (intranet) via HTTP ou HTTPS. La valeur de stratégie n’autorise pas les utilisateurs à ouvrir des URL publiques, telles que Facebook, Google, Hotmail, quel que soit le protocole. -

La valeur par défaut est vide (toutes les URL sont autorisées).

-

Bloquer les fenêtres contextuelles

- Les fenêtres contextuelles sont de nouveaux onglets que les sites Web ouvrent sans votre permission. Cette stratégie détermine si Secure Web autorise les fenêtres contextuelles. Si la valeur est Activé, Secure Web empêche les sites Web d’ouvrir des fenêtres contextuelles. La valeur par défaut est Désactivé.

Favoris préchargés

- Définit un ensemble de favoris préchargés pour le navigateur Secure Web. La stratégie est une liste de triplets séparés par des virgules qui incluent un nom de dossier, un nom convivial et une adresse Web. Chaque triplet doit être de la forme dossier, nom, url où dossier et nom peuvent éventuellement être placés entre guillemets (“).

Par exemple, les valeurs de stratégie ,"Mycorp, Inc. home page",https://www.mycorp.com, "MyCorp Links",Account logon,https://www.mycorp.com/Accounts "MyCorp Links/Investor Relations","Contact us",https://www.mycorp.com/IR/Contactus.aspx définissent trois signets. Le premier est un lien principal (sans nom de dossier) intitulé « Mycorp, Inc. home page ». Le deuxième lien est placé dans un dossier intitulé « MyCorp Links » et étiqueté « Account logon ». Le troisième est placé dans le sous-dossier « Investor Relations » du dossier « MyCorp Links » et affiché comme « Contact us ».

La valeur par défaut est vide.

URL de la page d’accueil

Définit le site web que Secure Web charge au démarrage. La valeur par défaut est vide (page de démarrage par défaut).

Uniquement pour les appareils Android et iOS pris en charge :

Interface utilisateur du navigateur

Définit le comportement et la visibilité des contrôles d’interface utilisateur du navigateur pour Secure Web. Normalement, tous les contrôles de navigation sont disponibles. Ceux-ci incluent les contrôles d’avance, de retour, la barre d’adresse et les contrôles d’actualisation/d’arrêt. Vous pouvez configurer cette stratégie pour restreindre l’utilisation et la visibilité de certains de ces contrôles. La valeur par défaut est Tous les contrôles visibles.

Options :

- Tous les contrôles visibles. Tous les contrôles sont visibles et les utilisateurs ne sont pas restreints dans leur utilisation.

- Barre d’adresse en lecture seule. Tous les contrôles sont visibles, mais les utilisateurs ne peuvent pas modifier le champ d’adresse du navigateur.

-

Masquer la barre d’adresse. Masque la barre d’adresse, mais pas les autres contrôles.

- Masquer tous les contrôles. Supprime toute la barre d’outils pour offrir une expérience de navigation sans cadre.

Activer la mise en cache des mots de passe web

- Lorsque les utilisateurs de Secure Web saisissent des informations d'identification lors de l'accès ou de la demande d'une ressource web, cette stratégie détermine si Secure Web met silencieusement en cache le mot de passe sur l'appareil. Cette stratégie s'applique aux mots de passe saisis dans les boîtes de dialogue d'authentification et non aux mots de passe saisis dans les formulaires web.

Si Activé, Secure Web met en cache tous les mots de passe saisis par les utilisateurs lors de la demande d’une ressource web. Si Désactivé, Secure Web ne met pas en cache les mots de passe et supprime les mots de passe mis en cache existants. La valeur par défaut est Désactivé.

Serveurs proxy

Vous pouvez également configurer des serveurs proxy pour Secure Web lorsqu’il est utilisé en mode Tunnelisé – Web SSO. Pour plus de détails, consultez cet article de blog.

Suffixes DNS

Sur Android, si les suffixes DNS ne sont pas configurés, le VPN peut échouer. Pour plus de détails sur la configuration des suffixes DNS, consultez Prise en charge des requêtes DNS à l’aide de suffixes DNS pour les appareils Android.

Préparation des sites intranet pour Secure Web

- Cette section s'adresse aux développeurs de sites web qui doivent préparer un site intranet pour une utilisation avec Secure Web pour Android et iOS. Les sites intranet conçus pour les navigateurs de bureau nécessitent des modifications pour fonctionner correctement sur les appareils Android et iOS.

Secure Web s’appuie sur Android WebView et iOS WkWebView pour prendre en charge les technologies web. Certaines des technologies web prises en charge par Secure Web sont :

- AngularJS

- ASP .NET

- JavaScript

- jQuery

- WebGL

-

WebSockets

-

Certaines des technologies web non prises en charge par Secure Web sont :

- Flash

- Java

Le tableau suivant présente les fonctionnalités de rendu HTML et les technologies prises en charge par Secure Web. « X » indique que la fonctionnalité est disponible pour une combinaison de plateforme, de navigateur et de composant.

-

Technologie Secure Web pour iOS Secure Web pour Android - | – | – | – |

-

Moteur JavaScript JavaScriptCore V8 -

Stockage local X X -

AppCache X X -

IndexedDB X -

SPDY X -

WebP X -

srcset X X -

WebGL X -

API requestAnimationFrame X -

API Navigation Timing X API Resource Timing X

Les technologies fonctionnent de la même manière sur tous les appareils ; cependant, Secure Web renvoie des chaînes d’agent utilisateur différentes pour différents appareils. Pour déterminer la version du navigateur utilisée pour Secure Web, vous pouvez consulter sa chaîne d’agent utilisateur. Vous pouvez vérifier l’agent utilisateur à partir des journaux Secure Web. Pour collecter les journaux Secure Web, accédez à Secure Hub > Aide > Signaler un problème. Sélectionnez Secure Web dans la liste des applications. Vous recevrez un e-mail contenant les fichiers journaux compressés en pièce jointe.

Dépannage des sites intranet

Pour dépanner les problèmes de rendu lorsque votre site intranet est affiché dans Secure Web, comparez la façon dont le site web s’affiche sur Secure Web et sur un navigateur tiers compatible.

Pour iOS, les navigateurs tiers compatibles pour les tests sont Chrome et Dolphin.

Pour Android, le navigateur tiers compatible pour les tests est Dolphin.

Remarque :

Chrome est un navigateur natif sur Android. Ne l’utilisez pas pour la comparaison.

Sous iOS, assurez-vous que les navigateurs prennent en charge le VPN au niveau de l’appareil. Vous pouvez configurer cette prise en charge sur l’appareil dans Réglages > VPN > Ajouter une configuration VPN.

Vous pouvez également utiliser des applications clientes VPN disponibles sur l’App Store, telles que Citrix Secure Access, Cisco AnyConnect ou Pulse Secure.

- Si une page web s’affiche de la même manière sur les deux navigateurs, le problème vient de votre site web. Mettez à jour votre site et assurez-vous qu’il fonctionne correctement pour le système d’exploitation.

- Si le problème sur une page web n’apparaît que dans Secure Web, contactez le support Citrix pour ouvrir un ticket de support. Veuillez fournir les étapes de dépannage que vous avez suivies, y compris le navigateur et les types de système d’exploitation testés. Si Secure Web pour iOS rencontre des problèmes de rendu, vous pouvez inclure une archive web de la page comme décrit dans les étapes suivantes. Cela aide Citrix à résoudre le problème plus rapidement.

Vérifier la connectivité SSL

Assurez-vous que la chaîne de certificats SSL est correctement configurée. Vous pouvez vérifier les autorités de certification racine ou intermédiaires manquantes qui ne sont pas liées ou installées sur les appareils mobiles en utilisant le Vérificateur de certificats SSL.

De nombreux certificats de serveur sont signés par plusieurs autorités de certification (CA) hiérarchiques, ce qui signifie que les certificats forment une chaîne. Vous devez lier ces certificats. Pour plus d’informations sur l’installation ou la liaison de vos certificats, consultez Installer, lier et mettre à jour des certificats.

Pour créer un fichier d’archive web

En utilisant Safari sur macOS 10.9 ou version ultérieure, vous pouvez enregistrer une page web en tant que fichier d’archive web (appelé liste de lecture). Le fichier d’archive web inclut tous les fichiers liés, tels que les images, les CSS et JavaScript.

-

Depuis Safari, videz le dossier Liste de lecture : Dans le Finder, cliquez sur le menu Aller dans la barre de menus, choisissez Aller au dossier, tapez le chemin d’accès ~/Library/Safari/ReadingListArchives/. Supprimez maintenant tous les dossiers à cet emplacement.

-

Dans la barre de menus, accédez à Safari > Préférences > Avancées et activez Afficher le menu Développement dans la barre de menus.

-

Dans la barre de menus, accédez à Développement > Agent utilisateur et saisissez l’agent utilisateur de Secure Web : (Mozilla/5.0 (iPad; CPU OS 8_3 like macOS) AppleWebKit/600.1.4 (KHTML, like Gecko) Mobile/12F69 Secure Web/ 10.1.0(build 1.4.0) Safari/8536.25).

-

Dans Safari, ouvrez le site web que vous souhaitez enregistrer en tant que liste de lecture (fichier d’archive web).

-

Dans la barre de menus, accédez à Signets > Ajouter à la liste de lecture. Cette étape peut prendre quelques minutes. L’archivage se produit en arrière-plan.

-

Localisez la liste de lecture archivée : Dans la barre de menus, accédez à Présentation > Afficher la barre latérale de la liste de lecture.

-

Vérifiez le fichier d’archive :

- Désactivez la connectivité réseau de votre Mac.

-

Ouvrez le site web à partir de la liste de lecture.

Le site web s’affiche complètement.

-

Compressez le fichier d’archive : Dans le Finder, cliquez sur le menu Aller dans la barre de menus, choisissez Aller au dossier, puis tapez le chemin d’accès ~/Library/Safari/ReadingListArchives/. Ensuite, compressez le dossier dont le nom de fichier est une chaîne hexadécimale aléatoire. Ce fichier est celui que vous pouvez envoyer au support Citrix lorsque vous ouvrez un ticket de support.

Fonctionnalités de Secure Web

Secure Web utilise des technologies d’échange de données mobiles pour créer un tunnel VPN dédié permettant aux utilisateurs d’accéder aux sites web internes et externes et à tous les autres sites web. Ces sites incluent des sites contenant des informations sensibles dans un environnement sécurisé par les politiques de votre organisation.

L’intégration de Secure Web avec Secure Mail et Citrix Files offre une expérience utilisateur transparente au sein du conteneur sécurisé Endpoint Management. Voici quelques exemples de fonctionnalités d’intégration :

- Lorsque les utilisateurs appuient sur les liens Mailto, un nouveau message électronique s’ouvre dans Secure Mail sans authentification supplémentaire requise.

-

Autoriser l’ouverture des liens dans Secure Web en gardant les données sécurisées : Dans Secure Web pour Android, un tunnel VPN dédié permet aux utilisateurs d’accéder en toute sécurité aux sites contenant des informations sensibles. Ils peuvent cliquer sur des liens depuis Secure Mail, depuis Secure Web, ou depuis une application tierce. Le lien s’ouvre dans Secure Web, et les données sont sécurisées. Les utilisateurs peuvent ouvrir un lien interne qui a le schéma ctxmobilebrowser dans Secure Web. Ce faisant, Secure Web transforme le préfixe

ctxmobilebrowser://enhttp://. Pour ouvrir un lien HTTPS, Secure Web transformectxmobilebrowsers://enhttps://.Dans Secure Web pour iOS, cette fonctionnalité dépend d’une politique MDX d’interaction d’application appelée Échange de documents entrants. La politique est définie sur Non restreint par défaut. Ce paramètre permet aux URL de s’ouvrir dans Secure Web. Vous pouvez modifier le paramètre de la politique afin que seules les applications que vous incluez dans une liste d’autorisation puissent communiquer avec Secure Web.

-

Lorsque les utilisateurs cliquent sur un lien intranet dans un message électronique, Secure Web accède à ce site sans authentification supplémentaire requise.

- Les utilisateurs peuvent télécharger des fichiers sur Citrix Files qu’ils téléchargent depuis le web dans Secure Web.

Les utilisateurs de Secure Web peuvent également effectuer les actions suivantes :

-

Bloquer les fenêtres contextuelles.

Remarque :

Une grande partie de la mémoire de Secure Web est consacrée au rendu des fenêtres contextuelles, de sorte que les performances sont souvent améliorées en bloquant les fenêtres contextuelles dans les paramètres.

- Mettre leurs sites préférés en signet.

- Télécharger des fichiers.

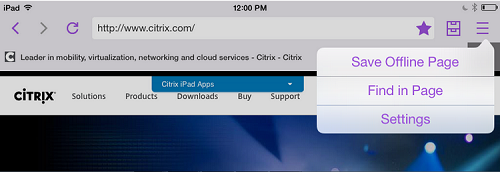

- Enregistrer des pages hors ligne.

- Enregistrer automatiquement les mots de passe.

- Effacer le cache/l’historique/les cookies.

- Désactiver les cookies et le stockage local HTML5.

- Partager des appareils en toute sécurité avec d’autres utilisateurs.

- Rechercher dans la barre d’adresse.

- Autoriser les applications web qu’ils exécutent avec Secure Web à accéder à leur emplacement.

- Exporter et importer des paramètres.

- Ouvrir des fichiers directement dans Citrix Files sans avoir à les télécharger. Pour activer cette fonctionnalité, ajoutez ctx-sf: à la politique URL autorisées dans Endpoint Management.

- Sous iOS, utilisez les actions 3D Touch pour ouvrir un nouvel onglet et accéder aux pages hors ligne, aux sites favoris et aux téléchargements directement depuis l’écran d’accueil.

-

Sous iOS, téléchargez des fichiers de toute taille et ouvrez-les dans Citrix Files ou d’autres applications.

Remarque :

Le fait de mettre Secure Web en arrière-plan interrompt le téléchargement.

-

Rechercher un terme dans la vue de la page actuelle à l’aide de Rechercher dans la page.

Secure Web prend également en charge le texte dynamique, de sorte qu’il affiche la police que les utilisateurs définissent sur leurs appareils.

Remarque :

- Citrix Files pour XenMobile a atteint la fin de vie (EOL) le 1er juillet 2023. Pour plus d’informations, consultez Applications EOL et obsolètes