Protección de claves privadas

Introducción

Los certificados FAS se almacenan en una base de datos incrustada en el servidor FAS. Las claves privadas asociadas a los certificados FAS se almacenan en la cuenta de Servicio de red del servidor FAS. Por defecto, las claves no son exportables, son RSA de 2048 bits, y se crean y almacenan en el Proveedor de almacenamiento de claves de software de Microsoft.

Mediante los comandos de PowerShell de FAS cmdlets de PowerShell, puedes cambiar las propiedades y la ubicación de almacenamiento de las claves privadas.

Nota:

La configuración y los certificados de FAS se almacenan localmente en el servidor FAS. Los datos no se comparten entre servidores FAS.

En las versiones de FAS anteriores a Citrix Virtual Apps and Desktops 2411, las propiedades de las claves privadas se configuraban editando el archivo XML en

%programfiles%\Citrix\Federated Authentication Service\Citrix.Authentication.FederatedAuthenticationService.exe.config.Esto ha sido reemplazado por comandos de PowerShell, que ofrecen más flexibilidad y se pueden aplicar sin reiniciar el servidor FAS. Además, a diferencia de la configuración del archivo XML, la configuración realizada con PowerShell se mantiene cuando se actualiza el servidor FAS. Por lo tanto, la configuración mediante el archivo XML para los siguientes ajustes ya no es compatible:

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyProtectionCitrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderLegacyCspCitrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderNameCitrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderTypeCitrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyLength

Consulta la sección Actualizar desde versiones de FAS anteriores a Citrix Virtual Apps and Desktops™ 2411.

Información sobre certificados y plantillas de FAS

Hay dos tipos de certificados que posee FAS: el certificado de autorización, del cual normalmente hay una instancia, y los certificados de usuario.

-

Nota:

-

El certificado de autorización de FAS también se conoce a veces como certificado de Autoridad de registro o Agente de solicitud (RA).

-

FAS usa plantillas de certificado al solicitar certificados, como se describe en la siguiente sección. Aunque FAS especifica el nombre de una plantilla en las solicitudes de certificado, no lee el contenido de la plantilla. Por lo tanto, cambiar la configuración de la plantilla no influye en las solicitudes de certificado realizadas por FAS. Cambiar ciertas propiedades de la plantilla afecta al certificado generado por la CA. Por ejemplo, puedes cambiar el período de validez usando la plantilla.

Certificado de autorización de FAS

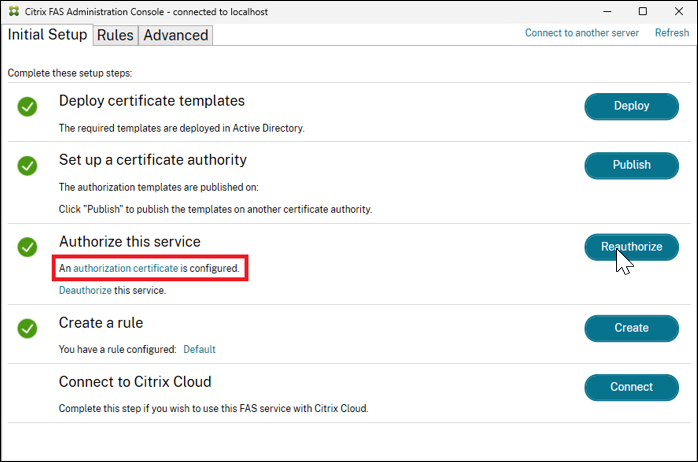

Este certificado se crea cuando configuras FAS. Puedes usar el botón Autorizar o Volver a autorizar de la consola de administración de FAS para solicitar un nuevo certificado de autorización.

También es posible usar comandos de PowerShell, que ofrecen más flexibilidad:

-

New-FasAuthorizationCertificate: Este comando se comporta de forma similar a la consola de administración de FAS, excepto que puedes especificar las plantillas de certificado que se usarán en el proceso de autorización. -

New-FasAuthorizationCertificateRequest: Este comando crea una solicitud sin conexión para un certificado de autorización; Autorización sin conexión.

El certificado de autorización también se conoce a veces como certificado RA, porque FAS actúa como una autoridad de registro, es decir, solicita certificados en nombre de un usuario. El certificado tiene el uso de clave mejorado Agente de solicitud de certificado, lo que permite usarlo como credencial de autorización al solicitar certificados de usuario de FAS.

-

Por defecto, el proceso de autorización usa las siguientes plantillas:

-

Citrix_RegistrationAuthority_ManualAuthorization: El certificado creado con esta plantilla es temporal y de corta duración, y se usa para arrancar el proceso de autorización; -

Citrix_RegistrationAuthority: El certificado creado con esta plantilla tiene una validez prolongada y lo almacena el servidor FAS.

La autorización de FAS da como resultado los siguientes pasos:

-

FAS crea un par de claves y envía una Solicitud de firma de certificado (CSR) a la CA, especificando la clave pública del par de claves y la plantilla

Citrix_RegistrationAuthority_ManualAuthorization. -

Los requisitos de emisión de la plantilla especifican que el administrador de la CA debe aprobar manualmente la CSR.

-

- Una vez que el administrador de la CA ha aprobado la CSR, la CA crea un certificado que FAS recupera. Este certificado tiene una validez corta de un día y solo se usa para el siguiente paso. Una vez usado, FAS destruye el certificado y su par de claves.

-

FAS crea otro par de claves y envía una segunda CSR a la CA, especificando la clave pública de este par de claves y la plantilla

Citrix_RegistrationAuthority. La solicitud es autorizada y firmada con el certificado del paso anterior. -

La CA emite automáticamente el certificado, FAS lo recupera y FAS está ahora Autorizado. Por defecto, este certificado de autorización tiene una validez de dos años.

Puedes ver la configuración usada para crear los pares de claves mencionados anteriormente con este comando de PowerShell:

Get-FasKeyConfig -Address localhost -CertificateType ra

Certificados de usuario de FAS

FAS crea certificados de usuario para iniciar sesión de usuarios en VDAs.

Cuando FAS crea un certificado de usuario, ocurren los siguientes pasos:

- FAS crea un par de claves y envía una CSR a la CA, especificando la clave pública del par de claves, la identidad del usuario y, por defecto, la plantilla

Citrix_SmartcardLogon(la plantilla usada es configurable). - La CSR se firma con el certificado de autorización de FAS.

- La plantilla

Citrix_SmartcardLogontiene el requisito de emisiónApplication Policy: Certificate Request Agent. Como este atributo está presente en el certificado de autorización de FAS, la CA emite automáticamente el certificado de usuario. - FAS recupera el certificado y lo almacena en una base de datos incrustada en el servidor FAS.

-

Por defecto, el certificado tiene una validez de una semana.

-

Posteriormente, el certificado de usuario se pone a disposición del VDA para iniciar sesión del usuario.

- Puedes ver la configuración usada para crear el par de claves mencionado anteriormente con el siguiente comando de PowerShell:

Get-FasKeyConfig -Address localhost -CertificateType user

Opciones de almacenamiento de claves privadas

FAS se puede configurar para crear y almacenar pares de claves en tres categorías de almacenamiento:

- Software: Normalmente, se usa el Microsoft Software Key Storage Provider, que solo está protegido por software; los datos se almacenan en el disco.

- Trusted Platform Module (TPM): El TPM puede ser hardware físico en el equipo o un TPM virtual proporcionado por un hipervisor.

- Hardware Security Module (HSM): Es un periférico de hardware o un dispositivo de red diseñado para almacenar claves criptográficas de forma segura.

Nota:

Hay una compensación que considerar. El almacenamiento de hardware puede ser más seguro, pero a menudo tiene un rendimiento inferior, especialmente al crear y almacenar un gran número de pares de claves de certificados de usuario.

La clave privada asociada al certificado de autorización de FAS es especialmente sensible, ya que la política del certificado permite a quien posea la clave privada autorizar solicitudes de certificados para cualquier usuario. Como consecuencia, quien controle esta clave puede conectarse al entorno como cualquier usuario.

Nota:

Las CA de Microsoft se pueden configurar para restringir el poder del certificado de autorización de FAS, incluido el conjunto de usuarios para los que se pueden emitir certificados. Consulta Agentes de inscripción delegados.

Por esta razón, FAS te permite configurar las propiedades de la clave privada para los certificados de autorización y de usuario de forma independiente.

Algunas configuraciones típicas son las siguientes:

| Clave de certificado de autorización | Claves de certificado de usuario | Comentario |

|---|---|---|

| Software | Software | Configuración predeterminada |

| TPM | Software | El certificado de autorización tiene protección de hardware |

| HSM | HSM | Todos los certificados tienen protección de hardware |

Nota:

No se recomienda un TPM de hardware para las claves de usuario. Usa el TPM solo para la clave del certificado de autorización. Si planeas ejecutar tu servidor FAS en un entorno virtualizado, consulta con el proveedor de tu hipervisor si se admite la virtualización de TPM.

Comandos de PowerShell para la configuración de claves

Los comandos relacionados con la configuración de claves privadas son los siguientes:

Get-FasKeyConfigSet-FasKeyConfigReset-FasKeyConfigTest-FasKeyConfig

Para obtener más información, consulta Cmdlets de PowerShell.

La configuración de claves para los certificados de autorización y de usuario es independiente, especificada por el argumento CertificateType. Por ejemplo, para obtener la configuración de clave privada utilizada al solicitar un certificado de autorización (certificado RA):

Get-FasKeyConfig -Address localhost -CertificateType ra

Para obtener la configuración de clave privada utilizada al solicitar un certificado de usuario:

Get-FasKeyConfig -Address localhost -CertificateType user

Puedes usar Set-FasKeyConfig y Get-FasKeyConfig para establecer e inspeccionar las siguientes propiedades de clave privada:

| Propiedad | Predeterminado | Comentario |

|---|---|---|

| Length

|

2048

|

Longitud de la clave en bits. Ten en cuenta que, en la GUI de la plantilla de Microsoft, la ficha Cryptography especifica el tamaño mínimo de la clave. La CA rechaza la CSR si la longitud de clave configurada en FAS es inferior al tamaño mínimo de clave especificado en la plantilla.

Para claves RSA, las longitudes pueden ser de 1024 bits, 2048 bits o 4096 bits. Para claves ECC, las longitudes pueden ser de 256 bits, 384 bits o 521 bits. |

| Exportable | false | Si la clave privada se puede exportar desde su proveedor. |

| Prefix | none | Especifica un prefijo para agregar al identificador de las claves privadas generadas por FAS. Los identificadores generados se componen del prefijo y un GUID. Por ejemplo, MyPrefix70277985-6908-4C6F-BE59-B08691456804. |

| EllipticCurve | false | Si es true, se genera un par de claves ECC; de lo contrario, se genera un par de claves RSA. |

| Key Storage Provider (KSP)

|

true

|

Si es true, FAS usa la API moderna de Windows CNG, y se debe especificar un KSP en la propiedad Provider.

Si es false, FAS usa la API CAPI heredada, y se debe especificar un Cryptographic Service Provider (CSP) en la propiedad Provider. Citrix recomienda usar un KSP. |

| Provider | Microsoft Software Key Storage Provider | El nombre del proveedor donde se crean y almacenan los pares de claves. Puedes cambiar esta propiedad para especificar un TPM o un HSM. El KSP (o CSP) de un HSM lo proporciona el proveedor del HSM. Ellos proporcionan instrucciones sobre cómo instalar su software y el nombre del proveedor. |

| CSPType

|

24

|

Solo es relevante si la propiedad KSP está establecida en false.

Se refiere a Microsoft KeyContainerPermissionAccessEntry.ProviderType Property PROV_RSA_AES 24. Siempre debe ser 24, a menos que estés usando un HSM con un CSP y el proveedor del HSM especifique lo contrario. |

Además, Set-FasKeyConfig se puede usar con los siguientes modificadores, proporcionados para mayor comodidad:

| Indicador | Descripción |

|---|---|

| -UseDefaultSoftwareProvider | Establece la propiedad Provider en Microsoft Software Key Storage Provider y el campo KSP en true. |

| -UseDefaultTpmProvider | Establece la propiedad Provider en Microsoft Platform Crypto Provider y el campo KSP en true. |

Microsoft Software Key Storage Provider es el proveedor que se usa normalmente para crear y almacenar claves en el disco.

Microsoft Platform Crypto Provider es el proveedor que se usa normalmente para crear y almacenar claves en un TPM.

- Get-FasKeyConfig también proporciona campos que ayudan a confirmar qué proveedor y algoritmo se están usando:

| Campo | Significado | |

|---|---|---|

| IsDefaultSoftwareProvider | Si es true, indica que el proveedor está establecido en Microsoft Software Key Storage Provider y el campo KSP está establecido en true. | |

| IsDefaultTpmProvider | Si es true, indica que el proveedor está establecido en Microsoft Platform Crypto Provider y el campo KSP está establecido en true. | |

| Algorithm

|

RSA indica que se crearán claves RSA (la propiedad EllipticCurve es false).

|

ECC indica que se crearán claves ECC (la propiedad EllipticCurve es true). |

Puedes restaurar la configuración a los valores predeterminados usando Reset-FasKeyConfig.

Reset-FasKeyConfig -Address localhost -CertificateType ra

Reset-FasKeyConfig -Address localhost -CertificateType user

<!--NeedCopy-->

Nota:

Los cambios realizados en la configuración de la clave privada (usando

Set-FasKeyConfigoReset-FasKeyConfig) se aplican inmediatamente a los certificados recién creados. Sin embargo, los certificados de autorización y de usuario existentes con una configuración diferente no se ven afectados.Puedes quitar los certificados existentes desautorizando tu servicio FAS desde la consola de administración o usando comandos de PowerShell en Desautorizar FAS y eliminar certificados FAS.

Cualquier clave pregenerada en el grupo de claves que no se ajuste a la configuración actual de la clave de usuario se descarta.

Ejemplos de escenarios de configuración

En cada ejemplo, establece la configuración de la clave usando el PowerShell proporcionado antes de autorizar tu servicio FAS, ya que los certificados existentes no se ven afectados por ningún cambio de configuración.

Si ya tienes certificados de autorización o de usuario con una configuración de clave incorrecta, puedes quitarlos Inspeccionar certificados de FAS y Desautorizar FAS y eliminar certificados de FAS.

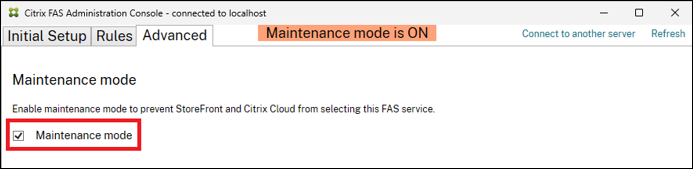

Si tu servidor FAS está en una implementación activa, considera ponerlo en modo de mantenimiento mientras realizas cambios de configuración Modo de mantenimiento.

Ejemplo 1: Almacenar todas las claves en el Proveedor de almacenamiento de claves de software de Microsoft

Como esto es por defecto, no se requiere ninguna configuración adicional.

Si has cambiado tu configuración de claves anteriormente, puedes volver a usar el Proveedor de almacenamiento de claves de software de Microsoft con los siguientes comandos:

Set-FasKeyConfig -Address localhost -CertificateType ra -UseDefaultSoftwareProvider

Set-FasKeyConfig -Address localhost -CertificateType user -UseDefaultSoftwareProvider

<!--NeedCopy-->

Puedes usar Reset-FasKeyConfig para volver al Proveedor de almacenamiento de claves de software de Microsoft y, además, restaurar todas las demás configuraciones de claves a los valores predeterminados.

Ejemplo 2: Almacenar la clave del certificado de autorización en un TPM

Este ejemplo ilustra cómo almacenar la clave del certificado de autorización de FAS en un TPM (real o virtual), mientras que las claves de los certificados de usuario se almacenan en el Proveedor de almacenamiento de claves de software de Microsoft.

Aunque FAS puede generar certificados de usuario con claves protegidas por TPM, el hardware TPM puede ser demasiado lento o tener limitaciones de tamaño para implementaciones grandes.

Usa los siguientes comandos de PowerShell:

Set-FasKeyConfig -Address localhost -CertificateType ra -UseDefaultTpmProvider

Set-FasKeyConfig -Address localhost -CertificateType user -UseDefaultSoftwareProvider

<!--NeedCopy-->

Ejemplo 3: Almacenar todas las claves en un HSM

Este ejemplo ilustra el uso de un HSM para almacenar las claves privadas de los certificados de autorización y de usuario. Este ejemplo asume un HSM configurado. Tu HSM tendrá un nombre de proveedor. Por ejemplo, Proveedor de almacenamiento de claves del proveedor de HSM.

Usa los siguientes comandos de PowerShell (reemplaza el texto de ejemplo con el nombre real del proveedor de tu HSM):

- Set-FasKeyConfig -Address localhost -CertificateType ra -Provider "HSM Vendor Key Storage Provider"

- Set-FasKeyConfig -Address localhost -CertificateType user -Provider "HSM Vendor Key Storage Provider"

<!--NeedCopy-->

Por defecto, FAS genera claves RSA. En este ejemplo, las claves de curva elíptica (ECC) se configuran tanto para el certificado de autorización como para los certificados de usuario.

El ejemplo usa diferentes longitudes de clave. El certificado de autorización se configura con una clave de 384 bits y los certificados de usuario se configuran con una clave de 256 bits.

- Set-FasKeyConfig -Address localhost -CertificateType ra -EllipticCurve $true -Length 384

Set-FasKeyConfig -Address localhost -CertificateType user -EllipticCurve $true -Length 256

<!--NeedCopy-->

En este punto, las solicitudes de certificados de autorización y de usuario pueden ser rechazadas por la CA porque el tamaño mínimo de clave en las plantillas de certificados de FAS está establecido en 1024 bits por defecto.

-

Por lo tanto, para este ejemplo, es necesario cambiar el tamaño mínimo de clave en las plantillas de la siguiente manera:

-

Citrix_RegistrationAuthority_ManualAuthorization y Citrix_RegistrationAuthority: Cambia el tamaño mínimo de clave a 384 (o menor) -

Citrix_SmartcardLogon: Cambia el tamaño mínimo de clave a 256 (o menor)

Para modificar las plantillas, ejecuta mmc.exe y agrega el complemento Plantillas de certificado. Localiza la plantilla y abre sus propiedades. La configuración del tamaño mínimo de clave se encuentra en la ficha Criptografía de las propiedades de la plantilla.

Nota:

Los certificados de usuario con claves ECC solo son compatibles con los VDA de Windows que ejecutan Citrix Virtual Apps and Desktops 2411 o posterior.

Las claves ECC no son compatibles con los VDA de Linux.

Probar la configuración de la clave privada

Aunque el comando Set-FasKeyConfig realiza algunas validaciones, todavía es posible establecer una configuración de clave no válida. Por ejemplo, puedes cometer un error en el nombre del proveedor de tu HSM o la longitud de clave que especifiques puede no ser compatible con tu hardware.

El comando Test-FasKeyConfig puede ayudarte. Intenta crear un par de claves usando la configuración de clave actual e informa de éxito o fallo. Si se produce un fallo, se proporciona una indicación del motivo del fallo. Si tiene éxito, el par de claves se destruye inmediatamente.

Los siguientes comandos de PowerShell prueban la configuración de claves de autorización y de usuario, respectivamente:

- Test-FasKeyConfig -Address localhost -CertificateType ra

- Test-FasKeyConfig -Address localhost -CertificateType user

<!--NeedCopy-->

Una vez que hayas autorizado tu servidor FAS y hayas creado una regla, puedes crear adicionalmente una CSR de prueba para un certificado de usuario de la siguiente manera:

Test-FasCertificateSigningRequest -Address localhost -UserPrincipalName user@example.com -Rule default

Reemplaza user@example.com con un UPN real de tu implementación de Active Directory. La regla de FAS normalmente se llama default. Pero, si prefieres probar otra regla que hayas configurado, especifica ese nombre en su lugar.

Si la CSR tiene éxito, FAS descarta el certificado resultante.

Inspeccionar certificados de FAS

Puedes usar PowerShell para inspeccionar las propiedades de un certificado y determinar dónde se almacena la clave privada asociada.

Inspeccionar el certificado de autorización

Puedes ver el certificado de autorización haciendo clic en el enlace authorization certificate en la consola de administración de FAS:

Sin embargo, para obtener información más detallada, usa PowerShell:

Get-FasAuthorizationCertificate -Address localhost -FullCertInfo

Se devuelven varios campos, incluido PrivateKeyProvider, que contiene una indicación del proveedor donde se creó y almacenó el certificado.

| PrivateKeyProvider | Dónde se almacena la clave |

|---|---|

| Microsoft Software Key Storage Provider | La clave se almacena en disco, protegida por el proveedor de software de Microsoft. |

| Microsoft Platform Crypto Provider | La clave se almacena en un TPM (real o virtual). |

| HSM Vendor Key Storage Provider (solo ejemplo) | La clave se almacena en un HSM (en este ejemplo, el proveedor del fabricante se llama HSM Vendor Key Storage Provider) |

Inspeccionar certificados de usuario

Puedes obtener una lista de todos los certificados de usuario almacenados en caché en el servidor FAS de la siguiente manera:

Get-FasUserCertificate -Address localhost -KeyInfo $true

El parámetro KeyInfo hace que la salida contenga información adicional sobre la clave privada asociada al certificado. En particular, el campo PrivateKeyProvider indica dónde se almacena el par de claves asociado al certificado (consulta la sección anterior para interpretar este valor).

Puedes filtrar el conjunto de certificados devueltos usando varios parámetros opcionales, como -UserPrincipalName.

El campo de certificado de la salida del comando es un certificado de usuario codificado en PEM. Copia el texto en un archivo .crt para mostrar el certificado usando la GUI de certificados de Windows de la siguiente manera:

| Comando | Descripción |

|---|---|

$CertInfos = Get-FasUserCertificate -Address localhost |

Puede haber varios certificados de usuario en esta lista |

$CertInfo = $CertInfos[0] |

En este ejemplo, seleccionamos el primer certificado de usuario |

$CertInfo.Certificate > c:\temp\user.crt |

Envía los datos PEM a un archivo .crt

|

c:\temp\user.crt |

Abre el archivo .crt en la GUI de Windows |

Actualizar desde versiones de FAS anteriores a Citrix Virtual Apps and Desktops 2411

En las versiones de FAS anteriores a Citrix Virtual Apps and Desktops 2411, las propiedades de la clave privada se configuraban editando el archivo XML en

%programfiles%\Citrix\Federated Authentication Service\Citrix.Authentication.FederatedAuthenticationService.exe.config

<!--NeedCopy-->

Esto ha sido reemplazado por los comandos de PowerShell descritos en este documento, que ofrecen más flexibilidad y se pueden aplicar sin reiniciar el servidor FAS.

Además, a diferencia de la configuración del archivo XML, la configuración realizada con PowerShell se mantiene cuando se actualiza el servidor FAS.

La configuración del archivo XML relevante para la configuración de la clave privada se enumera a continuación, con sus parámetros de PowerShell correspondientes (tal como se usan en Get-FasKeyConfig y Set-FasKeyConfig):

| Configuración del archivo XML | Valor predeterminado en el archivo XML | Equivalente de PowerShell | Comentario |

|---|---|---|---|

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyLength |

2048 | -Length | - |

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyProtection

|

GenerateNonExportableKey

|

-Exportable

-UseDefaultTpmProvider |

|

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderLegacyCsp

|

false

|

-Ksp

|

- ProviderLegacyCsp false se logra configurando -Ksp en $true-ProviderLegacyCsp true se logra configurando -Ksp en $false

|

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderName |

- | -Provider | - |

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderType |

- | -CspType | - |

Los valores predeterminados de configuración XML y los valores predeterminados de PowerShell son funcionalmente equivalentes. Es decir, por defecto, las propiedades de los pares de claves generados por FAS en esta versión y en versiones anteriores a Citrix Virtual Apps and Desktops 2411 son las mismas.

Por lo tanto, si no has cambiado ninguna de las configuraciones anteriores en el archivo de configuración XML, no necesitas realizar ninguna acción al actualizar FAS.

Sin embargo, si has cambiado alguna de las configuraciones anteriores, actualiza FAS de la siguiente manera:

- Pon FAS en modo de mantenimiento; Modo de mantenimiento.

- Actualiza FAS in situ simplemente ejecutando el instalador de FAS; una vez actualizado, todas las configuraciones anteriores no estarán presentes en el archivo XML y no se podrán configurar en el archivo XML.

- Usa el comando de PowerShell

Set-FasKeyConfig, como se describe en Comandos de PowerShell de configuración de claves, para establecer la configuración de la clave privada de FAS como desees; considera las configuraciones que necesitas para tus certificados de autorización y de usuario. - Prueba tu configuración, como se describe en Probar la configuración de la clave privada

- Saca el servidor FAS del modo de mantenimiento

La próxima vez que actualices, la configuración de la clave privada de FAS se mantendrá y no será necesario realizar ninguna acción especial.

Acceso remoto criptográfico

Las claves privadas asociadas a los certificados de usuario de FAS nunca se transfieren al VDA. En su lugar, cuando el VDA necesita usar un certificado de usuario de FAS, ya sea para iniciar sesión en el VDA o para usarlo en la sesión, la solicitud criptográfica se remite de vuelta al servidor FAS. Esto mejora la seguridad, ya que las claves privadas nunca abandonan el almacenamiento de claves de FAS (ya sea almacenamiento de software, TPM o HSM).

En los VDA de Windows, esto se logra mediante el uso de un par de proveedores en el VDA. El código de la aplicación o del sistema operativo que realiza la solicitud criptográfica no sabe que la operación se está remitiendo de vuelta al servidor FAS.

Antes de Citrix Virtual Apps and Desktops 2411, los proveedores eran Proveedores de servicios criptográficos (CSP) donde el acceso del código de las aplicaciones y del sistema operativo se realizaba a través de la API CAPI de Windows más antigua. Los proveedores eran:

-

CitrixLogonCsp.dll: para el inicio de sesión único en el VDA -

CitrixVirtualSmartcardCsp.dll: para certificados en la sesión

A partir de Citrix Virtual Apps and Desktops 2411, se suministran proveedores de almacenamiento de claves (KSP) adicionales en el VDA. Las aplicaciones y el código del sistema operativo acceden a estos con la API CNG de Windows más reciente. Los nuevos proveedores son:

-

CitrixLogonKsp.dll: para el inicio de sesión único en el VDA -

CitrixVirtualSmartcardKsp.dll: para certificados en la sesión

KSP es una forma más actualizada de exponer operaciones criptográficas a las aplicaciones de Windows, lo que proporciona más capacidades. Por ejemplo:

- Se admiten certificados con claves ECC

- Se admite el relleno de esquema de firma probabilística (PSS)

Se utiliza la remotización KSP (es decir, la remotización a través de los nuevos KSP) si tanto FAS como el VDA ejecutan Citrix Virtual Apps and Desktops 2411 o posterior. De lo contrario, el sistema recurre al uso de los CSP más antiguos para la remotización.

Deshabilitar la remotización KSP

En caso de problemas de compatibilidad, es posible deshabilitar la remotización KSP para que siempre se pueda usar la remotización CSP más antigua.

Usa el siguiente PowerShell:

Set-FasServer -Address localhost -KspRemoting $false

Modo de mantenimiento

Cuando realices cambios en la configuración de un servidor FAS activo, considera ponerlo en modo de mantenimiento.

Cuando FAS está en modo de mantenimiento, se cumple lo siguiente:

- Cuando Workspace o StoreFront™ llaman a FAS como parte de la secuencia de inicio de una aplicación o un escritorio publicados, FAS indica que está en modo de mantenimiento; el interlocutor debe reaccionar a esto eligiendo un servidor FAS diferente.

- Como precaución adicional, FAS no permite la creación automática de certificados de usuario cuando está en modo de mantenimiento. De este modo, se evita la creación involuntaria de certificados de usuario con configuraciones no deseadas.

- Sin embargo, las actividades que implican certificados de usuario existentes, como el inicio de sesión en el VDA o el uso en la sesión, siguen estando permitidas.

Aunque no se permite la creación automática de certificados de usuario, los administradores aún pueden crear certificados de usuario mediante comandos de PowerShell como New-FasUserCertificate o Test-FasCertificateSigningRequest.

Usar la consola de administración

Usar PowerShell

Pon un servidor FAS en modo de mantenimiento de la siguiente manera:

Set-FasServer -Address localhost -MaintenanceMode $true

Saca un servidor FAS del modo de mantenimiento (y vuelve a la operación normal) de la siguiente manera:

Set-FasServer -Address localhost -MaintenanceMode $false

Información relacionada

- Instalar y configurar es la referencia principal para la instalación y configuración de FAS.

- Las implementaciones comunes de FAS se resumen en el artículo Descripción general de las arquitecturas de Federated Authentication Services.

- Otros artículos prácticos se presentan en el artículo Configuración avanzada.

En este artículo

- Introducción

- Información sobre certificados y plantillas de FAS

- Opciones de almacenamiento de claves privadas

- Ejemplos de escenarios de configuración

- Probar la configuración de la clave privada

- Inspeccionar certificados de FAS

- Actualizar desde versiones de FAS anteriores a Citrix Virtual Apps and Desktops 2411

- Acceso remoto criptográfico

- Modo de mantenimiento