Configuración de seguridad y red

Federated Authentication Service (FAS) está estrechamente integrado con Microsoft Active Directory y la autoridad de certificación de Microsoft. Es esencial asegurarse de que el sistema se administre y proteja adecuadamente, desarrollando una política de seguridad como lo harías para un controlador de dominio u otra infraestructura crítica.

Este documento proporciona una descripción general de los problemas de seguridad que debes considerar al implementar FAS. También proporciona una descripción general de las funciones disponibles que pueden ayudarte a proteger tu infraestructura.

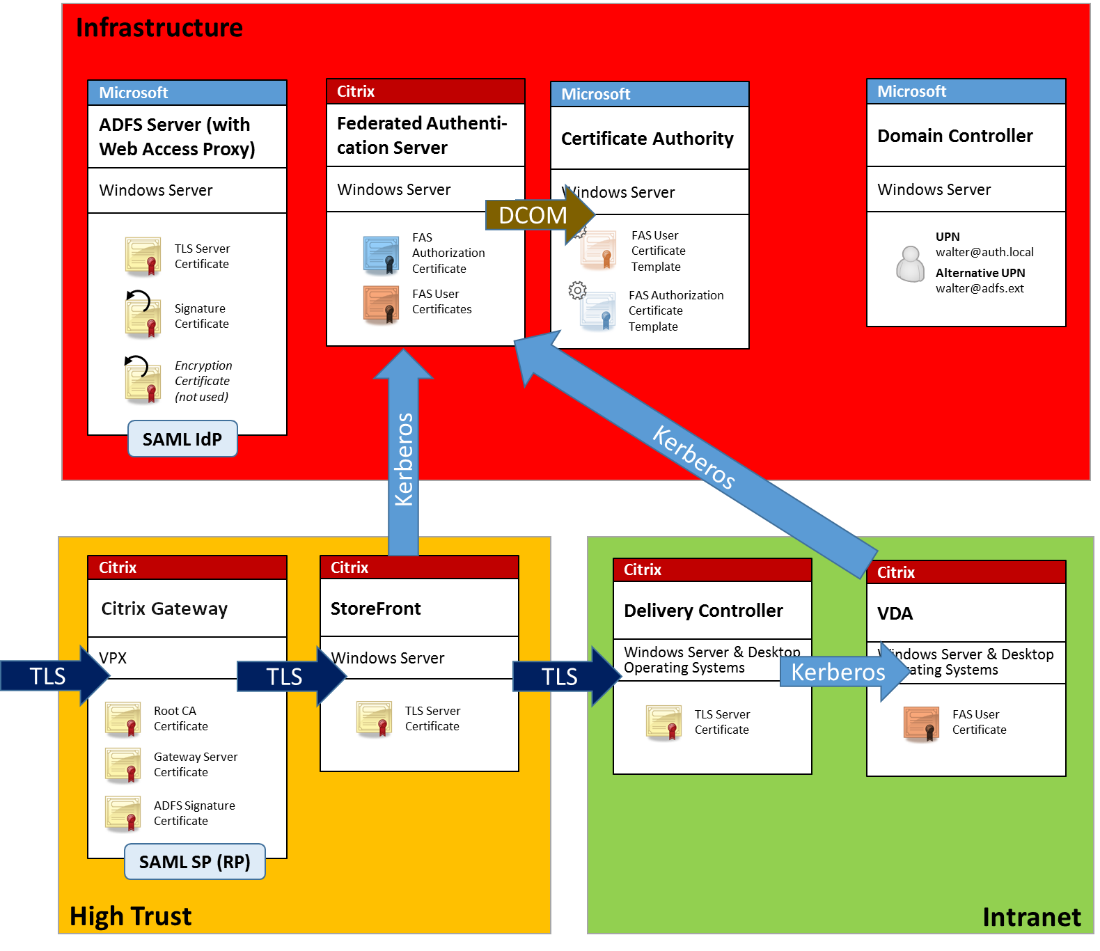

Arquitectura de red

El siguiente diagrama muestra los componentes principales y los límites de seguridad utilizados en una implementación de FAS.

El servidor FAS debe tratarse como parte de la infraestructura crítica para la seguridad, junto con la autoridad de certificación y el controlador de dominio. En un entorno federado, Citrix Gateway y Citrix StoreFront son componentes de confianza para realizar la autenticación de usuarios; otros componentes de Citrix Virtual Apps and Desktops™ no se ven afectados por la introducción de FAS.

Firewall y seguridad de red

La comunicación entre Citrix Gateway, StoreFront y los componentes de Delivery Controller™ debe protegerse mediante TLS a través del puerto 443. El servidor StoreFront solo realiza conexiones salientes, y Citrix Gateway solo debe aceptar conexiones a través de Internet mediante el puerto HTTPS 443.

El servidor StoreFront se comunica con el servidor FAS a través del puerto 80 utilizando Kerberos con autenticación mutua. La autenticación utiliza la identidad Kerberos HOST/fqdn del servidor FAS y la identidad de la cuenta de máquina Kerberos del servidor StoreFront. Esto genera un “identificador de credencial” de un solo uso necesario para que el Citrix Virtual Delivery Agent (VDA) inicie sesión con el usuario.

Cuando una sesión HDX se conecta al VDA, el VDA también se comunica con el servidor FAS a través del puerto 80. La autenticación utiliza la identidad Kerberos HOST/fqdn del servidor FAS y la identidad de la máquina Kerberos del VDA. Además, el VDA debe proporcionar el “identificador de credencial” para acceder al certificado y a la clave privada.

-

La autoridad de certificación de Microsoft acepta la comunicación mediante DCOM autenticado por Kerberos, que se puede configurar para usar un puerto TCP fijo. La autoridad de certificación también requiere que el servidor FAS proporcione un paquete CMC firmado por un certificado de agente de inscripción de confianza.

-

Servidor Puertos de firewall - |———————————————————————————————————————————————————————————————————————————————————————-|————————————————————————————————————————|

-

Federated Authentication Service [entrada] Kerberos sobre HTTP desde StoreFront™ y VDA, [salida] DCOM a la autoridad de certificación de Microsoft Citrix Gateway [entrada] HTTPS desde máquinas cliente, [entrada/salida] HTTPS hacia/desde el servidor StoreFront, [salida] HDX a VDA StoreFront [entrada] HTTPS desde Citrix Gateway, [salida] HTTPS a Delivery Controller, [salida] Kerberos HTTP a FAS Delivery Controller [entrada] HTTPS desde el servidor StoreFront, [entrada/salida] Kerberos sobre HTTP desde VDA VDA [entrada/salida] Kerberos sobre HTTP desde Delivery Controller, [entrada] HDX desde Citrix Gateway, [salida] Kerberos HTTP a FAS Autoridad de certificación de Microsoft [entrada] DCOM y firmado desde FAS

-

Conexiones entre Citrix Federated Authentication Service y Citrix Cloud™

La consola y FAS acceden a las siguientes direcciones utilizando la cuenta del usuario y la cuenta de Servicio de red, respectivamente.

- Consola de administración de FAS, bajo la cuenta del usuario

*.cloud.com*.citrixworkspacesapi.net- Direcciones requeridas por un proveedor de identidades de terceros, si se utiliza uno en tu entorno

- Servicio FAS, bajo la cuenta de Servicio de red:

*.citrixworkspacesapi.net

Nota:

Si te conectas a Citrix Cloud Japan, usa las siguientes direcciones:

*.citrixcloud.jp*.citrixworkspacesapi.jp

Si tu entorno incluye servidores proxy, configura el proxy de usuario con las direcciones para la consola de administración de FAS. Además, asegúrate de que la dirección para la cuenta de Servicio de red esté configurada usando netsh o una herramienta similar.

Consideraciones de seguridad

FAS tiene un certificado de autoridad de registro que le permite emitir certificados de forma autónoma en nombre de tus usuarios de dominio. Como tal, es importante desarrollar e implementar una política de seguridad para proteger los servidores FAS y restringir sus permisos.

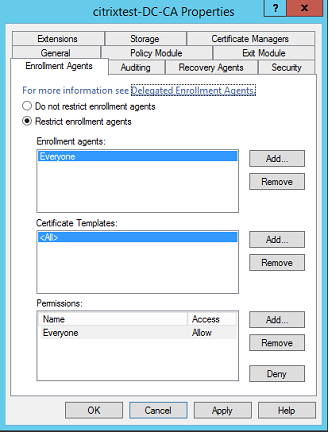

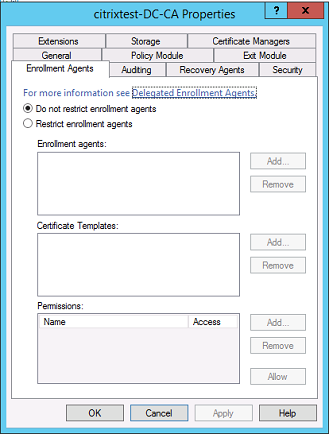

Agentes de inscripción delegados

FAS emite certificados de usuario actuando como agente de inscripción. La autoridad de certificación de Microsoft te permite restringir los agentes de inscripción, las plantillas de certificado y los usuarios para los que los agentes de inscripción pueden emitir certificados.

Puedes usar este cuadro de diálogo para asegurarte de que:

- La lista Agentes de inscripción contenga solo servidores FAS.

- La lista Plantillas de certificado contenga solo las plantillas FAS.

- La lista Permisos contenga solo los usuarios a los que se les permite usar FAS. Por ejemplo, es una buena práctica evitar que FAS emita certificados a usuarios en un grupo de Administración o Usuarios protegidos.

Configuración de la lista de control de acceso

Como se describe en la sección Configurar reglas, debes configurar una lista de servidores StoreFront de confianza para afirmar las identidades de los usuarios a FAS cuando se emiten certificados. De manera similar, puedes restringir a qué usuarios se les emitirán certificados y a qué máquinas VDA pueden autenticarse. Esto se suma a cualquier característica de seguridad estándar de Active Directory o de la autoridad de certificación que configures.

Configuración del firewall

Toda la comunicación con los servidores FAS utiliza conexiones de red Kerberos de Windows Communication Foundation (WCF) con autenticación mutua a través del puerto 80.

Supervisión del registro de eventos

- FAS y el VDA escriben información en el registro de eventos de Windows. Esto se puede usar para supervisar y auditar información. La sección Registros de eventos enumera las entradas del registro de eventos que se pueden generar.

Módulos de seguridad de hardware

Todas las claves privadas, incluidas las de los certificados de usuario emitidos por FAS, se almacenan como claves privadas no exportables mediante la cuenta de Servicio de red. FAS admite el uso de un módulo de seguridad de hardware criptográfico, si tu política de seguridad lo requiere.

La configuración criptográfica de bajo nivel está disponible en el archivo FederatedAuthenticationService.exe.config. Estos ajustes se aplican cuando se crean las claves privadas por primera vez. Por lo tanto, se pueden usar diferentes ajustes para las claves privadas de la autoridad de registro (por ejemplo, 4096 bits, protegidas por TPM) y los certificados de usuario en tiempo de ejecución.

| Parámetro | Descripción |

|---|---|

| ProviderLegacyCsp | Cuando se establece en true, FAS usa la API de criptografía de Microsoft (CAPI). De lo contrario, FAS usa la API de criptografía de próxima generación de Microsoft (CNG). |

| ProviderName | Nombre del proveedor CAPI o CNG que se va a usar. |

| ProviderType | Se refiere a la propiedad Microsoft KeyContainerPermissionAccessEntry.ProviderType PROV_RSA_AES 24. Siempre debe ser 24, a menos que uses un HSM con CAPI y el proveedor del HSM especifique lo contrario. |

| KeyProtection | Controla la marca “Exportable” de las claves privadas. También permite el uso del almacenamiento de claves del Módulo de plataforma segura (TPM), si el hardware lo admite. |

| KeyLength | Longitud de clave para claves privadas RSA. Los valores admitidos son 1024, 2048 y 4096 (predeterminado: 2048). |

Responsabilidades de administración

La administración del entorno se puede dividir en los siguientes grupos:

| Nombre | Responsabilidad |

- | – | – |

-

Administrador de empresa Instalar y proteger plantillas de certificados en el bosque Administrador de dominio Configurar los ajustes de la directiva de grupo Administrador de la entidad de certificación Configurar la entidad de certificación Administrador de FAS Instalar y configurar el servidor FAS Administrador de StoreFront/Citrix Gateway Configurar la autenticación de usuario Administrador de Citrix Virtual Desktops™ Configurar VDA y Controllers

Cada administrador controla diferentes aspectos del modelo de seguridad general, lo que permite un enfoque de defensa en profundidad para proteger el sistema.

Ajustes de la directiva de grupo

Las máquinas FAS de confianza se identifican mediante una tabla de búsqueda de “número de índice -> FQDN” configurada a través de la directiva de grupo. Al contactar con un servidor FAS, los clientes verifican la identidad Kerberos HOST\<fqdn\> del servidor FAS. Todos los servidores que acceden al servidor FAS deben tener configuraciones FQDN idénticas para el mismo índice; de lo contrario, StoreFront y los VDA pueden contactar con diferentes servidores FAS.

Para evitar una configuración incorrecta, Citrix recomienda que se aplique una única directiva a todas las máquinas del entorno. Ten cuidado al modificar la lista de servidores FAS, especialmente al quitar o reordenar entradas.

El control de esta GPO debe limitarse a los administradores de FAS (y/o administradores de dominio) que instalan y desmantelan servidores FAS. Ten cuidado de no reutilizar un nombre FQDN de máquina poco después de desmantelar un servidor FAS.

Plantillas de certificados

Si no quieres usar la plantilla de certificado Citrix_SmartcardLogon suministrada con FAS, puedes modificar una copia de ella. Se admiten las siguientes modificaciones.

Cambiar el nombre de una plantilla de certificado

Si quieres cambiar el nombre de Citrix_SmartcardLogon para que coincida con el estándar de nomenclatura de plantillas de tu organización, debes:

- Crea una copia de la plantilla de certificado y cámbiale el nombre para que coincida con el estándar de nomenclatura de plantillas de tu organización.

- Usa los comandos de PowerShell de FAS para administrar FAS, en lugar de la interfaz de usuario administrativa. (La interfaz de usuario administrativa solo está pensada para usarse con los nombres de plantilla predeterminados de Citrix.)

- Usa el complemento de plantillas de certificados de Microsoft MMC o el comando Publish-FasMsTemplate para publicar tu plantilla, y

- Usa el comando New-FasCertificateDefinition para configurar FAS con el nombre de tu plantilla.

Modificar propiedades generales

Puedes modificar el período de validez en la plantilla de certificado.

No modifiques el período de renovación. FAS ignora este ajuste en la plantilla de certificado. FAS renueva automáticamente el certificado a la mitad de su período de validez.

Modificar propiedades de control de solicitudes

No modifiques estas propiedades. FAS ignora estos ajustes en la plantilla de certificado. FAS siempre desmarca Permitir exportar clave privada y desmarca Renovar con la misma clave.

Modificar propiedades de criptografía

No modifiques estas propiedades. FAS ignora estos ajustes en la plantilla de certificado.

Consulta Protección de clave privada para ver los ajustes equivalentes que proporciona FAS.

Modificar propiedades de atestación de clave

No modifiques estas propiedades. FAS no admite la atestación de clave.

Modificar las propiedades de las plantillas sustituidas

No modifiques estas propiedades. FAS no admite la sustitución de plantillas.

Puedes modificar estos ajustes para que coincidan con la política de tu organización.

Nota: Los ajustes de extensión inapropiados pueden causar problemas de seguridad o dar lugar a certificados inutilizables.

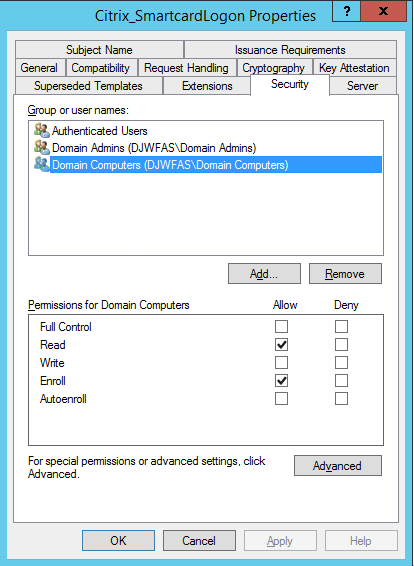

Modificar las propiedades de seguridad

Citrix recomienda que modifiques estos ajustes para permitir los permisos de Lectura e Inscripción solo para las cuentas de máquina de los servidores FAS. El servicio FAS no requiere ningún otro permiso. Sin embargo, al igual que con otras plantillas de certificado, es posible que quieras:

- permitir que los administradores lean o escriban la plantilla

- permitir que los usuarios autenticados lean la plantilla

Modificar las propiedades del nombre del sujeto

Citrix recomienda que no modifiques estas propiedades.

La plantilla tiene seleccionada la opción Crear a partir de esta información de Active Directory, lo que hace que la autoridad de certificación incluya el SID del usuario en una extensión de certificado. Esto proporciona una asignación sólida a la cuenta de Active Directory del usuario.

Modificar las propiedades del servidor

Aunque Citrix no lo recomienda, puedes modificar estos ajustes para que coincidan con la política de tu organización, si es necesario.

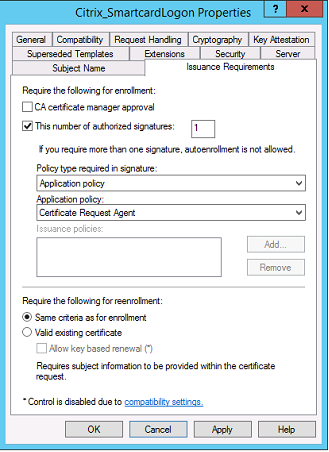

Modificar las propiedades de los requisitos de emisión

No modifiques estos ajustes. Estos ajustes deben ser como se muestra:

Modificar las propiedades de compatibilidad

Puedes modificar estos ajustes. El ajuste debe ser al menos Windows Server 2003 CAs (versión de esquema 2). Sin embargo, FAS solo admite CAs de Windows Server 2008 y posteriores. Además, como se explicó anteriormente, FAS ignora los ajustes adicionales disponibles al seleccionar Windows Server 2008 CAs (versión de esquema 3) o Windows Server 2012 CAs (versión de esquema 4).

Administración de la autoridad de certificación

El administrador de la autoridad de certificación es responsable de la configuración del servidor de la autoridad de certificación y de la clave privada del certificado de emisión que utiliza.

Publicación de plantillas

Para que una autoridad de certificación emita certificados basados en una plantilla proporcionada por el administrador de la empresa, el administrador de la autoridad de certificación debe elegir publicar esa plantilla.

Una práctica de seguridad sencilla es publicar solo las plantillas de certificado de la autoridad de registro cuando se instalan los servidores FAS, o insistir en un proceso de emisión completamente sin conexión. En cualquier caso, el administrador de la autoridad de certificación debe mantener un control total sobre la autorización de las solicitudes de certificado de la autoridad de registro y tener una política para autorizar los servidores FAS.

Ajustes del firewall

Generalmente, el administrador de la autoridad de certificación también tendrá control sobre los ajustes del firewall de red de la autoridad de certificación, lo que permite controlar las conexiones entrantes. El administrador de la autoridad de certificación puede configurar las reglas de DCOM TCP y del firewall para que solo los servidores FAS puedan solicitar certificados.

Inscripción restringida

Por defecto, cualquier titular de un certificado de autoridad de registro puede emitir certificados a cualquier usuario, utilizando cualquier plantilla de certificado que permita el acceso. Esto debe restringirse a un grupo de usuarios no privilegiados utilizando la propiedad de la autoridad de certificación “Restringir agentes de inscripción”.

Módulos de políticas y auditoría

Para implementaciones avanzadas, puedes usar módulos de seguridad personalizados para rastrear y vetar la emisión de certificados.

Administración de FAS

FAS cuenta con varias características de seguridad.

Restringe StoreFront, usuarios y VDA mediante una ACL

En el centro del modelo de seguridad de FAS está el control sobre qué cuentas de Kerberos pueden acceder a la funcionalidad:

| Vector de acceso | Descripción |

|---|---|

| StoreFront [IdP] | Se confía en estas cuentas de Kerberos para declarar que una persona usuaria se ha autenticado correctamente. Si una de estas cuentas se ve comprometida, se pueden crear y usar certificados para las personas usuarias permitidas por la configuración de FAS. |

| VDA [Parte de confianza] | Estas son las máquinas a las que se les permite acceder a los certificados y claves privadas. También se necesita un identificador de credenciales recuperado por el IdP, por lo que una cuenta VDA comprometida en este grupo tiene un alcance limitado para atacar el sistema. |

| Usuarios | Esto controla qué usuarios puede afirmar el IdP. Ten en cuenta que hay una superposición con las opciones de configuración de «Agente de inscripción restringido» en la autoridad de certificación. En general, es aconsejable incluir solo cuentas sin privilegios en esta lista. Esto evita que una cuenta de StoreFront comprometida escale privilegios a un nivel administrativo superior. En particular, esta ACL no debe permitir las cuentas de administrador de dominio. |

Configura las reglas

Las reglas son útiles si varias implementaciones independientes de Citrix Virtual Apps™ o Citrix Virtual Desktops usan la misma infraestructura de servidor FAS. Cada regla tiene un conjunto de opciones de configuración independiente; en particular, las listas de control de acceso (ACL) de Kerberos se pueden configurar de forma independiente.

Configura la autoridad de certificación y las plantillas

Puedes configurar diferentes plantillas de certificado y CA para diferentes derechos de acceso. Las configuraciones avanzadas pueden optar por usar certificados con más o menos privilegios, según el entorno. Por ejemplo, las personas usuarias identificadas como «externas» pueden tener un certificado con menos privilegios que las personas usuarias «internas».

Certificados en sesión y de autenticación

El administrador de FAS puede controlar si el certificado utilizado para autenticar está disponible para su uso en la sesión de la persona usuaria. Por ejemplo, esto podría usarse para tener solo certificados de «firma» disponibles en la sesión, y el certificado de «inicio de sesión» más potente se usaría solo al iniciar sesión.

Protección de clave privada y longitud de clave

El administrador de FAS puede configurar FAS para almacenar claves privadas en un Módulo de seguridad de hardware (HSM) o un Módulo de plataforma de confianza (TPM). Citrix recomienda que al menos la clave privada del certificado de la autoridad de registro esté protegida almacenándola en un TPM; esta opción se proporciona como parte del proceso de solicitud de certificado «sin conexión».

Del mismo modo, las claves privadas de los certificados de usuario se pueden almacenar en un TPM o HSM. Todas las claves deben generarse como «no exportables» y tener una longitud mínima de 2048 bits.

Registros de eventos

El servidor FAS proporciona registros de eventos detallados de configuración y tiempo de ejecución (registros de eventos), que puedes usar para auditorías y detección de intrusiones.

Acceso administrativo y herramientas de administración

FAS incluye funciones de administración remota (Kerberos autenticado mutuamente) y herramientas. Los miembros del «Grupo de administradores locales» tienen control total sobre la configuración de FAS. Esta lista debe mantenerse con cuidado.

Administradores de Citrix Virtual Apps, Citrix Virtual Desktops y VDA

En general, el uso de FAS no cambia el modelo de seguridad de los administradores de Delivery Controller y VDA, ya que el «identificador de credenciales» de FAS simplemente reemplaza la «contraseña de Active Directory». Los grupos de administración de Controller y VDA deben contener solo usuarios de confianza. Se deben mantener las auditorías y los registros de eventos.

Seguridad general del servidor Windows

Todos los servidores deben estar completamente parcheados y tener disponible software de firewall y antivirus estándar. Los servidores de infraestructura críticos para la seguridad deben mantenerse en una ubicación físicamente segura, prestando atención al cifrado de disco y a las opciones de mantenimiento de máquinas virtuales.

Las auditorías y los registros de eventos deben almacenarse de forma segura en una máquina remota.

El acceso RDP debe limitarse a los administradores autorizados. Siempre que sea posible, las cuentas de usuario deben requerir el inicio de sesión con tarjeta inteligente, especialmente para las cuentas de autoridad de certificación y de administrador de dominio.

Información relacionada

- Instalar y configurar es la referencia principal para la instalación y configuración de FAS.

- Las arquitecturas de FAS se presentan en el artículo Arquitecturas de implementación.

- Otros artículos «prácticos» se presentan en el artículo Configuración avanzada.

En este artículo

- Arquitectura de red

- Firewall y seguridad de red

- Conexiones entre Citrix Federated Authentication Service y Citrix Cloud™

- Consideraciones de seguridad

- Responsabilidades de administración

- Ajustes de la directiva de grupo

- Plantillas de certificados

- Administración de la autoridad de certificación

- Administración de FAS

- Administradores de Citrix Virtual Apps, Citrix Virtual Desktops y VDA

- Seguridad general del servidor Windows

- Información relacionada