Azure Active Directory Single Sign-On

Hinweis:

Seit Juli 2023 hat Microsoft Azure Active Directory (Azure AD) in Microsoft Entra ID umbenannt. In diesem Dokument beziehen sich alle Verweise auf Azure Active Directory, Azure AD oder AAD nun auf Microsoft Entra ID.

Der Citrix Federated Authentication Service (FAS) bietet Single Sign-On (SSO) für domänengebundene Virtual Delivery Agents (VDAs). FAS erreicht SSO, indem es dem VDA ein Benutzerzertifikat zur Verfügung stellt, das der VDA zur Authentifizierung des Benutzers gegenüber Active Directory (AD) verwendet. Sobald Sie sich bei der VDA-Sitzung anmelden, können Sie auf AD-Ressourcen zugreifen, ohne sich erneut authentifizieren zu müssen.

Es ist üblich, Microsoft Entra ID (ME-ID) mit Synchronisierung zwischen Ihrem AD und Microsoft Entra ID zu implementieren, wodurch hybride Identitäten für Benutzer und Computer erstellt werden. Dieser Artikel beschreibt die zusätzliche Konfiguration, die erforderlich ist, um SSO für Microsoft Entra ID innerhalb Ihrer VDA-Sitzung bei Verwendung von FAS zu erreichen, wodurch der Benutzer auf durch Microsoft Entra ID geschützte Anwendungen zugreifen kann, ohne sich erneut authentifizieren zu müssen.

Hinweis:

- Sie benötigen keine spezielle Konfiguration für FAS, um SSO für Microsoft Entra ID zu verwenden.

- Sie benötigen keine FAS-In-Session-Zertifikate.

- Sie können jede Version von FAS verwenden.

- Sie können jede VDA-Version verwenden, die FAS unterstützt.

Die Techniken für Microsoft Entra ID SSO sind in der folgenden Tabelle zusammengefasst:

-

ME-ID-Authentifizierungstyp VDA ist domänengebunden VDA ist hybridgebunden -

Verwaltet Nahtloses ME-ID-SSO verwenden ME-ID-zertifikatbasierte Authentifizierung verwenden Föderiert mit Active Directory Federation Services (ADFS) Windows-Authentifizierung bei ADFS aktivieren Sicherstellen, dass der WS-Trust-certificatemixed-Endpunkt aktiviert ist Föderiert mit einem Identitätsanbieter eines Drittanbieters Lösung eines Drittanbieters verwenden Lösung eines Drittanbieters verwenden -

Eine verwaltete Microsoft Entra ID-Domäne ist eine, bei der die Benutzerauthentifizierung in Microsoft Entra ID erfolgt, manchmal auch als native Microsoft Entra ID-Authentifizierung bezeichnet.

-

Eine föderierte Microsoft Entra ID-Domäne ist eine, bei der Microsoft Entra ID so konfiguriert ist, dass die Authentifizierung an einen anderen Ort umgeleitet wird. Zum Beispiel an ADFS oder an einen Identitätsanbieter eines Drittanbieters.

- Ein hybridgebundener VDA ist sowohl mit AD als auch mit Microsoft Entra ID verbunden.

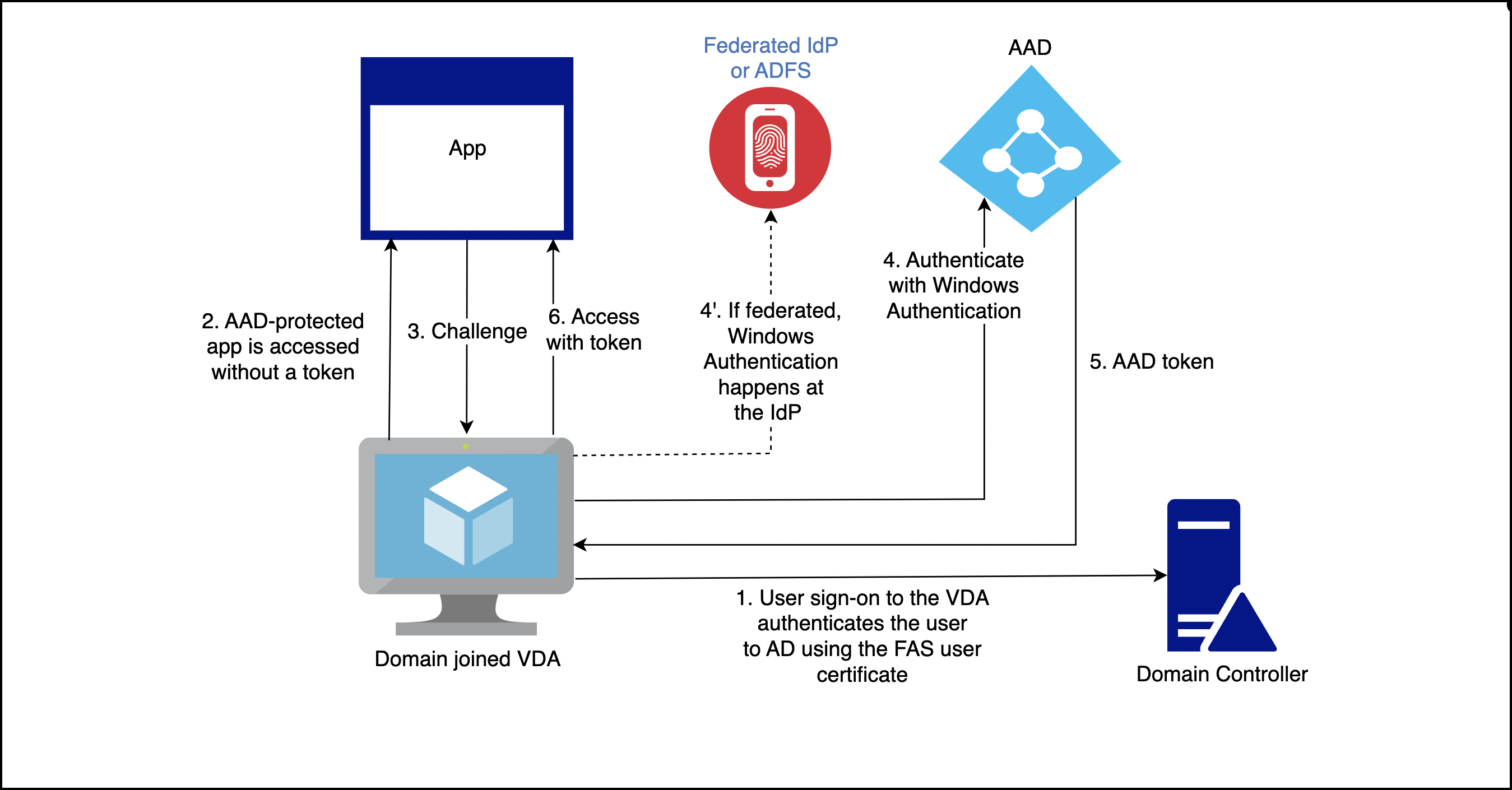

Domänengebundene VDAs

- Für domänengebundene VDAs erreichen Sie SSO für Microsoft Entra ID mithilfe der Windows-Authentifizierung (traditionell als Integrierte Windows-Authentifizierung oder Kerberos bezeichnet). Die Authentifizierung bei Microsoft Entra ID erfolgt, wenn der Benutzer innerhalb der VDA-Sitzung auf eine durch Microsoft Entra ID geschützte Anwendung zugreift. Das folgende Diagramm zeigt den Authentifizierungsprozess auf hoher Ebene:

Die genauen Details variieren je nachdem, ob die Microsoft Entra ID-Domäne verwaltet oder föderiert ist.

Informationen zur Einrichtung einer verwalteten Microsoft Entra ID-Domäne finden Sie unter Nahtloses Single Sign-On.

Für eine mit ADFS föderierte Microsoft Entra ID-Domäne aktivieren Sie die Windows-Authentifizierung auf dem ADFS-Server.

Für eine mit einem Identitätsanbieter eines Drittanbieters föderierte Microsoft Entra ID-Domäne existiert eine ähnliche Lösung. Wenden Sie sich an Ihren Identitätsanbieter, um Hilfe zu erhalten.

Hinweis:

Sie können die für domänengebundene VDAs aufgeführten Lösungen auch für hybridgebundene VDAs verwenden. Es wird jedoch kein Microsoft Entra ID Primary Refresh Token (PRT) generiert, wenn FAS verwendet wird.

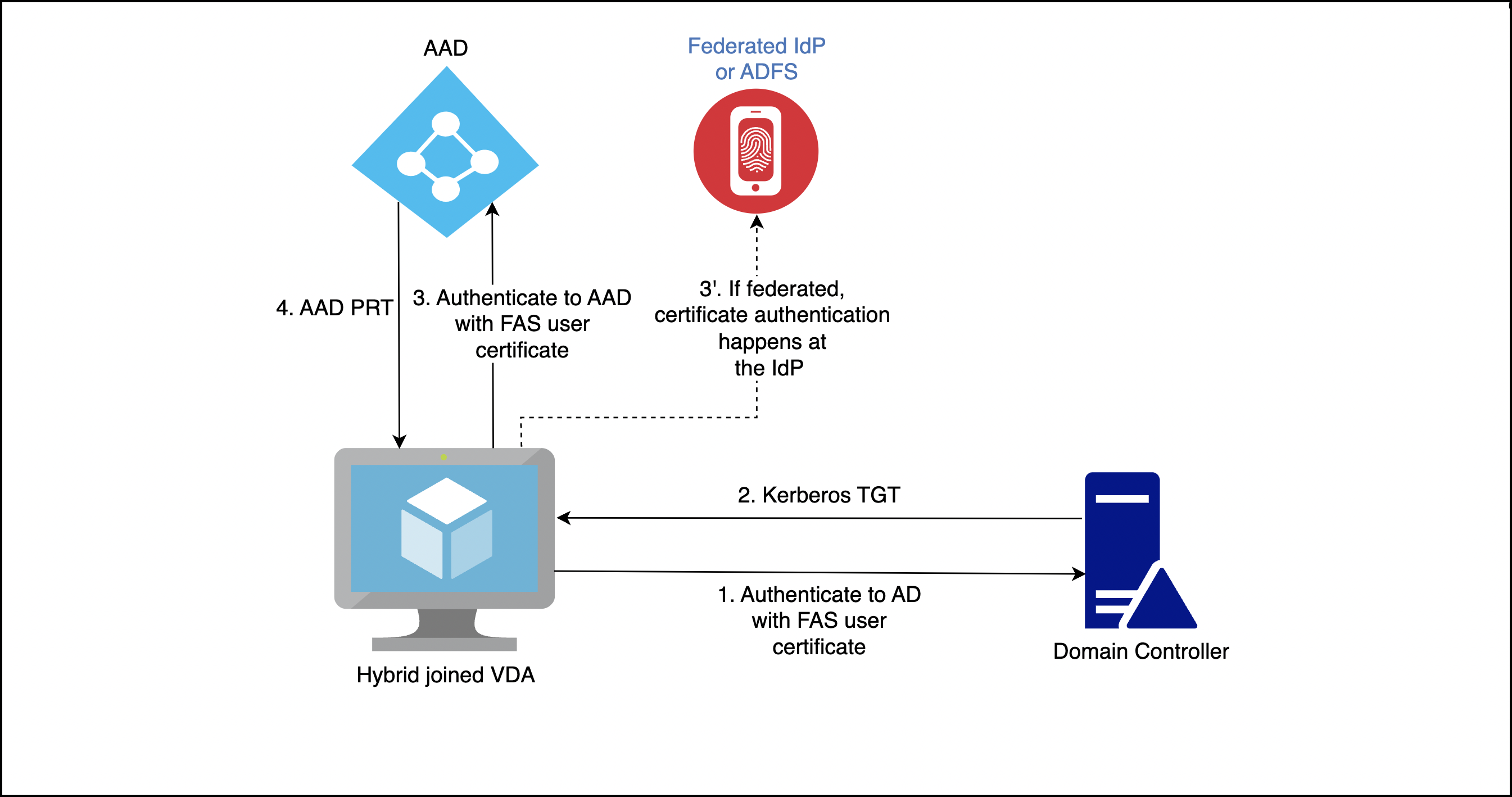

Hybridgebundene VDAs

Hybridgebundene VDAs sind gleichzeitig mit AD und Microsoft Entra ID verbunden. Wenn sich der Benutzer beim VDA anmeldet, werden die folgenden Artefakte erstellt:

- Ein Kerberos Ticket Granting Ticket (TGT) zur Authentifizierung bei AD-Ressourcen

- Ein Primary Refresh Token (PRT) zur Authentifizierung bei Microsoft Entra ID-Ressourcen

Das PRT enthält Informationen sowohl über den Benutzer als auch über den Computer. Diese Informationen werden bei Bedarf in einer Richtlinie für bedingten Zugriff von Microsoft Entra ID verwendet.

Da FAS den Benutzer durch Bereitstellung eines Zertifikats für den VDA authentifiziert, kann ein PRT nur erstellt werden, wenn eine zertifikatbasierte Authentifizierung für Microsoft Entra ID implementiert ist. Das folgende Diagramm zeigt den Authentifizierungsprozess auf hoher Ebene:

Die genauen Details variieren je nachdem, ob die Microsoft Entra ID-Domäne verwaltet oder föderiert ist.

Für eine verwaltete Microsoft Entra ID-Domäne konfigurieren Sie Microsoft Entra ID CBA. Weitere Informationen finden Sie unter Übersicht über die zertifikatbasierte Azure AD-Authentifizierung. Der VDA verwendet Microsoft Entra ID CBA, um den Benutzer mit dem FAS-Benutzerzertifikat bei Microsoft Entra ID zu authentifizieren.

Hinweis:

Die Microsoft-Dokumentation beschreibt die Anmeldung mit einem Smartcard-Zertifikat, aber die zugrunde liegende Technik gilt auch bei der Anmeldung mit einem FAS-Benutzerzertifikat.

Für eine mit ADFS föderierte Microsoft Entra ID-Domäne verwendet der VDA den WS-Trust-certificatemixed-Endpunkt des ADFS-Servers, um den Benutzer mit dem FAS-Benutzerzertifikat bei Microsoft Entra ID zu authentifizieren. Dieser Endpunkt ist standardmäßig aktiviert.

Für eine mit einem Identitätsanbieter eines Drittanbieters föderierte Microsoft Entra ID-Domäne kann eine ähnliche Lösung existieren. Der Identitätsanbieter muss einen WS-Trust-certificatemixed-Endpunkt implementieren. Wenden Sie sich an Ihren Identitätsanbieter, um Hilfe zu erhalten.