MS Azure Government

Verwenden Sie beim Erstellen von Layern in Azure Government eine MS Azure Government-Connectorkonfiguration Dieser Artikel beschreibt die Felder, die in der Connectorkonfiguration enthalten sind. Weitere Informationen zu App Layering-Konnektoren finden Sie unter Konnektorkonfigurationen.

Eine Connectorkonfiguration enthält die Anmeldeinformationen, die die Appliance verwendet, um auf einen bestimmten Speicherort in Azure Government zuzugreifen. Ihre Organisation verfügt möglicherweise über ein Azure Government-Konto und mehrere Speicherorte. Sie benötigen eine Connectorkonfiguration, damit die Appliance auf jeden Speicherort zugreifen kann.

Bevor Sie eine Azure Government Connectorkonfiguration erstellen

In diesem Abschnitt wird erläutert:

- Die Azure Government-Kontoinformationen, die zum Erstellen dieser Connectorkonfiguration erforderlich sind.

- Der Azure Government-Speicher, den Sie für App Layering benötigen.

- Die Server, mit denen die Appliance kommuniziert.

Erforderliche Azure-Kontoinformationen

Der Azure Government Connector benötigt dieselben Informationen wie der Azure-Connector.

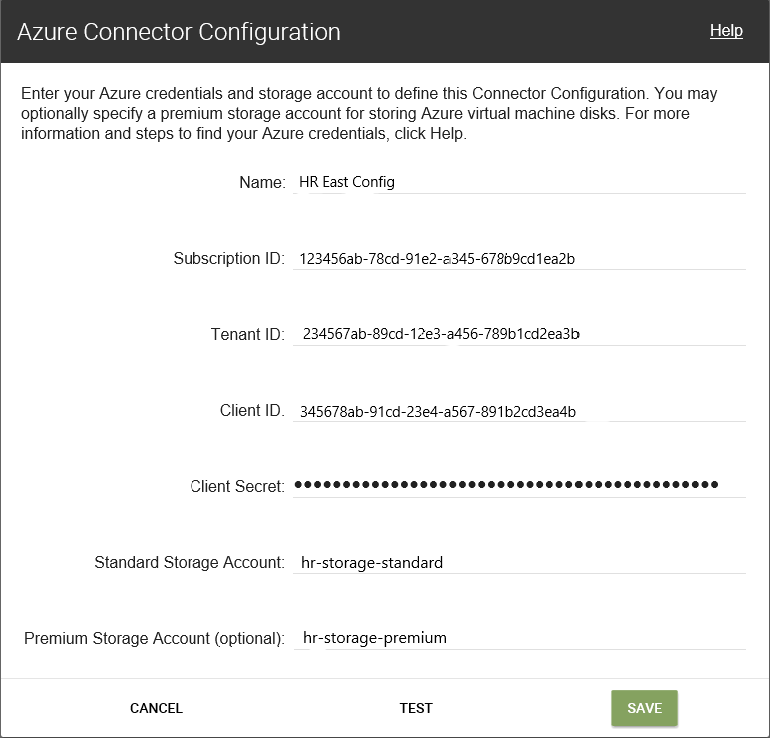

- Name - Ein Name, den Sie für eine neue Connectorkonfiguration verwenden.

- Abonnement-ID - Um virtuelle Azure-Maschinen bereitzustellen, muss Ihre Organisation über eine Abonnement-ID verfügen.

- Mandanten-ID — Eine Azure Active Directory-Instanz, diese GUID identifiziert die dedizierte Instanz Ihres Unternehmens von Azure Active Directory (AD).

- Client-ID — Eine Kennung für die App-Registrierung, die Ihre Organisation für App Layering erstellt hat.

- Client Secret - Das Kennwort für die Client-ID, die Sie verwenden. Wenn Sie das Client Secret vergessen haben, können Sie ein neues erstellen. Hinweis: Clientgeheimnisse sind logisch mit Azure-Tenants verknüpft. Daher müssen Sie jedes Mal, wenn Sie ein neues Abonnement und eine neue Mandanten-ID verwenden, ein neues Client Secret verwenden.

-

Azure-Standardspeicher (erforderlich): Ein Speicherkonto für virtuelle Azure-Maschinen (VHD-Dateien), die Vorlagendatei, die Sie zum Bereitstellen virtueller Azure-Maschinen verwenden, und die Startdiagnosedateien für diese Maschinen. Wenn Sie Premium-Speicher angeben, was optionalist, werden die virtuellen Maschinen dort gespeichert, und die Vorlagen- und Startdiagnosedateien verbleiben im Standardspeicher.

Das Speicherkonto muss bereits im Azure-Behördenportal erstellt worden sein, und der eingegebene Name muss mit dem Namen im Portal übereinstimmen. Einzelheiten finden Sie unten unter Einrichten der erforderlichen Speicherkonten .

-

Premium-Speicher (optional): Mehr Speicherplatz für virtuelle Azure-Maschinen (VHD-Dateien). Premium-Speicher unterstützt nur Seitenblobs. Sie können weder den Premiumspeicher zum Speichern der Vorlagendatei für die Bereitstellung virtueller Azure-Computer noch die Startdiagnosedateien für diese virtuellen Maschinen verwenden. Wenn Sie ein Premium-Speicherkonto angeben, sind die verfügbaren Größen der virtuellen Maschine auf diejenigen beschränkt, die Premium-Speicher unterstützen.

Das Speicherkonto muss bereits im Azure-Behördenportal erstellt worden sein, und der eingegebene Name muss mit dem Namen im Portal übereinstimmen. Einzelheiten finden Sie weiter unten in diesem Artikel unter Einrichten der erforderlichen Speicherkonten .

Erforderliches Azure-Speicherkonto für Behörden

Jedes Konto, das Sie für App Layering verwenden, muss die folgenden Anforderungen erfüllen:

- Darf kein klassisches Speicherkonto sein.

- Muss vom Speicherkonto getrennt sein, das für die Appliance verwendet wird.

- Muss sich an dem Azure-Regierungsstandort befinden, an dem Sie virtuelle Maschinen bereitstellen möchten.

- Kann in einer beliebigen Ressourcengruppe gefunden werden, sofern der Speicherort der Ressourcengruppe mit dem Standort des Kontos übereinstimmt.

Erforderliches Standardspeicherkonto

Zum Erstellen einer Connectorkonfiguration ist einer der folgenden Arten von Standard-Azure Government) -Speicherkonten erforderlich.

- Standard lokal redundanter Speicher (LRS)

- Geo-redundanter Standardspeicher (GRS)

- Standard-Read-Access-Speicher (RAGRS)

Aktivieren Sie beim Erstellen des erforderlichen Standardspeichers die Option Blob Public Access für dieses Konto. Andernfalls schlagen Versuche, Images zu veröffentlichen, mit folgendem Fehler fehl:

"A failure occurred while creating a storage container in the Azure storage account: Public access is not permitted on this storage account."

Premium-Speicherkonto

Zusätzlich zum erforderlichen Standardkonto können Sie Premium-Speicher verwenden, um die Datenträger Ihrer virtuellen App Layering-Maschine zu speichern.

Server, mit denen die Appliance kommuniziert

Mit diesem Connector kommuniziert die Appliance mit den folgenden Servern:

- login.microsoftonline.us

- management.usgovcloudapi.net

- management.core.usgovcloudapi.net

- portal.azure.us/#create/Microsoft.Template/uri/

- blob.core.usgovcloudapi.net

Die Appliance benötigt Netzwerkverbindungen mit diesen Servern.

Richten Sie Ihr Azure Government-

Verwenden Sie die folgenden Verfahren für jedes Azure Government-Abonnement, das Sie mit der App Layering Appliance verbinden möchten.

Einrichten und Abrufen Ihrer Azure Government-Anmeldeinformationen

Rufen Sie beim Hinzufügen einer neuen MS Azure Government-Connectorkonfiguration Ihre Azure Government-Anmeldeinformationen wie folgt ab:

- Identifizieren Sie Ihre Azure Government Abonnementnummer.

- Erstellen Sie eine App-Registrierung in Azure Government Active Directory.

- Rufen Sie die Azure Government-Mandanten-ID, die Client-ID und das Clientgeheimnis aus der App-Registrierung ab

- Erstellen Sie ein neues Speicherkonto oder verwenden Sie ein vorhandenes Konto innerhalb des Abonnements.

Identifizieren der richtigen Azure Government Abonnementnummer

- Gehen Sie zum Azure Government-Portal.

- Klicken Sie auf Abonnements und suchen Sie das benötigte Abonnement in der Liste.

- Wählen Sie die Abonnement-ID aus, kopieren Sie sie und fügen Sie sie in das Feld Abonnement-ID der Konnektorkonfiguration ein

Erstellen einer App-Registrierung für jedes Azure Government-Abonnement

Sie können ein Azure Government-Abonnement für mehrere Azure-Connectorkonfigurationen verwenden. Jedes Abonnement, das Sie für Ihre App Layering Connectorkonfigurationen verwenden möchten, erfordert eine App-Registrierung.

So erstellen Sie eine App-Registrierung:

- Melden Sie sich beim Azure Government Portalan

- Klicken Sie auf Azure Active Directory. Wenn Azure Active Directory nicht aufgeführt ist, klicken Sie auf Weitere Dienste, und suchen Sie nach Azure Government Active Directory.

- Wählen Sie links unter Verwalten die Option App-Registrierungen aus.

- Klicken Sie oben auf der Seite auf Neue Registrierung. Es wird ein Formular angezeigt.

- Geben Sie im Feld Name einen beschreibenden Namen ein, z. B. “Zugriff auf Citrix App Layering”.

- Wählen Sie für Unterstützte Kontotypen die Option Nur Konten in diesem Organisationsverzeichnis (Nur Mein Unternehmen - Einzelmandant).

- Geben Sie für Umleitungs-URL

https://myapp.com/authein. - Klicken Sie auf Registrieren.

- Klicken Sie in der Liste der App-Registrierungen auf die neue App-Registrierung, die Sie im obigen Verfahren erstellt haben.

- In dem neuen Fenster, das angezeigt wird, wird die Anwendungs-ID oben angezeigt. Geben Sie diesen Wert in das Feld Client-ID in der Connectorkonfiguration ein, die Sie erstellen.

- Führen Sie einen Bildlauf nach rechts durch, um die Anwendungseigenschaften anzuzeigen, einschließlich Anzeigename, Anwendungs-ID und anderen Werten.

- Kopieren Sie den Wert für die Verzeichnis-ID und fügen Sie ihn in das Feld Mandanten-ID der Connectorkonfiguration ein.

- Klicken Sie in der linken Spalte unter Verwalten auf Zertifikate und Geheimnisse.

- Fügen Sie ein neues Clientgeheimnis für die App Layering Anwendung hinzu, mit einer Beschreibung wie “App Layering-Schlüssel 1”.

- Geben Sie den Wert für das neue Client Secret in die Connectorkonfiguration ein.

Hinweis:

Dieser Schlüssel wird nicht wieder angezeigt, nachdem Sie dieses Fenster geschlossen haben. Bei diesem Schlüssel handelt es sich um vertrauliche Informationen. Behandeln Sie den Schlüssel wie ein Kennwort, das den administrativen Zugriff auf Ihr Azure Government-Abonnement ermöglicht. Öffnen Sie die Einstellungen der soeben erstellten App-Registrierung in Azure Government Active Directory > App-Registrierungen > [Name, den Sie gerade eingegeben haben] > Einstellungen > Eigenschaften.

- Gehen Sie zurück zu Azure Home und klicken Sie auf Abonnements. Wenn Abonnements nicht aufgeführt sind, klicken Sie auf Weitere Dienste, um sie zu suchen.

- Klicken Sie auf das Abonnement, das Sie für diesen Connector verwenden.

- Klicken Sie im linken Bereich auf Zugriffssteuerung (IAM).

- Klicken Sie in der oberen Leiste des Zugriffssteuerungsfelds auf Hinzufügen und wählen Sie Rollenzuweisung hinzufügen aus.

- Das Formular “Rollenzuweisung hinzufügen “ wird auf der rechten Seite angezeigt. Klicken Sie auf das Dropdownmenü für Rolle und wählen Sie Mitwirkender aus.

- Geben Sie im Feld “Auswählen “ “Citrix App Layering-Zugriff” ein oder verwenden Sie den Namen, den Sie für die Anwendungsregistrierung eingegeben haben.

- Klicken Sie unten im Formular auf die Schaltfläche Speichern.

Sie haben jetzt eine Azure Government-App-Registrierung eingerichtet, die Lese-/Schreibzugriff auf Ihr Azure Government-Abonnement hat.

Richten Sie die erforderlichen Speicherkonten ein

Bei den Speicherkonten von Azure Government speichert die App Layering-Software alle Images, die von Azure Government importiert und in Azure veröffentlicht wurden (virtuelle Festplatten oder VHDs), zusammen mit der Vorlagendatei, die Sie zum Bereitstellen virtueller Azure Government-Computer verwenden, und den Startdiagnosedateien für diese Computer.

Sie können ein vorhandenes Speicherkonto verwenden. Es muss diese Anforderungen erfüllen:

- Es ist kein klassisches Speicherkonto.

- Es befindet sich in demselben Abonnement, das in der Connectorkonfiguration verwendet wird.

Geben Sie in der App Layering Azure Connector-Konfiguration den Namen des Speicherkontos in das Feld Standardspeicherkonto ein.

Wenn Sie kein Speicherkonto haben, erstellen Sie ein Standardspeicherkonto . Connectorkonfigurationen erfordern ein Standardkonto. Sie können jedoch auch ein zweites Speicherkonto angeben, das Premium ist.

- Klicken Sie auf der Azure-Homepage auf Speicherkonten.

- Klicken Sie im Fenster “ Speicherkonten “ auf Hinzufügen.

- Wählen Sie im Feld Abonnement das Abonnement aus, das Sie verwenden.

- Wählen Sie im Feld Ressourcengruppe die Option Neu erstellen aus und geben Sie einen Namen ein, der dem Namen des Speicherkontos ähnelt.

- Geben Sie im Feld Speicherkontoname einen Namen ein, an den Sie sich erinnern werden.

- Wählen Sie den Standortaus.

- Wenn dies im Feld Performance der einzige Speicherort für diese Connectorkonfiguration ist, wählen Sie Standardaus. Andernfalls wählen Sie den für Ihre Bedürfnisse am besten geeigneten Typ aus.

- Wählen Sie im Feld Kontoart die Option Allzweck v2 oder Allzweck v1 aus.

- Wählen Sie im Feld Replikation den Typ aus, den Sie benötigen.

- Wählen Sie für die Zugriffsstufe (Standard) die Option Heiß oder Kalt aus.

- Klicken Sie auf Weiter: Netzwerk, und wählen Sie die Konnektivitätsmethode aus.

- Füllen Sie die restlichen Optionen unter Netzwerk, Erweitert und Tags aus.

- Wähle Rezension + Erstellen.

- Geben Sie schließlich den neuen Storage-Kontonamen in der Connectorkonfiguration ein, die Sie erstellen.

Was ist zu tun, wenn Ihr Azure Government Client Secret verloren geht?

Mit den Zertifikaten und Secrets können Sie ein neues Azure Client Secret generieren. Einzelheiten finden Sie in den Schritten im Abschnitt Erstellen einer App-Registrierung für jedes Azure-Abonnement weiter unten in diesem Artikel.

Hinzufügen einer Connectorkonfiguration

Wenn alle Anforderungen erfüllt sind, erstellen Sie eine Azure Government-Connectorkonfiguration:

- Klicken Sie auf die Seite Connectors .

- Klicken Sie auf Konnektorkonfiguration hinzufügen, um ein Dialogfeld zu öffnen.

- Wählen Sie den Connectortyp für die Plattform und den Speicherort aus, an dem Sie den Layer erstellen oder das Image veröffentlichen. Klicken Sie anschließend auf Neu, um die Seite Connector-Konfiguration zu öffnen.

- Füllen Sie die Felder auf der Seite Konnektorkonfiguration aus. Weitere Hinweise finden Sie in den Felddefinitionen.

- Klicken Sie auf die Schaltfläche TEST, um zu überprüfen, ob die Appliance mit den angegebenen Anmeldeinformationen auf den angegebenen Speicherort zugreifen kann.

- Klicken Sie auf Speichern. Die neue Connectorkonfiguration wird auf der Registerkarte “Connector” angezeigt.

Datenstruktur für Azure Government (Referenz)

Die Datenstruktur von Azure Government sieht wie folgt aus:

Mandant

- Mandanten-ID

- App-Registrierung

- Client-ID

- Client Secret

- Abonnement

- Abonnement-ID

- Speicherkonto

- Name des Speicherkontos

- Speicherkonto

Wobei:

- Mandant ist Ihre Azure Government Active Directory-Instanz, mit der Benutzer und Anwendungen auf Azure Government zugreifen können. Der Mandant wird durch Ihre Mandanten-ID identifiziert. Ein Mandant kann auf ein oder mehrere Azure Government-Abonnements zugreifen.

- Der Azure Government Active Directory-Mandant enthält zwei Arten von Konten.

- Ein Benutzerkonto für die Anmeldung beim Azure Government Portal (portal.azure.us).

- Eine App-Registrierung für den Zugriff auf das Abonnement hat eine Client-ID.

- Die Client-ID hat ein Client Secret anstelle eines Kennworts.

- Benutzer können den Client Secret generieren und löschen.

- Ein Azure Government-Abonnement enthält alles, was in Azure Government erstellt werden kann, mit Ausnahme von Benutzerkonten.

- Ein Abonnement enthält Speicherkonten. Hier werden App Layering-VHDs gespeichert. Es wird durch einen Speicherkontonamen identifiziert.